Web サイトのセキュリティ アーキテクチャ設計ガイド: PHP におけるリフレクション攻撃に対する保護

インターネットの継続的な発展と普及に伴い、Web サイトのセキュリティが特に重要になっています。 Web サイトを開発するときは、機能やユーザー エクスペリエンスを考慮するだけでなく、Web サイトのセキュリティにも注意を払う必要があります。 Web サイトのセキュリティ設計において、リフレクション攻撃は一般的な攻撃手法の 1 つであり、特に PHP を使用して Web サイトを開発する場合には、それに応じた防御策を講じる必要があります。

リフレクション攻撃は、ユーザーの入力データを利用してサーバー側で悪意のあるコードを実行する攻撃手法です。動的プログラミング言語 (PHP など) の独自の特性を利用し、ユーザーが入力したデータをコードの一部として実行するため、セキュリティの脆弱性が生じます。 PHP では、この攻撃方法は主にリフレクション API を使用します。

Reflection API は、実行時にクラス、メソッド、プロパティなどの情報を取得および操作するために PHP によって提供されるツールのセットです。その役割は、PHP の柔軟性とダイナミクスを強化することですが、リフレクション攻撃の利便性も提供します。

リフレクション攻撃を防ぐために、次の保護戦略を採用できます:

- 入力の検証とフィルタリング: ユーザー入力データを受信する前に、厳密な検証とフィルタリングを実行する必要があります。入力されたデータが期待どおりであることを確認してください。フィルター関数 (filter_var など) または正規表現を使用して入力データを検証し、予期される形式に従ってフィルター処理することができます。

- パラメータ化されたクエリ: SQL クエリ ステートメントを作成するときは、文字列を結合する代わりに、必ずパラメータ化されたクエリ (準備されたステートメント) を使用してください。パラメーター化されたクエリは、ユーザー入力データとクエリ ステートメントを個別に処理して、SQL インジェクション攻撃を回避できます。 PHP では、PDO または mysqli 拡張機能を使用してパラメータ化されたクエリを実装できます。

- 入力データのエンコード: ユーザーが入力したデータを動的コード実行に使用する前に、入力データを適切にエンコードする必要があります。 htmlspecialchars や htmlentities などの関数を使用して特殊文字をエスケープし、悪意のあるコードの挿入を回避できます。

- リフレクション API の権限を厳密に制限する: リフレクション API を使用する場合は、必ず適切な権限を設定し、実行可能な動的コードの範囲を厳密に制限してください。 ReflectionClass や ReflectionMethod などのクラスを使用して、クラス情報を取得し、適切な権限制御戦略を採用できます。

- 定期的なアップデートとメンテナンス: PHP のセキュリティ脆弱性をタイムリーに追跡して修正し、最新バージョンの PHP を使用し、セキュリティ パッチをタイムリーに適用します。独自のコードを定期的に確認して更新し、潜在的なセキュリティ リスクを迅速に修正します。

つまり、Web サイトのセキュリティは、Web サイト開発において無視できない重要な側面です。 PHP では、リフレクション攻撃から保護することは、Web サイトのセキュリティを確保するための重要な側面です。合理的な入力検証とフィルタリング、パラメータ化されたクエリ、入力データのエンコード、リフレクション API 権限の厳格な制限、定期的な更新とメンテナンスを通じて、Web サイトのセキュリティを向上させ、Web サイトに対するリフレクション攻撃の脅威を軽減できます。この記事が、誰もが PHP におけるリフレクション攻撃を理解し、防止できるようになれば幸いです。

以上がWeb サイトのセキュリティ アーキテクチャ設計ガイド: PHP におけるリフレクション攻撃に対する保護の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

Video Face Swap

完全無料の AI 顔交換ツールを使用して、あらゆるビデオの顔を簡単に交換できます。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7667

7667

15

15

1393

1393

52

52

1205

1205

24

24

91

91

11

11

Spring Data JPA のアーキテクチャと動作原理は何ですか?

Apr 17, 2024 pm 02:48 PM

Spring Data JPA のアーキテクチャと動作原理は何ですか?

Apr 17, 2024 pm 02:48 PM

SpringDataJPA は JPA アーキテクチャに基づいており、マッピング、ORM、トランザクション管理を通じてデータベースと対話します。そのリポジトリは CRUD 操作を提供し、派生クエリによりデータベース アクセスが簡素化されます。さらに、遅延読み込みを使用して必要な場合にのみデータを取得するため、パフォーマンスが向上します。

Golang フレームワーク アーキテクチャの学習曲線はどれくらい急ですか?

Jun 05, 2024 pm 06:59 PM

Golang フレームワーク アーキテクチャの学習曲線はどれくらい急ですか?

Jun 05, 2024 pm 06:59 PM

Go フレームワーク アーキテクチャの学習曲線は、Go 言語とバックエンド開発への慣れ、選択したフレームワークの複雑さ、つまり Go 言語の基本の十分な理解によって決まります。バックエンドの開発経験があると役立ちます。フレームワークの複雑さが異なると、学習曲線も異なります。

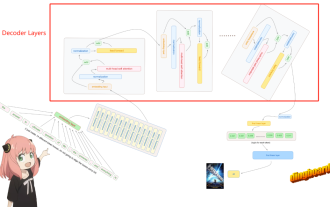

Llama3 レイヤー 1 を手動でティアリングする: llama3 を最初から実装する

Jun 01, 2024 pm 05:45 PM

Llama3 レイヤー 1 を手動でティアリングする: llama3 を最初から実装する

Jun 01, 2024 pm 05:45 PM

1. Llama3 のアーキテクチャ このシリーズの記事では、llama3 を最初から実装します。 Llama3 の全体的なアーキテクチャ: Llama3 のモデル パラメーターをイメージします: Llama3 モデルのこれらのパラメーターの実際の値を見てみましょう。図[1] コンテキストウィンドウ (context-window) LlaMa クラスをインスタンス化する際、変数 max_seq_len によって context-window が定義されます。クラスには他にもパラメータがありますが、このパラメータは変圧器モデルに最も直接関係しています。ここでの max_seq_len は 8K です。図[2] 語彙サイズと注意力L

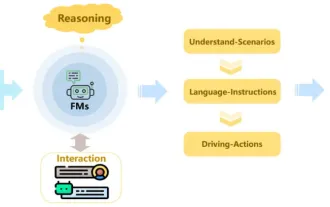

レビュー!自動運転推進におけるベーシックモデルの重要な役割を総まとめ

Jun 11, 2024 pm 05:29 PM

レビュー!自動運転推進におけるベーシックモデルの重要な役割を総まとめ

Jun 11, 2024 pm 05:29 PM

上記および著者の個人的な理解: 最近、ディープラーニング技術の発展と進歩により、大規模な基盤モデル (Foundation Model) が自然言語処理とコンピューター ビジョンの分野で大きな成果を上げています。自動運転における基本モデルの応用にも大きな発展の可能性があり、シナリオの理解と推論を向上させることができます。豊富な言語と視覚データの事前トレーニングを通じて、基本モデルは自動運転シナリオのさまざまな要素を理解して解釈し、推論を実行して、運転の意思決定と計画のための言語とアクションのコマンドを提供します。基本モデルは、運転シナリオを理解してデータを拡張することで、日常的な運転やデータ収集では遭遇する可能性が低い、ロングテール分布におけるまれな実現可能な機能を提供できます。

PHP マイクロフレームワーク: Slim と Phalcon のセキュリティに関する議論

Jun 04, 2024 am 09:28 AM

PHP マイクロフレームワーク: Slim と Phalcon のセキュリティに関する議論

Jun 04, 2024 am 09:28 AM

PHP マイクロフレームワークにおける Slim と Phalcon のセキュリティ比較では、Phalcon には CSRF および XSS 保護、フォーム検証などのセキュリティ機能が組み込まれていますが、Slim にはすぐに使用できるセキュリティ機能がなく、手動で実装する必要があります。セキュリティ対策。セキュリティ クリティカルなアプリケーションの場合、Phalcon はより包括的な保護を提供するため、より良い選択肢となります。

C++ での機械学習アルゴリズムの実装: セキュリティに関する考慮事項とベスト プラクティス

Jun 01, 2024 am 09:26 AM

C++ での機械学習アルゴリズムの実装: セキュリティに関する考慮事項とベスト プラクティス

Jun 01, 2024 am 09:26 AM

C++ で機械学習アルゴリズムを実装する場合、データ プライバシー、モデルの改ざん、入力検証などのセキュリティを考慮することが重要です。ベスト プラクティスには、安全なライブラリの採用、権限の最小化、サンドボックスの使用、継続的な監視が含まれます。実際のケースでは、Botan ライブラリを使用して CNN モデルを暗号化および復号化し、安全なトレーニングと予測を確保する方法を示します。

Java フレームワークのセキュリティ アーキテクチャ設計は、ビジネス ニーズとどのようにバランスをとる必要がありますか?

Jun 04, 2024 pm 02:53 PM

Java フレームワークのセキュリティ アーキテクチャ設計は、ビジネス ニーズとどのようにバランスをとる必要がありますか?

Jun 04, 2024 pm 02:53 PM

Java フレームワーク設計では、セキュリティ ニーズとビジネス ニーズのバランスをとることでセキュリティを実現し、主要なビジネス ニーズを特定し、関連するセキュリティ要件に優先順位を付けます。柔軟なセキュリティ戦略を策定し、脅威に階層的に対応し、定期的に調整します。アーキテクチャの柔軟性を考慮し、ビジネスの進化をサポートし、抽象的なセキュリティ機能を考慮します。効率と可用性を優先し、セキュリティ対策を最適化し、可視性を向上させます。

Struts 2 フレームワークのセキュリティ構成と強化

May 31, 2024 pm 10:53 PM

Struts 2 フレームワークのセキュリティ構成と強化

May 31, 2024 pm 10:53 PM

Struts2 アプリケーションを保護するには、次のセキュリティ構成を使用できます。 未使用の機能を無効にする コンテンツ タイプ チェックを有効にする 入力を検証する セキュリティ トークンを有効にする CSRF 攻撃を防ぐ RBAC を使用してロールベースのアクセスを制限する