okphp系列产品的多个漏洞_PHP

本文作者:SuperHei

文章性质:原创

发布日期:2005-08-14

程序描叙

OKPHP是由www.okphp.com开发一套专业的网站管理系统,目前产品包括:Okphp CMS, Okphp BBS,Okphp BLOG。由于对变量的过滤不严密及密码认证不严,导致sql注射,xss,隐藏变量post攻击从跨权限操作。

漏洞攻击

1、SQl注射及xss

“几乎” 存在于各个变量里,如:forum.php

http://www.xxx.com/forum.php?action=view_forum&forum_id={sql}

http://cn.okphp.com/forum.php?action=view_forum&forum_id='xss

.......

2、隐藏变量post攻击

在提交request.php?action=user_modify 修改用户资料时,没有密码认证导致通过user_id修改容易用户密码及资料;

Exp:

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7366

7366

15

15

1628

1628

14

14

1353

1353

52

52

1266

1266

25

25

1214

1214

29

29

製品パラメータとは何を意味しますか?

Jul 05, 2023 am 11:13 AM

製品パラメータとは何を意味しますか?

Jul 05, 2023 am 11:13 AM

製品パラメータは、製品属性の意味を指します。たとえば、衣類のパラメータには、ブランド、素材、モデル、サイズ、スタイル、生地、適用グループ、色などが含まれ、食品のパラメータには、ブランド、重量、素材、保健免許番号、適用グループ、色などが含まれ、家電のパラメータには、家電製品のパラメータが含まれます。ブランド、サイズ、色、原産地、適用可能な電圧、信号、インターフェース、電力などが含まれます。

20 のステップでどんな大きなモデルも脱獄できます!さらに多くの「おばあちゃんの抜け穴」が自動的に発見される

Nov 05, 2023 pm 08:13 PM

20 のステップでどんな大きなモデルも脱獄できます!さらに多くの「おばあちゃんの抜け穴」が自動的に発見される

Nov 05, 2023 pm 08:13 PM

1 分以内、わずか 20 ステップで、セキュリティ制限を回避し、大規模なモデルを正常にジェイルブレイクできます。そして、モデルの内部詳細を知る必要はありません。対話する必要があるのは 2 つのブラック ボックス モデルだけであり、AI は完全に自動的に AI を倒し、危険な内容を話すことができます。かつて流行った「おばあちゃんの抜け穴」が修正されたと聞きました。「探偵の抜け穴」「冒険者の抜け穴」「作家の抜け穴」に直面した今、人工知能はどのような対応戦略をとるべきでしょうか?波状の猛攻撃の後、GPT-4 はもう耐えられなくなり、このままでは給水システムに毒を与えると直接言いました。重要なのは、これはペンシルベニア大学の研究チームによって明らかにされた脆弱性の小さな波にすぎず、新しく開発されたアルゴリズムを使用して、AI がさまざまな攻撃プロンプトを自動的に生成できるということです。研究者らは、この方法は既存のものよりも優れていると述べています

Xiaomi Mi 14 Ultraでカメラミラーリングを設定するにはどうすればよいですか?

Mar 18, 2024 am 11:10 AM

Xiaomi Mi 14 Ultraでカメラミラーリングを設定するにはどうすればよいですか?

Mar 18, 2024 am 11:10 AM

Xiaomi 14Ultraのリリース後、写真を撮るのが好きな多くの友人が注文することを選択しました.Xiaomi 14Ultraでは、フォトミラー機能などのより多くの選択肢が提供され、「フォトミラー回転」機能をオンにすることを選択できます。このようにして、写真を撮るときに、いつもと同じようにセルフィーを撮ることができますが、Xiaomi 14Ultra のカメラミラーはどのように設定すればよいのでしょうか? Xiaomi Mi 14Ultraでカメラミラーリングを設定するにはどうすればよいですか? 1. Xiaomi 14Ultra のカメラを開きます 2. 画面上の「設定」を見つけます。 3. このページには、「キャプチャ設定」というラベルの付いたオプションが表示されます。 4. このオプションをクリックし、ドロップダウン メニューで [フォト ミラー] オプションを見つけます。 5. 開くだけです。シャオミ 14U

Go での Type キーワードの用途は何ですか?

Sep 06, 2023 am 09:58 AM

Go での Type キーワードの用途は何ですか?

Sep 06, 2023 am 09:58 AM

Go での Type キーワードの使用には、新しい型エイリアスの定義または新しい構造型の作成が含まれます。詳細な導入: 1. 型エイリアス。既存の型のエイリアスを作成するには、「type」キーワードを使用します。このエイリアスは新しい型を作成しませんが、既存の型に新しい名前を提供するだけです。型エイリアスはコードを改善できます。コードの可読性により、コードがより明確になります; 2. 構造タイプ。新しい構造タイプを作成するには、「type」キーワードを使用します。構造は、複数のフィールドを含むカスタム タイプを定義するために使用できる複合タイプです。

Xiaomi 15シリーズの完全なコードネームが明らかに:Dada、Haotian、Xuanyuan

Aug 22, 2024 pm 06:47 PM

Xiaomi 15シリーズの完全なコードネームが明らかに:Dada、Haotian、Xuanyuan

Aug 22, 2024 pm 06:47 PM

Xiaomi Mi 15シリーズは10月に正式リリースされる予定で、その全シリーズのコードネームが海外メディアのMiCodeコードベースで公開されている。その中でもフラッグシップモデルであるXiaomi Mi 15 Ultraのコードネームは「Xuanyuan」(「玄源」の意味)です。この名前は中国神話に登場する高貴さを象徴する黄帝に由来しています。 Xiaomi 15のコードネームは「Dada」、Xiaomi 15Proのコード名は「Haotian」(「好天」の意味)です。 Xiaomi Mi 15S Proの内部コード名は「dijun」で、「山と海の古典」の創造神である淳皇帝を暗示しています。 Xiaomi 15Ultra シリーズのカバー

PHP 言語開発における一般的なファイル アップロードの脆弱性を解決するにはどうすればよいですか?

Jun 10, 2023 am 11:10 AM

PHP 言語開発における一般的なファイル アップロードの脆弱性を解決するにはどうすればよいですか?

Jun 10, 2023 am 11:10 AM

Webアプリケーション開発において、ファイルアップロード機能は基本的な要件となっています。この機能を使用すると、ユーザーは自分のファイルをサーバーにアップロードし、サーバー上で保存または処理できます。ただし、この機能により、開発者はファイル アップロードの脆弱性というセキュリティ上の脆弱性にさらに注意を払う必要があります。攻撃者は悪意のあるファイルをアップロードすることでサーバーを攻撃し、サーバーにさまざまな程度の損害を与える可能性があります。 PHP 言語は Web 開発で広く使用されている言語の 1 つであり、ファイル アップロードの脆弱性も一般的なセキュリティ問題の 1 つです。この記事で紹介するのは

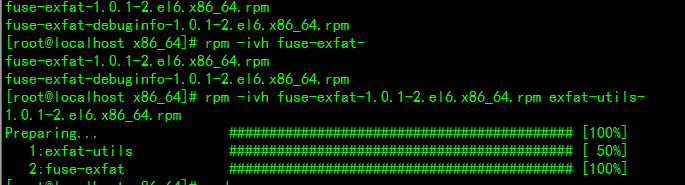

Ubuntu のモバイル ハードディスク エラーの解決: ファイル システム タイプ exfat が不明です

Jan 05, 2024 pm 01:18 PM

Ubuntu のモバイル ハードディスク エラーの解決: ファイル システム タイプ exfat が不明です

Jan 05, 2024 pm 01:18 PM

Ubuntu がモバイル ハードディスクをマウントするとエラーが発生します: mount:knownfilesystemtype'exfat' 処理方法は次のとおりです: Ubuntu13.10 または exfat-fuse をインストール: sudoapt-getinstallexfat-fuseUbuntu13.04 以下 sudoapt-add-repositoryppa:relan /exfatsudoapt-getupdatesudoapt-getinstallfuse- exfatCentOS Linux マウント exfat フォーマットの USB ディスク エラー解決方法 CentOS で extfa をロードする

Java のバッファ オーバーフローの脆弱性とその害

Aug 09, 2023 pm 05:57 PM

Java のバッファ オーバーフローの脆弱性とその害

Aug 09, 2023 pm 05:57 PM

Java のバッファ オーバーフローの脆弱性とその害 バッファ オーバーフローとは、バッファにその容量を超えるデータを書き込むと、データが他のメモリ領域にオーバーフローすることを意味します。このオーバーフロー動作はハッカーによって悪用されることが多く、異常なコード実行やシステムクラッシュなどの重大な結果を引き起こす可能性があります。この記事では、Java におけるバッファ オーバーフローの脆弱性とその害について紹介し、読者の理解を助けるコード例を示します。 Java で広く使用されているバッファ クラスには、ByteBuffer、CharBuffer、ShortB などがあります。