Java でのクライアント/サーバー Diffie-Hellman アルゴリズムの実装

###############導入###

デジタル化が進む今日の環境では、機密データと通信の保護がこれまで以上に重要になっています。Java での Diffie-Hellman アルゴリズムの実装は、クライアントとサーバー間の安全な通信を確保するためのそのような方法の 1 つです。

Diffie-Hellman アルゴリズムを理解する

Diffie-Hellman アルゴリズムは、暗号化で使用される重要な鍵交換方法であり、これにより、2 者がパブリック ネットワーク上で安全に通信し、共有秘密を確立できるようになります。

鍵交換方法の概要

キー交換方法は、安全でないネットワーク上で秘密キーを安全に共有して安全な通信を可能にする暗号化の重要な側面です。プロセスを計算的に実行不可能にすることで、盗聴者が秘密キーを推測するのを防ぎます。 Diffie-Hellman アルゴリズムは典型的な例で、モジュラー算術と離散対数を使用して、お互いの秘密鍵を事前に知らなくても同じ共有秘密を独立して生成します。両者は公開値に同意し、秘密キーを生成し、公開キーを計算します。公開キーを交換した後、秘密キーと受け取った公開値を使用して、同じ共有秘密を取得します。このプロセスにより、安全な通信チャネルが確保され、不正な傍受や復号化の試みが最小限に抑えられます。

Java Diffie-Hellman アルゴリズムの実装

Diffie-Hellman アルゴリズムは、安全でないネットワークで安全な通信を可能にする、広く採用されている暗号化方式です。 Java によるこのアルゴリズムの実装では、Java Cryptozoological Extensions (JCE) ライブラリを活用しています。このライブラリは、パッケージのインポート、キーの生成、共有キーの作成に必要なツールを開発者に提供します。この方法では、共有秘密キーを使用してメッセージまたは情報を暗号化および復号化することにより、サーバーとクライアントの間に安全な通信チャネルが提供されます。

このセクションでは、Java で Diffie-Hellman アルゴリズムを実装する主要なプロセス (公開鍵と秘密鍵の生成、共有秘密鍵の構築、通信の暗号化) を理解します。 Java と Diffie-Hellman アルゴリズムの機能を活用することで、開発者はアプリケーション用に安全で効率的な通信チャネルを確立できます。

サーバーとクライアントの構成

まず、両当事者はモジュラス値と呼ばれる共通パラメータについて合意する必要があります。この値は、各当事者に固有の大きな素数を生成するために使用されます。

次に、双方が公開鍵と秘密鍵を生成します。公開鍵は、それぞれの秘密鍵を秘密にしながら、二者間で交換されます。この交換を通じて、各当事者は、通信中にデータの暗号化と復号化に使用される共有秘密キーを生成できます。

最後に、共有キーを生成した後、両当事者は対称キー暗号化アルゴリズム (AES や TripleDES など) を使用してメッセージをエンコードし、安全でないネットワーク上でメッセージを交換します。基本的に、サーバーとクライアントのセットアップには、これらの公開キーと秘密キーの作成、およびその後の通信に使用する暗号化アルゴリズムの選択が含まれます。これらはすべて Java コードでシームレスに行われます。

公開鍵と秘密鍵を生成する

クライアントとサーバーの両方が独自の乱数を生成します。

- これらの番号を使用して、各ユーザーは独自の公開キーと秘密キーを作成します。

-

-

共有キーの作成

Diffie-Hellman アルゴリズム実装の次の段階では、公開鍵と秘密鍵を生成した後に共有秘密鍵を生成します。このキーは、クライアントとサーバー間の安全な接続を確保するために使用されます。このプロセスには、数式を使用して各当事者の公開鍵を結合し、共有秘密を取得することが含まれます。会話内で送信されないため、この秘密を特定したり傍受したりする方法はありません。

アリスとボブが、Diffie-Hellman アルゴリズムを使用してネットワーク上で安全に通信したいとします。公開キーと秘密キーを生成した後、これらのキーを使用して、メッセージの暗号化に使用する共有秘密キーを計算します。たとえ誰かが暗号化されたメッセージを傍受したとしても、この共有秘密鍵を知らなければメッセージを復号化することはできません。

つまり、共有キーの作成は、ネットワーク上で安全な通信を確立するプロセスの重要な部分です。 Java プログラミング言語での Diffie-Hellman アルゴリズムの実装を活用することで、ネットワーク送信中の不正アクセスから機密データを保護し、サーバーまたはデータベース上の安全なストレージ内のデータを保護する、別のセキュリティ層を提供できます。

通信を保護するための暗号化

データのセキュリティは、あらゆるネットワーク通信において非常に重要です。以下は、Diffie-Hellman アルゴリズムを使用して通信を保護する手順です。-

クライアントとサーバーは公開鍵を交換します。

クライアントは秘密鍵として乱数を選択し、サーバーも同じことを行います。

クライアントは、その秘密キーとサーバーの公開キーを組み合わせて共有秘密を作成します。

サーバーは、秘密キーとクライアントの公開キーを組み合わせて、独自の共有キーも作成します。

これで、双方は、送信中にデータを暗号化するために使用できる、自分たちだけが知っている共有秘密を取得しました。

これにより、誰かが通信を傍受した場合でも、共有秘密キーを知らなければ復号化できなくなります。

全体として、ネットワーク通信中に機密データを保護するには、Diffie-Hellman アルゴリズムなどの暗号化技術を使用することが重要です。

###結論は###データ保護を改善するための拡張の可能性やさらなる開発につながる可能性のある制限など、サイバーセキュリティと暗号化におけるディフィー・ヘルマン アルゴリズムの潜在的な将来の応用について説明します。

テクノロジーの進歩に伴い、サイバー攻撃に使用される手法も常に進化しています。そのため、不正アクセスから情報を確実に保護するために、サイバーセキュリティ対策を継続的に革新および改善する必要があります。 ECC は短い公開キー長を使用するため、計算時間とメモリ使用量が削減され、より高いレベルのセキュリティが提供されます。同時に、AES はネットワーク上でデータを迅速に送信できる対称キー暗号化方式です。

Diffie-Hellman アルゴリズムのもう 1 つの拡張の可能性は、ブロックチェーン テクノロジーへの応用です。ブロックチェーンは、仲介機関や中央機関を必要とせずに、当事者間のトランザクションを検証する際に暗号化に依存します。 Diffie-Hellman アルゴリズムの実装により、ブロックチェーン ネットワーク内のノード間の安全な通信が可能になり、各トランザクションの匿名性と機密性が維持されます。

Diffie-Hellman アルゴリズムの拡張の可能性は無限であり、技術の進歩とともに進化し続けます。さまざまなシステムに統合することで、機密情報を不正アクセスや侵害から高レベルのセキュリティ保護を維持しながら、効率的なデータ交換を保証します。

以上がJava でのクライアント/サーバー Diffie-Hellman アルゴリズムの実装の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7564

7564

15

15

1386

1386

52

52

86

86

11

11

28

28

99

99

ジャワのウェカ

Aug 30, 2024 pm 04:28 PM

ジャワのウェカ

Aug 30, 2024 pm 04:28 PM

Java の Weka へのガイド。ここでは、weka java の概要、使い方、プラットフォームの種類、利点について例を交えて説明します。

Java Springのインタビューの質問

Aug 30, 2024 pm 04:29 PM

Java Springのインタビューの質問

Aug 30, 2024 pm 04:29 PM

この記事では、Java Spring の面接で最もよく聞かれる質問とその詳細な回答をまとめました。面接を突破できるように。

Java 8 Stream Foreachから休憩または戻ってきますか?

Feb 07, 2025 pm 12:09 PM

Java 8 Stream Foreachから休憩または戻ってきますか?

Feb 07, 2025 pm 12:09 PM

Java 8は、Stream APIを導入し、データ収集を処理する強力で表現力のある方法を提供します。ただし、ストリームを使用する際の一般的な質問は次のとおりです。 従来のループにより、早期の中断やリターンが可能になりますが、StreamのForeachメソッドはこの方法を直接サポートしていません。この記事では、理由を説明し、ストリーム処理システムに早期終了を実装するための代替方法を調査します。 さらに読み取り:JavaストリームAPIの改善 ストリームを理解してください Foreachメソッドは、ストリーム内の各要素で1つの操作を実行する端末操作です。その設計意図はです

Java での日付までのタイムスタンプ

Aug 30, 2024 pm 04:28 PM

Java での日付までのタイムスタンプ

Aug 30, 2024 pm 04:28 PM

Java での日付までのタイムスタンプに関するガイド。ここでは、Java でタイムスタンプを日付に変換する方法とその概要について、例とともに説明します。

カプセルの量を見つけるためのJavaプログラム

Feb 07, 2025 am 11:37 AM

カプセルの量を見つけるためのJavaプログラム

Feb 07, 2025 am 11:37 AM

カプセルは3次元の幾何学的図形で、両端にシリンダーと半球で構成されています。カプセルの体積は、シリンダーの体積と両端に半球の体積を追加することで計算できます。このチュートリアルでは、さまざまな方法を使用して、Javaの特定のカプセルの体積を計算する方法について説明します。 カプセルボリュームフォーミュラ カプセルボリュームの式は次のとおりです。 カプセル体積=円筒形の体積2つの半球体積 で、 R:半球の半径。 H:シリンダーの高さ(半球を除く)。 例1 入力 RADIUS = 5ユニット 高さ= 10単位 出力 ボリューム= 1570.8立方ユニット 説明する 式を使用してボリュームを計算します。 ボリューム=π×R2×H(4

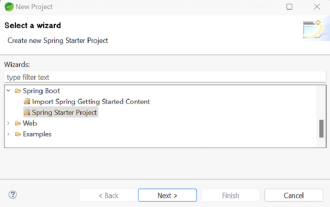

Spring Tool Suiteで最初のSpring Bootアプリケーションを実行するにはどうすればよいですか?

Feb 07, 2025 pm 12:11 PM

Spring Tool Suiteで最初のSpring Bootアプリケーションを実行するにはどうすればよいですか?

Feb 07, 2025 pm 12:11 PM

Spring Bootは、Java開発に革命をもたらす堅牢でスケーラブルな、生産対応のJavaアプリケーションの作成を簡素化します。 スプリングエコシステムに固有の「構成に関する慣習」アプローチは、手動のセットアップを最小化します。