SSH 経由でクロスサーバー Linux SysOps 管理を実現する方法

SSH を通じてクロスサーバー Linux SysOps 管理を実現する方法

概要:

Linux システム管理では、多くの場合、複数のリモート サーバーを管理する必要があります。同時。 SSH (Secure Shell) プロトコルを通じて、クロスサーバー管理操作を実装できます。この記事では、SSH を使用してクロスサーバー Linux SysOps (システム運用および保守) 管理を実装する方法を紹介し、具体的なコード例を示します。

- SSH 概要:

SSH は、安全なチャネルを通じてクライアントとサーバーの間でデータを送信できる、暗号化されたリモート ログイン プロトコルです。 SSH プロトコルは、ID 認証、データ暗号化、データ整合性検証などのセキュリティ メカニズムを提供し、リモート ログインのセキュリティを確保します。 - SSH 公開キーと秘密キーの生成:

リモート ログインに SSH を使用する前に、SSH 公開キーと秘密キーのペアを生成する必要があります。クライアントで次のコマンドを実行して、公開キーと秘密キーを生成します。

ssh-keygen -t rsa

これにより、公開キー ファイルと秘密キー ファイルのペアが生成され、ユーザーの .ssh## に保存されます。 # デフォルトではディレクトリ。公開キーのファイル名は id_rsa.pub、秘密キーのファイル名は id_rsa です。

- パスワード不要のログインを構成する:

- SSH をクロスサーバー管理に使用する場合、通常はパスワード不要のログインが構成されます。具体的な操作は次のとおりです。

id_rsa.pub を管理対象のリモート サーバーにコピーします:

ssh-copy-id -i ~/.ssh/id_rsa.pub user@remote_server

user はリモート サーバーのユーザー名、remote_server はリモート サーバーの IP アドレスまたはドメイン名です。

~/.ssh/authorized_keys ファイルに追加します。

cat ~/.ssh/id_rsa.pub >> ~/.ssh/authorized_keys

~/.ssh ディレクトリと ~/.ssh/authorized_keys ファイルの権限:

chmod 700 ~/.ssh chmod 600 ~/.ssh/authorized_keys

- クロスサーバー管理に SSH を使用する:

- パスワードなしのログインを構成した後、SSH コマンドを使用してクロスサーバー管理操作を実行できます。次の例は参照のみを目的としています:

ssh user@remote_server 'command'

user はリモート サーバー上のユーザー名です。 ##remote_server はリモート サーバーの IP アドレスまたはドメイン名、command はリモート サーバー上で実行されるコマンドです。 (2) ファイルのコピー:

ローカル ファイルをリモート サーバーにコピー:

scp local_file user@remote_server:remote_path

リモート サーバー上のファイルをローカルにコピー:

scp user@remote_server:remote_file local_path

このうち、

local_file はローカル ファイルへのパス、remote_path はリモート サーバー上のファイルへのパス、remote_file はリモート サーバー上のファイル パスです。 server, local_path はローカル ディレクトリへのパスです。

- 複数のサーバーをバッチで管理する必要がある場合は、ループ構造と SSH コマンドを使用してサーバー リストを横断して操作できます。次の例は参照のみを目的としています:

- ここで、servers

#!/bin/bash servers=("server1" "server2" "server3") for server in "${servers[@]}" do ssh user@$server 'command' doneログイン後にコピーはサーバー リスト、

userはリモート サーバー上のユーザー名、commandは、リモート サーバー上で実行されるコマンドです。上記の手順により、SSH プロトコルを使用して、サーバー間の Linux SysOps 管理を実現できます。この方法により、管理効率が向上し、手作業の負担が軽減されます。同時にコード例を検討することで、実態に応じた拡張・最適化が可能となり、管理業務の柔軟性と信頼性が向上します。以上がSSH 経由でクロスサーバー Linux SysOps 管理を実現する方法の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7518

7518

15

15

1378

1378

52

52

81

81

11

11

21

21

68

68

![Windows 11 の Telnet 完全チュートリアル [インストール/有効化とトラブルシューティング]](https://img.php.cn/upload/article/000/000/164/168476253791019.jpg?x-oss-process=image/resize,m_fill,h_207,w_330) Windows 11 の Telnet 完全チュートリアル [インストール/有効化とトラブルシューティング]

May 22, 2023 pm 09:35 PM

Windows 11 の Telnet 完全チュートリアル [インストール/有効化とトラブルシューティング]

May 22, 2023 pm 09:35 PM

<p>Telnet は「ターミナル ネットワーク」の略称です。これは、ユーザーが 1 台のコンピュータをローカル コンピュータに接続するために使用できるプロトコルです。 </p><p>ここで、ローカル コンピュータとは接続を開始するデバイスを指し、ローカル コンピュータに接続されているコンピュータをリモート コンピュータと呼びます。 </p><p>Telnet はクライアント/サーバー プリンシパルで実行され、時代遅れではありますが、2022 年現在でも多くの人に使用されています。多くの人はすでに Microsoft が提供する最新のオペレーティング システムである Windows 11 オペレーティング システムに切り替えています。 &

iPadからMacにSSH接続する方法

Apr 14, 2023 pm 12:22 PM

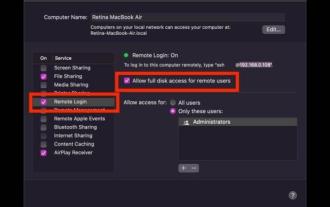

iPadからMacにSSH接続する方法

Apr 14, 2023 pm 12:22 PM

iPad から Mac に SSH 接続する方法 これは 2 部構成のチュートリアルです。まず、Mac で SSH サーバーを有効にし、次に ssh クライアント アプリを使用して iPad から接続します。 Mac で SSH サーバーを開始する リモート ログインと呼ばれる機能をオンにすることで、Mac で SSH サーバーを有効にできます。 Apple メニュー > システム環境設定 > 共有 > 「リモート ログイン」を有効にする に移動し、「リモート ユーザーにディスクへのフル アクセスを許可する」ボックスにチェックを入れます。 これで、Mac が SSH サーバーになり、iPad から接続するためのシェルが提供されます。知らせ

Python サーバー プログラミング: Paramiko を使用して SSH リモート操作を実装する

Jun 18, 2023 pm 01:10 PM

Python サーバー プログラミング: Paramiko を使用して SSH リモート操作を実装する

Jun 18, 2023 pm 01:10 PM

クラウド コンピューティングとモノのインターネットの発展に伴い、サーバーのリモート操作がますます重要になっています。 Python では、Paramiko モジュールを使用して SSH リモート操作を簡単に実装できます。この記事では、Paramiko の基本的な使い方と、Python で Paramiko を使用してサーバーをリモート管理する方法を紹介します。 Paramiko とは Paramiko は、SSH クライアントの接続と制御に使用できる SSHv1 および SSHv2 用の Python モジュールです。

Windows での OpenSSH: インストール、構成、および使用ガイド

Mar 08, 2024 am 09:31 AM

Windows での OpenSSH: インストール、構成、および使用ガイド

Mar 08, 2024 am 09:31 AM

ほとんどの Windows ユーザーにとって、使いやすいグラフィカル インターフェイスを提供するリモート デスクトップ プロトコル (RDP) は常にリモート管理の最初の選択肢となってきました。ただし、より詳細な制御が必要なシステム管理者にとっては、SSH の方がニーズに適している可能性があります。 SSH を介して、管理者はコマンド ラインを通じてリモート デバイスと対話できるため、管理作業がより効率的になります。 SSH の利点はセキュリティと柔軟性にあり、特に多数のデバイスを扱う場合や自動化されたタスクを実行する場合、管理者はリモート管理やメンテナンス作業を簡単に実行できます。したがって、使いやすさの点では RDP が優れていますが、システム管理者にとっては、パワーと制御の点では SSH の方が優れています。以前は、Windows ユーザーは借用する必要がありました

SSHベースのPythonを使用してMySQLデータベースにリモート接続する方法

May 27, 2023 pm 04:07 PM

SSHベースのPythonを使用してMySQLデータベースにリモート接続する方法

May 27, 2023 pm 04:07 PM

背景: リモート サーバーの Mysql データベースにアクセスする必要がある場合、Mysql データベースのセキュリティ期間中は、セキュリティ対策がローカル接続のみを許可するように設定されています (つまり、接続を使用するにはサーバーにログインする必要があります) )、他のリモート接続に直接アクセスできなくなり、対応するポートも変更されているため、ssh に基づいてデータベースに接続する必要があります。この方法でデータベースに接続することは、ssh 接続に基づく Navicat のインターフェイスと同じです。 Navicat はデータベース インストール サポート ライブラリに接続します。Mysql に接続する場合は、まず pymysqlpipinstallpymysql をインストールして、ssh ベースのライブラリ sshtunnelpipinstallsshtunnel# をインストールする必要があります。

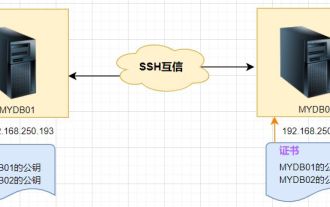

Linux SSH ログインの相互信頼構成

Feb 19, 2024 pm 07:48 PM

Linux SSH ログインの相互信頼構成

Feb 19, 2024 pm 07:48 PM

1. ssh 相互信頼の目的 1. SSH 相互信頼は、クラスターを構築するときに必要です。これは、別のノードでの操作を便利にするのに役立ちます。 2. scp リモートコピー操作を使用する場合、ターゲットサーバーのユーザー名とパスワードを入力する必要がありますが、このとき、Linux サーバー間に SSH 相互信頼を設定することで、複数のサーバー間で操作する場合にパスワードなしでログインできるようになります。 Linuxサーバー。 2. ssh 相互信頼構成の原理. つまり、サーバーが対象ホストの証明書を保存し、パスワードを入力しなくても自動的に認証が完了するようにします。 3. SSH 相互信頼の構成手順 1. 各ノードは、独自の公開鍵と秘密鍵のペアを生成します。 2. 公開鍵ファイルを相手に送信します。 3. 相互信頼構成が成功したかどうかを確認します。 4. ここで MYDB01 を使用して ssh 相互信頼を構成し、

Linuxにはsshが付属していますか?

Apr 06, 2023 pm 03:55 PM

Linuxにはsshが付属していますか?

Apr 06, 2023 pm 03:55 PM

Linux には ssh が付属しています。 Linux システムには独自の ssh ソフトウェアが付属しています。デフォルトは OpenSSH 関連ソフトウェア パッケージであり、起動時に自動的に開始されるように ssh サービスが追加されています。「ssh -V」コマンドを使用して、インストールされている ssh バージョン情報を表示できます。 「systemctl start sshd」コマンドを実行してsshdサービスを開始します(デフォルトのポートはポート22です)。

CentOS 7.9 のインストールと centos 7.9 の ssh インストール

Feb 13, 2024 pm 10:30 PM

CentOS 7.9 のインストールと centos 7.9 の ssh インストール

Feb 13, 2024 pm 10:30 PM

CentOS7.9 はサーバー構築やシステム管理の際によく使われるオペレーティングシステムのバージョンであり、この記事では CentOS7.9 のインストールと SSH のインストールの詳細な手順と手順を説明します。 CentOS7.9 は、無料のオープン ソース Linux オペレーティング システムです。Red Hat Enterprise Linux (RHEL) をベースにしたバイナリ互換バージョンです。CentOS7.9 をインストールする手順は次のとおりです。 1. ISO イメージ ファイルをダウンロードする必要があります。 CentOS7.9の最新版CentOS7.9 ISOイメージファイルをCentOS公式サイトからダウンロードしてください。 2. コンピュータ上に新しい仮想マシンまたは物理マシンを作成し、インストールします。