C# におけるファイル暗号化および復号化アルゴリズムの一般的な問題

C# での一般的なファイル暗号化および復号化アルゴリズムの問題には、特定のコード例が必要です

現代のコンピューター アプリケーションでは、データ保護とセキュリティが特に重要です。ファイルの暗号化および復号化アルゴリズムは、送信中および保存中に権限のない担当者によってファイルがアクセスされたり変更されたりしないようにするために、一般的に使用されるデータ セキュリティ保護手段です。この記事では、C# における一般的なファイル暗号化および復号化アルゴリズムの問題を調査し、対応する具体的なコード例を示します。

- #対称暗号化アルゴリズム

public static byte[] GenerateRandomKey()

{

byte[] key = new byte[8];

using (var rng = new RNGCryptoServiceProvider())

{

rng.GetBytes(key);

}

return key;

}public static void EncryptFile(string inputFile, string outputFile, byte[] key)

{

using (var des = new DESCryptoServiceProvider())

{

des.Key = key;

des.Mode = CipherMode.ECB;

using (var fsInput = new FileStream(inputFile, FileMode.Open, FileAccess.Read))

{

using (var fsOutput = new FileStream(outputFile, FileMode.Create, FileAccess.Write))

{

using (var cryptoStream = new CryptoStream(fsOutput, des.CreateEncryptor(), CryptoStreamMode.Write))

{

byte[] buffer = new byte[1024];

int bytesRead;

while ((bytesRead = fsInput.Read(buffer, 0, buffer.Length)) > 0)

{

cryptoStream.Write(buffer, 0, bytesRead);

}

}

}

}

}

}public static void DecryptFile(string inputFile, string outputFile, byte[] key)

{

using (var des = new DESCryptoServiceProvider())

{

des.Key = key;

des.Mode = CipherMode.ECB;

using (var fsInput = new FileStream(inputFile, FileMode.Open, FileAccess.Read))

{

using (var fsOutput = new FileStream(outputFile, FileMode.Create, FileAccess.Write))

{

using (var cryptoStream = new CryptoStream(fsOutput, des.CreateDecryptor(), CryptoStreamMode.Write))

{

byte[] buffer = new byte[1024];

int bytesRead;

while ((bytesRead = fsInput.Read(buffer, 0, buffer.Length)) > 0)

{

cryptoStream.Write(buffer, 0, bytesRead);

}

}

}

}

}

}- 非対称暗号化アルゴリズム

public static void GenerateKeyPair(out string publicKey, out string privateKey)

{

using (var rsa = new RSACryptoServiceProvider())

{

publicKey = rsa.ToXmlString(false);

privateKey = rsa.ToXmlString(true);

}

}public static void EncryptFile(string inputFile, string outputFile, string publicKey)

{

using (var rsa = new RSACryptoServiceProvider())

{

rsa.FromXmlString(publicKey);

using (var fsInput = new FileStream(inputFile, FileMode.Open, FileAccess.Read))

{

using (var fsOutput = new FileStream(outputFile, FileMode.Create, FileAccess.Write))

{

using (var cryptoStream = new CryptoStream(fsOutput, rsa.Encryptor, CryptoStreamMode.Write))

{

byte[] buffer = new byte[1024];

int bytesRead;

while ((bytesRead = fsInput.Read(buffer, 0, buffer.Length)) > 0)

{

cryptoStream.Write(buffer, 0, bytesRead);

}

}

}

}

}

}public static void DecryptFile(string inputFile, string outputFile, string privateKey)

{

using (var rsa = new RSACryptoServiceProvider())

{

rsa.FromXmlString(privateKey);

using (var fsInput = new FileStream(inputFile, FileMode.Open, FileAccess.Read))

{

using (var fsOutput = new FileStream(outputFile, FileMode.Create, FileAccess.Write))

{

using (var cryptoStream = new CryptoStream(fsOutput, rsa.Decryptor, CryptoStreamMode.Write))

{

byte[] buffer = new byte[1024];

int bytesRead;

while ((bytesRead = fsInput.Read(buffer, 0, buffer.Length)) > 0)

{

cryptoStream.Write(buffer, 0, bytesRead);

}

}

}

}

}

}以上がC# におけるファイル暗号化および復号化アルゴリズムの一般的な問題の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7555

7555

15

15

1384

1384

52

52

83

83

11

11

28

28

96

96

HTTPステータスコード460の原因を明らかにする

Feb 19, 2024 pm 08:30 PM

HTTPステータスコード460の原因を明らかにする

Feb 19, 2024 pm 08:30 PM

HTTP ステータス コード 460 の復号化: このエラーはなぜ発生しますか?はじめに: 日常のネットワーク使用では、HTTP ステータス コードを含むさまざまなエラー プロンプトに遭遇することがよくあります。これらのステータス コードは、リクエストの処理を示すために HTTP プロトコルによって定義されたメカニズムです。これらのステータス コードの中には、比較的まれなエラー コード 460 があります。この記事では、このエラー コードを詳しく説明し、このエラーが発生する理由を説明します。 HTTP ステータス コード 460 の定義: まず、HTTP ステータス コードの基本を理解する必要があります。

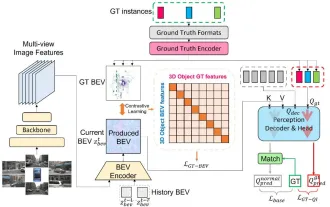

CLIP-BEVFormer: BEVFormer 構造を明示的に監視して、ロングテール検出パフォーマンスを向上させます。

Mar 26, 2024 pm 12:41 PM

CLIP-BEVFormer: BEVFormer 構造を明示的に監視して、ロングテール検出パフォーマンスを向上させます。

Mar 26, 2024 pm 12:41 PM

上記および筆者の個人的な理解: 現在、自動運転システム全体において、認識モジュールが重要な役割を果たしている。道路を走行する自動運転車は、認識モジュールを通じてのみ正確な認識結果を得ることができる。下流の規制および制御モジュール自動運転システムでは、タイムリーかつ正確な判断と行動決定が行われます。現在、自動運転機能を備えた自動車には通常、サラウンドビューカメラセンサー、ライダーセンサー、ミリ波レーダーセンサーなどのさまざまなデータ情報センサーが搭載されており、さまざまなモダリティで情報を収集して正確な認識タスクを実現しています。純粋な視覚に基づく BEV 認識アルゴリズムは、ハードウェア コストが低く導入が容易であるため、業界で好まれており、その出力結果はさまざまな下流タスクに簡単に適用できます。

C++ での機械学習アルゴリズムの実装: 一般的な課題と解決策

Jun 03, 2024 pm 01:25 PM

C++ での機械学習アルゴリズムの実装: 一般的な課題と解決策

Jun 03, 2024 pm 01:25 PM

C++ の機械学習アルゴリズムが直面する一般的な課題には、メモリ管理、マルチスレッド、パフォーマンスの最適化、保守性などがあります。解決策には、スマート ポインター、最新のスレッド ライブラリ、SIMD 命令、サードパーティ ライブラリの使用、コーディング スタイル ガイドラインの遵守、自動化ツールの使用が含まれます。実践的な事例では、Eigen ライブラリを使用して線形回帰アルゴリズムを実装し、メモリを効果的に管理し、高性能の行列演算を使用する方法を示します。

C++sort 関数の基礎となる原則とアルゴリズムの選択を調べる

Apr 02, 2024 pm 05:36 PM

C++sort 関数の基礎となる原則とアルゴリズムの選択を調べる

Apr 02, 2024 pm 05:36 PM

C++sort 関数の最下層はマージ ソートを使用し、その複雑さは O(nlogn) で、クイック ソート、ヒープ ソート、安定したソートなど、さまざまなソート アルゴリズムの選択肢を提供します。

人工知能は犯罪を予測できるのか? CrimeGPT の機能を調べる

Mar 22, 2024 pm 10:10 PM

人工知能は犯罪を予測できるのか? CrimeGPT の機能を調べる

Mar 22, 2024 pm 10:10 PM

人工知能 (AI) と法執行機関の融合により、犯罪の予防と検出の新たな可能性が開かれます。人工知能の予測機能は、犯罪行為を予測するためにCrimeGPT (犯罪予測技術) などのシステムで広く使用されています。この記事では、犯罪予測における人工知能の可能性、その現在の応用、人工知能が直面する課題、およびこの技術の倫理的影響について考察します。人工知能と犯罪予測: 基本 CrimeGPT は、機械学習アルゴリズムを使用して大規模なデータセットを分析し、犯罪がいつどこで発生する可能性があるかを予測できるパターンを特定します。これらのデータセットには、過去の犯罪統計、人口統計情報、経済指標、気象パターンなどが含まれます。人間のアナリストが見逃す可能性のある傾向を特定することで、人工知能は法執行機関に力を与えることができます

改良された検出アルゴリズム: 高解像度の光学式リモートセンシング画像でのターゲット検出用

Jun 06, 2024 pm 12:33 PM

改良された検出アルゴリズム: 高解像度の光学式リモートセンシング画像でのターゲット検出用

Jun 06, 2024 pm 12:33 PM

01 今後の概要 現時点では、検出効率と検出結果の適切なバランスを実現することが困難です。我々は、光学リモートセンシング画像におけるターゲット検出ネットワークの効果を向上させるために、多層特徴ピラミッド、マルチ検出ヘッド戦略、およびハイブリッドアテンションモジュールを使用して、高解像度光学リモートセンシング画像におけるターゲット検出のための強化されたYOLOv5アルゴリズムを開発しました。 SIMD データセットによると、新しいアルゴリズムの mAP は YOLOv5 より 2.2%、YOLOX より 8.48% 優れており、検出結果と速度のバランスがより優れています。 02 背景と動機 リモート センシング技術の急速な発展に伴い、航空機、自動車、建物など、地表上の多くの物体を記述するために高解像度の光学式リモート センシング画像が使用されています。リモートセンシング画像の判読における物体検出

単語の復号化を設定する方法

Mar 20, 2024 pm 04:36 PM

単語の復号化を設定する方法

Mar 20, 2024 pm 04:36 PM

現在の労働環境では機密保持に対する意識がますます高まっており、ソフトウェアを使用する際にはファイルを保護するために暗号化操作が行われることが多くなっています。特に重要な文書については機密保持に対する意識を高め、文書の安全性を常に最優先に考える必要があります。では、皆さんが単語の暗号化をどの程度理解しているのかわかりませんが、具体的にはどのように操作すればよいのでしょうか?今日は、以下の説明を通じて実際に単語の解読のプロセスをお見せしますので、単語の解読の知識を学ぶ必要がある友人は、今日のコースを見逃さないでください。ファイルを保護するには、まず復号化操作が必要です。これは、ファイルが保護ドキュメントとして処理されることを意味します。ファイルに対してこれを実行した後、ファイルを再度開くとプロンプトが表示されます。ファイルを復号化する方法はパスワードを入力することです。

58 ポートレート プラットフォームの構築におけるアルゴリズムの適用

May 09, 2024 am 09:01 AM

58 ポートレート プラットフォームの構築におけるアルゴリズムの適用

May 09, 2024 am 09:01 AM

1. 58 Portraits プラットフォーム構築の背景 まず、58 Portraits プラットフォーム構築の背景についてお話ししたいと思います。 1. 従来のプロファイリング プラットフォームの従来の考え方ではもはや十分ではありません。ユーザー プロファイリング プラットフォームを構築するには、複数のビジネス分野からのデータを統合して、ユーザーの行動や関心を理解するためのデータ マイニングも必要です。最後に、ユーザー プロファイル データを効率的に保存、クエリ、共有し、プロファイル サービスを提供するためのデータ プラットフォーム機能も必要です。自社構築のビジネス プロファイリング プラットフォームとミドルオフィス プロファイリング プラットフォームの主な違いは、自社構築のプロファイリング プラットフォームは単一のビジネス ラインにサービスを提供し、オンデマンドでカスタマイズできることです。ミッドオフィス プラットフォームは複数のビジネス ラインにサービスを提供し、複雑な機能を備えていることです。モデリングを提供し、より一般的な機能を提供します。 2.58 中間プラットフォームのポートレート構築の背景のユーザーのポートレート 58