最新の分散システム アーキテクチャのトレードオフ分析

最新のソフトウェア システム、特に分散アーキテクチャに従うシステムは、その複雑さと多様性で知られています。これらのシステムは多くの要素で構成されており、それぞれがコスト、パフォーマンス、スケーラビリティ、信頼性などの要素に影響を与える可能性のある潜在的なトレードオフをもたらします。これらのトレードオフを理解することは、ソフトウェアの最新化と変革の世界をナビゲートする IT アーキテクト、ビジネス アナリスト、データ アーキテクト、ソフトウェア エンジニア、およびデータ エンジニアにとって重要です。この記事は、分散アーキテクチャでトレードオフ分析を実行するプロセスと重要性に光を当て、この複雑だが不可欠な実践に関連する方法、テクニック、ツール、および競合するアプローチについての洞察を提供することを目的としています。

ソフトウェア アーキテクチャは、常にトレードオフと意思決定を必要とする領域です。精度とイノベーションが重視されるこの分野では、あらゆる意思決定が変化をもたらします。私たちは急速な技術進歩の時代にあるため、これらの影響の重要性を認識することがますます重要になっています。この時代では、あらゆる決断はチャンスであり、挑戦でもあります。

技術情勢のダイナミックな全体像には、過去の単一の巨大企業から今日の柔軟な分散システムまでという興味深い進化の物語があります。私たちは前例のない柔軟性と増大する複雑性の交差点に立っていますが、決定が重要であるということが非常に明らかになりました。そして、それらの決定を下すことについてはどうすればよいでしょうか? そうですね、それは芸術、科学、そして少しの占いを組み合わせたものです。

最新の分散システムの状況を理解する

- 進化の飛躍: アプリケーション全体が単一のサーバーまたはクラスター上に存在していた時代は終わりました。マイクロサービス、コンテナ化 (Docker など)、AWS、Azure、GCP などのクラウド コンピューティングの巨人、さらにはエッジ コンピューティングの最前線の台頭により、ソフトウェア アーキテクチャが根本的に再定義されました。これらのイノベーションにより、アプリケーションは解放され、比類のないスケーラビリティと復元力が与えられます。

- 両刃の剣: 分散システムには多くの利点がありますが、複雑な課題ももたらします。たとえば、マイクロサービスの自律性によって、同期、遅延、通信の障壁が生じる可能性もあります。

最新のトレードオフ分析の必要性

- 歴史的背景: ほんの 10 ~ 20 年前までは、モノリシック アーキテクチャが標準でした。当時はもっとシンプルで、課題も簡単でした。しかし、デジタル革命により、多くの新しいアーキテクチャ パターンが導入されました。マイクロサービスからサーバーレス コンピューティングに至るまで、これらのパターンは前例のない柔軟性と堅牢性を提供し、ソフトウェアが達成できる限界を再定義します。

- 複雑さと機会: テクノロジーが進化するにつれて、それに関連する複雑さも進化します。アーキテクトは現在、クラウド ネイティブのアプローチ、Kubernetes などのコンテナ オーケストレーション ツール、継続的な統合とデプロイの複雑さを考慮する必要があります。しかし、これらの課題が発生するにつれて、イノベーションと最適化の機会も増え、アーキテクトの役割がこれまで以上に重要になっています。

最新のソフトウェア システムにおけるトレードオフの特定

現代のソフトウェアの可能性の広大な領域をナビゲートすることは、チャンスと落とし穴の海をナビゲートすることに似ています。スパイダーマンのベン・パーカーおじさんが賢明に言ったように、「大いなる力には大いなる責任が伴う。」 分散システムは、スケーラビリティ、回復力、柔軟性を提供します。ただし、データの整合性、システム オーケストレーション、フォールト トレランスなどに課題も生じます。この分野で行われる決定は広範囲に影響を及ぼします。

- マイクロサービス: モジュール性、スケーラビリティ、およびアプリケーションの一部を個別にデプロイする機能を提供します。ただし、サービス検出、サービス間通信、データの一貫性に関する課題も生じます。

- サーバーレス: サーバーレス アーキテクチャは、インフラストラクチャ管理の負担を軽減し、オンデマンドのスケーラビリティを提供することで、費用対効果を約束します。ただし、起動時間が長く、ベンダーロックインの可能性があるため、特定のパフォーマンス要件を持つアプリケーションには適さない可能性があります。

- イベント駆動型アーキテクチャ: スケーラビリティを高めるために非同期通信を行う傾向がありますが、データの一貫性を確保するための強力なメカニズムが必要です。

- クラウド ネイティブ: クラウド コンピューティングの利点を最大限に活用するように設計されたクラウド ネイティブ アーキテクチャは、スケーラビリティ、復元力、柔軟性を重視しています。通常、コンテナ化、マイクロサービス、継続的デリバリーの実践が使用されます。

- 階層化 (または N 層) アーキテクチャ: システムを、プレゼンテーション層、ビジネス ロジック層、データ アクセス層などのさまざまな層に分割します。各層には特定の責任があり、隣接する層とのみ対話します。

- レスポンシブ アーキテクチャ: レスポンシブで回復力のある、メッセージ駆動型のシステムを構築します。最新のアプリケーションの非同期の性質を処理するように設計されています。

- 六角形 (またはポートとアダプター): アプリケーションを内部部分と外部部分に分割することで、懸念事項の分離に重点を置きます。これにより、アプリケーションを外部のテクノロジーやツールから分離できます。

2. データベースの種類: データは最新のアプリケーションの生命線です

- リレーショナル データベース: 構造化されたスキーマと強力な ACID 保証で知られており、複雑な結合やトランザクションが必要な状況で優れたパフォーマンスを発揮します。ただし、そのトレードオフには、潜在的なスケーラビリティの問題が含まれる可能性があります。

- NoSQL: 柔軟性、拡張性、および高いパフォーマンスを実現するように設計されています。ただし、特に厳密な一貫性よりも可用性を優先するデータベースでは、一貫性が課題となる場合があります。

- ベクトル データベース: 高性能分析に適していますが、データ処理が複雑になる可能性があります。

- グラフ データベース: インターネット データの探索には適していますが、グラフ以外の操作には十分な効率が得られない可能性があります。

- 時系列データベース: タイムスタンプ データの処理に最適化されており、特に監視、金融、IoT アプリケーションに適しています。それらのトレードオフには、非時系列操作の制限された機能が含まれる場合があります。

- インメモリ データベース: 応答時間を短縮するために、データをコンピュータのメイン メモリ (RAM) に保存します。これらは速度が重要なアプリケーションで使用されます。

- オブジェクト指向データベース: オブジェクト指向プログラミングで使用されるオブジェクトの形式でデータを保存します。

- 分散データベース: データを複数のサーバーに分散し、単一の場所または複数の場所で拡張できます。

- 階層データベース: データをツリー構造に編成します。各レコードには 1 つの親ノードがあります。

- ネットワーク データベース: 階層データベースに似ていますが、各レコードが複数の親ノードを持つことができます。

- マルチモード データベース: 複数のデータ モデルをサポートし、さまざまな種類のデータを保存できます。

3.統合プラットフォームモード

システムが成長するにつれて、コンポーネント間の効果的な通信が重要になります。

- ポイントツーポイント: 直接のポイントツーポイント統合は密結合につながり、システムのスケーラビリティを妨げる可能性があります。メッセージ ブローカーはサービス通信を分離し、メッセージ キューイングと負荷分散を提供しますが、単一障害点になる可能性がある別の複雑な層を導入します。非同期処理を使用するイベント駆動型アーキテクチャには、スケーラビリティとリアルタイム応答という利点がありますが、データの一貫性と順序を確保するための強力なメカニズムが必要です。

- API ゲートウェイ: API ゲートウェイはクライアントとサービスの間のブリッジとして機能し、統合アクセス ポイント、集中認証などを提供します。考慮すべきトレードオフには、追加のネットワーク ホップによる遅延の増加、適切に拡張しない場合に発生する可能性のある潜在的なボトルネック、別のコンポーネントの管理の複雑さが含まれます。ただし、クライアントの対話が簡素化され、一元的なログ記録と分析が提供され、基盤となるサービスの複雑さを抽象化できます。

- メッセージ ブローカー: サービス通信を分離し、メッセージ キューと負荷分散を提供します。ただし、別の複雑な層が導入され、単一障害点になる可能性があります。

- パブリッシュ/サブスクライブ (Pub/Sub): サービスがイベント/メッセージをパブリッシュし、他のサービスがイベント/メッセージをサブスクライブできるようにします。これによりサービスが分離され、スケーラビリティが提供されますが、メッセージの順序を管理し、確実に配信することが困難になる場合があります。

- リクエスト/返信: サービスがリクエストを送信し、応答を待つ同期モード。これにより、特に応答サービスの処理に時間がかかる場合に遅延が発生する可能性があります。

- イベント ソーシング: 状態の変化をイベントとしてキャプチャし、システムがイベントを再生することで状態を再構築できるようにします。監査証跡が必要なシステムに非常に役立ちます。

- データ統合 (ETL): システム間で、通常はオペレーティング システムからデータ ウェアハウスにデータを移動するために使用されるプロセス。

- バッチ統合: データは個別ではなくバッチでシステム間で渡されます。大量のデータの場合は効率的ですが、次のバッチを待つまでに遅延が発生する可能性があります。

- オーケストレーション: 中央サービス (オーケストレーター) は、サービス間の対話を管理し、それらが特定の順序で実行されるようにする責任を負います。

- ストリーミング処理: レコードごとに、またはスライディング タイム ウィンドウで段階的に処理されるデータの連続ストリーム。

4.可観測性:

- メトリクス: プロセスに関する定量的なデータ。システムの健全性チェックによく使用されます。

- 追跡: コンポーネント間を伝播するリクエストのプロセスを追跡します。

- ログ: ソフトウェア コンポーネントによって生成される詳細な記録。デバッグに不可欠です。

- イベント: システム内で注目に値する重大な出来事。イベントには、ユーザーのアクションからシステム アラートまで、あらゆるものが含まれます。

- ユーザー エクスペリエンスのモニタリング: パフォーマンスと使いやすさに重点を置き、エンド ユーザーがシステムとどのように対話するかを観察して理解します。

- ネットワーク パフォーマンスの監視: ネットワーク トラフィックとメトリックを監視および分析して、ネットワークのパフォーマンスと健全性を評価します。

- 合成モニタリング: ユーザーとシステムの対話をシミュレートして、パフォーマンスと使いやすさをテストします。

- リアルタイム ユーザー モニタリング (RUM): リアルタイムのユーザー インタラクションをキャプチャして分析し、実際のユーザー エクスペリエンスを理解します。

- コンテナとオーケストレーションの監視: コンテナ化されたアプリケーションと Kubernetes などのオーケストレーション プラットフォームの健全性とパフォーマンスを監視します。

5.DevSecOps:

- 自動セキュリティ: ツールを使用してセキュリティ チェックとスキャンを自動化します。静的アプリケーション セキュリティ テスト (SAST)、動的アプリケーション セキュリティ テスト (DAST)、依存関係スキャンが含まれます。

- 継続的監視: アプリケーションがリアルタイムで監視され、脅威を検出して対応できるようにします。これには、システム ログ、ユーザー アクティビティ、および不審なアクティビティのネットワーク トラフィックの監視が含まれます。

- CI/CD 自動化: 継続的インテグレーションおよび継続的デプロイメント (CI/CD) パイプラインにより、デプロイ前にコード変更が自動的にテスト、構築、デプロイされることが保証されます。これらのパイプラインにセキュリティ チェックを統合すると、展開前に脆弱性が確実に検出され、対処されます。

- コードとしてのインフラストラクチャ (IaC):

コードと自動化を使用してインフラストラクチャを管理および構成します。これには Terraform や Ansible などのツールを使用でき、これらのスクリプトでセキュリティのベスト プラクティスが確実に守られるようにします。 - コンテナのセキュリティ: コンテナ化が一般的になるにつれて、コンテナイメージとランタイムのセキュリティを確保することが重要になります。これには、コンテナー イメージの脆弱性のスキャンや実行時のセキュリティの確保が含まれます。

- 秘密管理: API キー、パスワード、証明書などの機密データが安全に保管および管理されていることを確認します。 HashiCorp Vault のようなツールは、シークレットの安全な管理とアクセスに役立ちます。

- 脅威モデリング: アプリケーションに対する潜在的な脅威を定期的に評価し、モデル化します。このプロアクティブなアプローチは、潜在的な攻撃ベクトルを理解し、それらを軽減するのに役立ちます。

- 品質保証 (QA) の統合: 開発後の段階だけでなく、開発サイクル全体を通じて品質チェックとテストを組み込みます。

- コラボレーションとコミュニケーション: 開発、運用、セキュリティの各チーム間の効果的なコミュニケーションとコラボレーションを促進します。

- 構成管理: ソフトウェアへの変更を制御することで、製品パフォーマンスの一貫性を管理および維持します。

- 継続的改善: すべての関係者からフィードバックを収集し、プロセスとツールを継続的に改善するメカニズムを実装します。

- 脆弱性管理: スキャンするだけでなく、発見された脆弱性を体系的に管理、優先順位付け、修復します。

6. 通信プロトコル:

- HTTP/REST: シンプルさとステートレス性で知られ、広く採用されているプロトコルで、Web サービスと API によく使用されます。

- gRPC: プロトコル バッファーを使用し、双方向ストリーミングなどの機能をサポートする高性能のオープンソース RPC フレームワークで、マイクロサービス通信を非常に効率的にします。

- GraphQL: クライアントが必要なものを正確にリクエストできるようにする API のクエリ言語で、REST でよくあるオーバーフェッチやアンダーフェッチの問題を軽減します。

- WebSocket: 全二重通信チャネルを提供するプロトコルで、リアルタイム Web アプリケーションに最適です。

- SOAP(シンプルオブジェクトアクセスプロトコル):

XML を使用して Web サービスで構造化情報を交換するためのプロトコル。堅牢性とスケーラビリティで知られています。 - MQTT (Message Queuing Telemetry Transport): 低帯域幅、高遅延、または信頼性の低いネットワークで使用するために設計された軽量のメッセージング プロトコルで、IoT シナリオでよく使用されます。

- AMQP (Advanced Message Queuing Protocol): メッセージ キューイング、ルーティング、信頼性に重点を置いたメッセージ指向のミドルウェア プロトコルで、エンタープライズ レベルのメッセージングに適しています。

- Thrift (Apache Thrift): ソフトウェア スタックとコード生成エンジンを組み合わせて、効率的な多言語サービス展開を実現する、スケーラブルな異言語サービス開発用のソフトウェア フレームワーク。

- CoAP (Constrained Application Protocol): モノのインターネットにおける制約のあるノードおよびネットワーク用の Web 送信プロトコル。HTTP に似ていますが、低電力デバイスにより適しています。

- ZeroMQ: 分散アプリケーションまたは同時アプリケーション向けに、専用のメッセージ ブローカーを必要とせずにメッセージ キューを提供する高性能の非同期メッセージング ライブラリです。

- SignalR: リアルタイム Web 機能をアプリケーションに追加するプロセスを簡素化する ASP.NET 用ライブラリ。Web アプリケーションでのリアルタイム通信に最適です。

7.セキュリティ:

- 認証: ユーザーまたはシステムの ID を確認します。

- 認可: ユーザーまたはシステムが、アクセス権限のあるリソースにのみアクセスできるようにします。

- 暗号化: アルゴリズムを使用してデータを読み取り不可能な形式に変換することで、データの機密性を保護します。

- 脆弱性管理: システム内の脆弱性を継続的に監視、特定、解決して、潜在的な攻撃対象領域を削減します。

- 監査とコンプライアンス: システム内のアクティビティを記録し、システムが関連する規制や標準に準拠していることを確認します。

- ネットワーク セキュリティ: ファイアウォール、侵入検知システム (IDS) などを含むネットワーク セキュリティを確保します。

- エンドポイント セキュリティ: マルウェア、ウイルス、サイバー攻撃などの脅威からエンドポイント デバイスを保護します。

- 緊急対応: 潜在的な脅威への迅速な対応を含む、セキュリティ インシデントに対応する計画を作成します。

- コンテナのセキュリティ: コンテナ イメージの脆弱性のスキャン、コンテナのアクセス許可の制限など、コンテナ イメージとランタイムのセキュリティを確保します。

- API セキュリティ: API キー、OAuth、その他のセキュリティ対策の使用を含め、API を悪用や攻撃から保護します。

- 開発者トレーニング: 開発者にセキュリティ トレーニングを提供し、開発者がセキュリティのベスト プラクティスを理解し、遵守していることを確認します。

- 事業継続性と災害復旧: セキュリティインシデントが発生した場合に事業運営を迅速かつ効率的に復旧できるように計画を作成します。

- 脆弱性の開示と対応: 外部の研究者に脆弱性の開示チャネルを提供し、対応メカニズムと脆弱性修復プロセスを確立します。

- パートナーとサプライ チェーンのセキュリティ: パートナーとサプライ チェーンとのやり取りが安全であることを確認し、攻撃者がこれらのチャネルを通じてシステムに侵入するのを防ぎます。

トレードオフ分析の方法

1. コストとパフォーマンス:

- クラウド サービスの選択:

コストとパフォーマンスのトレードオフの重要な側面は、クラウド サービスの選択です。プロバイダーによっては、一部の領域ではコスト効率が高く、他の領域では優れたパフォーマンスを提供する場合があります。ワークロードのニーズに基づいて包括的な評価を実施し、最適なクラウド サービス プロバイダーを選択します。 - エラスティック スケーリング: エラスティック スケーリングを使用して、変化するワークロードに適応するようにリソースを調整します。これにより、オフピーク時のコストが削減され、ピーク時に適切なパフォーマンスが提供されます。

- コスト最適化ツール: クラウド プロバイダーのコスト最適化ツールとサービスを活用してリソースの使用状況を分析および最適化し、適切なパフォーマンスを提供しながらコストを最小限に抑えます。

2. 信頼性と拡張性:

- マルチリージョン展開: アプリケーションを複数のリージョンに展開して可用性を高めます。これにより、多少の複雑さとコストが追加される可能性がありますが、システムの信頼性は大幅に向上します。

- 負荷分散: 負荷分散を使用してトラフィックを分散し、単一のポイントがシステムのボトルネックにならないようにします。これは、スケーラビリティと可用性の向上に役立ちます。

- 自動化された運用と保守: 自動化された運用と保守ツールを使用して、システムの自己修復能力を確保します。自動化により、システム障害の影響が軽減され、信頼性が向上します。

3. 一貫性とパフォーマンス:

- 分散トランザクション: 一貫性が必要なシナリオでは分散トランザクションを使用します。これはパフォーマンスに多少の影響を与える可能性がありますが、データの一貫性は保証されます。

- シャーディング: データを分割してパフォーマンスを向上させます。ただし、これにより、シャード間のトランザクション全体で一貫性を維持することが難しくなる可能性があります。

- キャッシュ: 読み取り操作を高速化するにはキャッシュを使用しますが、キャッシュによって一貫性の問題が発生する可能性があることに注意してください。キャッシュの無効化や書き込み時更新キャッシュなどの適切なキャッシュ戦略を使用して、一貫性を維持します。

4.複雑さを管理する:

- マイクロサービス通信:

マイクロサービス アーキテクチャでは、マイクロサービス間の通信が複雑さの主な原因となる可能性があります。 HTTP/REST、gRPC などの適切な通信モードを選択し、適切なツールを使用して通信を簡素化します。 - 統合プラットフォームの選択: サービス間の通信を管理するために、API ゲートウェイ、メッセージ ブローカーなどの適切な統合プラットフォーム モデルを選択します。これは、コミュニケーションの複雑さを軽減するのに役立ちます。

- 監視と観察: 適切な監視と観察ツールを使用して、システムの状態を理解します。これにより、問題を迅速に診断して解決できるため、管理の複雑さが軽減されます。

5. セキュリティと柔軟性:

- ゼロトラスト セキュリティ モデル: ゼロトラスト セキュリティ モデルを採用します。これは、システム内外のエンティティを信頼しないことを意味します。これはシステムのセキュリティの向上に役立ちますが、管理と構成が若干複雑になる可能性があります。

- ロールベースのアクセス制御 (RBAC): RBAC を使用して、システム リソースへのアクセスを管理します。これはセキュリティの向上に役立ちますが、柔軟な構成と管理が必要になります。

6. 開発スピードと品質:

- アジャイル開発プラクティス: スクラムやカンバンなどのアジャイル開発プラクティスを採用して、開発速度を向上させます。ただし、コードの品質を犠牲にすることなく迅速に開発するようにしてください。

- 自動テスト: 自動テストを使用して、コードの品質を確保します。これは開発プロセスのスピードアップに役立ちますが、テスト スイートの作成と保守には追加の時間が必要になります。

- コード レビュー: コード レビューを実装して、高品質のコードを保証します。これにより開発時間は長くなる可能性がありますが、コードの保守性と品質は向上します。

7.ユーザーエクスペリエンスとパフォーマンス:

- フロントエンドの最適化: キャッシュ、リソースのマージ、非同期読み込みなどのフロントエンドの最適化手段を通じてユーザー エクスペリエンスを向上させます。ただし、これにより、開発とメンテナンスが多少複雑になる可能性があります。

- グローバル コンテンツ配信ネットワーク (CDN): CDN を使用して、グローバル ユーザーのアクセス パフォーマンスを向上させます。これによりロード時間を大幅に短縮できますが、CDN 構成とコストの管理が必要になります。

8. 柔軟性と安定性:

- 機能のセグメント化: システムを小さな機能単位に分割して、柔軟性を向上させます。ただし、複数の機能ユニットを管理する必要があるため、システムの複雑さが増す可能性があることに注意してください。

- 機能スイッチ: 機能スイッチを使用して、実行時に特定の機能を有効または無効にします。これにより、システム全体に影響を与えることなく機能の切り替えが容易になりますが、追加の構成が必要になります。

トレードオフ分析は、複雑なシステムを設計および管理する場合に重要です。チームは、さまざまな要件や制約の下で情報に基づいた意思決定を行うために、さまざまな側面間のトレードオフを慎重に検討する必要があります。これには、テクノロジーの選択、アーキテクチャ上の決定、プロセス設計などが含まれる場合があります。開発と運用のサイクル全体を通じて、変化に適応し、システムを継続的に最適化するためには、継続的な監視とフィードバックのメカニズムも重要です。結局のところ、トレードオフは 1 回限りの決定ではなく、システムが進化するにつれて継続的に反復され、調整されることになります。

以上が最新の分散システム アーキテクチャのトレードオフ分析の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7328

7328

9

9

1626

1626

14

14

1350

1350

46

46

1262

1262

25

25

1209

1209

29

29

Golang フレームワーク アーキテクチャの学習曲線はどれくらい急ですか?

Jun 05, 2024 pm 06:59 PM

Golang フレームワーク アーキテクチャの学習曲線はどれくらい急ですか?

Jun 05, 2024 pm 06:59 PM

Go フレームワーク アーキテクチャの学習曲線は、Go 言語とバックエンド開発への慣れ、選択したフレームワークの複雑さ、つまり Go 言語の基本の十分な理解によって決まります。バックエンドの開発経験があると役立ちます。フレームワークの複雑さが異なると、学習曲線も異なります。

ICPコインの価値と用途は何ですか?

May 09, 2024 am 10:47 AM

ICPコインの価値と用途は何ですか?

May 09, 2024 am 10:47 AM

インターネット コンピュータ (IC) プロトコルのネイティブ トークンとして、ICP コインは、価値の保存、ネットワーク ガバナンス、データ ストレージとコンピューティング、ノード操作の奨励など、独自の一連の価値と用途を提供します。 ICP コインは、IC プロトコルの採用によりその信頼性と価値が高まり、有望な暗号通貨と考えられています。さらに、ICP コインは IC プロトコルのガバナンスにおいて重要な役割を果たし、コイン所有者はプロトコルの開発に影響を与える投票と提案の提出に参加できます。

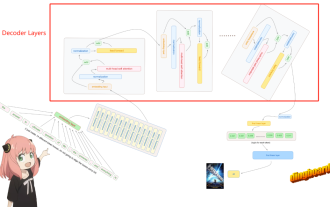

Llama3 レイヤー 1 を手動でティアリングする: llama3 を最初から実装する

Jun 01, 2024 pm 05:45 PM

Llama3 レイヤー 1 を手動でティアリングする: llama3 を最初から実装する

Jun 01, 2024 pm 05:45 PM

1. Llama3 のアーキテクチャ このシリーズの記事では、llama3 を最初から実装します。 Llama3 の全体的なアーキテクチャ: Llama3 のモデル パラメーターをイメージします: Llama3 モデルのこれらのパラメーターの実際の値を見てみましょう。図[1] コンテキストウィンドウ (context-window) LlaMa クラスをインスタンス化する際、変数 max_seq_len によって context-window が定義されます。クラスには他にもパラメータがありますが、このパラメータは変圧器モデルに最も直接関係しています。ここでの max_seq_len は 8K です。図[2] 語彙サイズと注意力L

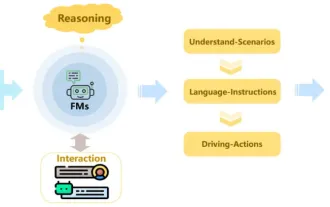

レビュー!自動運転推進におけるベーシックモデルの重要な役割を総まとめ

Jun 11, 2024 pm 05:29 PM

レビュー!自動運転推進におけるベーシックモデルの重要な役割を総まとめ

Jun 11, 2024 pm 05:29 PM

上記および著者の個人的な理解: 最近、ディープラーニング技術の発展と進歩により、大規模な基盤モデル (Foundation Model) が自然言語処理とコンピューター ビジョンの分野で大きな成果を上げています。自動運転における基本モデルの応用にも大きな発展の可能性があり、シナリオの理解と推論を向上させることができます。豊富な言語と視覚データの事前トレーニングを通じて、基本モデルは自動運転シナリオのさまざまな要素を理解して解釈し、推論を実行して、運転の意思決定と計画のための言語とアクションのコマンドを提供します。基本モデルは、運転シナリオを理解してデータを拡張することで、日常的な運転やデータ収集では遭遇する可能性が低い、ロングテール分布におけるまれな実現可能な機能を提供できます。

Oracleデータベースとmysqlの違い

May 10, 2024 am 01:54 AM

Oracleデータベースとmysqlの違い

May 10, 2024 am 01:54 AM

Oracle データベースと MySQL はどちらもリレーショナル モデルに基づいたデータベースですが、Oracle は互換性、スケーラビリティ、データ型、セキュリティの点で優れており、MySQL は速度と柔軟性に重点を置いており、小規模から中規模のデータ セットに適しています。 ① Oracle は幅広いデータ型を提供し、② 高度なセキュリティ機能を提供し、③ エンタープライズレベルのアプリケーションに適しています。① MySQL は NoSQL データ型をサポートし、② セキュリティ対策が少なく、③ 小規模から中規模のアプリケーションに適しています。

Javaでのサービス層の使用法

May 07, 2024 am 04:24 AM

Javaでのサービス層の使用法

May 07, 2024 am 04:24 AM

Java のサービス層は、ビジネス ルールの処理、データのカプセル化、ビジネス ロジックの集中化、テスト容易性の向上など、アプリケーションを実行するためのビジネス ロジックとビジネス ルールを担当します。 Java では、サービス層は通常、独立したモジュールとして設計され、コントローラー層およびリポジトリ層と対話し、インターフェイスの作成、依存関係の注入、サービス メソッドの呼び出しなどの手順に従って、依存関係の注入を通じて実装されます。ベスト プラクティスには、シンプルにすること、インターフェイスの使用、データの直接操作の回避、例外の処理、依存関係の挿入の使用などが含まれます。

プログラムのパフォーマンスを最適化するための一般的な方法は何ですか?

May 09, 2024 am 09:57 AM

プログラムのパフォーマンスを最適化するための一般的な方法は何ですか?

May 09, 2024 am 09:57 AM

プログラムのパフォーマンスの最適化方法には、次のようなものがあります。 アルゴリズムの最適化: 時間の複雑さが低いアルゴリズムを選択し、ループと条件文を減らします。データ構造の選択: ルックアップ ツリーやハッシュ テーブルなどのデータ アクセス パターンに基づいて、適切なデータ構造を選択します。メモリの最適化: 不要なオブジェクトの作成を回避し、使用されなくなったメモリを解放し、メモリ プール テクノロジを使用します。スレッドの最適化: 並列化できるタスクを特定し、スレッド同期メカニズムを最適化します。データベースの最適化: インデックスを作成してデータの取得を高速化し、クエリ ステートメントを最適化し、キャッシュまたは NoSQL データベースを使用してパフォーマンスを向上させます。

PHP エンタープライズ レベルのアプリケーション アーキテクチャと設計の実践的な経験の共有

May 08, 2024 pm 04:12 PM

PHP エンタープライズ レベルのアプリケーション アーキテクチャと設計の実践的な経験の共有

May 08, 2024 pm 04:12 PM

エンタープライズレベルの PHP アプリケーションでは、ドメイン駆動設計 (DDD)、サービス層アーキテクチャ、マイクロサービス アーキテクチャ、およびイベント駆動アーキテクチャが一般的なアーキテクチャ手法です。 DDD はビジネス ドメインのモデリングを重視し、サービス層アーキテクチャはビジネス ロジックとプレゼンテーション層/データ アクセス層を分離し、マイクロサービス アーキテクチャはアプリケーションを独立したサービスに分解し、EDA はイベント メッセージングを使用してアクションをトリガーします。実際の事例では、これらのアーキテクチャを電子商取引 Web サイトや ERP システムに適用する方法を示します。