PHP 開発でよくある抜け穴: パスワードが間違っているのに、アカウントに正常にログインできますか?

PHP 開発における一般的な脆弱性: パスワードが間違っているにもかかわらず、アカウントに正常にログインできますか?

Web 開発では、セキュリティが非常に重要です。ただし、開発者がセキュリティ対策を講じたとしても、潜在的な脆弱性が依然として存在する可能性があります。この記事では、PHP 開発における一般的な脆弱性、つまり、パスワードが間違っているにもかかわらずアカウントに正常にログインできる状況について説明します。

多くの Web サイトやアプリケーションでは、ユーザーは自分のアカウントにログインするためにユーザー名とパスワードを入力する必要があることがよくあります。ユーザーの身元を確認するために、通常、ユーザーが入力したパスワードがデータベースに保存されているパスワードと比較されます。通常、ユーザーが入力したパスワードがデータベースに保存されているパスワードと一致しない場合、ログイン要求は拒否されます。ただし、開発者がよくある間違いを犯し、間違ったパスワードを使用してもアカウントに正常にログインできる場合があります。

この脆弱性の原因は通常、パスワードを比較する際の論理エラーです。具体的なコード例を見てみましょう:

<?php

// 从数据库中获取用户输入的用户名对应的密码

$correctPassword = "test123"; // 假设正确的密码是"test123"

$userInputPassword = $_POST['password']; // 用户输入的密码

// 模拟验证密码的过程,实际上应该包括加密和其他安全措施

if ($userInputPassword == $correctPassword) {

// 密码正确,登录成功

echo "登录成功!";

} else {

// 密码错误,登录失败

echo "密码错误,请重新输入!";

}

?>上記のコードでは、ユーザーが入力したパスワードが正しいパスワードと一致する場合、ユーザーは正常にログインします。ただし、「test123」と入力するなど、ユーザーがパスワードに余分なスペースやその他の文字を追加すると、PHP の弱い型比較によりそのパスワードも正しいとみなされ、脆弱性が発生します。

この問題を解決するために、開発者は、パスワードを比較する前に、先頭と末尾のスペースやその他の特殊文字を削除するなど、ユーザーが入力したパスワードを処理して、比較の精度を確保できます。修正コードは以下のとおりです。

<?php

// 从数据库中获取用户输入的用户名对应的密码

$correctPassword = "test123"; // 假设正确的密码是"test123"

$userInputPassword = trim($_POST['password']); // 去除首尾空格的用户输入的密码

// 模拟验证密码的过程,实际上应该包括加密和其他安全措施

if ($userInputPassword == $correctPassword) {

// 密码正确,登录成功

echo "登录成功!";

} else {

// 密码错误,登录失败

echo "密码错误,请重新输入!";

}

?>ユーザーが入力したパスワードを処理してから比較することで、不正入力による脆弱性を回避できます。また、実際の開発では、パスワードのセキュリティを強化するために、ハッシュ暗号化などのパスワード暗号化アルゴリズムを使用することが推奨されます。同時に、パスワード ポリシーを定期的に更新し、ユーザー パスワードの暗号化を強制することも、パスワードの脆弱性を防ぐための重要な手順です。

つまり、パスワードが間違っていてもアカウントに正常にログインできることは、PHP 開発における一般的な脆弱性の 1 つです。開発者は、パスワード検証の正確さに注意を払い、適切なセキュリティ対策を講じて、確実にログインできるようにする必要があります。ユーザーアカウントのセキュリティ。この記事が、開発者がこの問題をよりよく理解し、解決するのに役立つことを願っています。

以上がPHP 開発でよくある抜け穴: パスワードが間違っているのに、アカウントに正常にログインできますか?の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7555

7555

15

15

1382

1382

52

52

83

83

11

11

28

28

96

96

人工知能の 10 の制限

Apr 26, 2024 pm 05:52 PM

人工知能の 10 の制限

Apr 26, 2024 pm 05:52 PM

技術革新の分野において、人工知能 (AI) は現代の最も革新的で有望な発展の 1 つです。人工知能は、大量のデータを分析し、パターンから学習し、インテリジェントな意思決定を行う能力により、医療、金融から運輸、エンターテイメントに至るまで、多くの業界に革命をもたらしました。しかし、AI は目覚ましい進歩にもかかわらず、その可能性を最大限に発揮することを妨げる重大な制限や課題にも直面しています。この記事では、人工知能のトップ 10 の制限を詳しく掘り下げ、この分野の開発者、研究者、実務者が直面している制限を明らかにします。これらの課題を理解することで、AI 開発の複雑さを乗り越え、リスクを軽減し、AI テクノロジーの責任ある倫理的な進歩への道を開くことができます。利用可能なデータが限られている: 人工知能の開発はデータに依存します

Safari でプライベート ブラウジング認証を無効にする方法: iOS 17 のハウツー ガイド

Sep 11, 2023 pm 06:37 PM

Safari でプライベート ブラウジング認証を無効にする方法: iOS 17 のハウツー ガイド

Sep 11, 2023 pm 06:37 PM

iOS 17 では、Apple はモバイル オペレーティング システムにいくつかの新しいプライバシーおよびセキュリティ機能を導入しました。その 1 つは、Safari のプライベート ブラウジング タブに対して 2 段階認証を要求する機能です。その仕組みとオフにする方法は次のとおりです。 iOS 17 または iPadOS 17 を実行している iPhone または iPad で、Safari でプライベート ブラウズ タブを開いてからセッションまたはアプリを終了すると、Apple のブラウザでは再度アクセスするために Face ID/TouchID 認証またはパスコードが必要になります。言い換えれば、ロックが解除されている iPhone または iPad を誰かが手に入れても、パスコードを知らなければ閲覧することはできません。

C# 開発ノート: セキュリティの脆弱性と予防策

Nov 22, 2023 pm 07:18 PM

C# 開発ノート: セキュリティの脆弱性と予防策

Nov 22, 2023 pm 07:18 PM

C# は Windows プラットフォームで広く使用されているプログラミング言語であり、その強力な機能と柔軟性から人気が高まっています。しかし、C# プログラムは幅広い用途に使用されているため、さまざまなセキュリティ リスクや脆弱性にも直面しています。この記事では、C# 開発における一般的なセキュリティ脆弱性をいくつか紹介し、いくつかの予防策について説明します。ユーザー入力の入力検証は、C# プログラムで最も一般的なセキュリティ ホールの 1 つです。未検証のユーザー入力には、SQL インジェクション、XSS 攻撃などの悪意のあるコードが含まれている可能性があります。このような攻撃から身を守るには、

Vue 開発ノート: 一般的なセキュリティ脆弱性と攻撃を回避する

Nov 22, 2023 am 09:44 AM

Vue 開発ノート: 一般的なセキュリティ脆弱性と攻撃を回避する

Nov 22, 2023 am 09:44 AM

Vue は、Web 開発で広く使用されている人気のある JavaScript フレームワークです。 Vue の使用が増え続けるにつれて、開発者は一般的なセキュリティの脆弱性や攻撃を回避するためにセキュリティの問題に注意を払う必要があります。この記事では、開発者がアプリケーションを攻撃からより適切に保護できるように、Vue 開発で注意を払う必要があるセキュリティの問題について説明します。ユーザー入力の検証 Vue 開発では、ユーザー入力の検証が非常に重要です。ユーザー入力は、セキュリティ脆弱性の最も一般的な原因の 1 つです。ユーザー入力を処理するとき、開発者は常に次のことを行う必要があります。

ローカルストレージのセキュリティ脆弱性を解決する方法

Jan 13, 2024 pm 01:43 PM

ローカルストレージのセキュリティ脆弱性を解決する方法

Jan 13, 2024 pm 01:43 PM

localstorage のセキュリティの脆弱性とその解決方法 インターネットの発展に伴い、ますます多くのアプリケーションや Web サイトが WebStorage API を使用し始めていますが、その中で最も一般的に使用されているのが localstorage です。 Localstorage は、クライアント側にデータを保存するメカニズムを提供し、セッションの終了やページの更新に関係なく、ページ セッション間でデータを永続化します。ただし、ローカルストレージは便利で幅広い用途に使用できるため、セキュリティ上の脆弱性もいくつかあります。

Slimフレームワークのミドルウェアを利用したユーザー認証の実装

Jul 29, 2023 am 10:22 AM

Slimフレームワークのミドルウェアを利用したユーザー認証の実装

Jul 29, 2023 am 10:22 AM

Slim フレームワークのミドルウェアを使用したユーザー認証の実装 Web アプリケーションの開発では、ユーザー認証が重要な機能になっています。ユーザーの個人情報や機密データを保護するには、ユーザーの身元を確認するための信頼できる方法が必要です。この記事では、Slimフレームワークのミドルウェアを利用してユーザー認証を実装する方法を紹介します。 Slim フレームワークは、Web アプリケーションを簡単かつ迅速に構築する方法を提供する軽量の PHP フレームワークです。強力な機能の 1 つは中央です。

C# 開発ノート: セキュリティの脆弱性とリスク管理

Nov 23, 2023 am 09:45 AM

C# 開発ノート: セキュリティの脆弱性とリスク管理

Nov 23, 2023 am 09:45 AM

C# は、多くの最新のソフトウェア開発プロジェクトで一般的に使用されるプログラミング言語です。強力なツールとして、多くの利点と適用可能なシナリオがあります。ただし、開発者は、C# を使用してプロジェクトを開発する場合、ソフトウェアのセキュリティに関する考慮事項を無視してはなりません。この記事では、C# 開発時に注意する必要があるセキュリティの脆弱性とリスク管理および制御対策について説明します。 1. 一般的な C# セキュリティ脆弱性: SQL インジェクション攻撃 SQL インジェクション攻撃とは、攻撃者が悪意のある SQL ステートメントを Web アプリケーションに送信することによってデータベースを操作するプロセスを指します。のために

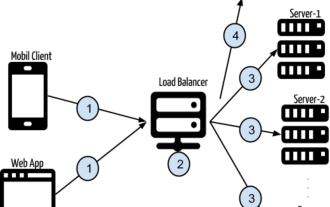

Angular と Node を使用したトークンベースの認証

Sep 01, 2023 pm 02:01 PM

Angular と Node を使用したトークンベースの認証

Sep 01, 2023 pm 02:01 PM

認証は、Web アプリケーションの最も重要な部分の 1 つです。このチュートリアルでは、トークンベースの認証システムと、それが従来のログイン システムとどのように異なるかについて説明します。このチュートリアルを終えると、Angular と Node.js で書かれた完全に動作するデモが表示されます。従来の認証システム トークンベースの認証システムに進む前に、従来の認証システムを見てみましょう。ユーザーはログイン フォームにユーザー名とパスワードを入力し、[ログイン] をクリックします。リクエストを行った後、データベースにクエリを実行してバックエンドでユーザーを認証します。リクエストが有効な場合、データベースから取得したユーザー情報を使用してセッションが作成され、セッション情報が応答ヘッダーで返され、セッション ID がブラウザに保存されます。対象となるアプリケーションへのアクセスを提供します。