Java JCA の秘密が明らかになり、セキュリティ保護を過小評価することはできません

Java JCA テクノロジーは Java Cryptography Architecture の略称で、Java プラットフォームに安全な暗号化機能を提供します。 PHP エディター Zimo は Java JCA の秘密を明らかにし、その強力なセキュリティ保護機能を使用してシステム セキュリティを強化し、攻撃からデータを保護する方法を示します。 Java JCA の使用上のヒントと注意事項を深く理解することは、セキュリティ保護を真剣に受け止め、システムのセキュリティと安定性を向上させるのに役立ちます。

攻略 1: 強力な暗号化アルゴリズムを選択する

JCA は、対称暗号化 (AES、DES)、非対称暗号化 (RSA、ECC)、ハッシュ関数 (SHA、MD5) を含む複数の暗号化アルゴリズムをサポートします。データを攻撃から保護するには、強力なアルゴリズムを選択することが重要です。 AES-256、RSA-2048、SHA-256 などのアルゴリズムは一般に安全であると考えられています。

攻略 2: キーを慎重に管理する

Key はデータを暗号化および復号化するためのキーです。 JCA では、鍵を安全に保管および取得するためのメカニズムである KeyStore を使用して鍵が管理されます。強力なパスワードで KeyStore を保護し、キーへのアクセスを制限します。キーのライフサイクルの管理に役立つキー マネージャーの使用を検討してください。

攻略 3: 安全な乱数生成の実装

乱数は暗号化において重要です。 JCA では、SecureRandom クラスを使用して安全な乱数を生成できます。標準の Math.random() よりも安全な乱数ジェネレーターを使用するようにしてください。

攻略 4: 攻撃を防ぐ

一般的な暗号化攻撃を理解し、防止することが重要です。これらの攻撃には次のものが含まれます:

- ブルート フォース攻撃: 考えられるすべてのキーを試して暗号化を解除します。

- 中間者攻撃: 通信の両当事者になりすまして、暗号化通信を傍受および操作します。

- サイドチャネル攻撃: 暗号操作を分析して機密情報を推測します。

チート 5: 精査されたライブラリを使用する

複雑または重要なセキュリティ機能の場合は、Bouncy Castle や Google Tink などの、精査された暗号化ライブラリを使用することをお勧めします。これらのライブラリは暗号化の専門家によってレビューおよび保守されており、実証済みの実装とセキュリティのベスト プラクティスを提供します。

攻略 6: 継続的な監視と更新

暗号化テクノロジーは進化し続けており、攻撃者はシステムを侵害する新しい方法を見つけ続けています。ソフトウェアとライブラリを最新の状態に保ち、セキュリティの脆弱性を定期的に監視することが重要です。

ヒント 7: 専門家の助けを求める

高度な暗号化ソリューションまたは複雑な暗号化ソリューションを実装する必要がある場合は、暗号化の専門家に相談することを検討してください。彼らは、実装が最高の安全基準を満たしていることを確認するためのガイダンスと支援を提供できます。

これらのヒントに従うことで、Java プログラマはアプリケーションの暗号化セキュリティを大幅に向上させ、セキュリティ脆弱性のリスクを軽減できます。強力な暗号化アルゴリズムの実装、キーの慎重な管理、攻撃の防止、精査されたライブラリの使用、継続的な監視と更新により、企業は機密データを保護し、コンプライアンスを維持できます。

以上がJava JCA の秘密が明らかになり、セキュリティ保護を過小評価することはできませんの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7560

7560

15

15

1384

1384

52

52

84

84

11

11

28

28

98

98

Debian OpenSSLの脆弱性は何ですか

Apr 02, 2025 am 07:30 AM

Debian OpenSSLの脆弱性は何ですか

Apr 02, 2025 am 07:30 AM

OpenSSLは、安全な通信で広く使用されているオープンソースライブラリとして、暗号化アルゴリズム、キー、証明書管理機能を提供します。ただし、その歴史的バージョンにはいくつかの既知のセキュリティの脆弱性があり、その一部は非常に有害です。この記事では、Debian SystemsのOpenSSLの共通の脆弱性と対応測定に焦点を当てます。 Debianopensslの既知の脆弱性:OpenSSLは、次のようないくつかの深刻な脆弱性を経験しています。攻撃者は、この脆弱性を、暗号化キーなどを含む、サーバー上の不正な読み取りの敏感な情報に使用できます。

Java 8 Stream Foreachから休憩または戻ってきますか?

Feb 07, 2025 pm 12:09 PM

Java 8 Stream Foreachから休憩または戻ってきますか?

Feb 07, 2025 pm 12:09 PM

Java 8は、Stream APIを導入し、データ収集を処理する強力で表現力のある方法を提供します。ただし、ストリームを使用する際の一般的な質問は次のとおりです。 従来のループにより、早期の中断やリターンが可能になりますが、StreamのForeachメソッドはこの方法を直接サポートしていません。この記事では、理由を説明し、ストリーム処理システムに早期終了を実装するための代替方法を調査します。 さらに読み取り:JavaストリームAPIの改善 ストリームを理解してください Foreachメソッドは、ストリーム内の各要素で1つの操作を実行する端末操作です。その設計意図はです

携帯電話のXMLファイルをPDFに変換する方法は?

Apr 02, 2025 pm 10:12 PM

携帯電話のXMLファイルをPDFに変換する方法は?

Apr 02, 2025 pm 10:12 PM

単一のアプリケーションで携帯電話でXMLからPDF変換を直接完了することは不可能です。クラウドサービスを使用する必要があります。クラウドサービスは、2つのステップで達成できます。1。XMLをクラウド内のPDFに変換し、2。携帯電話の変換されたPDFファイルにアクセスまたはダウンロードします。

カプセルの量を見つけるためのJavaプログラム

Feb 07, 2025 am 11:37 AM

カプセルの量を見つけるためのJavaプログラム

Feb 07, 2025 am 11:37 AM

カプセルは3次元の幾何学的図形で、両端にシリンダーと半球で構成されています。カプセルの体積は、シリンダーの体積と両端に半球の体積を追加することで計算できます。このチュートリアルでは、さまざまな方法を使用して、Javaの特定のカプセルの体積を計算する方法について説明します。 カプセルボリュームフォーミュラ カプセルボリュームの式は次のとおりです。 カプセル体積=円筒形の体積2つの半球体積 で、 R:半球の半径。 H:シリンダーの高さ(半球を除く)。 例1 入力 RADIUS = 5ユニット 高さ= 10単位 出力 ボリューム= 1570.8立方ユニット 説明する 式を使用してボリュームを計算します。 ボリューム=π×R2×H(4

推奨されるXMLフォーマットツール

Apr 02, 2025 pm 09:03 PM

推奨されるXMLフォーマットツール

Apr 02, 2025 pm 09:03 PM

XMLフォーマットツールは、読みやすさと理解を向上させるために、ルールに従ってコードを入力できます。ツールを選択するときは、カスタマイズ機能、特別な状況の処理、パフォーマンス、使いやすさに注意してください。一般的に使用されるツールタイプには、オンラインツール、IDEプラグイン、コマンドラインツールが含まれます。

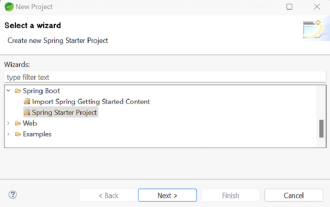

Spring Tool Suiteで最初のSpring Bootアプリケーションを実行するにはどうすればよいですか?

Feb 07, 2025 pm 12:11 PM

Spring Tool Suiteで最初のSpring Bootアプリケーションを実行するにはどうすればよいですか?

Feb 07, 2025 pm 12:11 PM

Spring Bootは、Java開発に革命をもたらす堅牢でスケーラブルな、生産対応のJavaアプリケーションの作成を簡素化します。 スプリングエコシステムに固有の「構成に関する慣習」アプローチは、手動のセットアップを最小化します。

疑わしいトロイの木馬ファイルを発見した後、ウェブサイトの破壊力を評価する方法は?

Apr 01, 2025 am 08:39 AM

疑わしいトロイの木馬ファイルを発見した後、ウェブサイトの破壊力を評価する方法は?

Apr 01, 2025 am 08:39 AM

疑わしいトロイの木馬ファイルがウェブサイトにあるとき、その破壊的な力を評価する方法は?最近、Webサイトでセキュリティスキャンの実行中に疑わしいTrojanファイルが見つかりました。 ...

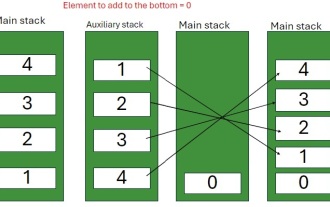

スタックの下部に要素を挿入するJavaプログラム

Feb 07, 2025 am 11:59 AM

スタックの下部に要素を挿入するJavaプログラム

Feb 07, 2025 am 11:59 AM

スタックは、LIFO(最後の、最初のアウト)の原則に従うデータ構造です。言い換えれば、スタックに最後に追加する要素は、削除される最初の要素です。要素をスタックに追加(またはプッシュ)すると、それらは上に配置されます。つまり、とりわけ