格子未確認動物学にとっての慰めの量子?格子暗号に関する学術論争を分析するのに 1 つの記事が役立ちます

ブロックチェーンの量子セキュリティの脅威とその対応

2024 年 3 月 10 日、イーサリアムの共同創設者ヴィタリック ブテリンは、イーサリアム研究フォーラム (ethresear.ch) で最新の記事「ハードフォークしてほとんどのユーザーの資金を節約する方法」を公開しました。量子緊急事態」[1] の記事では次のように述べられています: イーサリアム エコシステムが直面する量子コンピューティング攻撃の脅威は、修復フォーク戦略と反量子暗号技術を通じてユーザー資金のセキュリティを保護するために利用できます。

ブロックチェーンに対する量子セキュリティの脅威とは正確には何ですか?

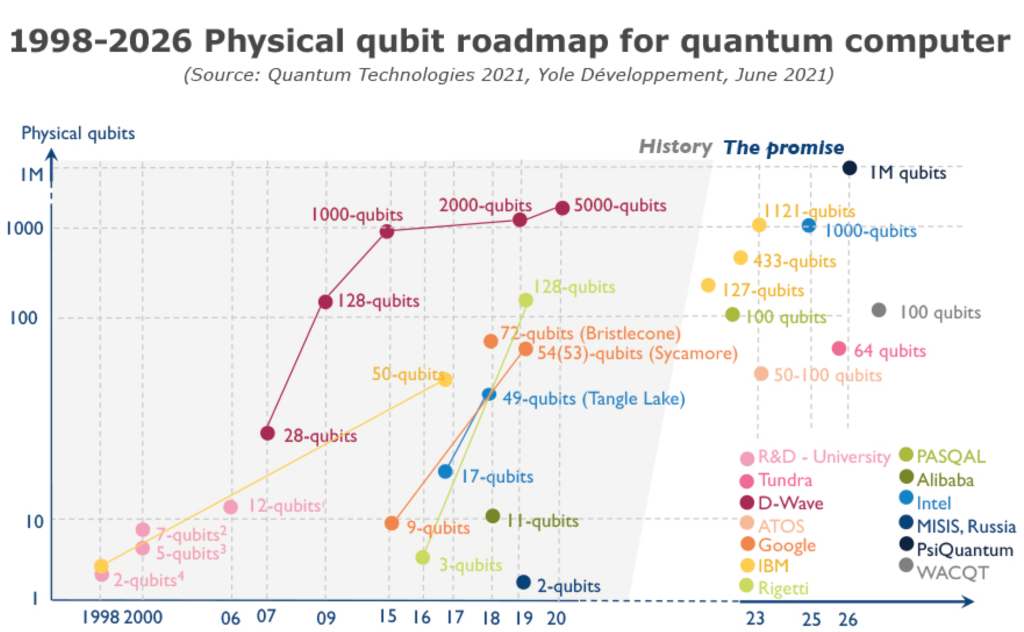

量子コンピューティング [2] は、量子力学を使用して計算のための量子情報単位を制御する新しいコンピューティング モデルです。概念が提案されてから 10 年以内に、量子コンピューターは抽象的な理論段階に留まりました。 1990 年代半ばまでは、2 つの量子アルゴリズムがありました。Shor のアルゴリズム [3] (多項式時間での大数分解と離散対数の困難な問題を解決します) と Grover のアルゴリズム [4] (非構造化データの徹底的な検索を提供します) です。二次加速の提案により、量子コンピューティングは抽象的な理論段階から飛び出し、現在量子コンピューターと呼ばれる物理キャリアの研究開発という新たな段階に入ることが可能になりました。以下の図は、1998 年から 2026 年までの量子コンピューターの物理量子ビット開発ロードマップを示しています。

量子コンピューティングは万能薬ではなく、コンピューティングの問題すべてを解決するわけではありません。現在、シミュレーション(自然界で発生するプロセスをシミュレートし、化学および生物工学に適しています)、解読(ほとんどの従来の暗号化システムを破り、ネットワークセキュリティに適しています)、最適化(実行可能なオプションの中から最適な解決策を見つけます。金融、サプライ チェーンなど)およびその他の特定の領域の問題。

現在ブロックチェーンが広く応用されているのは、ブロックチェーンが異なる要求当事者間のコラボレーションに新しい信頼基盤をもたらすという事実から来ており、この信頼基盤は、基礎となる暗号によって提供されるセキュリティ保証に基づいています:

信頼できるアイデンティティおよびトランザクション権限の確認: 非対称の公開鍵と秘密鍵のペアに基づいてユーザーの信頼できる ID を確立し、統一された方法で ID 情報を管理します。デジタル資産の所有権はデジタル署名によって確認され、有効な署名を持つ秘密キーの所有者が実際に資産を所有します。

コアコンセンサスと運用セキュリティ: ハッシュ関数、しきい値署名、検証可能なランダム関数などの最新の暗号技術に基づいてコンセンサスメカニズムを構築し、コンセンサスメカニズムのセキュリティを確保します。

プライバシー保護と安全な共有: ゼロ知識証明、安全なマルチパーティ計算、完全準同型などの豊富な機能の暗号技術に基づいてプライバシー保護ソリューションを構築し、ブロックチェーン上のデータの安全な共有を実現します。

制御可能な監視およびコンプライアンス アプリケーション: リング署名、準同型暗号スキーム、隠しアドレス、秘密共有などの暗号化テクノロジーを統合して展開し、ブロックチェーン トランザクションの安全な監視を確保します。

公開鍵暗号の用途は、チェーン上のトランザクションの改ざんを防ぐために使用されるデジタル署名メカニズムと、ノード間の通信に使用される安全な伝送プロトコルに大別できます。 Shor アルゴリズムの影響を受けるため、上記の公開キー暗号化の安全性は効果的に保証できません。専用の暗号解読量子コンピューターが大規模に実装されるまでにかかる時間を考慮する一方で、ブロックチェーンに保存されたデータをどのくらいの期間保持する必要があるか、また既存のブロックチェーン システムがデータを保持するのにどのくらいの時間がかかるかを考慮することも重要です。量子セキュリティレベルにアップグレードされる可能性があります。後者の 2 倍の合計が前者よりも大きい場合、ブロックチェーン上のデータは量子コンピューティングによってもたらされる深刻なセキュリティ上の脅威にさらされることになります。

量子コンピューティングの急速な発展によってもたらされたコンピューティング能力の増大という現状を考慮すると、セキュリティリスクに効果的に対処できる主な技術的アプローチは現在 2 つあります:

新しい数学的問題に基づくポスト量子暗号物理的装置を使用せず [5] 技術的ルート;

特別な物理的装置を使用した物理的原理に基づく量子暗号 [6] 技術的ルート。

実装検証等の様々な要素を考慮し、長期的な進化の下でブロックチェーンの安全性を確保するためには、既存のパスワードの安全性との互換性を前提として、導入を検討することが考えられます。量子暗号移行後のブロックチェーンを量子安全レベルにアップグレードします。理想的には、既存のブロックチェーンで使用されている公開鍵暗号アルゴリズムを量子安全なポスト量子暗号アルゴリズムにアップグレードするには、次の特性を可能な限り満たす必要があります:

鍵は小さく、署名は短い: すべてのユーザーブロックチェーン上 各トランザクションには署名情報が含まれており、トランザクションを検証するための公開キーもチェーン上に保存されます。キーと署名のサイズが大きすぎると、ブロックチェーンのストレージ コストと通信オーバーヘッドが大幅に増加します。

高い計算効率: ブロックチェーンが存在する場合、各期間に処理できるトランザクションの数。実行はアルゴリズム、特に署名検証アルゴリズムの実行時間に大きく関係します。アルゴリズムの計算効率が向上することで、高性能ブロックチェーン アプリケーションをより適切にサポートできるようになります。

ポスト量子暗号の開発状況

ポスト量子暗号を一言で言うと、既存の暗号アルゴリズムに対する量子コンピュータ攻撃に対抗できる第一世代の暗号アルゴリズムです:

一般向け鍵暗号化システム

新しい数学的問題に依存します

古典的なコンピューティングおよび量子コンピューティングの条件下では安全です。

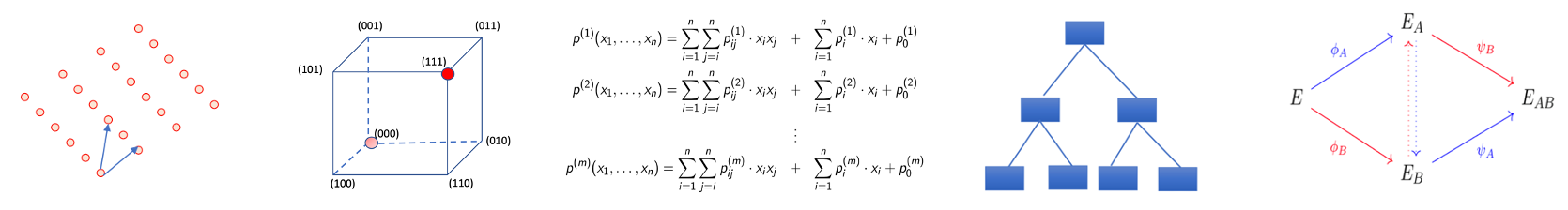

以下の図に示すように、現在主流の構築テクノロジーのルートは 5 つあり、左から右に、ラティス、エンコード、多変数、ハッシュ、ホモロジーです。

ラティス: ラティスに基づく 難しい。質問。

エンコード: デコードの難易度に基づきます。

多変数: 有限体上の多変量二次多項式群の扱いが難しいことに基づいています。

ハッシュ: ハッシュ関数に基づく衝突耐性。

同じ起源: 超特異楕円曲線に基づく擬似ランダム ウォーク。

新世代の暗号アルゴリズムには、当然、標準暗号システムの確立が伴います。ポスト量子暗号標準に関して最も注目すべきことは、米国国立標準技術研究所 (NTST) のポスト量子暗号標準化プロジェクト [7] です。このプロジェクトは 2016 年に開始され、現在では基本的に策定の最終段階に入っています。ポスト量子暗号の標準化。この約 10 年間の標準化タイムラインを振り返ると、NIST は次の日に 4 つのポスト量子暗号化標準候補アルゴリズム [8] を正式に発表しました。

- デジタル署名: CRYSTALS-Dilithium、FALCON; SPHINCS+;

- その中で、CRYSTALS-KYBER、CRYSTALS-Dilithium、および FALCON はすべて格子暗号アルゴリズムですが、3 つのセキュリティ基盤は異なります。はモジュラー格子の難しい MLWE 問題に基づいており、Dilithium はモジュラー格子の MLWE と MSIS の難しい問題に基づいており、FALCON は NTRU 格子の難しい SIS 問題に基づいています。さらに、SPHINCS+ はステートレス ハッシュ署名アルゴリズムです。

2023 年 8 月 24 日に、CRYSTALS-KYBER、CRYSTALS-Dilithium、および SPHINCS+ がそれぞれ FIPS203、FIPS 204、および FIPS205 の標準ドラフト [9] として形成されました。FALCON の標準ドラフトも 2024 年に発表されます。

現在 NIST によって選択されている標準アルゴリズムのほとんどが格子暗号の技術的ルートに基づいていることを理解するのは難しくありません。しかし、NIST は卵を同じ籠に入れるわけではなく、格子構築以外のさまざまなオプションも積極的に模索しています。2022 年に 4 つの標準アルゴリズムを発表すると同時に、ポスト量子暗号標準アルゴリズムの第 4 ラウンドの開始も発表しました。このラウンドは公開鍵暗号化/鍵カプセル化アルゴリズムに焦点を当てており、選択されたアルゴリズムは格子構造に基づいていません。さらに、デジタル署名アルゴリズムの新しい募集ラウンドも開始されました。この募集ラウンドは、ポスト量子署名アルゴリズムのポートフォリオを強化することを目的としており、構造的なものに重点を置いています。アルゴリズム構造が異なる格子ベースのアルゴリズム。アルゴリズムの署名サイズが小さく、検証速度が速い新しい提案。

NIST 標準に加えて、国際インターネット標準化機構 IETF は、2018 年と 2019 年にステートフル ハッシュ署名アルゴリズム XMSS を RFC 8391[10] として、LMS を RFC 8554[11] としてそれぞれ標準化し、NIST に受け入れられました。

格子暗号を解読するための量子アルゴリズム

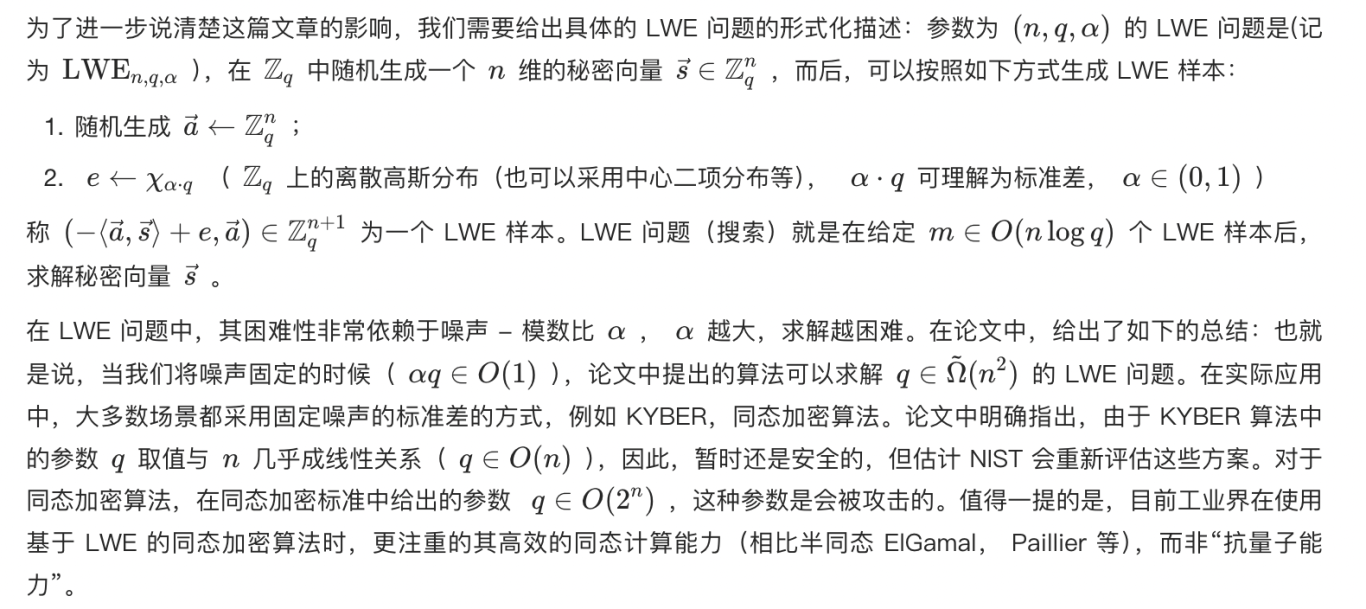

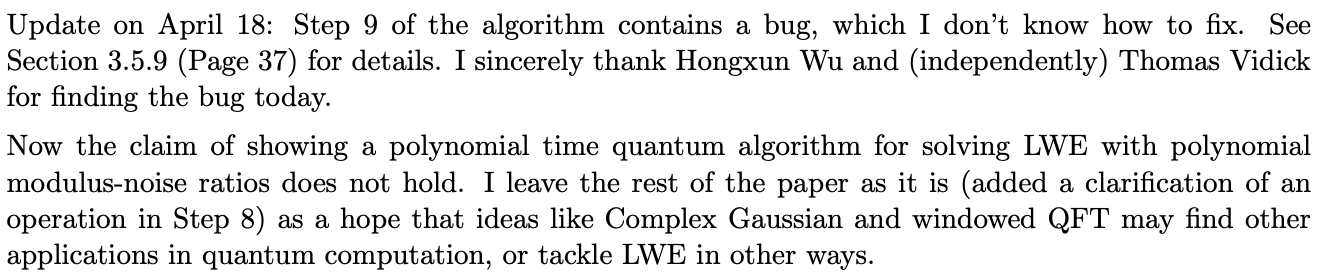

2024 年 4 月 10 日、eprint に掲載された Chen Yilei 教師の記事「格子問題のための量子アルゴリズム」[12] は学界にセンセーションを巻き起こしました。この論文は、格子上の困難な問題を解決するための多項式時間量子アルゴリズムを提供します。このアルゴリズムは、格子上の困難な問題に基づく多くの暗号スキームに大きな影響を与え、多くのアルゴリズムが量子コンピュータ攻撃に抵抗できなくなる可能性があります。たとえば、現在広く使用されている LWE 仮定に基づく準同型暗号アルゴリズム。論文のアルゴリズムの正確性はまだ不明です。

LWE 問題の難しさは、Oded Regev の論文「格子、エラーによる学習、ランダム線形コード、および暗号化について」[13] で厳密に実証されました。具体的には、著者は LWE 問題の難しさを次のように説明しました。この論文では、その難しさは格子上の離散ガウス サンプリング問題に帰着しており、離散ガウス サンプリング問題は GapSVP や SIVP などの古典的な問題に簡単に還元できます (もちろん、それぞれの特定の問題には固有のパラメータがあり、それらは無視されます)。ここで)、LWE 問題がこれらの古典的な格子問題よりも難しいことを示します。 LWE 問題の難しさがその単純な構造により大幅に軽減された後、(準同型) 暗号化、署名、鍵交換などの基本的な暗号プリミティブをカバーする、LWE に基づく多数の暗号化方式が採用されました。 ID ベースの暗号化や属性暗号化などの高度な暗号化プリミティブ。このうち、業界で広く使われているのは、主に完全準同型暗号と、前述のNISTが発表したポスト量子標準アルゴリズム(KYBER、Dilithiumなど)です。

概要

この論文は公開された後、学術コミュニティに大きな波紋を引き起こし、多くの専門家の間で議論を引き起こしました。しかし、論文の理解が非常に難しいため、論文の内容を完全に理解できる学者は世界で5人にも満たない可能性があり、論文の正しさを完全に検証するには1〜2年かかる可能性があります。現在、多くの人がいくつかのフォーラム、公開アカウント、Zhihu などのプラットフォームで関連する意見を表明しており、論文のアルゴリズムが正しいかどうかについては誰もが分析していますが、論文のアルゴリズムが正しいかどうかについては、まだわかっていません。まだ結論を導くことができます。その中で、有名な暗号学者である N. P. Smart は、この攻撃の影響といくつかの意見について詳しく説明したブログ記事「Implications of the Proposeded Quantum Attack on LWE」[14] を公開し、次のように要約しています。たとえそれが正しいと証明されたとしても、ピアレビューは量子コンピュータに依存しているため、量子コンピュータがまだ利用できない限り、現在使用されている暗号スキームには影響を与えません。

論文に記載された結果によると、NISTによって以前に与えられた標準化アルゴリズムKyberとDilithiumを破ることはまだ不可能ですが、NISTはこれらのアルゴリズムのパラメータを再評価する可能性があります。

BFV/CKKS/BGV などの一般的に使用される RLWE 準同型暗号化アルゴリズムの場合、これらのアルゴリズムはこの文書の攻撃能力の範囲内です。しかし、学術の観点から見ても、産業界の観点から見ても、準同型暗号技術の「準同型性」は「耐量子性」よりも魅力的であり、「最先端の耐量子性」を求めてRLWEを利用する人は少ないでしょう。楕円曲線に基づく暗号方式と同様、暗号化アルゴリズムは離散対数困難問題に依存しており、この問題を解決するための量子アルゴリズムは非常に早くから提案されていますが、学術界と産業界はまだこれらの方式を研究し、使用しています。

最新ニュース: チェン先生の論文の計算に問題があり、グリッドのパスワードアラームが一時的に解除されました。

https://ethresear.ch/t/how-to-hard-fork-to-save-most-users-funds-in-a-quantum-emergency/18901/ 9

[2] Benioff P. 物理システムとしてのコンピューター: チューリング マシンに代表されるコンピューターの微視的な量子力学的ハミルトニアン モデル [J]、Journal of statistics physics、1980、22: 563-591.[ 3] Shor P W. 量子計算のアルゴリズム: 離散対数と因数分解[C]//コンピューターサイエンスの基礎に関する第 35 回年次シンポジウム議事録、Ieee、1994: 124-134.

[4] Grover L K. 高速量子。データベース検索のための機械的アルゴリズム [C]//コンピューティング理論に関する第 28 回 ACM シンポジウムの議事録: 212-219.

[5] ポスト量子暗号の紹介。 : Bernstein, D.J.、Buchmann, J.、Dahmen, E. (編)、Post-Quantum Cryptography、Springer、Berlin、Heidelberg.

[6] Gisin N、Ribardy G、Tittel W、他。現代物理学のレビュー、2002、74(1): 145.

[7]

https://csrc.nist.gov/Projects/post-quantum-cryptography/post-quantum-cryptography-standardization[ 8]https://csrc.nist.gov/News/2022/pqc-candidates-to-be-standardized-and-round-4

[9]https://csrc.nist.gov/News /2023/three-draft-fips-for-post-quantum-cryptography

[10] Huelsing, A.、Butin, D.、Gazdag, S.、Rijneveld, J.、および A. Mohaisen、「XMSS:拡張マークル署名スキーム」、RFC 8391、DOI 10.17487/RFC8391、2018 年 5 月、https://www.rfc-editor.org/info/rfc8391>.

[11] McGrew, D.、Curcio 、M.、S. Fluhrer、「Leighton-Micali Hash-Based Signatures」、RFC 8554、DOI 10.17487/RFC8554、2019 年 4 月、https://www.rfc-editor.org/info/rfc8554> ;.

[12] Chen Y. 格子問題のための量子アルゴリズム[J]。暗号学 ePrint アーカイブ、2024。[13] Regev O. 格子、エラー、ランダム線形コード、および暗号化についての学習[J]。 Journal of the ACM (JACM)、2009、56(6): 1-40.

[14]

https://nigelsmart.github.io/LWE.htmlこの記事は ZAN チーム ( X アカウント @ zan_team の Dongni と Jiaxing の共著)。

以上が格子未確認動物学にとっての慰めの量子?格子暗号に関する学術論争を分析するのに 1 つの記事が役立ちますの詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7467

7467

15

15

1376

1376

52

52

77

77

11

11

19

19

20

20

OUYIとは何ですか? ouyiとは何ですか

Apr 01, 2025 pm 03:18 PM

OUYIとは何ですか? ouyiとは何ですか

Apr 01, 2025 pm 03:18 PM

OKXはグローバルデジタル資産取引プラットフォームです。その主な機能には、1。デジタル資産の売買(スポット取引)、2。デジタル資産間の取引、3。4。DiversifiedTrading製品(デリバティブなど)の提供、5。Asset付加価値サービスの提供、6。便利な資産管理。

Giteeページ静的なWebサイトの展開に失敗しました:単一のファイル404エラーをトラブルシューティングと解決する方法

Apr 04, 2025 pm 11:54 PM

Giteeページ静的なWebサイトの展開に失敗しました:単一のファイル404エラーをトラブルシューティングと解決する方法

Apr 04, 2025 pm 11:54 PM

GiteEpages静的Webサイトの展開が失敗しました:404エラーのトラブルシューティングと解像度Giteeを使用する

H5プロジェクトの実行方法

Apr 06, 2025 pm 12:21 PM

H5プロジェクトの実行方法

Apr 06, 2025 pm 12:21 PM

H5プロジェクトを実行するには、次の手順が必要です。Webサーバー、node.js、開発ツールなどの必要なツールのインストール。開発環境の構築、プロジェクトフォルダーの作成、プロジェクトの初期化、コードの書き込み。開発サーバーを起動し、コマンドラインを使用してコマンドを実行します。ブラウザでプロジェクトをプレビューし、開発サーバーURLを入力します。プロジェクトの公開、コードの最適化、プロジェクトの展開、Webサーバーの構成のセットアップ。

GOのどのライブラリが大企業によって開発されていますか、それとも有名なオープンソースプロジェクトによって提供されていますか?

Apr 02, 2025 pm 04:12 PM

GOのどのライブラリが大企業によって開発されていますか、それとも有名なオープンソースプロジェクトによって提供されていますか?

Apr 02, 2025 pm 04:12 PM

大企業または有名なオープンソースプロジェクトによって開発されたGOのどのライブラリが開発されていますか? GOでプログラミングするとき、開発者はしばしばいくつかの一般的なニーズに遭遇します...

Beego ormのモデルに関連付けられているデータベースを指定する方法は?

Apr 02, 2025 pm 03:54 PM

Beego ormのモデルに関連付けられているデータベースを指定する方法は?

Apr 02, 2025 pm 03:54 PM

Beegoormフレームワークでは、モデルに関連付けられているデータベースを指定する方法は?多くのBEEGOプロジェクトでは、複数のデータベースを同時に操作する必要があります。 Beegoを使用する場合...

H5ページの生産には継続的なメンテナンスが必要ですか?

Apr 05, 2025 pm 11:27 PM

H5ページの生産には継続的なメンテナンスが必要ですか?

Apr 05, 2025 pm 11:27 PM

H5ページは、コードの脆弱性、ブラウザー互換性、パフォーマンスの最適化、セキュリティの更新、ユーザーエクスペリエンスの改善などの要因のため、継続的に維持する必要があります。効果的なメンテナンス方法には、完全なテストシステムの確立、バージョン制御ツールの使用、定期的にページのパフォーマンスの監視、ユーザーフィードバックの収集、メンテナンス計画の策定が含まれます。

Redisストリームを使用してGO言語でメッセージキューを実装する場合、user_idタイプの変換の問題を解決する方法は?

Apr 02, 2025 pm 04:54 PM

Redisストリームを使用してGO言語でメッセージキューを実装する場合、user_idタイプの変換の問題を解決する方法は?

Apr 02, 2025 pm 04:54 PM

redisstreamを使用してGo言語でメッセージキューを実装する問題は、GO言語とRedisを使用することです...