PHP Web サービス開発および API 設計のセキュリティに関する考慮事項

PHP Web サービスと API を構築する場合、セキュリティに関する考慮事項は次のとおりです。 入力検証: ユーザー入力を検証してインジェクションを防止します。 認証と認可: リソース アクセスを制御するための適切なメカニズムを実装します。 SQL インジェクション保護: プリペアド ステートメントまたはパラメータ化クエリを使用します。 : ユーザー生成コンテンツのエスケープ、フォーム検証と CSRF 保護: CSRF トークンを使用してリクエストの偽造を防止、ログ記録とエラー処理: エラーとセキュリティ イベントを追跡するためのログ記録を有効にします。

PHP Web サービス開発および API 設計のセキュリティに関する考慮事項

安全な PHP Web サービスおよび API を構築する場合は、次の重要なセキュリティ上の考慮事項を考慮する必要があります。

入力検証

悪意のあるインジェクションを防ぐために、すべてのユーザー入力を検証します。 filter_var() などの PHP 組み込み関数、または Validator.js などのサードパーティ検証ライブラリを使用して、入力をフィルタリングおよび検証します。

認証と認可

適切な認証および認可メカニズムを実装して、リソースへのアクセスを制御します。パスワード ハッシュ、JSON Web トークン (JWT)、ロールベースのアクセス制御 (RBAC) などのテクノロジーを使用します。

SQL インジェクション保護

準備されたステートメントまたはパラメーター化されたクエリを使用して、SQL インジェクション攻撃を防止します。 PDO または mysqli 拡張機能を使用してデータベース クエリを実行します。

クロスサイト スクリプティング (XSS) 保護

ユーザー生成コンテンツをエスケープして XSS 攻撃を防ぎます。出力する場合は、htmlspecialchars() または htmlentities() 関数を使用します。

フォーム検証と CSRF 保護

CSRF トークンまたは同期トークン モードを使用して、クロスサイト リクエスト フォージェリ (CSRF) 攻撃から保護します。すべての形式で CSRF トークンを生成および検証します。

ログとエラー処理

ログを有効にして、エラーとセキュリティ イベントを追跡します。エラー メッセージを記録するには、PHP error_log() 関数または Monolog などのサードパーティのログ ライブラリを使用します。

実用的なケース: 安全な API エンドポイントの実装

以下は、上記のセキュリティ上の考慮事項を組み込んだ PHP API エンドポイントのサンプル コードです:

<?php

require __DIR__ . '/vendor/autoload.php';

use Validator\Validator;

use Monolog\Logger;

use Monolog\Handler\StreamHandler;

// 创建一个日志记录器

$logger = new Logger('api');

$logger->pushHandler(new StreamHandler(__DIR__ . '/logs/api.log', Logger::DEBUG));

// 创建一个验证器

$validator = new Validator();

// 定义端点路由

$router->get('/api/users', function () use ($validator, $logger) {

// 验证查询字符串参数

$params = $validator->validate($_GET, [

'name' => 'required|string|max:255',

'email' => 'required|email|max:255',

]);

// 如果验证失败,则返回错误

if ($validator->errors()) {

$logger->error('Invalid query string parameters', ['errors' => $validator->errors()->all()]);

http_response_code(400);

return;

}

// 执行业务逻辑并返回结果

$users = getUsers($params['name'], $params['email']);

return $users;

});この例では:

- 入力はバリデーターを使用して検証されます。

- PDO プリペアド ステートメントを使用してデータベース クエリを実行します。

- ユーザー生成のコンテンツはエスケープされます。

- CSRF トークンが生成されました。

- ログが有効になっています。

以上がPHP Web サービス開発および API 設計のセキュリティに関する考慮事項の詳細内容です。詳細については、PHP 中国語 Web サイトの他の関連記事を参照してください。

ホットAIツール

Undresser.AI Undress

リアルなヌード写真を作成する AI 搭載アプリ

AI Clothes Remover

写真から衣服を削除するオンライン AI ツール。

Undress AI Tool

脱衣画像を無料で

Clothoff.io

AI衣類リムーバー

AI Hentai Generator

AIヘンタイを無料で生成します。

人気の記事

ホットツール

メモ帳++7.3.1

使いやすく無料のコードエディター

SublimeText3 中国語版

中国語版、とても使いやすい

ゼンドスタジオ 13.0.1

強力な PHP 統合開発環境

ドリームウィーバー CS6

ビジュアル Web 開発ツール

SublimeText3 Mac版

神レベルのコード編集ソフト(SublimeText3)

ホットトピック

7463

7463

15

15

1376

1376

52

52

77

77

11

11

18

18

18

18

MySQLユーザーとデータベースの関係

Apr 08, 2025 pm 07:15 PM

MySQLユーザーとデータベースの関係

Apr 08, 2025 pm 07:15 PM

MySQLデータベースでは、ユーザーとデータベースの関係は、アクセス許可と表によって定義されます。ユーザーには、データベースにアクセスするためのユーザー名とパスワードがあります。許可は助成金コマンドを通じて付与され、テーブルはCreate Tableコマンドによって作成されます。ユーザーとデータベースの関係を確立するには、データベースを作成し、ユーザーを作成してから許可を付与する必要があります。

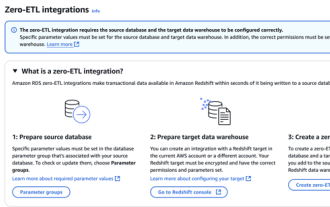

RDS MySQL Redshift Zero ETLとの統合

Apr 08, 2025 pm 07:06 PM

RDS MySQL Redshift Zero ETLとの統合

Apr 08, 2025 pm 07:06 PM

データ統合の簡素化:AmazonrdsmysqlとRedshiftのゼロETL統合効率的なデータ統合は、データ駆動型組織の中心にあります。従来のETL(抽出、変換、負荷)プロセスは、特にデータベース(AmazonrdsmysQlなど)をデータウェアハウス(Redshiftなど)と統合する場合、複雑で時間がかかります。ただし、AWSは、この状況を完全に変えたゼロETL統合ソリューションを提供し、RDSMYSQLからRedshiftへのデータ移行のための簡略化されたほぼリアルタイムソリューションを提供します。この記事では、RDSMysQl Zero ETLのRedshiftとの統合に飛び込み、それがどのように機能するか、それがデータエンジニアと開発者にもたらす利点を説明します。

MySQLのユーザー名とパスワードを入力する方法

Apr 08, 2025 pm 07:09 PM

MySQLのユーザー名とパスワードを入力する方法

Apr 08, 2025 pm 07:09 PM

MySQLのユーザー名とパスワードを入力するには:1。ユーザー名とパスワードを決定します。 2。データベースに接続します。 3.ユーザー名とパスワードを使用して、クエリとコマンドを実行します。

MySQL:初心者向けのデータ管理の容易さ

Apr 09, 2025 am 12:07 AM

MySQL:初心者向けのデータ管理の容易さ

Apr 09, 2025 am 12:07 AM

MySQLは、インストールが簡単で、強力で管理しやすいため、初心者に適しています。 1.さまざまなオペレーティングシステムに適した、単純なインストールと構成。 2。データベースとテーブルの作成、挿入、クエリ、更新、削除などの基本操作をサポートします。 3.参加オペレーションやサブクエリなどの高度な機能を提供します。 4.インデックス、クエリの最適化、テーブルパーティション化により、パフォーマンスを改善できます。 5。データのセキュリティと一貫性を確保するために、バックアップ、リカバリ、セキュリティ対策をサポートします。

MySQLのクエリ最適化は、特に大規模なデータセットを扱う場合、データベースのパフォーマンスを改善するために不可欠です

Apr 08, 2025 pm 07:12 PM

MySQLのクエリ最適化は、特に大規模なデータセットを扱う場合、データベースのパフォーマンスを改善するために不可欠です

Apr 08, 2025 pm 07:12 PM

1.正しいインデックスを使用して、データの量を削減してデータ検索をスピードアップしました。テーブルの列を複数回検索する場合は、その列のインデックスを作成します。あなたまたはあなたのアプリが基準に従って複数の列からのデータが必要な場合、複合インデックス2を作成します2。選択した列のみを避けます。必要な列のすべてを選択すると、より多くのサーバーメモリを使用する場合にのみサーバーが遅くなり、たとえばテーブルにはcreated_atやupdated_atやupdated_atなどの列が含まれます。

mysqlを表示する方法

Apr 08, 2025 pm 07:21 PM

mysqlを表示する方法

Apr 08, 2025 pm 07:21 PM

次のコマンドでmysqlデータベースを表示します。サーバーに接続します:mysql -u username -pパスワードrun showデータベース。すべての既存のデータベースを取得するコマンド[データベース]を選択します。データベース名を使用します。テーブルを表示:表を表示します。テーブル構造を表示:テーブル名を説明してください。データを表示:[テーブル名]から[ *]を選択します。

NAVICATでデータベースパスワードを取得できますか?

Apr 08, 2025 pm 09:51 PM

NAVICATでデータベースパスワードを取得できますか?

Apr 08, 2025 pm 09:51 PM

NAVICAT自体はデータベースパスワードを保存せず、暗号化されたパスワードのみを取得できます。解決策:1。パスワードマネージャーを確認します。 2。NAVICATの「パスワードを記憶する」機能を確認します。 3.データベースパスワードをリセットします。 4.データベース管理者に連絡してください。

mysqlをコピーして貼り付ける方法

Apr 08, 2025 pm 07:18 PM

mysqlをコピーして貼り付ける方法

Apr 08, 2025 pm 07:18 PM

MySQLのコピーと貼り付けには、次の手順が含まれています。データを選択し、Ctrl C(Windows)またはCMD C(MAC)でコピーします。ターゲットの場所を右クリックして、貼り付けまたはCTRL V(Windows)またはCMD V(MAC)を使用します。コピーされたデータは、ターゲットの場所に挿入されるか、既存のデータを置き換えます(データが既にターゲットの場所に存在するかどうかに応じて)。