RHEL6上课笔记之acl

Passwd,shadow,gshadow,group 这四个文件是 PAM ( portable authentication module )的数据库。 pam 的文件都是 (.so) 结尾的。 cd /lib64/security 目录中有很多 .so 的文件。其中到迄今为止都没有 bug 的是 pam_unix.so , pam_userdb.so 是的 pam_unix.

Passwd,shadow,gshadow,group 这四个文件是PAM(portable authentication module)的数据库。

pam的文件都是(.so)结尾的。

cd /lib64/security目录中有很多.so的文件。其中到迄今为止都没有bug的是pam_unix.so,pam_userdb.so是的pam_unix.so助手。

PAM的配置文件在/etc/pam.d/下。现在我们来看其中的一个配置文件etc/pam.d/login/。

login中有四类

auth:密码正确性。

passwd:密码最多能用的时间。

account:帐号是否合法。

session:性能(如,分配多少cpu)。

其中有一行是:

account required(必要条件) pam_nologin.so

在etc目录下touch 一个名为nologin的文件,那么用除root以外的用户登入就会提示“鉴定错误”(免打扰模式)。 删掉就恢复正常。

单单针对root的tty:

不让root在某个tty窗口登入。可以配置/etc/securetty的白名单配置文件。例如:如果不想让root在tty4登入,那么就在securetty白名单中把tty4注释掉。

也可以阻止其它用户在某个tty登入。需要配置/etc/security/access.conf配置文件。配置方法如下:

#-:ALL EXCEPT (wheel) shutdown sync:LOCAL

- : gg : tty4 # 不让gg用户在tty4上登入,其它tty可以。(也可以在这里配置root)。配置完access.conf文件后还需要配置一个文件,就是在/etc/pam.d/login文件中加上一句:account required pam_nologin.so

acl:对文件设置acl

给文件添加第二属主。

使用root 用户在tmp1 下

[root@station10 tmp1]# echo “helo body” >> file

[root@station10 tmp1]# getfacl file (查看文件属主)

# file: file

# owner: root

# group: root

user::rw-

group::r--

mask::r--

other::r--

[root@station10 tmp1]# su - eg

[eg@station10 ~]$ cd /root/tmp1/

[eg@station10 tmp1]$ echo 111 >> file

-bash: file: 权限不够

[root@station10 tmp1]# setfacl -m u:eg:rw file (-m 修改。用户:用户名:权限)

[root@station10 tmp1]# getfacl file

# file: file

# owner: root

# group: root

user::rw-

user:eg:rw- #eg用户

group::r--

mask::rw-

other::r--

[root@station10 tmp1]# su - eg

[eg@station10 ~]$ echo xxx >> /root/tmp1/file

[eg@station10 ~]$ cat /root/tmp1/file

helo body

xxx

在做以上实验时如果在执行 setfacl -m u:eg:rw file 的时候提示 不支持的操作,那是因为分区不具备acl品质。那么就需要给分区添上acl的品质。如下:

[root@station10 tmp1]# tune2fs -l /dev/sda3

……

Default mount options: user_xattr acl # 具备acl品质

……

如果没有该品质那么就要给它加上。第1种方式:“ tune2fs -o acl /dev/sda3 “ 添上。第二种方式:使用手工mount -o alc /dev/sda3 。第三种方式:开机自动挂载上,配置fstab如下图:使用mount -a 验证。Mount 查看是否具有acl品质。

defaults后面可以有(noexec,nodev)参数。当然这些参数也可以在挂载的时候写上或则fstab都行。

noexec:如果加了此参数那么在该分区就不能够使用( ./ ) 执行任何可执行文件。就会提示权限不够。

nodev:???

[root@station10 tmp1]# mknod egfile b 8 7

[root@station10 tmp1]# mount egfile /mnt1

/tmp1/egfile

/dev/sda7

acl:对目录设置acl

我们新建一个文件夹,然后使用刚刚对文件增加第二属主的方式来做。如下:

[root@station10 /]# mount /dev/sda7 /mnt

[root@station10 mnt]# mkdir dir

[root@station10 mnt]# getfacl dir/

# file: dir/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

[root@station10 mnt]# setfacl -m u:eg:rwx dir

setfacl: dir: 不支持的操作 #由于刚刚挂载的时候没有添加acl 品质的结果(一定要注意,如果没有acl 品质那么就不能做acl。)

[root@station10 mnt]# tune2fs -o acl /dev/sda7

[root@station10 mnt]# tune2fs -l /dev/sda7

……

Default mount options: acl #有了

……

[root@station10 /]# umount /mnt

[root@station10 /]# mount /dev/sda7 /mnt

[root@station10 mnt]# setfacl -m u:eg:rwx dir

[root@station10 mnt]# getfacl dir/

# file: dir/

# owner: root

# group: root

user::rwx

user:eg:rwx

group::r-x

mask::rwx

other::r-x

[root@station10 mnt]# cd dir/

[root@station10 dir]# mkdir dir1

[root@station10 dir]# getfacl dir1/

# file: dir1/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

#我们刚刚用root建的第一个文件夹(dir)我给它添加了第二个属主。现在需要再到dir 目录下再建立一个文件夹(dir1)并且也让它属于eg 用户,可是建完之后它并不属于eg,而是单单属于root。那我又得给它增加第二属主太麻烦了。可以使用一种方法让它一直保持第一层的特性。如下所示:

[root@station10 mnt]# ls -ld dir/

drwxrwxr-x+ 3 root root 1024 6月 4 22:27 dir/

[root@station10 dir]# ls -ld dir1/

drwxr-xr-x. 2 root root 1024 6月 4 22:36 dir1/

看到dir 与dir1 的ls -ld 有点不一样,那是因为dir1 没有保持dir 的特性(+)。那接下来我就让它保持dir 的特性。

就是在建立文件夹的时候加上一个d,就可以让它里面建立的第二层第三层等等都保持第一层的特性。如下:

[root@station10 mnt]# mkdir Docu

[root@station10 mnt]# setfacl -m d:u:eg:rwx Docu

[root@station10 mnt]# getfacl Docu/

# file: Docu/

# owner: root

# group: root

user::rwx

group::r-x

other::r-x

default:user::rwx

default:user:eg:rwx

default:group::r-x

default:mask::rwx

default:other::r-x

[root@station10 mnt]# cd Docu/

[root@station10 Docu]# mkdir Docu1

[root@station10 Docu]# getfacl Docu1/

# file: Docu1/

# owner: root

# group: root

user::rwx

user:eg:rwx

group::r-x

mask::rwx

other::r-x

default:user::rwx

default:user:eg:rwx

default:group::r-x

default:mask::rwx

default:other::r-x

#观察到实验的结果了吧。

现在我想把第一层文件恢复原来的样子:

[root@station10 mnt]# setfacl -x d:u:eg Docu/ # (-x:删除)恢复只有一个属主,还留有defaults。

[root@station10 mnt]# setfacl -b Docu/ #恢复正常。可以直接使用-b(-b 级别高于-x)。

s位程序:可执行文件

文件被谁运行就归谁所有:

[root@station10 ~]# /bin/sleep 1000

[root@station10 ~]# ps -eo command,group,user | grep sleep | grep -v grep

/bin/sleep 1000 root root

[eg@station10 ~]$ /bin/sleep 1000

[eg@station10 ~]$ ps -eo command,group,user | grep sleep | grep -v grep

/bin/sleep 1000 eg eg

观察如上实验,就可发现不管是root还是eg 运行sleep ,它的属主都是运行者的。

在工业环境中,有时会要求我们用某个用户来运行某个程序,但是这个程序却不归我们这个用户所有。也就只有S 位程序能够实现。

[root@station10 ~]# ls -l /bin/sleep

-rwxr-xr-x. 1 root root 27880 6月 14 2010 /bin/sleep

[root@station10 ~]# chmod 4755 /bin/sleep

[root@station10 ~]# ls -l /bin/sleep

[eg@station10 ~]$ /bin/sleep 1000

[eg@station10 ~]$ ps -eo command,group,user | grep sleep | grep -v grep

/bin/sleep 1000 eg root

完全和刚刚的相反了,属主是root,而不是eg。(也可以是组)

s位程序:目录

对于目录而言,研究s程序只研究组。

[root@station10 mnt]# mkdir dir

[root@station10 mnt]# chown wang5:eg dir/ #dir属于wang5用户,属于eg组。

[root@station10 mnt]# chmod 2755 dir/

[root@station10 mnt]# ls -ld dir/

drwxr-sr-x. 2 wang5 eg 1024 6月 4 23:40 dir/

[root@station10 mnt]# cd dir

[root@station10 dir]# mkdir d1 #在dir里新建d1

[root@station10 dir]# ls -ld d1/

drwxr-sr-x. 2 root eg 1024 6月 4 23:40 d1/

root 建立的都必须归eg 组。连root都必须尊守。

原理:新建内节点。

[root@station10 dir]# cp -rp /etc/ ./

[root@station10 dir]# ls -ld *

drwxr-sr-x. 2 root eg 1024 6月 5 09:19 d1

drwxr-sr-x. 117 root root 8192 6月 5 09:19 etc

漏洞:移动或拷贝文件,组就会归移动者。

Other t位 (对文件的保护)

t 位 只对777目录,一般是tmp。

[root@station10 mnt]# mkdir tmp

[root@station10 mnt]# chmod 1777 tmp

[root@station10 mnt]# ls -ld tmp/

[root@station10 mnt]# cd tmp/

[root@station10 tmp]# touch 1.txt

[root@station10 tmp]# ls -l 1.txt

-rw-r--r--. 1 root root 0 Jun 6 21:55 1.txt

[root@station10 tmp]# su – wang5

[wang5@station10 ~]$ cd /mnt/tmp/

[wang5@station10 tmp]$ rm -rf 1.txt

rm: 无法删除"1.txt": 不允许的操作

增加了t位,是对777目录的保护,只能是自己本身和root可以删除外其它用户不可删除。

REDHAT6

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7737

7737

15

15

1643

1643

14

14

1397

1397

52

52

1290

1290

25

25

1233

1233

29

29

Xiaohongshu 메모를 삭제하는 방법

Mar 21, 2024 pm 08:12 PM

Xiaohongshu 메모를 삭제하는 방법

Mar 21, 2024 pm 08:12 PM

Xiaohongshu 메모를 삭제하는 방법 Xiaohongshu 앱에서 메모를 편집할 수 있습니다. 다음으로 편집기는 Xiaohongshu 메모 삭제 방법에 대한 사용자 사진과 텍스트를 가져옵니다. 보세요! Xiaohongshu 사용 튜토리얼 Xiaohongshu 메모 삭제 방법 1. 먼저 Xiaohongshu 앱을 열고 메인 페이지로 들어가서 오른쪽 하단에 있는 [Me]를 선택하여 특별 영역으로 들어갑니다. 2. 그런 다음 내 영역에서 다음과 같이 메모 페이지를 클릭합니다. 3. 노트 페이지에 들어가서 오른쪽 상단에 있는 [점 3개]를 클릭합니다. 4. 마지막으로 기능 표시줄이 하단에 확장되고 [삭제]를 클릭하여 완료합니다.

Xiaohongshu에서 삭제된 메모를 복구할 수 있나요?

Oct 31, 2023 pm 05:36 PM

Xiaohongshu에서 삭제된 메모를 복구할 수 있나요?

Oct 31, 2023 pm 05:36 PM

Xiaohongshu에서 삭제된 메모는 복구할 수 없습니다. 지식 공유 및 쇼핑 플랫폼인 Xiaohongshu는 사용자에게 메모를 기록하고 유용한 정보를 수집하는 기능을 제공합니다. Xiaohongshu의 공식 성명에 따르면 삭제된 메모는 복구할 수 없습니다. Xiaohongshu 플랫폼은 전용 노트 복구 기능을 제공하지 않습니다. 즉, Xiaohongshu에서 메모가 삭제되면 실수로 삭제되었거나 다른 이유로 삭제된 콘텐츠를 플랫폼에서 검색하는 것이 일반적으로 불가능하다는 것을 의미합니다. 특별한 상황이 발생하는 경우 Xiaohongshu 고객 서비스 팀에 연락하여 문제 해결에 도움을 받을 수 있는지 알아볼 수 있습니다.

Xiaohongshu에 게시한 메모가 누락된 경우 어떻게 해야 합니까? 방금 보낸 메모를 찾을 수 없는 이유는 무엇인가요?

Mar 21, 2024 pm 09:30 PM

Xiaohongshu에 게시한 메모가 누락된 경우 어떻게 해야 합니까? 방금 보낸 메모를 찾을 수 없는 이유는 무엇인가요?

Mar 21, 2024 pm 09:30 PM

Xiaohongshu 사용자로서 우리 모두는 게시된 노트가 갑자기 사라지는 상황을 경험해 본 적이 있을 것입니다. 이는 의심할 여지 없이 혼란스럽고 걱정스러운 일입니다. 이런 경우, 우리는 어떻게 해야 합니까? 이번 글에서는 "샤오홍슈에서 발행한 노트가 누락된 경우 어떻게 해야 할까요?"라는 주제를 중심으로 자세한 답변을 드리겠습니다. 1. Xiaohongshu에서 발행한 노트가 누락된 경우 어떻게 해야 합니까? 첫째, 당황하지 마십시오. 메모가 누락된 경우 침착함을 유지하는 것이 중요하며 당황하지 마십시오. 이는 플랫폼 시스템 장애 또는 운영 오류로 인해 발생할 수 있습니다. 출시 기록을 확인하는 것은 쉽습니다. Xiaohongshu 앱을 열고 "나" → "게시" → "모든 출판물"을 클릭하면 자신의 출판 기록을 볼 수 있습니다. 여기에서는 이전에 게시된 메모를 쉽게 찾을 수 있습니다. 3.다시 게시합니다. 발견된 경우

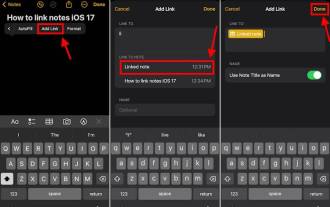

최신 iOS 17 시스템에서 iPhone에 Apple Notes를 연결하는 방법

Sep 22, 2023 pm 05:01 PM

최신 iOS 17 시스템에서 iPhone에 Apple Notes를 연결하는 방법

Sep 22, 2023 pm 05:01 PM

링크 추가 기능을 사용하여 iPhone에서 AppleNotes를 연결하세요. 참고: iOS17이 설치된 경우에만 iPhone의 Apple Notes 간에 링크를 생성할 수 있습니다. iPhone에서 메모 앱을 엽니다. 이제 링크를 추가하려는 노트를 엽니다. 새 메모를 생성하도록 선택할 수도 있습니다. 화면의 아무 곳이나 클릭하세요. 메뉴가 표시됩니다. "링크 추가" 옵션을 보려면 오른쪽에 있는 화살표를 클릭하세요. 클릭하세요. 이제 메모 이름이나 웹페이지 URL을 입력할 수 있습니다. 그런 다음 오른쪽 상단의 완료를 클릭하면 추가된 링크가 노트에 나타납니다. 단어에 링크를 추가하려면 해당 단어를 두 번 클릭하여 선택하고 "링크 추가"를 선택한 다음

Xiaohongshu의 노트에 제품 링크를 추가하는 방법 Xiaohongshu의 노트에 제품 링크를 추가하는 방법에 대한 튜토리얼

Mar 12, 2024 am 10:40 AM

Xiaohongshu의 노트에 제품 링크를 추가하는 방법 Xiaohongshu의 노트에 제품 링크를 추가하는 방법에 대한 튜토리얼

Mar 12, 2024 am 10:40 AM

Xiaohongshu 노트에 제품 링크를 추가하는 방법 Xiaohongshu 앱에서는 사용자가 다양한 콘텐츠를 탐색할 수 있을 뿐만 아니라 쇼핑도 할 수 있기 때문에 이 앱에는 쇼핑 추천 및 좋은 제품 공유에 대한 콘텐츠가 많이 있습니다. 이 앱에서는 일부 쇼핑 경험을 공유하고, 협력할 판매자를 찾고, 메모에 링크를 추가하는 등의 작업도 할 수 있습니다. 이 앱은 편리할 뿐만 아니라 많은 전문가가 만들 수 있기 때문에 많은 사람들이 쇼핑에 기꺼이 이 앱을 사용합니다. 흥미로운 콘텐츠를 탐색하고 자신에게 맞는 의류 제품이 있는지 확인할 수 있습니다. 노트에 제품 링크를 추가하는 방법을 살펴보겠습니다. 샤오홍슈 노트에 제품 링크를 추가하는 방법 휴대폰 데스크톱에서 앱을 엽니다. 앱 홈페이지를 클릭하세요

Nginx 역방향 프록시의 HTTP 동사 및 경로 기반 ACL 구성

Jun 10, 2023 am 09:22 AM

Nginx 역방향 프록시의 HTTP 동사 및 경로 기반 ACL 구성

Jun 10, 2023 am 09:22 AM

Nginx는 고성능 웹 서버이자 역방향 프록시 서버로, 강력한 구성 기능을 통해 Nginx를 다양한 시나리오에서 사용할 수 있습니다. 그 중 HTTP 동사와 경로를 기반으로 한 ACL 구성은 Nginx 역방향 프록시에서 일반적으로 사용되는 방법입니다. 이 기사에서는 그 원리와 구현 방법을 소개합니다. 1. ACL의 개념 ACL(AccessControlList)은 접근 제어 목록으로, 규칙 기반 접근 제어 기술입니다. 몇 가지 규칙을 정의하여 다양한 액세스

Zend Framework에서 권한 제어를 위해 ACL(Access Control List)을 사용하는 방법

Jul 29, 2023 am 09:24 AM

Zend Framework에서 권한 제어를 위해 ACL(Access Control List)을 사용하는 방법

Jul 29, 2023 am 09:24 AM

Zend Framework에서 권한 제어를 위해 ACL(AccessControlList)을 사용하는 방법 소개: 웹 애플리케이션에서 권한 제어는 중요한 기능입니다. 이는 사용자가 액세스 권한이 있는 페이지와 기능에만 액세스할 수 있도록 하고 무단 액세스를 방지합니다. Zend 프레임워크는 ACL(AccessControlList) 구성 요소를 사용하여 권한 제어를 구현하는 편리한 방법을 제공합니다. 이 기사에서는 Zend Framework에서 ACL을 사용하는 방법을 소개합니다.

Xiaohongshu에 노트 튜토리얼을 게시하는 방법은 무엇입니까? 메모를 게시하여 사람들을 차단할 수 있나요?

Mar 25, 2024 pm 03:20 PM

Xiaohongshu에 노트 튜토리얼을 게시하는 방법은 무엇입니까? 메모를 게시하여 사람들을 차단할 수 있나요?

Mar 25, 2024 pm 03:20 PM

라이프스타일 공유 플랫폼 샤오홍슈는 음식, 여행, 뷰티 등 다양한 분야의 노트를 다루고 있습니다. 많은 사용자가 Xiaohongshu에서 자신의 메모를 공유하고 싶지만 방법을 모릅니다. 이 글에서는 Xiaohongshu에 노트를 게시하는 과정을 자세히 설명하고 플랫폼에서 특정 사용자를 차단하는 방법을 살펴보겠습니다. 1. Xiaohongshu에 노트 튜토리얼을 게시하는 방법은 무엇입니까? 1. 등록 및 로그인: 먼저 휴대폰에 Xiaohongshu 앱을 다운로드하고 등록 및 로그인을 완료해야 합니다. 개인센터에서 개인정보를 작성하는 것은 매우 중요합니다. 아바타를 업로드하고 닉네임과 소개를 입력하면 다른 사용자가 귀하의 정보를 더 쉽게 이해할 수 있을 뿐만 아니라 귀하의 메모에 더 집중할 수 있습니다. 3. 퍼블리싱 채널 선택: 홈페이지 하단에서 '메모 보내기' 버튼을 클릭하고 퍼블리싱하려는 채널을 선택합니다.