路由器防火墙配置命令

一、access-list 用于创建访问规则。 (1)创建标准访问列表 access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ] (2)创建扩展访问列表 access-list [ normal | special ] listnumber2 { permit | deny } protoco

一、access-list 用于创建访问规则。(1)创建标准访问列表

access-list [ normal | special ] listnumber1 { permit | deny } source-addr [ source-mask ]

(2)创建扩展访问列表

access-list [ normal | special ] listnumber2 { permit | deny } protocol source-addr source-mask [ operator port1 [ port2 ] ] dest-addr dest-mask [ operator port1 [ port2 ] | icmp-type [ icmp-code ] ] [ log ]

(3)删除访问列表

no access-list { normal | special } { all | listnumber [ subitem ] }

【参数说明】

normal 指定规则加入普通时间段。

special 指定规则加入特殊时间段。

listnumber1 是1到99之间的一个数值,表示规则是标准访问列表规则。

listnumber2 是100到199之间的一个数值,表示规则是扩展访问列表规则。

permit 表明允许满足条件的报文通过。

deny 表明禁止满足条件的报文通过。

protocol 为协议类型,支持ICMP、TCP、UDP等,其它的协议也支持,此时没有端口比较的概念;为IP时有特殊含义,代表所有的IP协议。

source-addr 为源地址。

source-mask 为源地址通配位,在标准访问列表中是可选项,不输入则代表通配位为0.0.0.0。

dest-addr 为目的地址。

dest-mask 为目的地址通配位。

operator[可选] 端口操作符,在协议类型为TCP或UDP时支持端口比较,支持的比较操作有:等于(eq)、大于(gt)、小于(lt)、不等于(neq)或介于(range);如果操作符为range,则后面需要跟两个端口。

port1 在协议类型为TCP或UDP时出现,可以为关键字所设定的预设值(如telnet)或0~65535之间的一个数值。

port2 在协议类型为TCP或UDP且操作类型为range时出现;可以为关键字所设定的预设值(如telnet)或0~65535之间的一个数值。

icmp-type[可选] 在协议为ICMP时出现,代表ICMP报文类型;可以是关键字所设定的预设值(如echo-reply)或者是0~255之间的一个数值。

icmp-code在协议为ICMP且没有选择所设定的预设值时出现;代表ICMP码,是0~255之间的一个数值。

log [可选] 表示如果报文符合条件,需要做日志。

listnumber 为删除的规则序号,是1~199之间的一个数值。

subitem[可选] 指定删除序号为listnumber的访问列表中规则的序号。

【缺省情况】

系统缺省不配置任何访问规则。

【命令模式】

全局配置模式

【使用指南】

同一个序号的规则可以看作一类规则;所定义的规则不仅可以用来在接口上过滤报文,也可以被如DDR等用来判断一个报文是否是感兴趣的报文,此时,permit与deny表示是感兴趣的还是不感兴趣的。

使用协议域为IP的扩展访问列表来表示所有的IP协议。

同一个序号之间的规则按照一定的原则进行排列和选择,这个顺序可以通过 show access-list 命令看到。

【举例】

允许源地址为10.1.1.0 网络、目的地址为10.1.2.0网络的WWW访问,但不允许使用FTP。

Quidway(config)#access-list 100 permit tcp 10.1.1.0 0.0.0.255 10.1.2.0 0.0.0.255 eq www

Quidway(config)#access-list 100 deny tcp 10.1.1.0 0.0.0.255 10.1.2.0 0.0.0.255 eq ftp

【相关命令】

ip access-group

二、clear access-list counters 清除访问列表规则的统计信息。

clear access-list counters [ listnumber ]

【参数说明】

listnumber [可选] 要清除统计信息的规则的序号,如不指定,则清除所有的规则的统计信息。

【缺省情况】

任何时候都不清除统计信息。

【命令模式】

特权用户模式

【使用指南】

使用此命令来清除当前所用规则的统计信息,不指定规则编号则清除所有规则的统计信息。

【举例】

例1:清除当前所使用的序号为100的规则的统计信息。

Quidway#clear access-list counters 100

例2:清除当前所使用的所有规则的统计信息。

Quidway#clear access-list counters

【相关命令】

access-list

三、firewall 启用或禁止防火墙。

firewall { enable | disable }

【参数说明】

enable 表示启用防火墙。

disable 表示禁止防火墙。

【缺省情况】

系统缺省为禁止防火墙。

【命令模式】

全局配置模式

【使用指南】

使用此命令来启用或禁止防火墙,可以通过show firewall命令看到相应结果。如果采用了时间段包过滤,则在防火墙被关闭时也将被关闭;该命令控制防火墙的总开关。在使用 firewall disable 命令关闭防火墙时,防火墙本身的统计信息也将被清除。

【举例】

启用防火墙。

Quidway(config)#firewall enable

【相关命令】

access-list,ip access-group

四、firewall default 配置防火墙在没有相应的访问规则匹配时,缺省的过滤方式。

firewall default { permit | deny }

【参数说明】

permit 表示缺省过滤属性设置为“允许”。

deny 表示缺省过滤属性设置为“禁止”。

【缺省情况】

在防火墙开启的情况下,报文被缺省允许通过。

【命令模式】

全局配置模式

【使用指南】

当在接口应用的规则没有一个能够判断一个报文是否应该被允许还是禁止时,缺省的过滤属性将起作用;如果缺省过滤属性是“允许”,则报文可以通过,否则报文被丢弃。

【举例】

设置缺省过滤属性为“允许”。

Quidway(config)#firewall default permit

五、ip access-group 使用此命令将规则应用到接口上。使用此命令的no形式来删除相应的设置。

ip access-group listnumber { in | out }

[ no ] ip access-group listnumber { in | out }

【参数说明】

listnumber 为规则序号,是1~199之间的一个数值。

in 表示规则用于过滤从接口收上来的报文。

out 表示规则用于过滤从接口转发的报文。

【缺省情况】

没有规则应用于接口。

【命令模式】

接口配置模式。

【使用指南】

使用此命令来将规则应用到接口上;如果要过滤从接口收上来的报文,则使用 in 关键字;如果要过滤从接口转发的报文,使用out 关键字。一个接口的一个方向上最多可以应用20类不同的规则;这些规则之间按照规则序号的大小进行排列,序号大的排在前面,也就是优先级高。对报文进行过滤时,将采用发现符合的规则即得出过滤结果的方法来加快过滤速度。所以,建议在配置规则时,尽量将对同一个网络配置的规则放在同一个序号的访问列表中;在同一个序号的访问列表中,规则之间的排列和选择顺序可以用show access-list命令来查看。

【举例】

将规则101应用于过滤从以太网口收上来的报文。

Quidway(config-if-Ethernet0)#ip access-group 101 in

【相关命令】

access-list

六、settr 设定或取消特殊时间段。

settr begin-time end-time

no settr

【参数说明】

begin-time 为一个时间段的开始时间。

end-time 为一个时间段的结束时间,应该大于开始时间。

【缺省情况】

系统缺省没有设置时间段,即认为全部为普通时间段。

【命令模式】

全局配置模式

【使用指南】

使用此命令来设置时间段;可以最多同时设置6个时间段,通过show timerange 命令可以看到所设置的时间。如果在已经使用了一个时间段的情况下改变时间段,则此修改将在一分钟左右生效(系统查询时间段的时间间隔)。设置的时间应该是24小时制。如果要设置类似晚上9点到早上8点的时间段,可以设置成“settr 21:00 23:59 0:00 8:00”,因为所设置的时间段的两个端点属于时间段之内,故不会产生时间段内外的切换。另外这个设置也经过了2000问题的测试。

【举例】

例1:设置时间段为8:30 ~ 12:00,14:00 ~ 17:00。

Quidway(config)#settr 8:30 12:00 14:00 17:00

例2: 设置时间段为晚上9点到早上8点。

Quidway(config)#settr 21:00 23:59 0:00 8:0

【相关命令】

timerange,show timerange

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7478

7478

15

15

1377

1377

52

52

77

77

11

11

50

50

19

19

19

19

33

33

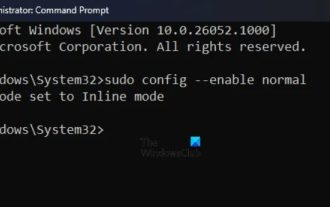

Windows 11/10에서 SUDO 명령을 실행하는 방법

Mar 09, 2024 am 09:50 AM

Windows 11/10에서 SUDO 명령을 실행하는 방법

Mar 09, 2024 am 09:50 AM

sudo 명령을 사용하면 사용자는 수퍼유저 모드로 전환하지 않고도 상승된 권한 모드에서 명령을 실행할 수 있습니다. 이 기사에서는 Windows 시스템에서 sudo 명령과 유사한 기능을 시뮬레이션하는 방법을 소개합니다. 슈도사령부란 무엇인가? Sudo("superuser do"의 약어)는 Linux 및 MacOS와 같은 Unix 기반 운영 체제 사용자가 일반적으로 관리자가 보유하는 높은 권한으로 명령을 실행할 수 있도록 하는 명령줄 도구입니다. Windows 11/10에서 SUDO 명령 실행 그러나 최신 Windows 11 Insider 미리 보기 버전이 출시되면서 Windows 사용자는 이제 이 기능을 경험할 수 있습니다. 이 새로운 기능을 통해 사용자는 다음을 수행할 수 있습니다.

Linux 시스템에서 GDM의 작동 원리 및 구성 방법

Mar 01, 2024 pm 06:36 PM

Linux 시스템에서 GDM의 작동 원리 및 구성 방법

Mar 01, 2024 pm 06:36 PM

제목: Linux 시스템에서 GDM의 작동 원리 및 구성 방법 Linux 운영 체제에서 GDM(GNOMEDisplayManager)은 그래픽 사용자 인터페이스(GUI) 로그인 및 사용자 세션 관리를 제어하는 데 사용되는 일반적인 디스플레이 관리자입니다. 이 기사에서는 GDM의 작동 원리와 구성 방법을 소개하고 구체적인 코드 예제를 제공합니다. 1. GDM의 작동 원리 GDM은 GNOME 데스크탑 환경의 디스플레이 관리자이며 X 서버를 시작하고 사용자에게 로그인 인터페이스를 제공합니다.

Win11에서 네트워크 카드의 MAC 주소를 확인하는 방법 Win11에서 네트워크 카드의 MAC 주소를 얻는 명령을 사용하는 방법은 무엇입니까?

Feb 29, 2024 pm 04:34 PM

Win11에서 네트워크 카드의 MAC 주소를 확인하는 방법 Win11에서 네트워크 카드의 MAC 주소를 얻는 명령을 사용하는 방법은 무엇입니까?

Feb 29, 2024 pm 04:34 PM

이 문서에서는 명령 프롬프트(CommandPrompt)를 사용하여 Win11 시스템에서 네트워크 어댑터의 물리적 주소(MAC 주소)를 찾는 방법을 독자에게 소개합니다. MAC 주소는 네트워크 통신에서 중요한 역할을 하는 네트워크 인터페이스 카드(NIC)의 고유 식별자입니다. 명령 프롬프트를 통해 사용자는 현재 컴퓨터에 있는 모든 네트워크 어댑터의 MAC 주소 정보를 쉽게 얻을 수 있으며 이는 네트워크 문제 해결, 네트워크 설정 구성 및 기타 작업에 매우 유용합니다. 방법 1: "명령 프롬프트" 사용 1. [Win+X] 키 조합을 누르거나 [마우스 오른쪽 버튼 클릭] 작업 표시줄의 [Windows 로고]를 클릭하고 메뉴 항목이 열리면 [실행]을 선택합니다. .창을 실행하고 [cmd] 명령어를 입력한 후

Linux Bashrc 이해: 기능, 구성 및 사용법

Mar 20, 2024 pm 03:30 PM

Linux Bashrc 이해: 기능, 구성 및 사용법

Mar 20, 2024 pm 03:30 PM

Linux Bashrc 이해: 기능, 구성 및 사용법 Linux 시스템에서 Bashrc(BourneAgainShellruncommands)는 시스템 시작 시 자동으로 실행되는 다양한 명령과 설정이 포함된 매우 중요한 구성 파일입니다. Bashrc 파일은 일반적으로 사용자의 홈 디렉토리에 있으며 숨겨진 파일입니다. 해당 기능은 사용자를 위해 Bashshell 환경을 사용자 정의하는 것입니다. 1. Bashrc 기능 설정 환경

매우 실용적입니다! 당신을 리눅스 마스터로 만들어주는 Sar 명령

Mar 01, 2024 am 08:01 AM

매우 실용적입니다! 당신을 리눅스 마스터로 만들어주는 Sar 명령

Mar 01, 2024 am 08:01 AM

1. 개요 sar 명령은 시스템 활동에서 수집된 데이터를 통해 시스템 사용 보고서를 표시합니다. 이러한 보고서는 다양한 섹션으로 구성되어 있으며 각 섹션에는 데이터 유형과 데이터 수집 시기가 포함되어 있습니다. sar 명령의 기본 모드는 CPU에 액세스하는 다양한 리소스(예: 사용자, 시스템, I/O 스케줄러 등)에 대해 다양한 시간 증분으로 CPU 사용량을 표시합니다. 또한 특정 기간 동안 유휴 CPU의 비율을 표시합니다. 각 데이터 포인트의 평균값은 보고서 하단에 나열됩니다. sar 보고서는 기본적으로 10분마다 데이터를 수집하지만 다양한 옵션을 사용하여 이러한 보고서를 필터링하고 조정할 수 있습니다. uptime 명령과 마찬가지로 sar 명령도 CPU 로드를 모니터링하는 데 도움이 될 수 있습니다. sar를 통해 과도한 부하 발생을 이해할 수 있다.

Hyperv 고급 세션 모드는 어디에 있습니까? Win11에서 명령을 사용하여 Hyper-V 고급 세션 모드를 활성화 또는 비활성화하는 팁

Feb 29, 2024 pm 05:52 PM

Hyperv 고급 세션 모드는 어디에 있습니까? Win11에서 명령을 사용하여 Hyper-V 고급 세션 모드를 활성화 또는 비활성화하는 팁

Feb 29, 2024 pm 05:52 PM

Win11 시스템에서는 명령을 통해 Hyper-V 고급 세션 모드를 활성화하거나 비활성화할 수 있습니다. 이 문서에서는 명령을 사용하여 사용자가 시스템에서 Hyper-V 기능을 더 잘 관리하고 제어할 수 있도록 돕는 방법을 소개합니다. Hyper-V는 Microsoft에서 제공하는 가상화 기술로 Windows Server와 Windows 10 및 11(Home Edition 제외)에 내장되어 있어 사용자가 Windows 시스템에서 가상 운영 체제를 실행할 수 있습니다. 가상 머신은 호스트 운영 체제에서 격리되어 있지만 설정을 통해 사운드 카드, 저장 장치 등 호스트 리소스를 계속 사용할 수 있습니다. 주요 설정 중 하나는 고급 세션 모드를 활성화하는 것입니다. 고급 세션 모드는 Hyper입니다.

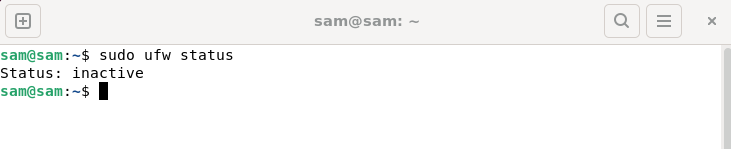

Linux에서 비활성으로 표시되는 UFW 상태를 수정하는 방법

Mar 20, 2024 pm 01:50 PM

Linux에서 비활성으로 표시되는 UFW 상태를 수정하는 방법

Mar 20, 2024 pm 01:50 PM

Uncomplex Firewall이라고도 알려진 UFW는 많은 Linux 배포판에서 방화벽 시스템으로 채택되었습니다. UFW는 초보 사용자가 명령줄 인터페이스와 그래픽 사용자 인터페이스를 통해 방화벽 설정을 쉽게 관리할 수 있도록 설계되었습니다. UFW 방화벽은 네트워크 스니핑 및 기타 공격으로부터 네트워크를 보호하기 위해 설정된 규칙에 따라 네트워크 트래픽을 모니터링하는 시스템입니다. Linux 시스템에 UFW가 설치되어 있지만 상태가 비활성으로 표시되는 경우에는 여러 가지 이유가 있을 수 있습니다. 이 가이드에서는 Linux 시스템에서 UFW 방화벽 비활성 문제를 해결하는 방법을 공유하겠습니다. UFW가 Linux에서 비활성 상태를 표시하는 이유 Linux에서 UFW가 기본적으로 비활성화되어 있는 이유 Linux 사용 방법

Linux에서 서비스를 다시 시작하는 올바른 방법은 무엇입니까?

Mar 15, 2024 am 09:09 AM

Linux에서 서비스를 다시 시작하는 올바른 방법은 무엇입니까?

Mar 15, 2024 am 09:09 AM

Linux에서 서비스를 다시 시작하는 올바른 방법은 무엇입니까? Linux 시스템을 사용하다 보면 서비스를 다시 시작해야 하는 상황이 자주 발생하지만, 서비스를 다시 시작할 때 서비스가 실제로 중지되지 않거나 시작되지 않는 등의 문제가 발생할 수도 있습니다. 따라서 서비스를 다시 시작하는 올바른 방법을 익히는 것이 매우 중요합니다. Linux에서는 일반적으로 systemctl 명령을 사용하여 시스템 서비스를 관리할 수 있습니다. systemctl 명령은 systemd 시스템 관리자의 일부입니다.