11203RAC(asm)恢复一例

前天某客户的11203 rac(asm)出现掉电,导致数据库无法启动,注意数据库是归档模式。可见是多么倒霉。据同事说开始是由于发redo和undo损坏导致无法启动,部分信息如下:? 1 2 3 4 5 6 7 8 9 Thu May 08 20:51:07 2014 Dumping diagnostic data in directory=[c

前天某客户的11203 rac(asm)出现掉电,导致数据库无法启动,注意数据库是归档模式。可见是多么倒霉。据同事说开始是由于发redo和undo损坏导致无法启动,部分信息如下: ?| 1 2 3 4 5 6 7 8 9 | Thu May 08 20:51:07 2014 <code class="php spaces"><code class="php plain">Dumping diagnostic data in directory=[cdmp_20140508205107], requested by (instance=1, osid=13828272), summary=[incident=77085]. <code class="php spaces"><code class="php plain">Abort recovery <code class="php keyword">for <code class="php plain">domain 0 <code class="php spaces"><code class="php plain">Aborting crash recovery due to error 354 <code class="php spaces"><code class="php plain">Errors in file /oracle/db/diag/rdbms/hiatmpdb/hiatmpdb1/trace/hiatmpdb1_ora_13828272.trc: <code class="php spaces"><code class="php plain">ORA-00354: corrupt redo log block header <code class="php spaces"><code class="php plain">ORA-00353: log corruption near block 67856 change 13820540000932 time 05/08/2014 13:12:44 <code class="php spaces"><code class="php plain">ORA-00312: online log 3 thread 2: <code class="php string">'+DATA/hiatmpdb/onlinelog/group_3.269.830653613' <code class="php spaces"><code class="php plain">ORA-00312: online log 3 thread 2: <code class="php string">'+DATA/hiatmpdb/onlinelog/group_3.268.830653613' |

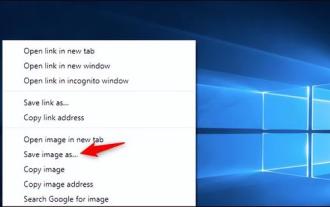

他做了一些recover database until cancel操作。甚至还使用了隐含参数,但是仍然无法open数据库,如下: SQL> alter system set “_allow_resetlogs_corruption”=true scope=spfile ; SQL> alter system set “_allow_error_simulation”=true scope=spfile ; open数据库时报undo存坏块,如下:  可以看到,在使用隐含参数进行open都仍然报undo存在坏块。本来我想进行不完全恢复,发现后面执行recover database using backup controlfile until cancel 居然报ora-16433错误,很明显,同事之前做过resetlogs了,解决这个错误只能重建undo,本想通过如下方式来重建controlfile的,发现居然不行: oradebug setmypid alter database backup controlfile to trace; 居然错误我记不住了。既然是报undo错误,那么首先的想法就是吧该undo坏块涉及的回滚段进行屏蔽。通过10046 event可以定位到问题回滚段,但是,11g的回滚段格式发生了变化,仅仅是这样还不够的,如下是 10046 event的跟踪信息: ?

可以看到,在使用隐含参数进行open都仍然报undo存在坏块。本来我想进行不完全恢复,发现后面执行recover database using backup controlfile until cancel 居然报ora-16433错误,很明显,同事之前做过resetlogs了,解决这个错误只能重建undo,本想通过如下方式来重建controlfile的,发现居然不行: oradebug setmypid alter database backup controlfile to trace; 居然错误我记不住了。既然是报undo错误,那么首先的想法就是吧该undo坏块涉及的回滚段进行屏蔽。通过10046 event可以定位到问题回滚段,但是,11g的回滚段格式发生了变化,仅仅是这样还不够的,如下是 10046 event的跟踪信息: ?

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 21 22 23 24 25 26 27 28 29 30 31 32 33 34 35 36 37 38 39 40 41 42 43 44 45 46 47 48 49 50 51 52 53 | ===================== <code class="plain spaces"><code class="plain plain">PARSING IN CURSOR #4574130432 len=142 dep=1 uid=0 oct=3 lid=0 tim=237352129855 hv=361892850 ad='700000160cd5178' sqlid='7bd391hat42zk' <code class="plain spaces"><code class="plain plain">select /*+ rule */ name,file#,block#,status$,user#,undosqn,xactsqn,scnbas,scnwrp,DECODE(inst#,0,NULL,inst#),ts#,spare1 from undo$ where us#=:1 <code class="plain spaces"><code class="plain plain">END OF STMT <code class="plain spaces"><code class="plain plain">PARSE #4574130432:c=9,e=14,p=0,cr=0,cu=0,mis=0,r=0,dep=1,og=3,plh=4258302260,tim=237352129854 <code class="plain spaces"><code class="plain plain">BINDS #4574130432: <code class="plain spaces"><code class="plain plain">Bind#0 <code class="plain spaces"><code class="plain plain">oacdty=02 mxl=22(22) mxlc=00 mal=00 scl=00 pre=00 <code class="plain spaces"><code class="plain plain">oacflg=08 fl2=0001 frm=00 csi=00 siz=24 off=0 <code class="plain spaces"><code class="plain plain">kxsbbbfp=110a3acb8 bln=22 avl=02 flg=05 <code class="plain spaces"><code class="plain plain">value=3 <code class="plain spaces"><code class="plain plain">EXEC #4574130432:c=47,e=88,p=0,cr=0,cu=0,mis=0,r=0,dep=1,og=3,plh=4258302260,tim=237352130029 <code class="plain spaces"><code class="plain plain">FETCH #4574130432:c=8,e=13,p=0,cr=2,cu=0,mis=0,r=1,dep=1,og=3,plh=4258302260,tim=237352130065 <code class="plain spaces"><code class="plain plain">STAT #4574130432 id=1 cnt=1 pid=0 pos=1 obj=15 op='TABLE ACCESS BY INDEX ROWID UNDO$ (cr=2 pr=0 pw=0 time=10 us)' <code class="plain spaces"><code class="plain plain">STAT #4574130432 id=2 cnt=1 pid=1 pos=1 obj=34 op='INDEX UNIQUE SCAN I_UNDO1 (cr=1 pr=0 pw=0 time=5 us)' <code class="plain spaces"><code class="plain plain">CLOSE #4574130432:c=3,e=5,dep=1,type=1,tim=237352130125 <code class="plain spaces"><code class="plain plain">PARSE #4574130432:c=5,e=9,p=0,cr=0,cu=0,mis=0,r=0,dep=1,og=3,plh=4258302260,tim=237352130158 <code class="plain spaces"><code class="plain plain">BINDS #4574130432: <code class="plain spaces"><code class="plain plain">Bind#0 <code class="plain spaces"><code class="plain plain">oacdty=02 mxl=22(22) mxlc=00 mal=00 scl=00 pre=00 <code class="plain spaces"><code class="plain plain">oacflg=08 fl2=0001 frm=00 csi=00 siz=24 off=0 <code class="plain spaces"><code class="plain plain">kxsbbbfp=110a3ab88 bln=22 avl=02 flg=05 <code class="plain spaces"><code class="plain plain">value=4 <code class="plain spaces"><code class="plain plain">EXEC #4574130432:c=44,e=71,p=0,cr=0,cu=0,mis=0,r=0,dep=1,og=3,plh=4258302260,tim=237352130278 <code class="plain spaces"><code class="plain plain">FETCH #4574130432:c=7,e=12,p=0,cr=2,cu=0,mis=0,r=1,dep=1,og=3,plh=4258302260,tim=237352130308 <code class="plain spaces"><code class="plain plain">CLOSE #4574130432:c=2,e=3,dep=1,type=3,tim=237352130335 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='db file sequential read' ela= 6947 file#=3 block#=176 blocks=1 obj#=0 tim=237352137334 <code class="plain spaces"><code class="plain plain">DDE rules only execution for: ORA 1110 <code class="plain spaces"><code class="plain plain">----- START Event Driven Actions Dump ---- <code class="plain spaces"><code class="plain plain">---- END Event Driven Actions Dump ---- <code class="plain spaces"><code class="plain plain">----- START DDE Actions Dump ----- <code class="plain spaces"><code class="plain plain">Executing SYNC actions <code class="plain spaces"><code class="plain plain">----- START DDE Action: 'DB_STRUCTURE_INTEGRITY_CHECK' (Async) ----- <code class="plain spaces"><code class="plain plain">Successfully dispatched <code class="plain spaces"><code class="plain plain">----- END DDE Action: 'DB_STRUCTURE_INTEGRITY_CHECK' (SUCCESS, 0 csec) ----- <code class="plain spaces"><code class="plain plain">Executing ASYNC actions <code class="plain spaces"><code class="plain plain">----- END DDE Actions Dump (total 0 csec) ----- <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='control file sequential read' ela= 258 file#=0 block#=1 blocks=1 obj#=0 tim=237352138057 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='control file sequential read' ela= 205 file#=1 block#=1 blocks=1 obj#=0 tim=237352138319 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='control file sequential read' ela= 190 file#=0 block#=40 blocks=1 obj#=0 tim=237352138539 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='control file sequential read' ela= 251 file#=0 block#=42 blocks=1 obj#=0 tim=237352138818 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='control file sequential read' ela= 192 file#=0 block#=48 blocks=1 obj#=0 tim=237352139044 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='control file sequential read' ela= 255 file#=0 block#=113 blocks=1 obj#=0 tim=237352139328 <code class="plain spaces"><code class="plain plain">WAIT #4573319128: nam='KSV master wait' ela= 1 p1=0 p2=0 p3=0 obj#=0 tim=237352139400 <code class="plain spaces"><code class="plain plain">Byte offset to file# 3 block# 176 is unknown <code class="plain spaces"><code class="plain plain">Incident 115456 created, dump file: /oracle/db/diag/rdbms/hiatmpdb/hiatmpdb1/incident/incdir_115456/hiatmpdb1_ora_12583082_i115456.trc <code class="plain spaces"><code class="plain plain">ORA-01578: ORACLE data block corrupted (file # 3, block # 176) <code class="plain spaces"><code class="plain plain">ORA-01110: data file 3: '+DATA/hiatmpdb/datafile/undotbs1.264.830644315' <code class="plain plain">ORA-01578: ORACLE data block corrupted (file # 3, block # 176) <code class="plain spaces"><code class="plain plain">ORA-01110: data file 3: '+DATA/hiatmpdb/datafile/undotbs1.264.830644315' <code class="plain spaces"><code class="plain plain">ORA-01578: ORACLE data block corrupted (file # 3, block # 176) <code class="plain spaces"><code class="plain plain">ORA-01110: data file 3: '+DATA/hiatmpdb/datafile/undotbs1.264.830644315' |

| 1 2 3 4 5 | alter session set <code class="php string">"_smu_debug_mode" <code class="php plain">= 4; <code class="php spaces"><code class="php plain">alter rollback segment <code class="php string">"_SYSSMU3_83481414$" <code class="php plain">offline; <code class="php spaces"><code class="php plain">drop rollback segment <code class="php string">"_SYSSMU3_83481414$" <code class="php plain">; <code class="php spaces"><code class="php plain">alter rollback segment <code class="php string">"_SYSSMU4_2115859630$" <code class="php plain">offline; <code class="php spaces"><code class="php plain">drop rollback segment <code class="php string">"_SYSSMU4_2115859630$" <code class="php plain">; |

| 1 2 3 4 5 6 7 8 9 10 11 | continued from file: /oracle/db/diag/rdbms/hiatmpdb/hiatmpdb2/trace/hiatmpdb2_ora_13959382.trc <code class="plain spaces"><code class="plain plain">ORA-01578: ORACLE 数据块损坏 (文件号 97, 块号 373505) <code class="plain spaces"><code class="plain plain">ORA-01110: 数据文件 97: '+DATA/hiatmpdb/datafile/hiatmpts_in06.dbf' <code class="plain plain">========= Dump for incident 197185 (ORA 1578) ======== <code class="plain plain">*** 2014-05-11 16:38:55.665 <code class="plain spaces"><code class="plain plain">dbkedDefDump(): Starting incident default dumps (flags=0x2, level=3, mask=0x0) <code class="plain spaces"><code class="plain plain">----- Current SQL Statement for this session (sql_id=47bt6vfv19g6z) ----- <code class="plain spaces"><code class="plain plain">select t.nid ,t.cpic1path,t.cpic2path from HIATMP.DETECT_SPEED_DATA_EHL_EXTEND t where t.cdevicecode like '%44900100000001%' and row <code class="plain spaces"><code class="plain plain">num |

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 20 | ** 2014-05-11 18:51:21.074 <code class="plain spaces"><code class="plain plain">Start dump data blocks tsn: 6 file#:97 minblk 373505 maxblk 373505 <code class="plain spaces"><code class="plain plain">Block dump from cache: <code class="plain spaces"><code class="plain plain">Dump of buffer cache at level 4 for tsn=6 rdba=407220993 <code class="plain spaces"><code class="plain plain">BH (0x70000012ef08528) file#: 97 rdba: 0x1845b301 (97/373505) class: 8 ba: 0x70000012e5fe000 <code class="plain spaces"><code class="plain plain">set: 33 pool: 3 bsz: 8192 bsi: 0 sflg: 2 pwc: 1575,18 <code class="plain spaces"><code class="plain plain">dbwrid: 0 obj: 90762 objn: 90762 tsn: 6 afn: 97 hint: f <code class="plain spaces"><code class="plain plain">hash: [0x700000157972b00,0x700000157972b00] lru: [0x70000012ef09348,0x70000012ef091d0] <code class="plain spaces"><code class="plain plain">ckptq: [NULL] fileq: [NULL] objq: [0x70000012ef087b0,0x70000014153f8a0] objaq: [0x70000012ef087c0,0x70000014153f890] <code class="plain spaces"><code class="plain plain">st: SCURRENT md: NULL fpin: 'ktspfwh13: ktspGetNextL1ForScan' tch: 4 le: 0x700000043fd8780 <code class="plain spaces"><code class="plain plain">flags: auto_bmr_tried <code class="plain spaces"><code class="plain plain">LRBA: [0x0.0.0] LSCN: [0x0.0] HSCN: [0xffff.ffffffff] HSUB: [65535] <code class="plain spaces"><code class="plain plain">Block dump from disk: <code class="plain spaces"><code class="plain plain">buffer tsn: 6 rdba: 0x1845b301 (97/373505) <code class="plain spaces"><code class="plain plain">scn: 0x0c91.d8604ed8 seq: 0xff flg: 0x04 tail: 0x4ed845ff <code class="plain spaces"><code class="plain plain">frmt: 0x02 chkval: 0xcafb type: 0x45=NGLOB: Lob Extent Header <code class="plain spaces"><code class="plain plain">Hex dump of block: st=0, typ_found=1 <code class="plain spaces"><code class="plain plain">Dump of memory from 0x0000000110AEA800 to 0x0000000110AEC800 <code class="plain spaces"><code class="plain plain">110AEA800 45A20000 1845B301 D8604ED8 0C91FF04 [E....E...`N.....] <code class="plain spaces"><code class="plain plain">110AEA810 CAFB0000 B9138F29 9DC40000 05B6CCDA [.......)........] |

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7345

7345

15

15

1627

1627

14

14

1352

1352

46

46

1265

1265

25

25

1214

1214

29

29

만료된 WeChat 파일을 복구하는 방법 만료된 WeChat 파일을 복구할 수 있나요?

Feb 22, 2024 pm 02:46 PM

만료된 WeChat 파일을 복구하는 방법 만료된 WeChat 파일을 복구할 수 있나요?

Feb 22, 2024 pm 02:46 PM

WeChat을 열고 내 설정을 선택하고 일반을 선택한 다음 저장 공간을 선택하고 저장 공간에서 관리를 선택한 다음 파일을 복원하려는 대화를 선택하고 느낌표 아이콘을 선택합니다. 튜토리얼 적용 모델: iPhone13 시스템: iOS15.3 버전: WeChat 8.0.24 분석 1 먼저 WeChat을 열고 내 페이지에서 설정 옵션을 클릭합니다. 2 그런 다음 설정 페이지에서 일반 옵션을 찾아 클릭합니다. 3일반 페이지에서 저장 공간을 클릭하세요. 4 그런 다음 저장 공간 페이지에서 관리를 클릭하세요. 5마지막으로 파일을 복구하려는 대화를 선택하고 오른쪽의 느낌표 아이콘을 클릭하세요. 보충: WeChat 파일은 일반적으로 며칠 내에 만료됩니다. WeChat에서 받은 파일을 클릭하지 않은 경우 WeChat 파일을 본 경우 WeChat 시스템에서 해당 파일을 지웁니다.

Windows 11 키보드가 입력되지 않는 문제를 해결하는 방법

Dec 28, 2023 pm 05:59 PM

Windows 11 키보드가 입력되지 않는 문제를 해결하는 방법

Dec 28, 2023 pm 05:59 PM

최근 일부 친구들은 win11 키보드에서 어떤 키를 눌러야 할지 모르는 문제에 직면했습니다. 실제로 이는 키보드가 잠겨 있어서 잠금을 해제하기만 하면 되기 때문일 수 있습니다. win11 키보드에서 입력할 수 없는 경우 복구하려면 어떤 키를 눌러야 합니까? 1. 먼저 키보드에서 "왼쪽 Shift+왼쪽 Alt+numlock" 키 조합을 누릅니다. 2. 그런 다음 아래와 같은 메뉴를 연 후 "예" 버튼을 클릭하여 마우스 키를 활성화합니다. 3. 그런 다음 "시작 메뉴" 또는 "검색" 아이콘을 클릭하여 작업 표시줄을 엽니다. 4. 그런 다음 위의 검색 상자에 "osk"를 입력하여 온스크린 키보드 애플리케이션을 엽니다. 5. 마지막으로 화면 키보드 오른쪽 하단에 있는 "numlock" 키를 클릭하세요. Ps. 노트북을 사용하신다면

시크릿 모드에서 검색 기록을 복구하는 방법

Feb 19, 2024 pm 04:22 PM

시크릿 모드에서 검색 기록을 복구하는 방법

Feb 19, 2024 pm 04:22 PM

개인 정보 보호 브라우징은 컴퓨터나 모바일 장치에서 인터넷을 서핑할 때 개인 정보를 탐색하고 보호할 수 있는 매우 편리한 방법입니다. 개인 정보 보호 브라우징 모드는 일반적으로 브라우저가 방문 기록을 기록하고, 쿠키 및 캐시 파일을 저장하고, 탐색 중인 웹사이트가 브라우저에 흔적을 남기는 것을 방지합니다. 그러나 일부 특별한 경우에는 시크릿 브라우징의 검색 기록을 복원해야 할 수도 있습니다. 우선, 개인 정보 보호 브라우징 모드의 목적은 개인 정보를 보호하고 다른 사람이 브라우저에서 사용자의 온라인 기록을 얻는 것을 방지하는 것입니다. 따라서 시크릿 브라우징

Xiaomi Cloud 사진 앨범을 로컬로 복원하는 방법

Feb 24, 2024 pm 03:28 PM

Xiaomi Cloud 사진 앨범을 로컬로 복원하는 방법

Feb 24, 2024 pm 03:28 PM

Xiaomi Cloud Photo Album을 로컬로 복원하는 방법 Xiaomi Cloud Photo Album 앱에서 Xiaomi Cloud Photo Album을 로컬로 복원할 수 있지만 대부분의 친구들은 Xiaomi Cloud Photo Album을 로컬로 복원하는 방법을 모릅니다. 클라우드 포토앨범을 로컬로. 로컬 방식의 그래픽 튜토리얼, 관심 있는 사용자가 와서 살펴보세요! Xiaomi 클라우드 사진 앨범을 로컬로 복원하는 방법 1. 먼저 Xiaomi 휴대폰에서 설정 기능을 열고 메인 인터페이스에서 [개인 아바타]를 선택합니다. 2. 그런 다음 Xiaomi 계정 인터페이스에 들어가서 [클라우드 서비스] 기능을 클릭합니다. Xiaomi로 이동 클라우드 서비스 기능의 경우 [클라우드 백업]을 선택합니다. 4. 마지막으로 아래와 같은 인터페이스에서 [클라우드 앨범]을 클릭하여 앨범을 로컬로 복원합니다.

TikTok에서 채팅 스파크를 복원하는 방법

Mar 16, 2024 pm 01:25 PM

TikTok에서 채팅 스파크를 복원하는 방법

Mar 16, 2024 pm 01:25 PM

창의성과 활력이 넘치는 짧은 동영상 플랫폼 Douyin에서는 다양하고 흥미로운 콘텐츠를 즐길 수 있을 뿐만 아니라, 같은 생각을 가진 친구들과 심도 있는 소통을 할 수 있습니다. 그중에서도 채팅 스파크는 두 당사자 간의 상호 작용 강도를 나타내는 중요한 지표이며, 종종 의도치 않게 우리와 친구 사이의 감정적 유대에 불을 붙입니다. 그러나 때로는 어떤 이유로 인해 채팅 스파크가 끊어질 수 있습니다. 그렇다면 채팅 스파크를 복원하려면 어떻게 해야 합니까? 이 튜토리얼 가이드는 모든 사람에게 도움이 되기를 바라며 콘텐츠 전략에 대해 자세히 소개합니다. Douyin 채팅의 불꽃을 복원하는 방법은 무엇입니까? 1. Douyin 메시지 페이지를 열고 채팅할 친구를 선택하세요. 2. 서로 메시지를 보내고 채팅을 해보세요. 3. 3일 동안 지속적으로 메시지를 보내면 스파크 로고를 받을 수 있습니다. 3일 단위로 서로 사진이나 동영상을 보내보세요

Win10에서 기본 배경화면을 복원하는 방법

Feb 10, 2024 pm 10:51 PM

Win10에서 기본 배경화면을 복원하는 방법

Feb 10, 2024 pm 10:51 PM

Windows 10의 2019년 5월 업데이트는 새롭고 더 밝은 기본 바탕 화면 배경을 제공합니다. 새로운 조명 테마로 정말 멋져 보입니다. Windows 10의 어두운 테마를 사용하는 경우 더 어두운 배경이 필요할 수 있습니다. 이상하게도 최신 버전의 Windows 10에서는 원래 Windows 10 바탕 화면 배경이 제거되었습니다. 웹에서 다운로드하거나 이전 Windows 10 PC에서 파일을 복사해야 합니다. Microsoft 공식 웹사이트에서는 이 배경 화면 이미지를 찾을 수 없지만 다른 소스에서 다운로드할 수 있습니다. Imgur에서 4K 해상도의 원본 Windows 10 바탕 화면 배경 무늬 사본을 찾았습니다. 또한 다른 크기와 더 많은 기본 벽이 있습니다.

win11 기본 아바타를 복원하는 튜토리얼

Jan 02, 2024 pm 12:43 PM

win11 기본 아바타를 복원하는 튜토리얼

Jan 02, 2024 pm 12:43 PM

시스템 계정 아바타를 변경했지만 더 이상 원하지 않는 경우 win11에서 기본 아바타를 변경하는 방법을 찾을 수 없습니다. 실제로 복원하려면 기본 아바타의 폴더만 찾으면 됩니다. win11에서 기본 아바타 복원 1. 먼저 하단 작업 표시줄에서 "Windows 로고"를 클릭합니다. 2. 그런 다음 "설정"을 찾아 엽니다. 3. 그런 다음 왼쪽 열에 "계정"을 입력합니다. 4. 그런 다음 Windows에서 "계정 정보"를 클릭합니다. 5. 연 후 선택한 사진에서 "파일 찾아보기"를 클릭합니다. 6. 마지막으로 "C:\ProgramData\Microsoft\UserAccountPictures" 경로를 입력하여 시스템 기본 아바타 사진을 찾습니다.

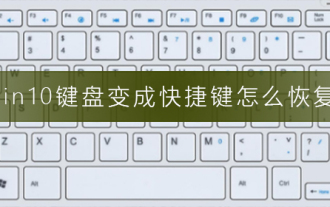

Win10 키보드 단축키 설정을 복원하는 방법은 무엇입니까?

Dec 28, 2023 pm 11:49 PM

Win10 키보드 단축키 설정을 복원하는 방법은 무엇입니까?

Dec 28, 2023 pm 11:49 PM

우리는 매일 키보드를 사용하다 보면 다양한 키보드 문제에 직면하게 되는데, 그 중 대부분이 win10 시스템으로 업데이트되면서 키보드가 단축키가 되었을 경우 어떻게 해야 할까요? 아래에서 구체적인 솔루션을 살펴보겠습니다. win10 키보드를 단축키로 복원하는 방법 1. + 단축키가 켜져 있을 수 있습니다. 2. 닫는 방법은 +(앞뒤로 누를 수 없습니다) 입니다. 3. 또 다른 방법은 + 잠금 화면 인터페이스로 돌아가서 로그인하는 것입니다. 4. 또 다른 방법은 키보드를 잠그는 것입니다. 5. 그래도 작동하지 않으면 ++를 누른 다음 취소하세요. 위 내용은 본 홈페이지에서 요청드린 Win10 키보드를 단축키로 변환하는 복구 방법으로 여러분의 혼란을 해소하실 수 있기를 바랍니다. 더 많은 질문을 알고 싶다면 이 사이트를 북마크에 추가하세요. 환영