MySQL配置SSL安全连接

SSL(Secure Sockets Layer 安全套接层),是为网络通信提供安全及数据完整性的一种安全协议,其利用公开密钥数据加密(Encryption)技术,确保数据在网络上之传输过程中不会被截取及窃听。 SSL协议提供的服务主要有: 认证用户和服务器,确保数据发送到正确的客

SSL(Secure Sockets Layer 安全套接层),是为网络通信提供安全及数据完整性的一种安全协议,其利用公开密钥数据加密(Encryption)技术,确保数据在网络上之传输过程中不会被截取及窃听。

SSL协议提供的服务主要有:

认证用户和服务器,确保数据发送到正确的客户机和服务器;

加密数据以防止数据中途被窃取;

维护数据的完整性,确保数据在传输过程中不被改变。

为了在MySQL服务器和客户端之间建立SSL联接,服务器系统必须满足:

操作系统安装有OpenSSL或yaSSL;

安装的MySQL版本必须支持SSL。

这里使用OpenSSL。

一、检查是否满足要求:

shell>rpm -qa | grep openssl #检查是否安装OpenSSL。MySQL需要openssl的共享库。

openssl-1.0.0-20.el6.x86_64

openssl-devel-1.0.0-20.el6.x86_64

openssl098e-0.9.8e-17.el6.x86_64

mysql> show global variables like ‘have%ssl’;

#检查是否支持ssl。NO表示不支持,DISABLE表示支持但未使用。

+—————+———-+

| Variable_name | Value |

+—————+———-+

| have_openssl | DISABLED |

| have_ssl | DISABLED |

+—————+———-+

2 rows in set (0.00 sec)

如果是使用编译好的二进制,那默认都支持,如果自行编译,针对5.5版本,需要使用cmake . -DWITH_SSL=system选项。

为使客户端能够使用SSL方式进行连接,需要配置合适的证书和密钥文件,以及为用户授予合适的权限。

在mysql启动配置文件my.cnf的[mysqld]这段加上ssl,如果mysqldump备份要使用ssl连接,则要在[mysqldump]段里面也记得加上ssl,然后重启启动数据库,使用上面的命令mysql> show global variables like ‘have%ssl’;查看就发现状态变成yes了,说明已经开启了ssl安全连接。

二、为MySQL生成证书和密钥

shell>mkdir -p /db/ssl

shell>cd /db/ssl

#以下创建认证机构的数字认证证书,后续服务器端和客户端的证书都使用该认证机构进行签署。

shell>openssl genrsa 2048 > ca-key.pem

Generating RSA private key, 2048 bit long modulus

………+++

…………………………………………………………………………………………………..+++

e is 65537 (0×10001)

shell>openssl req -new -x509 -nodes -days 3600 -key ca-key.pem -out ca-cert.pem

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter ‘.’, the field will be left blank.

—–

Country Name (2 letter code) [GB]:CN

State or Province Name (full name) [Berkshire]:Shanghai

Locality Name (eg, city) [Newbury]:Shanghai

Organization Name (eg, company) [My Company Ltd]:CA

Organizational Unit Name (eg, section) []:

Common Name (eg, your name or your server’s hostname) []:

Email Address []:

#以下创建服务器端证书

shell>openssl req -newkey rsa:2048 -days 3600 -nodes -keyout server-key.pem -out server-req.pem

Generating a 2048 bit RSA private key

……………….+++

…………+++

writing new private key to ‘server-key.pem’

—–

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter ‘.’, the field will be left blank.

—–

Country Name (2 letter code) [GB]:CN

State or Province Name (full name) [Berkshire]:Shanghai

Locality Name (eg, city) [Newbury]:Shanghai

Organization Name (eg, company) [My Company Ltd]:CH

Organizational Unit Name (eg, section) []:

Common Name (eg, your name or your server’s hostname) []:mysqlserver

Email Address []:

Please enter the following ‘extra’ attributes

to be sent with your certificate request

A challenge password []:abc123

An optional company name []:

shell>openssl rsa -in server-key.pem -out server-key.pem #移除server-key中的passphrase【可选】

writing RSA key

shell>openssl x509 -req -in server-req.pem -days 3600 -CA ca-cert.pem -CAkey ca-key.pem -set_serial 01 -out server-cert.pem #签署服务端证书

Signature ok

subject=/C=CN/ST=Shanghai/L=Shanghai/O=CH/CN=mysqlserver

Getting CA Private Key

#以下创建客户端证书

shell>openssl req -newkey rsa:2048 -days 3600 -nodes -keyout client-key.pem -out client-req.pem

Generating a 2048 bit RSA private key

………………………………………………………………………………………+++

…+++

writing new private key to ‘client-key.pem’

—–

You are about to be asked to enter information that will be incorporated

into your certificate request.

What you are about to enter is what is called a Distinguished Name or a DN.

There are quite a few fields but you can leave some blank

For some fields there will be a default value,

If you enter ‘.’, the field will be left blank.

—–

Country Name (2 letter code) [GB]:CN

State or Province Name (full name) [Berkshire]:Shanghai

Locality Name (eg, city) [Newbury]:Shanghai

Organization Name (eg, company) [My Company Ltd]:CH

Organizational Unit Name (eg, section) []:

Common Name (eg, your name or your server’s hostname) []:mysqlclient

Email Address []:

Please enter the following ‘extra’ attributes

to be sent with your certificate request

A challenge password []:abc123

An optional company name []:

shell>openssl rsa -in client-key.pem -out client-key.pem #移除client-key中的passphrase【可选】

writing RSA key

shell>openssl x509 -req -in client-req.pem -days 3600 -CA ca-cert.pem -CAkey ca-key.pem -set_serial 01 -out client-cert.pem #签署客户端证书

Signature ok

subject=/C=CN/ST=Shanghai/L=Shanghai/O=CH/CN=mysqlclient

Getting CA Private Key

#生成完毕后,验证下

shell>openssl verify -CAfile ca-cert.pem server-cert.pem client-cert.pem

server-cert.pem: OK

client-cert.pem: OK

经过上述步骤,就生成了如下文件:

ca-cert.pem在服务器端和客户端都是用–ssl-ca=ca-cert.pem

server-cert.pem,server-key.pem 服务器端指定–ssl-cert=server-cert.pem和–ssl-key=server-key.pem

client-cert.pem,client-key.pem 客户端指定–ssl-cert=client-cert.pem和–ssl-key=client-key.pem

三、配置SSL连接

如下两种方案均可以实现使用SSL进行配置和赋权。

【方案一】

Server:

在服务器端的配置文件my.cnf中添加如下参数:

[mysqld]

ssl-cert=/db/ssl/server-cert.pem

ssl-key=/db/ssl/server-key.pem

重启mysqld。

用户赋权,用GRANT语句的REQUIRE SSL选项

如:

mysql>create user user@localhost identified by ‘abc’;

mysql>grant select on testdb.* to user@localhost require ssl;

Client:

mysql -u user -pabc -P 3300 –ssl-ca=ca-cert.pem

【方案二】

Server:

在服务器端的配置文件my.cnf中添加如下参数:

[mysqld]

ssl-ca=/db/ssl/ca-cert.pem

ssl-cert=/db/ssl/server-cert.pem

ssl-key=/db/ssl/server-key.pem

重启mysqld。

用户赋权,用GRANT语句的REQUIRE x509选项

如:

mysql>create user user@localhost identified by ‘abc’;

mysql>grant select on testdb.* to user@localhost require x509;

Client:

mysql -u user -pabc -P 3300 –ssl-ca=ca-cert.pem –ssl-key=client-key.pem –ssl-cert=client-cert.pem

显然方案二的验证要求更严格,需要指定key和cert。

四、检查

配置完成后,可以如下方式查看自身对ssl的支持:

mysql> show global variables like ‘%ssl%’; #查看服务器是否支持SSL连接

+—————+————————-+

| Variable_name | Value |

+—————+————————-+

| have_openssl | YES |

| have_ssl | YES |

| ssl_ca | /db/ssl/ca-cert.pem |

| ssl_capath | |

| ssl_cert | /db/ssl/server-cert.pem |

| ssl_cipher | |

| ssl_key | /db/ssl/server-key.pem |

+—————+————————-+

7 rows in set (0.00 sec)

mysql> SHOW STATUS LIKE ‘Ssl_cipher’; #查看本连接是否是SSL加密的连接

+—————+——————–+

| Variable_name | Value |

+—————+——————–+

| Ssl_cipher | DHE-RSA-AES256-SHA |

+—————+——————–+

1 row in set (0.00 sec)

附:SSL协议的工作方式简介

客户端要收发几个握手信号:

发送一个“ClientHello”消息,说明它支持的密码算法列表、压缩方法及最高协议版本,也发送稍后将被使用的随机数。

然后收到一个“ServerHello”消息,包含服务器选择的连接参数,源自客户端初期所提供的“ClientHello”。

当双方知道了连接参数,客户端与服务器交换证书(依靠被选择的公钥系统)。这些证书通常基于X.509,不过已有草案支持以OpenPGP为基础的证书。

服务器请求客户端公钥。客户端有证书即双向身份认证,没证书时随机生成公钥。

客户端与服务器通过公钥保密协商共同的主私钥(双方随机协商),这通过精心谨慎设计的伪随机数功能实现。结果可能使用Diffie-Hellman交换,或简化的公钥加密,双方各自用私钥解密。所有其他关键数据的加密均使用这个“主密钥”。

参考:

http://baike.baidu.com/view/16147.htm

http://zh.wikipedia.org/zh-cn/SSL

http://linux.chinaitlab.com/safe/731541.html

http://www.sqlparty.com/mysql%E9%85%8D%E7%BD%AEssl/

使用过程中的报错:

验证秘钥:

Shell> openssl verify -CAfile ca-cert.pem server-cert.pem client-cert.pem

server-cert.pem: C = IN, ST = KERALA, L = COCHIN, O = ABCD, OU = OPERATIONAL, CN = SATHISH, emailAddress = salley@126.com

error 18 at 0 depth lookup:self signed certificate

OK

client-cert.pem: C = IN, ST = KERALA, L = COCHIN, O = ABCD, OU = OPERATIONAL, CN = sathish, emailAddress =?salley@126.com

error 18 at 0 depth lookup:self signed certificate

OK

在客户端登陆发现报错:ERROR 2026

最后发现Common Name在server端和client的配置不能用一样的,一样的就会报错,连接不上,只要设置不同的Common Name就可以连接了。

见一下参考:

Whatever method you use to generate the certificate and key files, the Common Name value used for the server and client certificates/keys must each differ from the Common Name value used for the CA certificate. Otherwise, the certificate and key files will not work for servers compiled using OpenSSL

原文地址:MySQL配置SSL安全连接, 感谢原作者分享。

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7442

7442

15

15

1371

1371

52

52

76

76

11

11

38

38

19

19

9

9

6

6

MySQL에 루트로 로그인 할 수 없습니다

Apr 08, 2025 pm 04:54 PM

MySQL에 루트로 로그인 할 수 없습니다

Apr 08, 2025 pm 04:54 PM

Root로 MySQL에 로그인 할 수없는 주된 이유는 권한 문제, 구성 파일 오류, 암호 일관성이 없음, 소켓 파일 문제 또는 방화벽 차단입니다. 솔루션에는 다음이 포함됩니다. 구성 파일의 BAND-ADDRESS 매개 변수가 올바르게 구성되어 있는지 확인하십시오. 루트 사용자 권한이 수정 또는 삭제되어 재설정되었는지 확인하십시오. 케이스 및 특수 문자를 포함하여 비밀번호가 정확한지 확인하십시오. 소켓 파일 권한 설정 및 경로를 확인하십시오. 방화벽이 MySQL 서버에 연결되는지 확인하십시오.

MySQL의 쿼리 최적화는 데이터베이스 성능을 향상시키는 데 필수적입니다. 특히 대규모 데이터 세트를 처리 할 때

Apr 08, 2025 pm 07:12 PM

MySQL의 쿼리 최적화는 데이터베이스 성능을 향상시키는 데 필수적입니다. 특히 대규모 데이터 세트를 처리 할 때

Apr 08, 2025 pm 07:12 PM

1. 올바른 색인을 사용하여 스캔 한 데이터의 양을 줄임으로써 데이터 검색 속도를 높이십시오. 테이블 열을 여러 번 찾으면 해당 열에 대한 인덱스를 만듭니다. 귀하 또는 귀하의 앱이 기준에 따라 여러 열에서 데이터가 필요한 경우 복합 인덱스 2를 만듭니다. 2. 선택을 피하십시오 * 필요한 열만 선택하면 모든 원치 않는 열을 선택하면 더 많은 서버 메모리를 선택하면 서버가 높은 부하 또는 주파수 시간으로 서버가 속도가 느려지며, 예를 들어 Creation_at 및 Updated_at 및 Timestamps와 같은 열이 포함되어 있지 않기 때문에 쿼리가 필요하지 않기 때문에 테이블은 선택을 피할 수 없습니다.

MySQL 사용자와 데이터베이스의 관계

Apr 08, 2025 pm 07:15 PM

MySQL 사용자와 데이터베이스의 관계

Apr 08, 2025 pm 07:15 PM

MySQL 데이터베이스에서 사용자와 데이터베이스 간의 관계는 권한과 테이블로 정의됩니다. 사용자는 데이터베이스에 액세스 할 수있는 사용자 이름과 비밀번호가 있습니다. 권한은 보조금 명령을 통해 부여되며 테이블은 Create Table 명령에 의해 생성됩니다. 사용자와 데이터베이스 간의 관계를 설정하려면 데이터베이스를 작성하고 사용자를 생성 한 다음 권한을 부여해야합니다.

MySQL 테이블 잠금 테이블 변경 여부

Apr 08, 2025 pm 05:06 PM

MySQL 테이블 잠금 테이블 변경 여부

Apr 08, 2025 pm 05:06 PM

MySQL이 테이블 구조를 수정하면 메타 데이터 잠금 장치가 일반적으로 사용되므로 테이블을 잠글 수 있습니다. 자물쇠의 영향을 줄이려면 다음과 같은 조치를 취할 수 있습니다. 1. 온라인 DDL과 함께 테이블을 사용할 수 있습니다. 2. 배치에서 복잡한 수정을 수행합니다. 3. 소형 또는 피크 기간 동안 운영됩니다. 4. PT-OSC 도구를 사용하여 더 미세한 제어를 달성하십시오.

MySQL은 지불해야합니다

Apr 08, 2025 pm 05:36 PM

MySQL은 지불해야합니다

Apr 08, 2025 pm 05:36 PM

MySQL에는 무료 커뮤니티 버전과 유료 엔터프라이즈 버전이 있습니다. 커뮤니티 버전은 무료로 사용 및 수정할 수 있지만 지원은 제한되어 있으며 안정성이 낮은 응용 프로그램에 적합하며 기술 기능이 강합니다. Enterprise Edition은 안정적이고 신뢰할 수있는 고성능 데이터베이스가 필요하고 지원 비용을 기꺼이 지불하는 응용 프로그램에 대한 포괄적 인 상업적 지원을 제공합니다. 버전을 선택할 때 고려 된 요소에는 응용 프로그램 중요도, 예산 책정 및 기술 기술이 포함됩니다. 완벽한 옵션은없고 가장 적합한 옵션 만 있으므로 특정 상황에 따라 신중하게 선택해야합니다.

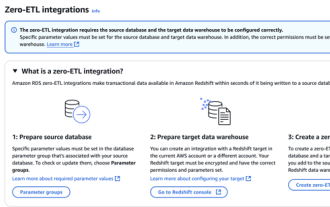

Redshift Zero ETL과의 RDS MySQL 통합

Apr 08, 2025 pm 07:06 PM

Redshift Zero ETL과의 RDS MySQL 통합

Apr 08, 2025 pm 07:06 PM

데이터 통합 단순화 : AmazonRdsMysQL 및 Redshift의 Zero ETL 통합 효율적인 데이터 통합은 데이터 중심 구성의 핵심입니다. 전통적인 ETL (추출, 변환,로드) 프로세스는 특히 데이터베이스 (예 : AmazonRDSMySQL)를 데이터웨어 하우스 (예 : Redshift)와 통합 할 때 복잡하고 시간이 많이 걸립니다. 그러나 AWS는 이러한 상황을 완전히 변경 한 Zero ETL 통합 솔루션을 제공하여 RDSMYSQL에서 Redshift로 데이터 마이그레이션을위한 단순화 된 거의 실시간 솔루션을 제공합니다. 이 기사는 RDSMYSQL ZERL ETL 통합으로 Redshift와 함께 작동하여 데이터 엔지니어 및 개발자에게 제공하는 장점과 장점을 설명합니다.

MySQL은 Android에서 실행할 수 있습니다

Apr 08, 2025 pm 05:03 PM

MySQL은 Android에서 실행할 수 있습니다

Apr 08, 2025 pm 05:03 PM

MySQL은 Android에서 직접 실행할 수는 없지만 다음 방법을 사용하여 간접적으로 구현할 수 있습니다. Android 시스템에 구축 된 Lightweight Database SQLite를 사용하여 별도의 서버가 필요하지 않으며 모바일 장치 애플리케이션에 매우 적합한 작은 리소스 사용량이 있습니다. MySQL 서버에 원격으로 연결하고 데이터 읽기 및 쓰기를 위해 네트워크를 통해 원격 서버의 MySQL 데이터베이스에 연결하지만 강력한 네트워크 종속성, 보안 문제 및 서버 비용과 같은 단점이 있습니다.

고로드 애플리케이션의 MySQL 성능을 최적화하는 방법은 무엇입니까?

Apr 08, 2025 pm 06:03 PM

고로드 애플리케이션의 MySQL 성능을 최적화하는 방법은 무엇입니까?

Apr 08, 2025 pm 06:03 PM

MySQL 데이터베이스 성능 최적화 안내서 리소스 집약적 응용 프로그램에서 MySQL 데이터베이스는 중요한 역할을 수행하며 대규모 트랜잭션 관리를 담당합니다. 그러나 응용 프로그램 규모가 확장됨에 따라 데이터베이스 성능 병목 현상은 종종 제약이됩니다. 이 기사는 일련의 효과적인 MySQL 성능 최적화 전략을 탐색하여 응용 프로그램이 고 부하에서 효율적이고 반응이 유지되도록합니다. 실제 사례를 결합하여 인덱싱, 쿼리 최적화, 데이터베이스 설계 및 캐싱과 같은 심층적 인 주요 기술을 설명합니다. 1. 데이터베이스 아키텍처 설계 및 최적화 된 데이터베이스 아키텍처는 MySQL 성능 최적화의 초석입니다. 몇 가지 핵심 원칙은 다음과 같습니다. 올바른 데이터 유형을 선택하고 요구 사항을 충족하는 가장 작은 데이터 유형을 선택하면 저장 공간을 절약 할 수있을뿐만 아니라 데이터 처리 속도를 향상시킬 수 있습니다.