\'Cthulhu Stealer\'라고 불리는 월 500달러의 악성 코드는 macOS 사용자를 표적으로 삼아 민감한 데이터를 훔칩니다.

Apple macOS 사용자를 표적으로 삼는 새로운 정보 도용 악성 코드가 사이버 보안 연구원들에 의해 공개되었습니다. "Cthulhu Stealer"라고 불리는 이 제품은 2023년 말에 월 500달러에 서비스형 악성코드(MaaS)로 처음 출시되었습니다. MaaS를 사용하면 기술이 제한된 개인이 사이버 공격에 참여할 수 있습니다. MaaS 플랫폼의 주목할만한 예로는 Blackshades, Zeus, Nymaim, Emotet 등이 있으며 이들은 뱅킹 트로이 목마, 봇넷, 랜섬웨어 등 다양한 유형의 공격을 시작하는 데 사용되었습니다.

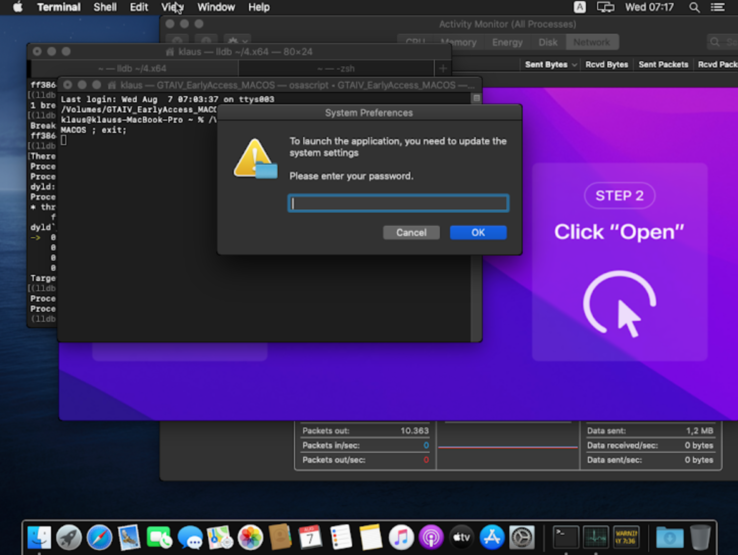

Cthulhu Stealer는 시스템 아키텍처에 따라 두 개의 바이너리를 포함하는 위장된 Apple 디스크 이미지(DMG) 파일입니다. 이 악성코드는 Golang으로 작성되었으며 CleanMyMac, Grand Theft Auto IV, Adobe GenP 등 검증된 소프트웨어/앱을 가장합니다.

피해를 입은 사용자에게는 시스템 비밀번호와 MetaMask 비밀번호를 입력하라는 메시지가 표시됩니다. Cthulhu Stealer는 시스템 정보, iCloud 키체인 비밀번호, 웹 브라우저 쿠키 및 Telegram 계정 정보도 수집합니다. 이렇게 훔친 데이터는 압축되어 ZIP 아카이브 파일에 저장되고 명령 및 제어(C2) 서버로 유출됩니다. C2 서버는 과거에도 악성 소프트웨어를 유포하는 데 자주 사용됐다. SolarWinds 2020 CyberAttack은 기술 회사의 소프트웨어 공급망이 손상된 사례 중 하나입니다.

이 악성 코드는 주로 다양한 온라인 계정에서 자격 증명과 암호화폐 지갑 정보를 훔칩니다. 보고서에 따르면 Cthulhu Stealer의 개발 및 배포를 담당하는 개인은 더 이상 사이버 범죄 환경에서 활동하지 않습니다. 이는 조직 내 내부 분쟁과 사기 행위에 대한 비난으로 인해 영구 금지로 이어질 가능성이 높습니다.

자신을 보호하려면 사용자는 신뢰할 수 있는 소스에서만 소프트웨어를 다운로드하고, 확인되지 않은 앱 설치를 피하고, 최신 보안 업데이트로 시스템을 최신 상태로 유지하는 것이 좋습니다. Apple은 또한 사용자가 Gatekeeper 보호를 쉽게 무시하지 못하도록 macOS Sequoia에 추가 보안 조치를 추가할 계획을 발표했습니다.

위 내용은 \'Cthulhu Stealer\'라고 불리는 월 500달러의 악성 코드는 macOS 사용자를 표적으로 삼아 민감한 데이터를 훔칩니다.의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7315

7315

9

9

1625

1625

14

14

1348

1348

46

46

1260

1260

25

25

1207

1207

29

29

Bybit Exchange의 최신 버전을 업데이트하는 방법은 무엇입니까? 업데이트되지 않으면 영향이 있습니까?

Feb 21, 2025 pm 10:54 PM

Bybit Exchange의 최신 버전을 업데이트하는 방법은 무엇입니까? 업데이트되지 않으면 영향이 있습니까?

Feb 21, 2025 pm 10:54 PM

Bybit Exchange의 최신 버전을 업데이트하는 방법은 무엇입니까? 업데이트되지 않으면 영향이 있습니까?

Huawei Watch GT 5 스마트워치가 새로운 기능으로 업데이트되었습니다.

Oct 03, 2024 am 06:25 AM

Huawei Watch GT 5 스마트워치가 새로운 기능으로 업데이트되었습니다.

Oct 03, 2024 am 06:25 AM

Huawei Watch GT 5 스마트워치가 새로운 기능으로 업데이트되었습니다.

Coinsuper Exchange 소프트웨어 채널 공식 웹 사이트 입구

Feb 21, 2025 pm 10:39 PM

Coinsuper Exchange 소프트웨어 채널 공식 웹 사이트 입구

Feb 21, 2025 pm 10:39 PM

Coinsuper Exchange 소프트웨어 채널 공식 웹 사이트 입구

HyperOS가 탑재된 새로운 Xiaomi Mijia 그래핀 오일 히터 출시

Oct 02, 2024 pm 09:02 PM

HyperOS가 탑재된 새로운 Xiaomi Mijia 그래핀 오일 히터 출시

Oct 02, 2024 pm 09:02 PM

HyperOS가 탑재된 새로운 Xiaomi Mijia 그래핀 오일 히터 출시