HP MYSQL 웹사이트 SQL 주입 공격 및 방어

| WebjxCom提示:程序员们写代码的时候讲究TDD(测试驱动开发):在实现一个功能前,会先写一个测试用例,然后再编写代码使之运行通过。其实当黑客SQL Injection时,同样是一个TDD的过程:他们会先尝试着让程序报错,然后一点一点的修正参数内容,当程序再次运行成功之时,注入也就随之 |

프로그래머는 코드를 작성할 때 TDD(테스트 중심 개발)에 주의합니다. 함수를 구현하기 전에 먼저 테스트 사례를 작성한 다음 코드를 작성하여 실행합니다. 실제로 해커가 SQL 주입을 수행하는 것도 TDD 프로세스입니다. 먼저 프로그램이 오류를 보고하도록 시도한 다음 프로그램이 다시 성공적으로 실행되면 매개변수 내용을 조금씩 수정합니다. .

공격:

프로그램에 다음과 유사한 스크립트가 있다고 가정합니다.

$sql = "SELECT id, title, content FROM Article WHERE id = {$_GET[''id'']} " ;

정상 접속 시 URL은 다음과 같습니다.

/articles.php?id=123

해커가 SQL 인젝션 취약점이 있는지 확인하려는 경우 가장 일반적인 방법은 정수 ID 뒤의 작은따옴표:

/articles.php?id=123''

$_GET[''id''] 매개변수를 필터링하지 않았으므로 필연적으로 오류가 보고될 수 있습니다. 다음과 유사합니다.

제공된 인수는 유효한 MySQL 결과 리소스가 아닙니다...

이 정보는 스크립트가 취약하다는 것을 보여주기에 충분합니다.

/articles.php? id=0 Union select 1,2,3

1,2,3을 선택한 이유는 Union에서 양쪽 필드의 개수가 동일해야 하기 때문입니다. id, title, content 세 가지 필드가 있습니다. 앞에는 1, 2, 3이라는 세 개의 필드도 있으므로 구문 오류가 보고되지 않습니다. 또한 id=0으로 설정하면 존재하지 않는 레코드이므로 쿼리 결과는 1, 2, 3. 웹페이지에 반영되면 원래 아이디가 표시된 곳에 1, 제목이 표시된 곳에 2, 내용이 표시된 곳에 2가 표시됩니다.

계속 사용하는 방법은 Magic_quotes_gpc 설정에 따라 다릅니다:

magic_quotes_gpc가 꺼진 경우:

/articles.php?id=0 Union Select 1,2, load_file(' '/etc/passwd'')

이렇게 하면 /etc/passwd 파일의 내용이 원래 표시되었던 위치에 표시됩니다.

magic_quotes_gpc가 켜져 있는 경우:

이 때 load_file(''/etc/passwd'')를 직접 사용하면 작은따옴표가 이스케이프 처리되어 무효가 되지만 여전히 :

/articles.php?id=0 Union select 1,2,load_file(char(47,101,116,99,47,112,97,115,115,119,100))

숫자는 /etc/passwd 문자열의 ASCII입니다: 각 문자열 이외에도 문자열의 16진수 형식을 사용할 수도 있습니다. 문자열의 각 문자는 주기적으로 출력됩니다. dechex(ord(...))

/articles.php?id=0 Union Select 1, 2,load_file(0x2f6574632f706173737764)

숫자 매개변수에 대한 몇 가지 공격 방법은 빙산의 일각에 불과하며 문자열 매개변수와 같은 공격 방법은 아래 문서 링크를 참조하세요.

방어:

GreenSQL과 같이 인터넷에서 사용할 수 있는 SQL 주입 방화벽과 유사한 일부 소프트웨어가 있습니다. 웹 사이트가 SQL 주입 공격을 받기 시작한 경우 이러한 바로 가기 도구를 사용하면 생명을 구할 수 있는 경우가 많습니다. 이렇게 하면 소프트웨어가 아키텍처에서 Proxy 역할을 하므로 웹 사이트의 동시 성능에 영향을 미칠 수 있으므로 선택할 때 객관적인 조건을 바탕으로 신중하게 결정하는 것이 가장 좋습니다. 많은 경우 전문 소프트웨어가 필요하지 않으며 가벼운 솔루션이 많이 있습니다. 다음은 awk를 사용하여 가능한 취약점을 탐지하는 방법을 보여줍니다.

다음 내용으로 discover_sql_injection.awk 스크립트를 생성하십시오(내용을 복사하려면 줄 번호를 포함하지 마십시오).

01 #!/bin/gawk -f

02

03 /$_(GET |POST|COOKIE|REQUEST)s*[/ {

04 IGNORECASE = 1

05 if (match($0, /$.*(sql|query)/)) {

06 IGNORECASE = 0

07 출력()

08 다음

09 }

10 }

11

12 함수 출력()

13 {

14 $1 = $1

15 print "CRUD: " $0 "nFILE: " FILENAME "nLINE: " FNR "n"

16 }

이 스크립트는 다음과 유사한 문제 코드를 일치시킬 수 있습니다. 일치 모드를 확장하는 것은 쉽습니다. . if match 문을 작성하세요.

1: $sql = "SELECT * FROM users WHERE 사용자 이름 = ''{$_POST[''username'']}''";

2: $res = mysql_query("SELECT * FROM users WHERE 사용자 이름 = ''{$_POST[''username'']}''");

사용하기 전에 chmod x discover_sql_injection.awk를 잊지 마세요. 두 가지 호출 방법이 있습니다:

1: ./Detect_sql_injection .awk /path/to/php/script/file

2: find /path/to/php/script/directory -name "*.php" | xargs ./Detect_sql_injection.awk

는 문제가 있는 코드 정보를 생성합니다. 다음과 같이 표시됩니다:

CRUD: $sql = "SELECT * FROM users WHERE username = ''{$_POST[''username'']}''";

FILE: /path/to/file .php

LINE: 123

CRON을 통해 프로그램 소스 파일을 정기적으로 스캔하거나 SVN에 제출할 때 후크 방식을 통해 자동으로 일치시키는 등 실제 환경에서 이 스크립트를 적용하는 방법은 다양합니다.

전문 도구를 사용하든 스크립트를 탐지하든 문제의 근본 원인은 항상 프로그래머가 명심해야 할 몇 가지 지침이 있는지 여부에 달려 있습니다.

1: intval 및 floatval과 같은 방법을 사용하여 숫자 매개변수를 필터링하도록 합니다.

2: mysql_real_escape_string과 같은 메소드를 사용하여 간단한 추가 래시 대신 필터 문자열 매개변수를 강제 적용합니다.

3: mysql_query와 같은 splicing SQL 쿼리 방식은 가급적 버리고 PDO의 prepare 바인딩 방식을 최대한 활용하는 것이 가장 좋습니다.

4: 재작성 기술을 사용하여 실제 스크립트 및 매개변수 정보를 숨기고 일반 규칙 재작성을 통해 의심스러운 매개변수를 필터링합니다.

5: 오류 메시지를 끄고 공격자에게 민감한 정보를 제공하지 마세요: display_errors=off.

6: 로그 형식으로 오류 정보를 기록합니다. log_errors= />7: MySQL에 연결하기 위해 FILE 권한(예: 루트)이 있는 계정을 사용하지 마세요. 이렇게 하면 load_file과 같은 위험한 기능이 차단됩니다.

8:...

웹사이트 보안은 사실 복잡하지 않습니다. 필터 입력과 이스케이프 출력이라는 한 문장으로 요약할 수 있습니다. 그 중 위에서 논의한 SQL 인젝션 문제는 입력 필터링 문제에 속하며, 출력 이스케이프 문제는 대표적으로 Cross-site scripting이 있지만 이 글의 범위에 속하지 않으므로 나는 다음과 같이 설명한다. 그것에 대해 더 말하지 않을 것입니다.

문서:

addslashes() 대 mysql_real_escape_string()

MySQL을 사용한 SQL 주입

MySQL을 사용한 고급 SQL 주입

MySQL 주입에서 내보낸 필드 콘텐츠에 대한 연구 - 주입을 통한 WebShell 내보내기

재인쇄 출처: http://www.aspnetjia.com/Cont-328.html

위 내용은 HP MYSQL 홈페이지의 SQL 인젝션 공격과 방어에 대한 내용을 포함하여 PHP 튜토리얼에 관심이 있는 친구들에게 도움이 되었으면 좋겠습니다.

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7322

7322

9

9

1625

1625

14

14

1349

1349

46

46

1261

1261

25

25

1209

1209

29

29

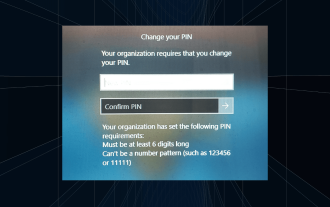

해결 방법: 조직에서 PIN 변경을 요구합니다.

Oct 04, 2023 pm 05:45 PM

해결 방법: 조직에서 PIN 변경을 요구합니다.

Oct 04, 2023 pm 05:45 PM

로그인 화면에 "귀하의 조직에서 PIN 변경을 요구합니다"라는 메시지가 나타납니다. 이는 개인 장치를 제어할 수 있는 조직 기반 계정 설정을 사용하는 컴퓨터에서 PIN 만료 제한에 도달한 경우 발생합니다. 그러나 개인 계정을 사용하여 Windows를 설정하는 경우 이상적으로는 오류 메시지가 나타나지 않습니다. 항상 그런 것은 아니지만. 오류가 발생한 대부분의 사용자는 개인 계정을 사용하여 신고합니다. 조직에서 Windows 11에서 PIN을 변경하도록 요청하는 이유는 무엇입니까? 귀하의 계정이 조직과 연결되어 있을 수 있으므로 이를 확인하는 것이 기본 접근 방식입니다. 도메인 관리자에게 문의하면 도움이 될 수 있습니다! 또한 잘못 구성된 로컬 정책 설정이나 잘못된 레지스트리 키로 인해 오류가 발생할 수 있습니다. 지금 바로

Hibernate 프레임워크에서 HQL과 SQL의 차이점은 무엇입니까?

Apr 17, 2024 pm 02:57 PM

Hibernate 프레임워크에서 HQL과 SQL의 차이점은 무엇입니까?

Apr 17, 2024 pm 02:57 PM

HQL과 SQL은 Hibernate 프레임워크에서 비교됩니다. HQL(1. 객체 지향 구문, 2. 데이터베이스 독립적 쿼리, 3. 유형 안전성), SQL은 데이터베이스를 직접 운영합니다(1. 데이터베이스 독립적 표준, 2. 복잡한 실행 파일) 쿼리 및 데이터 조작).

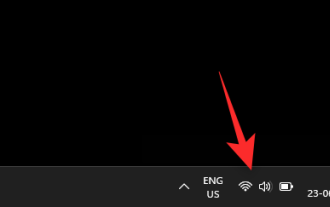

Windows 11에서 밝기를 조정하는 10가지 방법

Dec 18, 2023 pm 02:21 PM

Windows 11에서 밝기를 조정하는 10가지 방법

Dec 18, 2023 pm 02:21 PM

화면 밝기는 최신 컴퓨팅 장치를 사용할 때 필수적인 부분이며, 특히 화면을 장시간 볼 때 더욱 그렇습니다. 눈의 피로를 줄이고, 가독성을 높이며, 콘텐츠를 쉽고 효율적으로 보는 데 도움이 됩니다. 그러나 설정에 따라 밝기 관리가 어려울 수 있으며, 특히 새로운 UI 변경이 적용된 Windows 11에서는 더욱 그렇습니다. 밝기를 조정하는 데 문제가 있는 경우 Windows 11에서 밝기를 관리하는 모든 방법은 다음과 같습니다. Windows 11에서 밝기를 변경하는 방법 [10가지 설명] 단일 모니터 사용자는 다음 방법을 사용하여 Windows 11에서 밝기를 조정할 수 있습니다. 여기에는 단일 모니터를 사용하는 데스크탑 시스템과 노트북이 포함됩니다. 시작하자. 방법 1: 알림 센터 사용 알림 센터에 액세스할 수 있습니다.

Safari에서 iPhone의 개인 브라우징 인증을 끄는 방법은 무엇입니까?

Nov 29, 2023 pm 11:21 PM

Safari에서 iPhone의 개인 브라우징 인증을 끄는 방법은 무엇입니까?

Nov 29, 2023 pm 11:21 PM

iOS 17에서 Apple은 모바일 운영 체제에 몇 가지 새로운 개인 정보 보호 및 보안 기능을 도입했습니다. 그 중 하나는 Safari의 개인 탐색 탭에 대해 2단계 인증을 요구하는 기능입니다. 작동 방식과 끄는 방법은 다음과 같습니다. iOS 17 또는 iPadOS 17을 실행하는 iPhone 또는 iPad에서 Safari에 개인 정보 보호 브라우징 탭이 열려 있는 경우 이제 Apple 브라우저에 Face ID/Touch ID 인증이나 암호가 필요하며, 다시 액세스하려면 세션이나 앱을 종료해야 합니다. 즉, 잠금이 해제된 iPhone이나 iPad를 다른 사람이 손에 넣는 경우에도 비밀번호를 모르면 개인정보를 볼 수 없습니다.

Oracle SQL의 나누기 연산 사용법

Mar 10, 2024 pm 03:06 PM

Oracle SQL의 나누기 연산 사용법

Mar 10, 2024 pm 03:06 PM

"OracleSQL의 나눗셈 연산 사용법" OracleSQL에서 나눗셈 연산은 일반적인 수학 연산 중 하나입니다. 데이터 쿼리 및 처리 중에 나누기 작업은 필드 간의 비율을 계산하거나 특정 값 간의 논리적 관계를 도출하는 데 도움이 될 수 있습니다. 이 문서에서는 OracleSQL의 나누기 작업 사용법을 소개하고 구체적인 코드 예제를 제공합니다. 1. OracleSQL의 두 가지 분할 연산 방식 OracleSQL에서는 두 가지 방식으로 분할 연산을 수행할 수 있습니다.

Win10/11 디지털 활성화 스크립트 MAS 버전 2.2는 디지털 활성화를 다시 지원합니다.

Oct 16, 2023 am 08:13 AM

Win10/11 디지털 활성화 스크립트 MAS 버전 2.2는 디지털 활성화를 다시 지원합니다.

Oct 16, 2023 am 08:13 AM

유명한 활성화 스크립트 MAS2.2 버전은 @asdcorp에서 시작된 방법이며 MAS 작성자는 이를 HWID2라고 부릅니다. https://github.com/massgravel/Microsoft-Activation-Scriptsgatherosstate.exe(원래 버전 아님, 수정됨)를 다운로드하고 매개변수를 사용하여 실행한 후 GenuineTicket.xml 티켓을 생성하세요. 먼저 원래 방법(gatherosstate.exePfn=xxxxxxx;DownlevelGenuineState=1)을 살펴본 다음 최신 방법(gatheros)과 비교해 보세요.

SQL의 ID 속성은 무엇을 의미합니까?

Feb 19, 2024 am 11:24 AM

SQL의 ID 속성은 무엇을 의미합니까?

Feb 19, 2024 am 11:24 AM

SQL에서 ID란 무엇입니까? SQL에서 ID는 자동 증가 숫자를 생성하는 데 사용되는 특수 데이터 유형으로, 테이블의 각 데이터 행을 고유하게 식별하는 데 사용됩니다. ID 열은 일반적으로 기본 키 열과 함께 사용되어 각 레코드에 고유한 식별자가 있는지 확인합니다. 이 문서에서는 Identity를 사용하는 방법과 몇 가지 실제 코드 예제를 자세히 설명합니다. Identity를 사용하는 기본 방법은 테이블을 생성할 때 Identit을 사용하는 것입니다.

Oracle과 DB2의 SQL 구문 비교 및 차이점

Mar 11, 2024 pm 12:09 PM

Oracle과 DB2의 SQL 구문 비교 및 차이점

Mar 11, 2024 pm 12:09 PM

Oracle과 DB2는 일반적으로 사용되는 관계형 데이터베이스 관리 시스템으로, 각각 고유한 SQL 구문과 특성을 가지고 있습니다. 이 기사에서는 Oracle과 DB2의 SQL 구문을 비교 및 차이점을 설명하고 구체적인 코드 예제를 제공합니다. 데이터베이스 연결 Oracle에서는 다음 문을 사용하여 데이터베이스에 연결합니다. CONNECTusername/password@database DB2에서 데이터베이스에 연결하는 문은 다음과 같습니다. CONNECTTOdataba