[root@hqw ~]# cd /home/app/mysql

[root@hqw mysql]# ls

--解压

MySQL-community-5.1.73-1. rhel5.i386.rpm-bundle.tar

[root@hqw mysql]# tar -xvf MySQL-community-5.1.73-1.rhel5.i386.rpm-bundle.tar

MySQL-test-community- 5.1.73-1.rhel5.i386.rpm

MySQL-embedded-community-5.1.73-1.rhel5.i386.rpm

MySQL-devel-community-5.1.73-1.rhel5.i386. rpm

MySQL-shared-compat-5.1.73-1.rhel5.i386.rpm

MySQL-shared-community-5.1.73-1.rhel5.i386.rpm

MySQL-server-community- 5.1.73-1.rhel5.i386.rpm

MySQL-client-community-5.1.73-1.rhel5.i386.rpm

MySQL-community-debuginfo-5.1.73-1.rhel5.i386. rpm

--安装

[root@hqw mysql]# rpm -ivh *.rpm

준비 중... ################ ######################## [100%]

1:MySQL 공유 커뮤니티 ########## ############################### [ 13%]

2:MySQL-devel-community ### #####################################[ 25%]

3:MySQL -클라이언트 커뮤니티 ####################################### [ 38% ]

4:MySQL-커뮤니티-디버그#################################### #### [ 50%]

5:MySQL-임베디드-커뮤니트############################## ########### [ 63%]

6:MySQL-서버-커뮤니티 ######################## ################# [ 75%]

MySQL 루트 사용자의 비밀번호를 설정하는 것을 잊지 마세요!

그렇게 하려면 서버를 시작하세요. , 다음 명령을 실행합니다:

/usr/bin/mysqladmin -u root 비밀번호 'new-password'

/usr/bin/mysqladmin -u root -h hqw.net 비밀번호 'new-password '

또는 다음을 실행할 수 있습니다:

/usr/bin/mysql_secure_installation

이는 기본적으로 생성된 테스트

데이터베이스와 익명 사용자를 제거하는 옵션도 제공합니다. 이는

프로덕션 서버에 강력히 권장됩니다.

자세한 지침은 매뉴얼을 참조하세요.

/usr/bin/mysqlbug 스크립트에 문제가 있으면 보고해 주세요!

MySQL 시작 중..[ OK ]

mysqld에 시작하는 데 2초 주기

7:MySQL-shared-compat ###################### ################## [ 88%]

8:MySQL-테스트-커뮤니티 ################# ######################## [100%]

--중복루트密码

[root@hqw mysql ]# /usr/bin/mysqladmin -u 루트 -h hqw.net 비밀번호 'root'

[root@hqw mysql]# /usr/bin/mysqladmin -u 루트 비밀번호 'root'

- -启动服务

[root@hqw mysql]# service mysql start

MySQL 시작하기 [ 확인 ]

--root登录

[root@h qw mysql]# mysql -uroot -proot

MySQL 모니터에 오신 것을 환영합니다. 명령은 ;로 끝납니다. 또는 g.

MySQL 연결 ID는 3입니다.

서버 버전: 5.1.73-community MySQL 커뮤니티 서버(GPL)

Copyright (c) 2000, 2013, Oracle 및/또는 그 계열사. 모든 권리 보유.

Oracle은 Oracle Corporation 및/또는 해당

계열사의 등록 상표입니다. 다른 이름은 해당

소유자의 상표일 수 있습니다.

'help;'를 입력하세요. 또는 'h'로 도움을 요청하세요. 현재 입력 문을 지우려면 'c'를 입력하세요.

mysql> 지금 선택();

+---------+

| 지금() |

+---------+

| 2014-11-22 08:01:09 |

+---------+

1행 세트(0.00초)

--새로운 建远程账户

mysql> *.*에 대한 모든 권한을 test@localhost에 부여하고 부여 옵션을 사용하여 'test'로 식별합니다.

쿼리 확인, 영향을 받은 행 0개(0.00초)

mysql> GRANT OPTION을 사용하여 'test'로 식별된 *.* TO test@"%"에 대한 모든 권한 부여;

쿼리 확인, 0개 행이 영향을 받음(0.00초)

--刷新权限

mysql> 권한 플러시;

쿼리 확인, 0개 행이 영향을 받음(0.00초)

mysql> 종료

--远程数据库用户登录

[root@hqw mysql]# mysql -utest -ptest

MySQL 모니터에 오신 것을 환영합니다. 명령은 ;로 끝납니다. 또는 g.

MySQL 연결 ID는 4입니다.

서버 버전: 5.1.73-community MySQL 커뮤니티 서버(GPL)

Copyright (c) 2000, 2013, Oracle 및/또는 그 계열사. 모든 권리 보유.

Oracle은 Oracle Corporation 및/또는 해당

계열사의 등록 상표입니다. 다른 이름은 해당

소유자의 상표일 수 있습니다.

'help;'를 입력하세요. 또는 'h'로 도움을 요청하세요. 현재 입력문을 지우려면 'c'를 입력하세요.

mysql> 지금 선택();

+---------+

| 지금() |

+-- -----+

| 2014-11-22 08:02:36 |

+------------ - ---------+

1행 세트(0.00초)

mysql>

mysql>exit

안녕

[ root @hqw mysql]# 종료

로그아웃

마지막 로그인: Sat Nov 22 07:53:02 2014 from 192.168.11.1

--기본 구성 파일 복사

[root@hqw ~ ] # cp /usr/share/mysql/my-huge.cnf /etc/my.cnf

--기본 구성 파일에 Skip-name-resolve를 추가하고, 원격 연결 속도를 높이려면 Skip-grant-tables를 추가하세요.

--mysql 구성 파일을 변경하고 my.cnf의 [mysqld] 아래에 lower_case_table_name=1을 추가하고(위치는 틀릴 수 없음)(1은 대소문자 구분 없음, 0은 대소문자 구분) 저장하고 mysql 다시 시작

[root@hqw ~]# vi /etc/my.cnf

# 초대형 시스템을 위한 MySQL 구성 파일의 예.

#

# 메모리가 1G인 대규모 시스템용입니다. -시스템이 주로 실행되는 2G

# MySQL.

#

# MySQL 프로그램은 배포 플랫폼에 따라

# 위치 집합에서 옵션 파일을 찾습니다.

# 복사할 수 있습니다. 이 옵션 파일을

# 위치 중 하나로 복사하세요. 이러한 위치에 대한 자세한 내용은 다음을 참조하세요.

# http://dev.mysql.com/doc/mysql/en/option-files.html

#

# 이 파일에서는 프로그램이 지원하는 모든 긴 옵션을 사용할 수 있습니다.

# 프로그램이 어떤 옵션을 지원하는지 알고 싶다면

# "--help" 옵션을 사용하여 프로그램을 실행하세요.

# 다음 옵션은 모든 MySQL 클라이언트에 전달됩니다

[client]

#password = your_password

port = 3306

socket = /var/lib/ mysql/mysql. sock

# 다음은 일부 특정 프로그램에 대한 항목입니다

# MySQL 서버

[mysqld]

lower_case_table_name=1

skip-name-resolve

skip- Grant-tables

port = 3306

socket = /var/lib/mysql/mysql.sock

skip-locking

"/etc/my.cnf" 149L, 4748C 작성

[root @hqw ~]#

--포트 3306을 허용하도록 방화벽을 설정

[root@hqw ~]# vi /etc/sysconfig/iptables

# system-config-securitylevel로 작성된 방화벽 구성

# 이 파일을 수동으로 사용자 정의하는 것은 권장되지 않습니다.

*filter

:입력 승인 [0:0]

:앞으로 승인 [0:0]

:출력 승인 [0:0]

:RH-Firewall-1-INPUT - [0:0]

-A 입력 -j RH-Firewall-1-INPUT

-A 앞으로 -j RH-Firewall-1-INPUT

-A RH-Firewall-1-INPUT -i lo -j 수락

- A RH-Firewall-1-INPUT -p icmp --icmp-type any -j ACCEPT

-A RH-Firewall-1-INPUT -p 50 -j ACCEPT

-A RH-Firewall-1-INPUT -p 51 -j 승인

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 8080 -j 승인

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 1158 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 5560 - j 승인

-A RH-Firewall-1-INPUT -p udp --dport 5353 -d 224.0.0.251 -j 승인

-A RH-Firewall-1-INPUT -p udp -m udp --dport 631 -j 승인

-A RH-Firewall-1-INPUT -p tcp -m tcp --dport 631 -j 승인

-A RH-Firewall-1-INPUT -m 상태 --상태 설정됨, 관련됨 -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 3306 -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 1521 -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 22 -j ACCEPT

"/etc/sysconfig/iptables" 25L, 1275C

# system-config-securitylevel에 의해 작성된 방화벽 구성

# 이 파일을 수동으로 사용자 정의하는 것은 권장되지 않습니다.

*filter

:INPUT ACCEPT [0:0]

:앞으로 수락 [0:0]

:출력 수락 [0:0]

:RH-Firewall-1-INPUT - [0:0]

-A 입력 -j RH-Firewall-1-INPUT

-A FORWARD -j RH-Firewall-1-INPUT

-A RH-Firewall-1-INPUT -i lo -j ACCEPT

-A RH-Firewall -1-INPUT -p icmp --icmp-type 모든 -j ACCEPT

-A RH-Firewall-1-INPUT -p 50 -j ACCEPT

-A RH-Firewall-1-INPUT -p 51 - j 승인

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 8080 -j 승인

-A RH-Firewall-1-INPUT -p tcp - m state --state NEW -m tcp --dport 1158 -j ACCEPT

-A RH-Firewall-1-INPUT -p tcp -m state --state NEW -m tcp --dport 5560 -j ACCEPT

-A RH-Firewall-1-INPUT -p udp --dport 5353 -d 224.0.0.251 -j 수락

-A RH-Firewall-1-INPUT -p udp -m udp --dport 631 -j 수락

-A RH-Firewall-1-INPUT -p tcp -m tcp --dport 631 -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state ESTABLISHED, RELATED -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 3306 -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 1521 -j ACCEPT

-A RH-Firewall-1-INPUT -m state --state NEW -m tcp -p tcp --dport 22 -j ACCEPT

-A RH-Firewall-1-INPUT -j REJECT --reject-with icmp-host-금지

COMMIT

~

~

~

~

~

~

~

~

~

~

~

~

~

"/etc/sysconfig/iptables" 25L, 1275C 작성

--停止防fire墙服务

[root@hqw ~]# service iptables stop

방화벽 규칙 플러시: [ OK ]

정책에 대한 체인 설정 필터 수락: [ 확인 ]

iptables 모듈 언로드: [ 확인 ]

--开启防화墙服务

[root@hqw ~]# service iptables start

iptables 방화벽 규칙 적용: [ OK ]

추가 iptables 모듈 로드: ip_conntrack_netbios_n [ 확인 ]

[루트 @hqw ~]#

--查看网络配置

[root@hqw ~]# ifconfig

eth0 링크 encap:Ethernet HWaddr 00:0C:29:0D:B0:9D

inet addr:192.168.11.6 Bcast:192.168.11.255 마스크:255.255. 255.0

inet6 주소: fe80::20c:29ff:fe0d:b09d/64 범위:링크

업 브로드캐스트 실행 멀티캐스트 MTU:1500 측정항목:1

RX 패킷:121089 오류:0 삭제:0 오버런:0 프레임:0

TX 패킷:65139 오류:0 삭제:0 오버런:0 캐리어:0

충돌:0 txqueuelen:1000

RX 바이트:169113515(161.2MiB) TX 바이트:5457976 .2MiB)

인터럽트:67 기본 주소:0x2000

lo 링크 캡슐: 로컬 루프백

inet addr:127.0.0.1 Mask:255.0.0.0

inet6 addr: ::1 /128 범위:호스트

업 루프백 실행 중 MTU:16436 측정항목:1

RX 패킷:7086 오류:0 삭제됨:0 오버런:0 프레임:0

TX 패킷:7086 오류:0 삭제:0 오버런:0 캐리어:0

충돌:0 txqueuelen:0

RX 바이트:4800365(4.5MiB) TX 바이트:4800365(4.5MiB)

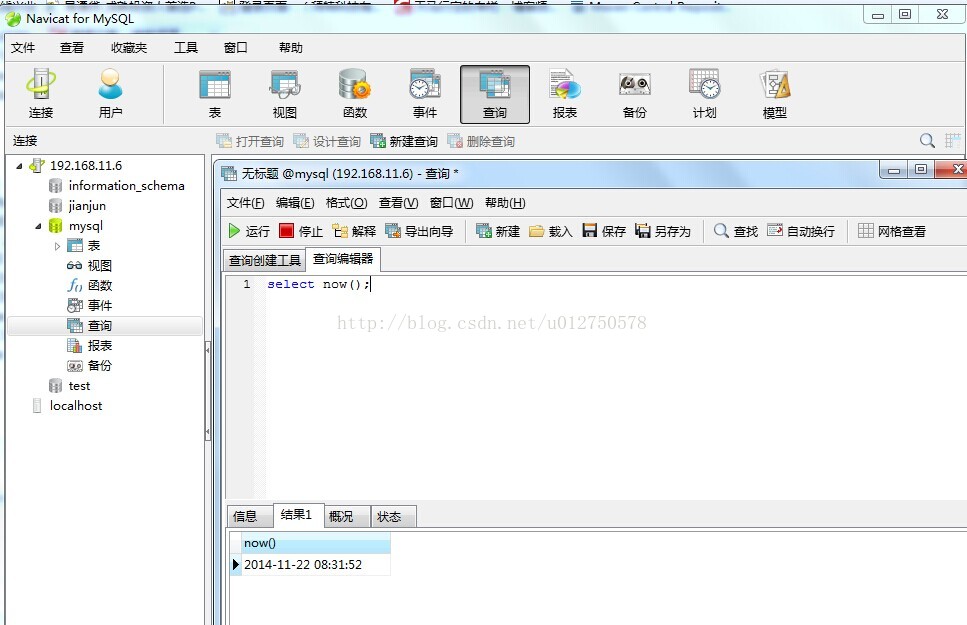

--远程连接