WeChat이 개발한 메시지 본문 서명과 암호화 및 복호화

처음 몇 개의 기사는 주로 WeChat 개발 준비에 대한 내용이며 기술적인 내용은 없습니다. 첫 번째와 두 번째 기사에서는 코드 디버깅을 위해 VS와 협력하기 위해 Peanut Shell을 사용하는 것에 대해 주로 이야기했는데, 한때 정원 친구들이 Peanut Shell에서 초대한 농담이라고 불평한 적이 있습니다. 경계, 이 글의 본문에 들어가기 전에 땅콩 껍질보다 더 유용한 도구인 ngrok를 소개하고 싶습니다. 여기서는 ngrok의 이점에 대해 자세히 설명하지 않겠습니다. 이 기사

안전상의 이유로 WeChat 공개 플랫폼은 10월에 메시지 본문 암호화 및 복호화 기능을 추가했습니다. 먼저 서명을 확인해야 하며, 이는 공개 플랫폼과 공개 계정에서 확인하는 데 사용됩니다. 둘째, 공개 계정에 푸시된 일반 메시지와 이벤트 메시지의 경우, 기기의 공개 계정에 푸시된 기기는 마지막으로 암호문 메시지에 대한 공개 계정의 응답도 암호화되어야 합니다. 암호화되었습니다. 암호화 및 복호화 기능이 활성화된 후 공식 플랫폼 서버가 공식 계정 서버의 구성된 주소로 메시지를 푸시하면 URL이 추가되고 두 개의 매개변수가 추가됩니다. 하나는 암호화 유형이고 다른 하나는 매개변수입니다. 메시지 본문 서명이며 이것이 반영됩니다. 새로운 기능. 암호화 알고리즘은 AES를 사용합니다. 일반 텍스트 모드, 호환 모드 및 보안 모드에 대한 지침은 공식 문서를 참조하세요.

공식 데모는 메시지 신뢰성과 암호화 및 복호화를 확인하는 데 도움이 됩니다. 자세한 내용은 다루지 않으니, 다운로드 후 바로 호출하시면 됩니다. 아래 코드를 참고하세요:

using System;using System.Collections.Generic;using System.Linq;using System.Text;using System.Security.Cryptography;using System.IO;using System.Net;namespace WxApi

{ public class Cryptography

{ public static UInt32 HostToNetworkOrder(UInt32 inval)

{

UInt32 outval = 0; for (int i = 0; i < 4; i++)

outval = (outval << 8) + ((inval >> (i * 8)) & 255); return outval;

} public static Int32 HostToNetworkOrder(Int32 inval)

{

Int32 outval = 0; for (int i = 0; i < 4; i++)

outval = (outval << 8) + ((inval >> (i * 8)) & 255); return outval;

} /// <summary>

/// 解密方法 /// </summary>

/// <param name="Input">密文</param>

/// <param name="EncodingAESKey"></param>

/// <returns></returns>

///

public static string AES_decrypt(String Input, string EncodingAESKey, ref string appid)

{ byte[] Key;

Key = Convert.FromBase64String(EncodingAESKey + "="); byte[] Iv = new byte[16];

Array.Copy(Key, Iv, 16); byte[] btmpMsg = AES_decrypt(Input, Iv, Key); int len = BitConverter.ToInt32(btmpMsg, 16);

len = IPAddress.NetworkToHostOrder(len); byte[] bMsg = new byte[len]; byte[] bAppid = new byte[btmpMsg.Length - 20 - len];

Array.Copy(btmpMsg, 20, bMsg, 0, len);

Array.Copy(btmpMsg, 20 + len, bAppid, 0, btmpMsg.Length - 20 - len); string oriMsg = Encoding.UTF8.GetString(bMsg);

appid = Encoding.UTF8.GetString(bAppid); return oriMsg;

} public static String AES_encrypt(String Input, string EncodingAESKey, string appid)

{ byte[] Key;

Key = Convert.FromBase64String(EncodingAESKey + "="); byte[] Iv = new byte[16];

Array.Copy(Key, Iv, 16); string Randcode = CreateRandCode(16); byte[] bRand = Encoding.UTF8.GetBytes(Randcode); byte[] bAppid = Encoding.UTF8.GetBytes(appid); byte[] btmpMsg = Encoding.UTF8.GetBytes(Input); byte[] bMsgLen = BitConverter.GetBytes(HostToNetworkOrder(btmpMsg.Length)); byte[] bMsg = new byte[bRand.Length + bMsgLen.Length + bAppid.Length + btmpMsg.Length];

Array.Copy(bRand, bMsg, bRand.Length);

Array.Copy(bMsgLen, 0, bMsg, bRand.Length, bMsgLen.Length);

Array.Copy(btmpMsg, 0, bMsg, bRand.Length + bMsgLen.Length, btmpMsg.Length);

Array.Copy(bAppid, 0, bMsg, bRand.Length + bMsgLen.Length + btmpMsg.Length, bAppid.Length); return AES_encrypt(bMsg, Iv, Key);

} private static string CreateRandCode(int codeLen)

{ string codeSerial = "2,3,4,5,6,7,a,c,d,e,f,h,i,j,k,m,n,p,r,s,t,A,C,D,E,F,G,H,J,K,M,N,P,Q,R,S,U,V,W,X,Y,Z"; if (codeLen == 0)

{

codeLen = 16;

} string[] arr = codeSerial.Split(','); string code = ""; int randValue = -1;

Random rand = new Random(unchecked((int)DateTime.Now.Ticks)); for (int i = 0; i < codeLen; i++)

{

randValue = rand.Next(0, arr.Length - 1);

code += arr[randValue];

} return code;

} private static String AES_encrypt(String Input, byte[] Iv, byte[] Key)

{ var aes = new RijndaelManaged(); //秘钥的大小,以位为单位

aes.KeySize = 256; //支持的块大小

aes.BlockSize = 128; //填充模式

aes.Padding = PaddingMode.PKCS7;

aes.Mode = CipherMode.CBC;

aes.Key = Key;

aes.IV = Iv; var encrypt = aes.CreateEncryptor(aes.Key, aes.IV); byte[] xBuff = null; using (var ms = new MemoryStream())

{ using (var cs = new CryptoStream(ms, encrypt, CryptoStreamMode.Write))

{ byte[] xXml = Encoding.UTF8.GetBytes(Input);

cs.Write(xXml, 0, xXml.Length);

}

xBuff = ms.ToArray();

}

String Output = Convert.ToBase64String(xBuff); return Output;

} private static String AES_encrypt(byte[] Input, byte[] Iv, byte[] Key)

{ var aes = new RijndaelManaged(); //秘钥的大小,以位为单位

aes.KeySize = 256; //支持的块大小

aes.BlockSize = 128; //填充模式 //aes.Padding = PaddingMode.PKCS7;

aes.Padding = PaddingMode.None;

aes.Mode = CipherMode.CBC;

aes.Key = Key;

aes.IV = Iv; var encrypt = aes.CreateEncryptor(aes.Key, aes.IV); byte[] xBuff = null; #region 自己进行PKCS7补位,用系统自己带的不行 byte[] msg = new byte[Input.Length + 32 - Input.Length % 32];

Array.Copy(Input, msg, Input.Length); byte[] pad = KCS7Encoder(Input.Length);

Array.Copy(pad, 0, msg, Input.Length, pad.Length); #endregion

#region 注释的也是一种方法,效果一样 //ICryptoTransform transform = aes.CreateEncryptor(); //byte[] xBuff = transform.TransformFinalBlock(msg, 0, msg.Length);

#endregion

using (var ms = new MemoryStream())

{ using (var cs = new CryptoStream(ms, encrypt, CryptoStreamMode.Write))

{

cs.Write(msg, 0, msg.Length);

}

xBuff = ms.ToArray();

}

String Output = Convert.ToBase64String(xBuff); return Output;

} private static byte[] KCS7Encoder(int text_length)

{ int block_size = 32; // 计算需要填充的位数

int amount_to_pad = block_size - (text_length % block_size); if (amount_to_pad == 0)

{

amount_to_pad = block_size;

} // 获得补位所用的字符

char pad_chr = chr(amount_to_pad); string tmp = ""; for (int index = 0; index < amount_to_pad; index++)

{

tmp += pad_chr;

} return Encoding.UTF8.GetBytes(tmp);

} /**

* 将数字转化成ASCII码对应的字符,用于对明文进行补码

*

* @param a 需要转化的数字

* @return 转化得到的字符 */

static char chr(int a)

{ byte target = (byte)(a & 0xFF); return (char)target;

} private static byte[] AES_decrypt(String Input, byte[] Iv, byte[] Key)

{

RijndaelManaged aes = new RijndaelManaged();

aes.KeySize = 256;

aes.BlockSize = 128;

aes.Mode = CipherMode.CBC;

aes.Padding = PaddingMode.None;

aes.Key = Key;

aes.IV = Iv; var decrypt = aes.CreateDecryptor(aes.Key, aes.IV); byte[] xBuff = null; using (var ms = new MemoryStream())

{ using (var cs = new CryptoStream(ms, decrypt, CryptoStreamMode.Write))

{ byte[] xXml = Convert.FromBase64String(Input); byte[] msg = new byte[xXml.Length + 32 - xXml.Length % 32];

Array.Copy(xXml, msg, xXml.Length);

cs.Write(xXml, 0, xXml.Length);

}

xBuff = decode2(ms.ToArray());

} return xBuff;

} private static byte[] decode2(byte[] decrypted)

{ int pad = (int)decrypted[decrypted.Length - 1]; if (pad < 1 || pad > 32)

{

pad = 0;

} byte[] res = new byte[decrypted.Length - pad];

Array.Copy(decrypted, 0, res, 0, decrypted.Length - pad); return res;

}

}

}using System;using System.Collections.Generic;using System.Linq;using System.Text;using System.Xml;using System.Collections;//using System.Web;using System.Security.Cryptography;//-40001 : 签名验证错误//-40002 : xml解析失败//-40003 : sha加密生成签名失败//-40004 : AESKey 非法//-40005 : appid 校验错误//-40006 : AES 加密失败//-40007 : AES 解密失败//-40008 : 解密后得到的buffer非法//-40009 : base64加密异常//-40010 : base64解密异常namespace WxApi

{ public class MsgCrypt

{ string m_sToken; string m_sEncodingAESKey; string m_sAppID; enum WXBizMsgCryptErrorCode

{

WXBizMsgCrypt_OK = 0,

WXBizMsgCrypt_ValidateSignature_Error = -40001,

WXBizMsgCrypt_ParseXml_Error = -40002,

WXBizMsgCrypt_ComputeSignature_Error = -40003,

WXBizMsgCrypt_IllegalAesKey = -40004,

WXBizMsgCrypt_ValidateAppid_Error = -40005,

WXBizMsgCrypt_EncryptAES_Error = -40006,

WXBizMsgCrypt_DecryptAES_Error = -40007,

WXBizMsgCrypt_IllegalBuffer = -40008,

WXBizMsgCrypt_EncodeBase64_Error = -40009,

WXBizMsgCrypt_DecodeBase64_Error = -40010

}; //构造函数 // @param sToken: 公众平台上,开发者设置的Token // @param sEncodingAESKey: 公众平台上,开发者设置的EncodingAESKey // @param sAppID: 公众帐号的appid

public MsgCrypt(string sToken, string sEncodingAESKey, string sAppID)

{

m_sToken = sToken;

m_sAppID = sAppID;

m_sEncodingAESKey = sEncodingAESKey;

} // 检验消息的真实性,并且获取解密后的明文 // @param sMsgSignature: 签名串,对应URL参数的msg_signature // @param sTimeStamp: 时间戳,对应URL参数的timestamp // @param sNonce: 随机串,对应URL参数的nonce // @param sPostData: 密文,对应POST请求的数据 // @param sMsg: 解密后的原文,当return返回0时有效 // @return: 成功0,失败返回对应的错误码

public int DecryptMsg(string sMsgSignature, string sTimeStamp, string sNonce, string sPostData, ref string sMsg)

{ if (m_sEncodingAESKey.Length != 43)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_IllegalAesKey;

}

XmlDocument doc = new XmlDocument();

XmlNode root; string sEncryptMsg; try

{

doc.LoadXml(sPostData);

root = doc.FirstChild;

sEncryptMsg = root["Encrypt"].InnerText;

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ParseXml_Error;

} //verify signature

int ret = 0;

ret = VerifySignature(m_sToken, sTimeStamp, sNonce, sEncryptMsg, sMsgSignature); if (ret != 0) return ret; //decrypt

string cpid = ""; try

{

sMsg = Cryptography.AES_decrypt(sEncryptMsg, m_sEncodingAESKey, ref cpid);

} catch (FormatException)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_DecodeBase64_Error;

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_DecryptAES_Error;

} if (cpid != m_sAppID) return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ValidateAppid_Error; return 0;

} //将企业号回复用户的消息加密打包 // @param sReplyMsg: 企业号待回复用户的消息,xml格式的字符串 // @param sTimeStamp: 时间戳,可以自己生成,也可以用URL参数的timestamp // @param sNonce: 随机串,可以自己生成,也可以用URL参数的nonce // @param sEncryptMsg: 加密后的可以直接回复用户的密文,包括msg_signature, timestamp, nonce, encrypt的xml格式的字符串, // 当return返回0时有效 // return:成功0,失败返回对应的错误码

public int EncryptMsg(string sReplyMsg, string sTimeStamp, string sNonce, ref string sEncryptMsg)

{ if (m_sEncodingAESKey.Length != 43)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_IllegalAesKey;

} string raw = ""; try

{

raw = Cryptography.AES_encrypt(sReplyMsg, m_sEncodingAESKey, m_sAppID);

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_EncryptAES_Error;

} string MsgSigature = ""; int ret = 0;

ret = GenarateSinature(m_sToken, sTimeStamp, sNonce, raw, ref MsgSigature); if (0 != ret) return ret;

sEncryptMsg = ""; string EncryptLabelHead = "<Encrypt><![CDATA["; string EncryptLabelTail = "]]></Encrypt>"; string MsgSigLabelHead = "<MsgSignature><![CDATA["; string MsgSigLabelTail = "]]></MsgSignature>"; string TimeStampLabelHead = "<TimeStamp><![CDATA["; string TimeStampLabelTail = "]]></TimeStamp>"; string NonceLabelHead = "<Nonce><![CDATA["; string NonceLabelTail = "]]></Nonce>";

sEncryptMsg = sEncryptMsg + "<xml>" + EncryptLabelHead + raw + EncryptLabelTail;

sEncryptMsg = sEncryptMsg + MsgSigLabelHead + MsgSigature + MsgSigLabelTail;

sEncryptMsg = sEncryptMsg + TimeStampLabelHead + sTimeStamp + TimeStampLabelTail;

sEncryptMsg = sEncryptMsg + NonceLabelHead + sNonce + NonceLabelTail;

sEncryptMsg += "</xml>"; return 0;

} public class DictionarySort : System.Collections.IComparer

{ public int Compare(object oLeft, object oRight)

{ string sLeft = oLeft as string; string sRight = oRight as string; int iLeftLength = sLeft.Length; int iRightLength = sRight.Length; int index = 0; while (index < iLeftLength && index < iRightLength)

{ if (sLeft[index] < sRight[index]) return -1; else if (sLeft[index] > sRight[index]) return 1; else

index++;

} return iLeftLength - iRightLength;

}

} //Verify Signature

private static int VerifySignature(string sToken, string sTimeStamp, string sNonce, string sMsgEncrypt, string sSigture)

{ string hash = ""; int ret = 0;

ret = GenarateSinature(sToken, sTimeStamp, sNonce, sMsgEncrypt, ref hash); if (ret != 0) return ret; //System.Console.WriteLine(hash);

if (hash == sSigture) return 0; else

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ValidateSignature_Error;

}

} public static int GenarateSinature(string sToken, string sTimeStamp, string sNonce, string sMsgEncrypt, ref string sMsgSignature)

{

ArrayList AL = new ArrayList();

AL.Add(sToken);

AL.Add(sTimeStamp);

AL.Add(sNonce);

AL.Add(sMsgEncrypt);

AL.Sort(new DictionarySort()); string raw = ""; for (int i = 0; i < AL.Count; ++i)

{

raw += AL[i];

}

SHA1 sha;

ASCIIEncoding enc; string hash = ""; try

{

sha = new SHA1CryptoServiceProvider();

enc = new ASCIIEncoding(); byte[] dataToHash = enc.GetBytes(raw); byte[] dataHashed = sha.ComputeHash(dataToHash);

hash = BitConverter.ToString(dataHashed).Replace("-", "");

hash = hash.ToLower();

} catch (Exception)

{ return (int)WXBizMsgCryptErrorCode.WXBizMsgCrypt_ComputeSignature_Error;

}

sMsgSignature = hash; return 0;

}

}

}처리 프로그램에서 먼저 공용 플랫폼 서버에서 보낸 데이터를 가져와서 문자열로 변환합니다. . 코드는

string postStr = "";

Stream s = VqiRequest.GetInputStream();//此方法是对System.Web.HttpContext.Current.Request.InputStream的封装,可直接代码

byte[] b = new byte[s.Length];

s.Read(b, 0, (int)s.Length);

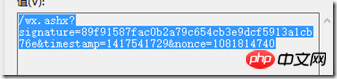

postStr = Encoding.UTF8.GetString(b);와 같으며 URL에서 각각 timestamp, nonce, msg_signature, encrypt_type 매개변수를 얻습니다. 보시다시피 일반 텍스트 모드에는 encrypt_type 매개변수가 없습니다. 그림과 같이:

텍스트 지우기 모드

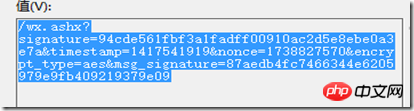

호환 모드 및 안전 모드

호환 모드와 보안 모드에는 메시지 본문의 서명과 암호화 유형이라는 두 가지 매개변수가 추가됩니다.

호환 모드는 실제 운용에 활용될 가능성이 낮으므로 여기서는 자세히 소개하지 않겠습니다.

위의 내용을 계속 진행하세요. url에서 매개변수를 얻은 후 encrypt_type 값이 aes인지 확인하면, 이때 복호화를 위해서는 호환 모드 또는 안전 모드를 사용한다는 의미입니다.

if (encrypt_type == "aes")

{

requestXML.IsAes = true;

requestXML.EncodingAESKey = aeskey;

requestXML.token = token;

requestXML.appid = appid; var ret = new MsgCrypt(token, aeskey, appid); int r = ret.DecryptMsg(msg_signature, timestamp, nonce, postStr, ref data); if (r!=0)

{

WxApi.Base.WriteBug("消息解密失败"); return null;

}

}그렇지 않으면 수신된 xml 문자열이 직접 구문 분석됩니다.

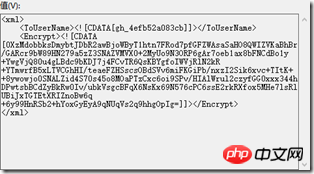

아래 사진은 수신된 암호문입니다.

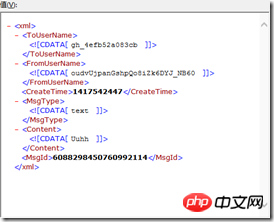

복호화된 내용은 다음과 같습니다.

현재 이 XML을 구문 분석할 수 있습니다.

암호화된 요청에 회신해야 할 경우에는 회신 내용도 암호화해야 하므로, 수신한 메시지가 암호화되었는지 확인한 후 회신해야 합니다. 답변 내용을 확인한 후 답변하세요. 메시지에 응답하는 방법은 다음 기사에서 자세히 설명합니다. 이 기사에서는 암호화 프로세스만 설명합니다.

처리 코드는 다음과 같습니다.

private static void Response(WeiXinRequest requestXML, string data)

{ if (requestXML.IsAes)

{ var wxcpt = new MsgCrypt(requestXML.token, requestXML.EncodingAESKey, requestXML.appid);

wxcpt.EncryptMsg(data, Utils.ConvertDateTimeInt(DateTime.Now).ToString(), Utils.GetRamCode(), ref data);

}

Utils.ResponseWrite(data);

}수신된 메시지 엔터티와 응답해야 하는 콘텐츠 xml을 전달합니다. 암호화된 경우 암호화 후 응답하고, 그렇지 않으면 직접 응답합니다.

[관련 추천]

2.Weizhichuang T+ WeChat 로봇 소스 코드

위 내용은 WeChat이 개발한 메시지 본문 서명과 암호화 및 복호화의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7501

7501

15

15

1377

1377

52

52

78

78

11

11

52

52

19

19

19

19

54

54

PDF에서 서명을 확인하는 방법

Feb 18, 2024 pm 05:33 PM

PDF에서 서명을 확인하는 방법

Feb 18, 2024 pm 05:33 PM

우리는 일반적으로 정부나 기타 기관으로부터 PDF 파일을 받으며, 일부는 디지털 서명이 포함되어 있습니다. 서명을 확인한 후 SignatureValid 메시지와 녹색 확인 표시가 표시됩니다. 서명이 확인되지 않으면 유효성을 알 수 없습니다. 서명을 확인하는 것이 중요합니다. PDF에서 이를 수행하는 방법을 살펴보겠습니다. PDF에서 서명을 확인하는 방법 PDF 형식의 서명을 확인하면 더욱 신뢰할 수 있고 문서가 승인될 가능성이 높아집니다. 다음과 같은 방법으로 PDF 문서의 서명을 확인할 수 있습니다. Adobe Reader에서 PDF를 엽니다. 서명을 마우스 오른쪽 버튼으로 클릭하고 서명 속성 표시를 선택합니다. 서명자 인증서 표시 버튼을 클릭합니다. 신뢰 탭에서 신뢰할 수 있는 인증서 목록에 서명을 추가합니다. 서명 확인을 클릭하여 확인을 완료합니다.

다시 시작한 후 Outlook 서명이 매일 사라집니다.

Feb 19, 2024 pm 05:24 PM

다시 시작한 후 Outlook 서명이 매일 사라집니다.

Feb 19, 2024 pm 05:24 PM

이메일 서명은 합법성과 전문성을 입증하는 데 중요하며 연락처 정보와 회사 로고를 포함합니다. Outlook 사용자는 다시 시작한 후에 서명이 사라진다고 불평하는 경우가 많습니다. 이는 회사의 가시성을 높이려는 사람들에게 실망스러울 수 있습니다. 이 기사에서는 이 문제를 해결하기 위한 다양한 수정 방법을 살펴보겠습니다. Microsoft Outlook 서명이 계속 사라지는 이유는 무엇입니까? Microsoft Outlook을 처음 사용하는 경우 해당 버전이 평가판이 아닌지 확인하세요. 평가판 버전을 사용하면 서명이 사라질 수 있습니다. 또한 버전 아키텍처는 운영 체제의 버전 아키텍처와도 일치해야 합니다. Outlook Web App에서 이메일 서명이 때때로 사라지는 경우 다음과 같은 이유 때문일 수 있습니다.

Python을 사용하여 RSA 암호화 및 암호 해독 구현

Apr 14, 2023 pm 02:13 PM

Python을 사용하여 RSA 암호화 및 암호 해독 구현

Apr 14, 2023 pm 02:13 PM

어제 Python을 사용하여 RSA 알고리즘을 구현하는 방법을 보여주는 영어 기사 [1]을 봤습니다. RSA에 익숙하지 않은 친구는 이해라는 기사를 읽을 수 있습니다. RSA란 무엇인가에 대한 RSA 알고리즘과 RSA의 수학적 원리를 설명하고, 간단한 예도 제시하고 있다. 이 글은 Quanzhihu에서 RSA를 이해하기 가장 쉬운 글이라고 할 수 있다(독자 의견에서 따온 것이다). 영어로 제공된 코드를 실행해보니 중국어를 암호화할 수 없는 것을 발견하여 중국어 암호화 및 복호화를 지원하도록 암호화 및 복호화 기능을 수정했습니다. 오늘 기사에서는 Python을 사용하여 RSA 암호화 및 암호 해독 프로세스를 구현하는 방법을 공유합니다.

PHP 8의 새로운 기능: 확인 및 서명 추가

Mar 27, 2024 am 08:21 AM

PHP 8의 새로운 기능: 확인 및 서명 추가

Mar 27, 2024 am 08:21 AM

PHP8은 최신 버전의 PHP로 프로그래머에게 더 많은 편의성과 기능을 제공합니다. 이 버전은 보안과 성능에 특별히 중점을 두고 있으며 주목할만한 새로운 기능 중 하나는 확인 및 서명 기능이 추가된 것입니다. 이 문서에서는 이러한 새로운 기능과 그 용도에 대해 자세히 살펴보겠습니다. 확인 및 서명은 컴퓨터 과학에서 매우 중요한 보안 개념입니다. 이는 전송된 데이터가 완전하고 확실한지 확인하는 데 자주 사용됩니다. 온라인 거래 및 민감한 정보를 처리할 때 확인 및 서명이 더욱 중요해집니다. 누군가가 데이터를 조작할 수 있다면 잠재적으로 그럴 수 있기 때문입니다.

PHP에서 서명 및 확인

May 23, 2023 pm 04:10 PM

PHP에서 서명 및 확인

May 23, 2023 pm 04:10 PM

인터넷 기술의 발전으로 보안이 점점 더 중요한 문제가 되었으며, 특히 인터넷 애플리케이션에서 전송되는 데이터의 보안이 더욱 중요해졌습니다. 서명 및 서명 확인 기술은 데이터 보안을 보장하는 중요한 수단이 되었습니다. PHP는 널리 사용되는 인터넷 프로그래밍 언어로서 서명 및 서명 확인을 위한 관련 기능도 제공합니다. 이 기사에서는 PHP의 서명 및 서명 확인을 소개합니다. 1. 서명 및 서명 검증의 개념 서명이란 디지털 서명 알고리즘을 기반으로 데이터를 암호화하여 특정 문자열을 생성하는 것을 의미합니다. 이 문자열을 통해 데이터를 확인할 수 있습니다.

PHP에서의 서명 인증 방법 및 적용

Aug 06, 2023 pm 07:05 PM

PHP에서의 서명 인증 방법 및 적용

Aug 06, 2023 pm 07:05 PM

PHP의 서명 인증 방법 및 응용 인터넷의 발달과 함께 웹 응용 프로그램의 보안이 점점 더 중요해지고 있습니다. 서명 인증은 요청의 적법성을 확인하고 무단 액세스를 방지하는 데 사용되는 일반적인 보안 메커니즘입니다. 이 기사에서는 PHP의 서명 인증 방법과 해당 응용 프로그램을 소개하고 코드 예제를 제공합니다. 1. 서명인증이란 무엇인가요? 서명 인증은 키와 알고리즘을 기반으로 하는 확인 메커니즘입니다. 요청 매개변수는 고유한 서명 값을 생성하기 위해 암호화됩니다. 그런 다음 서버는 요청을 해독하고 동일한 알고리즘과 키를 사용하여 서명을 확인합니다.

PHP WeChat 개발: 메시지 암호화 및 암호 해독 구현 방법

May 13, 2023 am 11:40 AM

PHP WeChat 개발: 메시지 암호화 및 암호 해독 구현 방법

May 13, 2023 am 11:40 AM

PHP는 웹 개발 및 서버 측 프로그래밍, 특히 WeChat 개발에 널리 사용되는 오픈 소스 스크립팅 언어입니다. 오늘날 점점 더 많은 회사와 개발자가 WeChat 개발에 PHP를 사용하기 시작하고 있습니다. PHP는 배우기 쉽고 사용하기 쉬운 개발 언어이기 때문입니다. WeChat 개발에서 메시지 암호화 및 복호화는 데이터 보안과 관련되어 있기 때문에 매우 중요한 문제입니다. 암호화 및 복호화 방법이 없는 메시지의 경우 해커가 쉽게 데이터를 획득할 수 있어 사용자에게 위협이 될 수 있습니다.

PHP를 사용하여 WeChat 대량 메시징 도구 개발

May 13, 2023 pm 05:00 PM

PHP를 사용하여 WeChat 대량 메시징 도구 개발

May 13, 2023 pm 05:00 PM

WeChat의 인기로 인해 점점 더 많은 기업이 WeChat을 마케팅 도구로 사용하기 시작했습니다. WeChat 그룹 메시징 기능은 기업이 WeChat 마케팅을 수행하는 중요한 수단 중 하나입니다. 그러나 수동 전송에만 의존한다면 마케팅 담당자에게는 매우 시간이 많이 걸리고 힘든 작업입니다. 따라서 WeChat 대량 메시징 도구를 개발하는 것이 특히 중요합니다. 이 기사에서는 PHP를 사용하여 WeChat 대량 메시징 도구를 개발하는 방법을 소개합니다. 1. 준비 작업 WeChat 대량 메시징 도구를 개발하려면 다음 기술 사항을 숙지해야 합니다. PHP WeChat 공개 플랫폼 개발에 대한 기본 지식 개발 도구: Sub