openssh 업그레이드의 자세한 예

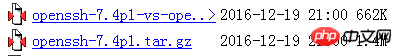

1. 최신 openssh 패키지를 다운로드하세요.

2. 업그레이드 프로세스로 인해 SSH를 일시적으로 사용할 수 없습니다

Linux 텔넷 서비스 열기:

텔넷이 설치되었는지 확인:

rpm -qa|grep telnet

telnet-0.17-48.el6.x86_64

telnet-server -0.17-48.el6.x86_64

설치되어 있지 않은 경우 yum

[root@leotest ~]# yum install telnet

[root@leotest ~]# yum install telnet-server

을 통해 설치하세요. 텔넷 서비스 시작:

텔넷 파일 편집, 비활성화를 no

[root@leotest xinetd.d]# vi /etc/xinetd.d/telnet

# 기본값: on

# 설명: 텔넷 서버는 텔넷 세션; 인증을 위해

# UNENCRYPTED 사용자 이름/비밀번호 쌍을 사용합니다.

Service Telnet

{

Flags = Reuse

Socket_type = STREAM

WAIT = No

User = /US r/sbin/in. telnetd

log_on_failure + = USERID etc/rc.d/init.d/xinetd restart

텔넷을 통해 서버에 연결: [c:~]$ telnet 192.168.5.5

연결 중 192.168.5.5:23...

연결이 설정되었습니다.

로컬 셸로 빠져나가려면 'Ctrl+Alt+]'를 누르세요.

Red Hat Enterprise Linux Server 릴리스 6.8(Santiago)

Kernel 2.6.32-642. el6.x86_64 on an x86_64

login: test

Password:

[test@leotest ~ ]$

기본값

telnet

은 일반 사용자에게만 연결할 수 있으므로 일반 사용자로 로그인해야 합니다. users 하고

root

user

로 이동합니다. 3. 원본 openssh 관련 파일을 백업합니다. :cp /usr/sbin/sshd /usr/sbin/sshd.bak cp /etc/ssh/ssh_config /etc/ssh/ssh_config.bakcp /etc/ssh/sshd_config /etc/ ssh/sshd_config.bakcp /etc/ssh/moduli /etc/ssh/moduli.bak

참고: 다음 세 파일을 삭제하세요. 그렇지 않으면 설치 중에 오류가 보고됩니다./etc/ssh /ssh_config가 이미 존재합니다. 설치하면 덮어쓰지 않습니다./etc/ssh/sshd_config가 이미 존재합니다. 설치합니다. 덮어쓰지 않습니다/etc/ssh/moduli가 이미 존재하므로 설치하면 덮어쓰지 않습니다

rm /etc/ssh/ssh_config -fr

rm /etc/ssh/sshd_config -fr

rm /etc/ssh/ moduli -fr

yum install pam-devel

yum install zlib-develyum install openssl-devel

4 압축을 풀고 openssh 을 설치하세요.[root@leotest 소프트]# tar -zxvf openssh-7.4p1.tar.gz

[root@leotest 소프트]# ls

openssh-7.4 p1 openssh-7.4p1.tar.gz openssh-7.4p1-vs-openbsd.diff.gz

[root@leotest softs]# cd openssh-7.4p1

[root@leotest openssh-7.4p1]#./configure --prefix=/usr/local/openssh --sysconfdir=/etc/ssh --with -pam --with-md5-passwords --mandir=/usr/share/man

### 구성: 오류: * ** zlib.h 누락 – 먼저 설치하거나 config.log

#yum install zlib를 확인하세요 -devel

###configure: 오류: *** 최근 OpenSSL libcrypto를 찾을 수 없습니다(자세한 내용은 config.log 참조) ***#yum install openssl openssl-devel 다시 컴파일:

제발 다시 컴파일하기 전에 이전 컴파일 정보를 정리하십시오:

make clean

ldconfig

[root@leotest openssh-7.4p1] #

./configure --prefix=/usr/local/openssh --sysconfdir=/etc/ ssh --with-pam --with-md5-passwords --mandir=/usr/share/man

OpenSSH는 다음 옵션으로 구성되었습니다.

ㅋㅋㅋ Askpass 프로그램: /usr/libexec/ssh-askpass 매뉴얼 페이지: /usr/share/man /manX PID 파일: /var/run 권한 분리 chroot 경로: /var/empty sshd 기본 사용자 경로: /usr/bin:/bin:/usr/sbin:/sbin 맨페이지 형식: doc PAM 지원: 아니요 OSF SIA 지원: 아니요 KerberosV 지원: 아니요 SELinux 지원: 아니요 스마트 카드 지원: S/KEY 지원: 아니요 MD5 비밀번호 지원: 아니요 libedit 지원: no Solaris 프로세스 계약 지원: no Solaris 프로젝트 지원: no Solaris 권한 지원: no $DISPLAY 해킹의 IP 주소: no v6 해킹에서 v4 번역: yes BSD 인증 지원: 아니요ㅋㅋㅋ 컴파일러: gcc

컴파일러 플래그: -g -O2 -Wall -Wpointer-arith -Wuninitialized -Wsign-compare -Wformat-security -Wno-pointer-sign -fno-strict-aliasing -D_FORTIFY_SOURCE=2 -ftrapv -fno-builtin-memset -fstack-protector-all -fPIE

전처리기 플래그:

링커 플래그: -Wl,-z,relro -Wl,-z,now -Wl,-z,noexecstack -fstack-protector-all -pie

라이브러리: -lcrypto -lrt -ldl -lutil -lz -lcrypt -lresolv

make && make install

/etc/init.d/sshd restart

5.覆盖旧的文件

cp -p /softs/openssh-7.4p1/contrib/redhat/sshd.init /etc/init.d/sshd

chmod u+x /etc/init.d/sshd

chkconfig --add sshd

cp /usr/local/openssh/sbin/sshd /usr/sbin/sshd

[root@pttlstydb openssh-7.4p1]# cp /usr/local/openssh/sbin/sshd /usr/sbin/sshd

cp: `/usr/sbin/sshd'를 덮어쓰시겠습니까? ycp: `/usr/sbin/sshd' 일반 파일을 생성할 수 없습니다: 텍스트 파일 사용 중

文件正재被使用[root@pttlstydb openssh-7.4p1]# ps -ef|grep sshd

root 14111 1 0 10:05 ? 00:00:00 sshd: root@pts/0

root 14865 1 0 10:22 ? 00:00:00 sshd: root@notty

root 24182 14779 0 10:30 pts/1 00:00:00 grep sshd[root@pttlstydb openssh-7.4p1]# kill -9 14865 [root@pttlstydb openssh-7.4p1]# ps -ef|grep sshd root 24227 14779 0 10:31 pts/1 00:00:00 grep sshd 중신설盖: cp /usr /local/openssh/bin/ssh /usr/bin/ssh [root@leotest openssh-7.4p1]# service sshd restart sshd 중지: ] ssh-keygen: 잘못된 옵션 -- A 사용법: ssh-keygen [옵션] 옵션: cat /etc/init.d/sshd start() { # 필요한 경우 키 생성 /usr/bin/ ssh-keygen -A if [ -x /sbin/restorecon ]; then /sbin/restorecon /etc/ssh/ssh_host_key.pub /sbin/restorecon /etc/ssh/ssh_host_rsa_key.pub /sbin/restorecon /etc/ssh/ssh_host_dsa_key.pub /sbin/restorecon / etc/ssh/ssh_host_ecdsa_key.pub fi echo -n $"$prog 시작:" $SSHD $OPTIONS && 성공 || failure RETVAL=$? [ $RETVAL -eq 0 ] && touch /var/lock/subsys/sshd echo } 因为默认低版本的 ssh ㅋㅋㅋ ㅋㅋㅋ [ 확인 ]sshd 시작: [ 확인 ]

/etc/ssh/sshd_config 줄 83: 지원되지 않는 옵션 GSSAPICleanupCredentials

原因: 새로운 불본적 openssh支持以上参数,需要修改sshd의 配置文件 #GSSAPIAuthentication yes#GSSAPICleanupCredentials yes 导致此问题的原因是 ㅋㅋㅋ 2-cbc,aes256-cbc,aes128-ctr,aes192-ctr, aes256-ctr,3des-cbc,arcfour128,arcfour256,arcfour,blowfish-cbc,cast128-cbc service sshd restart[c:~]$ ssh 192.168.5.5 OpenSSH_7.4p1, OpenSSL 1.0.1e-fips 2013년 2월 11일 7.禁用telnet [root@leotest ~]# vi /etc/xinetd.d/telnet # 기본값: on # 설명: 텔넷 서버는 텔넷 세션을 제공합니다. 인증을 위해 # 암호화되지 않은 사용자 이름/비밀번호 쌍을 사용합니다. service telnet { Stop xinetd [ OK ] 업그레이드 후 해결된 문제: 통과된 Winscp가 Linux에 로그인하고 오류를 보고합니다. 해결 방법은 다음과 같습니다. [root@leotest ~]# vi /etc/ssh/sshd_config # 재정의 하위 시스템 없음의 기본값#Subsystem sftp /usr/libexec/openssh/sftp-server 원본을 주석 처리하고 다음 Internal-sftp로 변경합니다 sshd 서비스를 다시 시작합니다. 서비스 sshd 재시작

위 내용은 openssh 업그레이드의 자세한 예의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7566

7566

15

15

1386

1386

52

52

87

87

11

11

61

61

19

19

28

28

104

104

Conda에서 Python 버전을 업그레이드하는 여러 가지 방법

Feb 18, 2024 pm 08:56 PM

Conda에서 Python 버전을 업그레이드하는 여러 가지 방법

Feb 18, 2024 pm 08:56 PM

Conda가 Python 버전을 업그레이드하는 몇 가지 방법에는 특정 코드 예제가 필요합니다. 개요: Conda는 Python 패키지 및 환경을 관리하기 위한 오픈 소스 패키지 관리자이자 환경 관리 시스템입니다. Python을 사용하여 개발하는 동안 새 버전의 Python을 사용하려면 이전 Python 버전에서 업그레이드해야 할 수도 있습니다. 이 기사에서는 Conda를 사용하여 Python 버전을 업그레이드하는 여러 가지 방법을 소개하고 특정 코드 예제를 제공합니다. 방법 1: condainstall 명령 사용

numpy 버전 업그레이드: 상세하고 따라하기 쉬운 가이드

Feb 25, 2024 pm 11:39 PM

numpy 버전 업그레이드: 상세하고 따라하기 쉬운 가이드

Feb 25, 2024 pm 11:39 PM

numpy 버전 업그레이드 방법: 따라하기 쉬운 튜토리얼, 구체적인 코드 예제 필요 소개: NumPy는 과학 컴퓨팅에 사용되는 중요한 Python 라이브러리입니다. 효율적인 수치 연산을 수행하는 데 사용할 수 있는 강력한 다차원 배열 객체와 일련의 관련 함수를 제공합니다. 새 버전이 출시되면 새로운 기능과 버그 수정이 지속적으로 제공됩니다. 이 문서에서는 설치된 NumPy 라이브러리를 업그레이드하여 최신 기능을 얻고 알려진 문제를 해결하는 방법을 설명합니다. 1단계: 처음에 현재 NumPy 버전을 확인하세요.

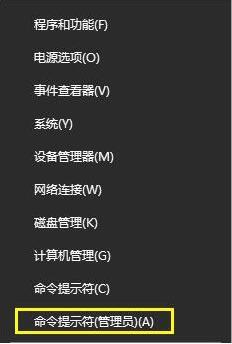

win10 시스템 업그레이드 후 인터넷에 접속할 수 없는 문제를 해결하는 방법에 대한 튜토리얼

Mar 27, 2024 pm 02:26 PM

win10 시스템 업그레이드 후 인터넷에 접속할 수 없는 문제를 해결하는 방법에 대한 튜토리얼

Mar 27, 2024 pm 02:26 PM

1. 아래와 같이 win+x 단축키를 사용하여 메뉴를 열고 [명령 프롬프트(관리자)(A)]를 선택합니다. 2. 명령 프롬프트 인터페이스에 들어간 후 [ipconfig/flushdns] 명령을 입력하고 Enter를 누릅니다. 3. 그런 다음 아래 그림과 같이 [netshwinsockresetcatalog] 명령을 입력하고 Enter를 누릅니다. 4. 마지막으로 [netshintipreset] 명령을 입력하고 Enter를 누르고 컴퓨터를 다시 시작하면 인터넷에 액세스할 수 있습니다. , 아래 그림과 같이:

Xiaohongshu를 프로페셔널 계정으로 업그레이드하는 방법

Mar 01, 2024 pm 04:00 PM

Xiaohongshu를 프로페셔널 계정으로 업그레이드하는 방법

Mar 01, 2024 pm 04:00 PM

많은 친구들이 Xiaohongshu에서 프로페셔널 계정으로 업그레이드하는 방법을 알고 싶다고 말했습니다. 여기서는 관심 있는 친구들이 와서 저와 함께 살펴볼 수 있는 운영 방법을 소개하겠습니다. 휴대폰에서 "Little Red Book" 앱을 열고 입력 후 오른쪽 하단에 있는 "내" 옵션을 클릭한 다음, 마이 페이지 왼쪽 상단에 있는 "가로선 세 개" 아이콘을 찾아 클릭하여 엽니다. 그것. 2. 메뉴창이 나오며, 해당 메뉴에서 '창작센터' 항목을 클릭하여 입장합니다. 3. 다음으로, 입력한 페이지의 "제작 서비스" 아래 옵션에서 "추가 서비스"를 찾아 클릭하여 들어갑니다. 4. 페이지가 이동한 후 "작성자 기능" 아래 옵션에서 "전문가 계정 열기"를 클릭하세요. 5. 마지막으로 입력한 페이지에 Xiaohongshu Professional Account가 소개됩니다.

Xiaoyi가 지능형 에이전트로 업그레이드되었습니다! HarmonyOS NEXT Hongmeng 네이티브 인텔리전스가 새로운 AI 시대를 엽니다

Jun 22, 2024 am 01:56 AM

Xiaoyi가 지능형 에이전트로 업그레이드되었습니다! HarmonyOS NEXT Hongmeng 네이티브 인텔리전스가 새로운 AI 시대를 엽니다

Jun 22, 2024 am 01:56 AM

6월 21일, 화웨이 개발자 컨퍼런스 2024(HDC2024)가 둥관 송산호에서 다시 모였습니다. 이번 컨퍼런스에서 가장 눈길을 끄는 점은 HarmonyOSNEXT가 개발자와 선구적인 사용자를 위한 베타를 공식적으로 출시하고 모든 시나리오, 기본 인텔리전스 및 기본 보안에서 HarmonyOSNEXT의 세 가지 "최고의" 혁신 기능을 포괄적으로 시연한다는 것입니다. HarmonyOSNEXT 네이티브 인텔리전스: 새로운 AI 시대를 열다 HarmonyOSNEXT는 안드로이드 프레임워크를 버리고 안드로이드와 iOS로부터 독립된 진정한 독립 운영체제가 되었으며, 이는 전례 없는 재탄생이라고 할 수 있습니다. 많은 새로운 기능 중에서 네이티브 인텔리전스는 의심할 여지 없이 사용자에게 직관적인 느낌과 업그레이드 경험을 가장 잘 제공할 수 있는 새로운 기능입니다.

Windows의 OpenSSH: 설치, 구성 및 사용 가이드

Mar 08, 2024 am 09:31 AM

Windows의 OpenSSH: 설치, 구성 및 사용 가이드

Mar 08, 2024 am 09:31 AM

RDP(원격 데스크톱 프로토콜)는 친숙한 그래픽 인터페이스를 제공하기 때문에 대부분의 Windows 사용자에게 항상 원격 관리를 위한 첫 번째 선택이었습니다. 그러나 보다 세부적인 제어가 필요한 시스템 관리자의 경우 SSH가 더 적합할 수 있습니다. SSH를 통해 관리자는 명령줄을 통해 원격 장치와 상호 작용할 수 있으므로 관리 작업이 더욱 효율적으로 이루어질 수 있습니다. SSH의 장점은 보안과 유연성으로, 특히 다수의 장치를 처리하거나 자동화된 작업을 수행할 때 관리자가 원격 관리 및 유지 관리 작업을 더 쉽게 수행할 수 있다는 것입니다. 따라서 RDP는 사용자 친화성 측면에서 뛰어나지만 시스템 관리자에게는 SSH가 성능과 제어 측면에서 우수합니다. 이전에는 Windows 사용자가 빌려야 했습니다.

wps 버전을 업그레이드하는 방법은 무엇입니까? wps office 버전을 업데이트하는 방법은 무엇입니까?

Mar 14, 2024 am 08:43 AM

wps 버전을 업그레이드하는 방법은 무엇입니까? wps office 버전을 업데이트하는 방법은 무엇입니까?

Mar 14, 2024 am 08:43 AM

WPS는 많은 사용자에게 꼭 필요한 컴퓨터 소프트웨어입니다. 새 버전을 정기적으로 업데이트하면 사용자는 더 나은 사용자 경험과 더 많은 기능을 얻을 수 있습니다. 그렇다면 wps 버전을 업그레이드하는 방법은 무엇입니까? wpsoffice를 업그레이드하는 데는 세 가지 주요 방법이 있습니다. 아래에서 살펴보겠습니다. 방법 1: 공식 웹사이트에서 새 버전을 다운로드합니다. WPSOffice 공식 웹사이트에서 최신 버전의 설치 패키지를 다운로드할 수 있습니다. WPSOffice 공식 웹사이트(https://www.wps.cn/)에 접속한 후 "다운로드" 버튼을 클릭하고 다운로드해야 하는 버전을 선택한 후 안내에 따라 설치하세요. 참고: 새 버전을 설치할 때 이전 버전을 제거해야 합니다. 그렇지 않으면 소프트웨어 충돌이 발생하여 정상적인 사용이 불가능해집니다. 방법 2: WPSOf에서

Xiaomi 14Pro를 ThePaper OS로 업그레이드하는 방법은 무엇입니까?

Mar 18, 2024 pm 07:34 PM

Xiaomi 14Pro를 ThePaper OS로 업그레이드하는 방법은 무엇입니까?

Mar 18, 2024 pm 07:34 PM

Mi 14 Pro는 Xiaomi의 최신 플래그십 휴대폰이며 ThePaper OS는 Xiaomi가 독립적으로 개발한 새로운 운영 체제로 더욱 부드럽고 스마트한 사용자 경험을 제공하는 데 전념하고 있습니다. 지속적인 기술 개발로 ThePaper OS도 지속적으로 업데이트되고 업그레이드되고 있습니다. 샤오미 휴대폰을 처음 사용하는 많은 사용자들이 샤오미 14Pro 사용자에게 ThePaper OS를 업그레이드하는 방법을 문의하고 있습니다. Xiaomi Mi 14 Pro를 Thermal OS로 업그레이드하는 방법 원래 공장에는 Thermal OS가 함께 제공됩니다. ThePaper OS를 지원하는 다른 모델을 업데이트하는 방법: 1. 휴대폰의 설정 애플리케이션을 열고 시스템 업데이트 옵션을 찾습니다. 2. 시스템은 현재 시스템 버전을 자동으로 감지하고 새 버전을 업데이트할 수 있을 때 메시지를 표시합니다. 3. "지금 업데이트"를 클릭하면 시스템이 자동으로 다운로드를 시작합니다.