권장(무료): phpcms 튜토리얼

1.

/phpcms/modules 위치 /pay/respond.php는 약 16줄입니다.원래 코드

$payment = $this->get_by_code($_GET['code']);

$payment = $this->get_by_code(mysql_real_escape_string($_GET['code']));

2로 대체되었으며, phpcms 주입 취약점

/phpcms/modules/poster/ 포스터 .php 위치 정보 221if ($_GET['group']) {

$_GET['group'] = preg_replace('#`#', '', $_GET['group']);

3 뒤에 추가되었습니다. phpcms 프런트 엔드 주입으로 인해 임의 파일 읽기 취약점 패치

/phpcms/modules/content/down.php이 발생합니다.

(1) 약 17행의 위치parse_str($a_k);

$a_k = safe_replace($a_k); parse_str($a_k);

parse_str($a_k);

$a_k = safe_replace($a_k); parse_str($a_k);

(3) 위치는 약 120줄입니다.

$filename = date('Ymd_his').random(3).'.'.$ext;

$fileurl = str_replace(array('<','>'), '',$fileurl);

4가 이어집니다. phpcms 주입 취약점

/phpcms/module 초/ member/index.php는 약 615줄입니다원래 코드:

$password = isset($_POST['password']) && trim($_POST['password']) ? trim($_POST['password']) : showmessage(L('password_empty'),HTTP_REFERER);

$password = isset($_POST['password']) && trim($_POST['password']) ? addslashes(urldecode(trim($_POST['password']))) : showmessage(L('password_empty'), HTTP_REFERER);

5, PHPCMS V9.6.2 SQL 주입 취약점

(1) php cms/libs /classes/param.class.php는 약 109행에 위치합니다.원본 코드

$value = isset($_COOKIE[$var]) ? sys_auth($_COOKIE[$var], 'DECODE') : $default;

$value = isset($_COOKIE[$var])?addslashes(sys_auth($_COOKIE[$var],'DECODE')):$default;

원본 코드

return isset($_COOKIE[$var]) ? sys_auth($_COOKIE[$var], 'DECODE') : $default;

return isset($_COOKIE[$var]) ? addslashes(sys_auth($_COOKIE[$var],'DECODE')) : $default;

6으로 교체하세요. phpcms 어딘가에서 논리 문제로 인해 getshell

/phpcms/libs/classes/attachment이 발생했습니다. .class. phpcms 주입 취약점/api/phpsso.php는 약 128라인

Orig에 있습니다. 최종 코드 function download($field, $value,$watermark = '0',$ext = 'gif|jpg|jpeg|bmp|png', $absurl = '', $basehref = ''){

// 此处增加类型的判断

if($ext !== 'gif|jpg|jpeg|bmp|png'){

if(!in_array(strtoupper($ext),array('JPG','GIF','BMP','PNG','JPEG'))) exit('附加扩展名必须为gif、jpg、jpeg、bmp、png');

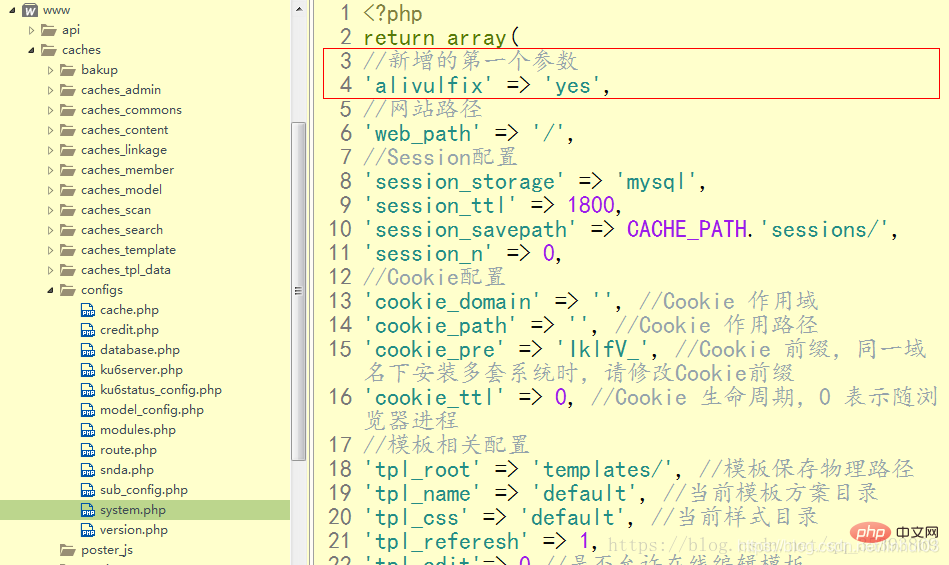

}1 /caches/configs/system.php에서 첫 번째 매개변수 를 추가합니다.

'alivulfix' => 'yes',수정 후 코드 스크린샷은 다음과 같습니다.

2. 20자리 문자열인 auth_key를 찾아서 수정하세요.

$arr['uid'] = intval($arr['uid']); $phpssouid = $arr['uid'];

3. 32비트 문자열인 auth_key를 찾아 수정하세요. 작성한 내용을 맞춤설정하세요.

$phpssouid = intval($arr['uid']);

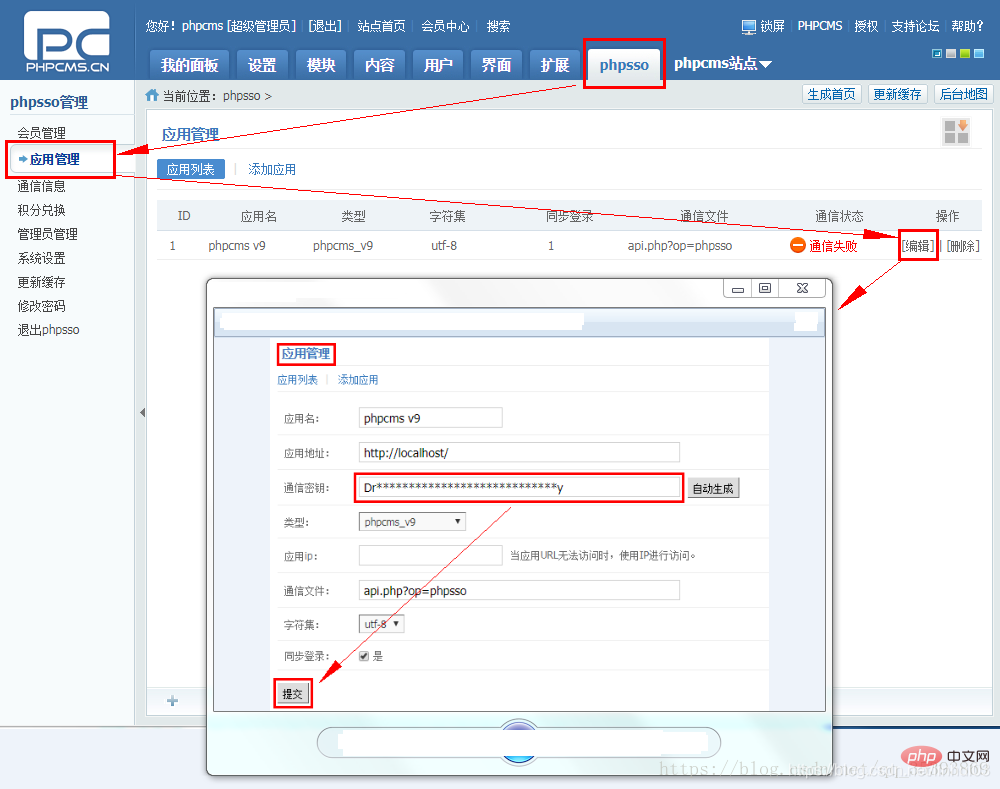

주요 단계의 스크린샷은 다음과 같습니다.

제출 후 페이지에는 아래와 같이 성공적인 통신이 표시됩니다.

프로그래밍에 대해 더 자세히 알고 싶다면 php training 칼럼을 주목해주세요!

위 내용은 phpcms 보안 취약점 수집의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!