SQL 인젝션의 세 가지 방법은 무엇입니까?

SQL 삽입의 세 가지 방법은 다음과 같습니다. 1. 입력 매개변수가 정수인 경우 숫자 삽입 취약점이 있을 수 있습니다. 2. 입력 매개변수가 문자열인 경우 문자 유형이 있을 수 있습니다. 인젝션 인젝션 취약점 3. 검색형 인젝션으로 데이터 검색 시 검색 매개변수가 필터링되지 않습니다.

이 튜토리얼의 운영 환경: Windows 7 시스템, mysql 버전 8.0, Dell G3 컴퓨터.

SQL 주입 원리

SQL 주입 공격은 특수한 입력을 매개변수로 구성하여 웹 애플리케이션에 전달하는 것을 말하며, 이러한 입력의 대부분은 SQL 구문을 실행하여 원하는 작업을 수행합니다. 그 이유는 프로그램이 사용자가 입력한 데이터를 주의 깊게 필터링하지 않아 불법 데이터가 시스템에 침입하기 때문입니다.

SQL 주입 분류

1. 숫자 주입

입력 매개변수가 정수인 경우 숫자 주입 취약점이 있을 수 있습니다.

URL이 있다고 가정합니다: HTTP://www.aaa.com/test.php?id=1

배경 SQL 문을 다음과 같이 추측할 수 있습니다:

SELECT * FROM table WHERE id=1

숫자 취약점 유형의 SQL 주입 지점:

① 먼저 입력 상자에 작은따옴표 '

를 입력합니다. SQL 문은 다음과 같습니다.

SELECT * FROM table WHERE id=1',

구문을 따르지 않습니다. , 따라서 이 명령문은 확실히 잘못되어 스크립트가 데이터베이스에서 데이터를 얻을 수 없게 되어 원본 페이지가 비정상적으로 됩니다.

② 입력 상자에 1 = 1을 입력하면

SQL 문은 다음과 같습니다.

SELECT * FROM table WHERE id=1 and 1 = 1

문이 정확하고 반환된 내용에 차이가 없습니다. 데이터와 원래 요청.

3 데이터베이스에 입력하고 1 = 2

SQL 문은 다음과 같습니다.

SELECT * FROM table WHERE id=1 and 1 = 2

구문이 정확하고 문이 정상적으로 실행되지만 논리가 잘못되었습니다. 1 = 2 영구적인 false이므로 반환된 데이터가 원래 요청과 다릅니다.

위의 세 단계가 모두 충족되면 프로그램에 숫자 SQL 주입 취약점이 있을 수 있습니다.

2. 문자 주입

입력 매개변수가 문자열인 경우 문자 주입 취약점이 있을 수 있습니다. 숫자 삽입과 문자 삽입의 가장 큰 차이점은 숫자 유형은 작은따옴표로 닫을 필요가 없지만 문자 유형은 일반적으로 작은따옴표로 닫아야 한다는 것입니다.

문자 삽입에서 가장 중요한 점은 SQL 문을 닫고 중복된 코드를 주석 처리하는 방법입니다.

백그라운드 SQL 문은 다음과 같다고 가정합니다.

SELECT * FROM table WHERE 사용자 이름 = 'admin'

문자 취약점의 SQL 주입 지점 확인:

① 또는 먼저 작은따옴표 admin'을 입력하여 테스트합니다.

그러한 SQL 문은 다음과 같습니다:

SELECT * FROM table WHERE 사용자 이름 = 'admin''.

페이지가 비정상적입니다.

② 입력: admin' 및 1 = 1 --

참고: admin 뒤에 문자열을 닫는 데 사용되는 작은따옴표 '가 있고 끝에 주석 문자가 있습니다.-(공백이 있습니다) 두 개의 막대 뒤에!

SQL 문은 다음과 같습니다.

SELECT * FROM table WHERE username = 'admin' and 1 = 1 --

페이지가 올바르게 표시됩니다.

3 입력: admin' 및 1 = 2 --

SQL 문은 다음과 같습니다.

SELECT * FROM table WHERE 사용자 이름 = 'admin' 및 1 = 2 --

페이지 오류입니다.

위 3가지 단계가 충족되면 문자 SQL 인젝션이 존재할 수 있습니다.

3. 검색 주입

이것은 특별한 유형의 주입입니다. 이러한 유형의 삽입은 주로 데이터 검색 시 검색 매개변수를 필터링하지 않는 것을 의미합니다. 일반적으로 링크 주소에 "keyword=keyword"가 포함되어 있지만 일부는 링크 주소에 표시되지 않고 검색창 양식을 통해 직접 제출됩니다. 이 유형의 주입 지점에 의해 제출된 SQL 문의 프로토타입은 대략 다음과 같습니다. select * from table name where field like '%keyword%' 주입이 있는 경우 폭발을 위해 다음과 유사한 SQL 주입 문을 구성할 수 있습니다. 테이블에서 필드가 '%test%' 및 '%1%'='%1%'와 같은 이름

다음은 몇 가지 일반적인 주입 이름입니다.

POST 주입: 주입 필드는 POST 데이터에 있습니다.

쿠키 주입: 주입 필드가 쿠키 데이터에 있음

지연 주입: 데이터베이스 지연 기능을 사용하여 주입

검색 주입: 주입 위치가 검색 위치

-

base64 주입: 주입된 문자열은 base64로 암호화되어야 합니다

일반적인 데이터베이스 주입

데이터베이스 주입의 경우 공격자는 단순히 데이터베이스를 사용하여 더 많은 데이터 또는 더 큰 권한을 얻습니다. 활용 방법은 다음 범주로 요약될 수 있습니다.

쿼리 data

파일 읽기 및 쓰기

명령 실행

프로그램 주입의 경우 공격자는 데이터베이스에 상관없이 이 세 가지 작업을 수행하지만, 서로 다른 데이터베이스에 주입되는 SQL 문은 다릅니다.

다음은 Oracle 11g, MySQL 5.1 및 SQL Server 2008의 세 가지 데이터베이스에 대한 주입입니다.

SQL Server

1. 오류 메시지를 사용하여 정보 추출

SQL Server 데이터베이스는 오류 정보를 정확하게 찾을 수 있어 공격자가 원하는 데이터를 추출할 수 있기 때문에 공격자에게 매우 좋습니다. 오류 메시지.

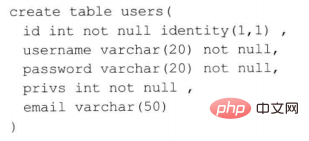

① 현재 테이블 또는 열 열거

그러한 테이블이 존재한다고 가정합니다.

루트 사용자의 세부 정보를 쿼리합니다. SQL 문 추측은 다음과 같습니다.

SELECT * FROM user WHERE username = 'root ' AND 비밀번호 = 'root'

공격자는 SQL Server 기능을 사용하여 입력 상자에 다음 문을 입력할 수 있습니다.

' 1 = 1 --

최종 실행되는 SQL 문은 다음과 같습니다.

SELECT * FROM user WHERE 사용자 이름 = 'root' AND 비밀번호 = 'root' HAVING 1 = 1 --

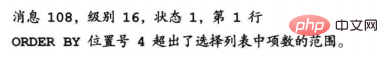

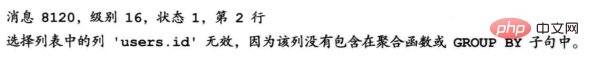

그런 다음 SQL 실행 프로그램에서 오류가 발생할 수 있습니다.

공격자는 현재 테이블 이름이 user라는 것을 발견할 수 있습니다. 이고 필드 ID가 존재합니다.

공격자는 이 기능을 사용하여 계속해서 다른 열 이름을 얻을 수 있으며 다음 문을 입력합니다.

' GROUP BY users.id HAVING 1 = 1 --

그러면 SQL 문은 다음과 같습니다.

SELECT * FROM user WHERE 사용자 이름 = 'root' AND 비밀번호 = 'root' GROUP BY users.id HAVING 1 = 1 --

오류 발생:

이를 통해 열 이름 사용자 이름이 포함되어 있음을 확인할 수 있습니다. 반환되는 오류 메시지가 없을 때까지 한 번만 재귀적으로 쿼리할 수 있으므로 HAVING 절을 사용하여 현재 테이블의 모든 열 이름을 가져올 수 있습니다.

참고: Select로 지정된 각 열은 이 열에 집계 함수가 사용되지 않는 한 Group By 절에 표시되어야 합니다

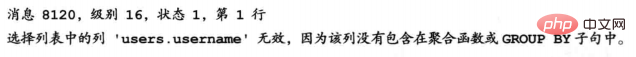

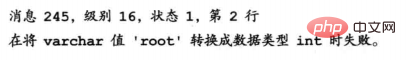

②. 데이터 유형 오류를 사용하여 데이터를 추출합니다. , 또는 문자열을 호환되지 않는 다른 유형으로 변환하면 SQL 편집기에서 예외가 발생합니다.

다음 SQL 문:

SELECT * FROM user WHERE 사용자 이름 = 'abc' AND 비밀번호 = 'abc' AND 1 > (SELECT TOP 1 username FROM users)

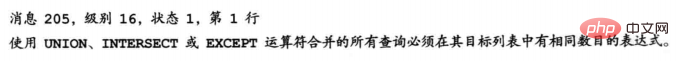

Executor 오류 메시지:

This You 사용자의 사용자 이름 루트를 얻을 수 있습니다. SELECT TOP 1 username FROM users 하위 쿼리에서는 반환 유형이 varchar 유형이므로 두 가지 다른 유형의 데이터를 비교할 수 없으며 오류가 보고됩니다. 데이터 유출이 발생했습니다.

This You 사용자의 사용자 이름 루트를 얻을 수 있습니다. SELECT TOP 1 username FROM users 하위 쿼리에서는 반환 유형이 varchar 유형이므로 두 가지 다른 유형의 데이터를 비교할 수 없으며 오류가 보고됩니다. 데이터 유출이 발생했습니다.

모든 계정 정보를 재귀적으로 추론하려면 다음 방법을 사용하세요.

SELECT * FROM users WHERE 사용자 이름 = 'abc' AND 비밀번호 = 'abc' AND 1 > (SELECT TOP 1 user FROM users WHERE not in ('root' )) .

이 문을 구성하면 다음 사용자 이름을 얻을 수 있으며, 하위 쿼리의 사용자 이름을 다른 열 이름으로 바꾸면 여기서 설명하지 않는 다른 열의 정보를 얻을 수 있습니다.

2. 메타데이터 획득

SQL Server는 메타데이터 획득을 용이하게 하기 위해 다양한 뷰를 제공합니다. 먼저 테이블의 열 수를 추측한 다음 UNION을 사용하여 SQL 문을 구성하여 데이터를 얻을 수 있습니다.

예:

SELECT *** FROM *** WHERE id = *** UNION SELECT 1, TABLE_NAME FROM INFORMATION_SCHEMA.TABLES

현재 테이블의 열 수가 2개인 경우 UNION 문을 사용할 수 있습니다. 현재 데이터베이스 테이블을 얻으려면. 현재 테이블의 컬럼 개수를 추측하는 방법은 뒤에서 설명하겠습니다.

일반적으로 사용되는 일부 시스템 데이터베이스 보기:

| 설명 | |||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| SQL Server의 모든 데이터베이스 | |||||||||||||||||||

| SQL Server 로그인 이름 전체 | |||||||||||||||||||

| 현재 사용자 데이터베이스의 모든 데이터 테이블 | |||||||||||||||||||

| 현재 사용자 데이터베이스의 모든 열 | |||||||||||||||||||

| 사용자 정의 개체 및 시스템 개체 연합 | |||||||||||||||||||

| 데이터베이스의 각 권한 또는 열 예외 권한 | |||||||||||||||||||

| 데이터베이스에 저장된 데이터베이스 파일 | |||||||||||||||||||

| 데이터베이스에 생성된 모든 개체(포함) 제약 조건, 로그 및 저장 프로시저) |

| 설명 | |||||||||||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| 사용자가 SQL Server ID를 사용하여 SQL Server 인스턴스에 연결할 수 있는 새 SQL Server 로그인을 생성합니다 | |||||||||||||||||||

| xp_servicecontrol | |||||||||||||||||||

| roles | permissions |

|---|---|

| bulkadmin | BULK INSERT 문 실행 가능 |

| dbcreator | 생성, 변경, 삭제 및 무엇이든 복원 Database |

| diskadmin | 디스크 파일을 관리할 수 있습니다 |

| processadmin | 데이터베이스 엔진에서 실행되는 인스턴스를 심을 수 있습니다 |

| securityadmin | 로그인 및 해당 속성을 관리할 수 있습니다. 수준 권한, GRANT, DENY 및 REVOKE 데이터베이스 수준 권한을 활용할 수도 있습니다. SQL Server 로그인의 비밀번호를 재설정할 수도 있습니다. |

| serveradmin | 서버 전체 구성 옵션을 변경하고 서버를 종료할 수 있습니다 |

| setupadmin | 연결된 서버를 추가 및 삭제할 수 있으며 특정 시스템 저장 프로시저를 실행할 수 있습니다. |

| sysadmin | 데이터베이스 엔진에서 모든 활동을 수행할 수 있습니다 |

7. SQL Server는 동적 실행을 지원합니다. 명령문의 경우 사용자는 문자열을 제출하여 SQL 문을 실행할 수 있습니다.

예: exec('SELECT 사용자 이름, 비밀번호 FROM 사용자')

또한 16진수 SQL 문을 정의하고 exec 함수를 사용하여 실행할 수도 있습니다. 대부분의 웹 애플리케이션과 방화벽은 작은따옴표를 필터링합니다. exec를 사용하여 16진수 SQL 문을 실행하면

declare @query varchar(888) select @query=0x73656C6563742031 exec(@query)

또는

declare/**/@질문/**/varchar (888)과 같은 많은 방화벽 및 주입 방지 프로그램을 통과할 수 있습니다. /**/선택하다/**/@query=0x73656C6563742031/**/exec(@query)

관련 추천: "

mysql tutorial위 내용은 SQL 인젝션의 세 가지 방법은 무엇입니까?의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7488

7488

15

15

1377

1377

52

52

77

77

11

11

51

51

19

19

19

19

40

40

Nginx 기본 보안 지식: SQL 주입 공격 방지

Jun 10, 2023 pm 12:31 PM

Nginx 기본 보안 지식: SQL 주입 공격 방지

Jun 10, 2023 pm 12:31 PM

Nginx는 빠르고 고성능이며 확장 가능한 웹 서버이며, Nginx의 보안은 웹 애플리케이션 개발에서 무시할 수 없는 문제입니다. 특히 웹 애플리케이션에 큰 피해를 줄 수 있는 SQL 주입 공격이 있습니다. 이 기사에서는 Nginx를 사용하여 SQL 주입 공격을 방지하여 웹 애플리케이션의 보안을 보호하는 방법에 대해 설명합니다. SQL 주입 공격이란 무엇입니까? SQL 인젝션 공격은 웹 애플리케이션의 취약점을 이용하는 공격 방법이다. 공격자는 웹 애플리케이션에 악성 코드를 삽입할 수 있습니다.

SQL 오류 주입에 exp를 사용하는 방법

May 12, 2023 am 10:16 AM

SQL 오류 주입에 exp를 사용하는 방법

May 12, 2023 am 10:16 AM

0x01 서문 개요 편집자는 MySQL에서 또 다른 Double 데이터 오버플로를 발견했습니다. MySQL에서 함수를 얻을 때 편집자는 수학 함수에 더 관심을 가지게 되며 값을 저장하기 위한 일부 데이터 유형도 포함해야 합니다. 그래서 편집자는 어떤 함수가 오버플로 오류를 일으키는지 확인하기 위해 테스트를 실행했습니다. 그런 다음 편집자는 709보다 큰 값이 전달되면 exp() 함수가 오버플로 오류를 발생시킨다는 것을 발견했습니다. mysql>selectexp(709);+------------+|exp(709)|+---------- - -----------+|8.218407461554972

PHP 프로그래밍 팁: SQL 삽입 공격을 방지하는 방법

Aug 17, 2023 pm 01:49 PM

PHP 프로그래밍 팁: SQL 삽입 공격을 방지하는 방법

Aug 17, 2023 pm 01:49 PM

PHP 프로그래밍 팁: SQL 주입 공격을 방지하는 방법 데이터베이스 작업을 수행할 때 보안은 매우 중요합니다. SQL 삽입 공격은 애플리케이션이 사용자 입력을 부적절하게 처리하는 방식을 악용하여 악성 SQL 코드가 삽입 및 실행되는 일반적인 네트워크 공격입니다. SQL 주입 공격으로부터 애플리케이션을 보호하려면 몇 가지 예방 조치를 취해야 합니다. 매개변수화된 쿼리 사용 매개변수화된 쿼리는 SQL 주입 공격을 방지하는 가장 기본적이고 효과적인 방법입니다. 사용자가 입력한 값을 SQL 쿼리와 비교하여 작동합니다.

Laravel 개발 노트: SQL 삽입을 방지하는 방법 및 기법

Nov 22, 2023 pm 04:56 PM

Laravel 개발 노트: SQL 삽입을 방지하는 방법 및 기법

Nov 22, 2023 pm 04:56 PM

Laravel 개발 노트: SQL 주입을 방지하는 방법 및 기술 인터넷의 발전과 컴퓨터 기술의 지속적인 발전으로 웹 애플리케이션의 개발이 점점 더 보편화되었습니다. 개발 과정에서 보안은 항상 개발자가 무시할 수 없는 중요한 문제였습니다. 그 중 SQL 인젝션 공격을 예방하는 것은 개발 과정에서 특별한 주의가 필요한 보안 문제 중 하나입니다. 이 기사에서는 개발자가 효과적으로 SQL 주입을 방지할 수 있도록 Laravel 개발에 일반적으로 사용되는 여러 가지 방법과 기술을 소개합니다. 매개변수 바인딩 사용 매개변수 바인딩은 Lar입니다.

PHP SQL 주입 취약점 탐지 및 복구

Aug 08, 2023 pm 02:04 PM

PHP SQL 주입 취약점 탐지 및 복구

Aug 08, 2023 pm 02:04 PM

PHP SQL 주입 취약점 탐지 및 복구 개요: SQL 주입은 공격자가 웹 애플리케이션을 사용하여 SQL 코드를 입력에 악의적으로 주입하는 공격 방법을 의미합니다. 웹 개발에 널리 사용되는 스크립팅 언어인 PHP는 동적 웹사이트 및 애플리케이션을 개발하는 데 널리 사용됩니다. 그러나 PHP의 유연성과 사용 용이성으로 인해 개발자는 보안을 무시하는 경우가 많아 SQL 주입 취약점이 발생합니다. 이 문서에서는 PHP의 SQL 주입 취약점을 감지 및 수정하는 방법을 설명하고 관련 코드 예제를 제공합니다. 확인하다

PHP를 사용하여 SQL 주입 공격을 방지하는 방법

Jun 24, 2023 am 10:31 AM

PHP를 사용하여 SQL 주입 공격을 방지하는 방법

Jun 24, 2023 am 10:31 AM

네트워크 보안 분야에서는 SQL 주입 공격이 일반적인 공격 방법이다. 이는 악의적인 사용자가 제출한 악성 코드를 이용하여 안전하지 않은 작업을 수행하도록 애플리케이션의 동작을 변경합니다. 일반적인 SQL 주입 공격에는 쿼리 작업, 삽입 작업, 삭제 작업이 포함됩니다. 그 중 쿼리 연산이 가장 흔히 공격을 받고 있으며, SQL 인젝션 공격을 방지하는 일반적인 방법은 PHP를 사용하는 것이다. PHP는 웹 애플리케이션에서 널리 사용되는 일반적으로 사용되는 서버 측 스크립팅 언어입니다. PHP는 MySQL 등과 관련될 수 있습니다.

PHP 양식 필터링: SQL 주입 방지 및 필터링

Aug 07, 2023 pm 03:49 PM

PHP 양식 필터링: SQL 주입 방지 및 필터링

Aug 07, 2023 pm 03:49 PM

PHP 양식 필터링: SQL 주입 방지 및 필터링 소개: 인터넷의 급속한 발전으로 인해 웹 애플리케이션 개발이 점점 더 보편화되었습니다. 웹 개발에서 양식은 사용자 상호 작용의 가장 일반적인 방법 중 하나입니다. 그러나 양식 제출 데이터 처리에는 보안 위험이 있습니다. 그 중 가장 일반적인 위험 중 하나는 SQL 주입 공격입니다. SQL 인젝션 공격은 웹 애플리케이션을 이용해 사용자 입력 데이터를 부적절하게 처리해 공격자가 승인되지 않은 데이터베이스 쿼리를 수행할 수 있도록 하는 공격 방법이다. 공격자는 패스를 한다.

PHP의 SQL 주입 취약점을 처리하기 위한 전략

Aug 09, 2023 pm 03:09 PM

PHP의 SQL 주입 취약점을 처리하기 위한 전략

Aug 09, 2023 pm 03:09 PM

SQL 주입은 애플리케이션의 입력 데이터에 대한 불완전한 처리를 사용하여 악의적인 SQL 문을 데이터베이스에 성공적으로 주입하는 일반적인 네트워크 공격 방법입니다. 이 공격 방법은 PHP 언어를 사용하여 개발된 응용 프로그램에서 특히 일반적입니다. 왜냐하면 PHP의 사용자 입력 처리는 일반적으로 상대적으로 약하기 때문입니다. 이 기사에서는 SQL 주입 취약점을 처리하기 위한 몇 가지 전략을 소개하고 PHP 코드 예제를 제공합니다. 준비된 문 사용 준비된 문은 SQL 삽입을 방어하는 데 권장되는 방법입니다. 바인딩 매개변수를 사용하여 입력 데이터를 결합합니다.