PHP7이 공식 출시된 지 오랜 시간이 흘렀습니다. 처음 나왔을 때는 이전 버전보다 몇 배나 빨라졌다고 합니다. PHP7에서 실행되는 다양한 오픈 소스 프레임워크나 시스템의 속도와 효율성이 몇 배나 향상되었습니다. .그나저나 언론도 개발자도 여기 있으니 불길을 부채질하려면 아니 칭찬이 넘쳐야 합니다.

일반적으로 나는 함정에 빠지고 싶지 않기 때문에 휴대폰 시스템을 업그레이드하는 마지막 사람입니다. 결국 가장 많이 해킹된 언어는 말할 것도 없고 iOS 및 Android와 같은 시스템에는 버그가 있을 것입니다. 세계에서.

오늘 시간이 왔습니다. Yuan 자매가 PHP7에 대한 대중적인 과학을 제공하기 시작합니다.

1. 새로운 Zend 엔진

Zend 엔진은 1999년 php4부터 PHP를 구동해 왔습니다. Zend(zend 프레임워크와 혼동하지 마세요)는 현재 버전의 PHP 5.X Zend로 개발된 오픈 소스 엔진입니다. 사용된 II 버전은 PHPNG

2라는 새로운 엔진으로 구동됩니다. 더욱 편리한 오류 처리

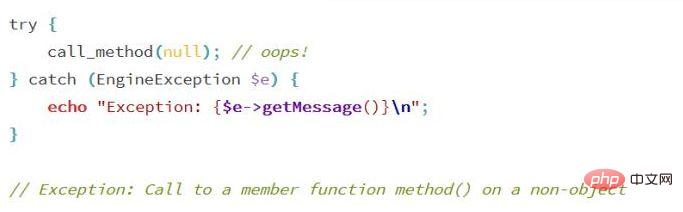

PHP 프로그래머에게는 결코 쉬운 일이 아닙니다. 엔진에서는 php5.X 버전과 마찬가지로 php7에서도 예외가 포착되지 않으면

php에서 오류를 반환합니다.

EngineException 객체 Exception 상속이 없습니다. 코드의 이전 버전과의 호환성과 오류 처리에서 두 가지 다른 유형의 예외 처리: 기존 엔진과 새로운 엔진 예외 처리.

두 가지 예외를 더 쉽게 포착할 수 있도록 php7에서는 새로운 예외 처리 방법을 도입했습니다.

3. 64비트 Windows 운영 체제 지원

php는 LAMP의 구성원입니다. 즉, 기본 환경은 Linux이지만 Windows 운영 체제에서도 실행할 수 있습니다. .5.X 버전은 아직 지원하지 않습니다. 64비트 셰이핑 또는 대용량 파일 지원이므로 X64 시리즈 아키텍처 창은 아직 실험적입니다.

php7은 64비트 창을 지원하며 이는 64비트 셰이핑 및 대용량 파일도 지원된다는 의미입니다.

4.

스칼라 유형 선언에는 필수(기본값) 모드와 엄격 모드의 두 가지 모드가 있습니다. 이제 string, int, float 및 bool 유형 매개변수를 사용할 수 있습니다(강제 모드 또는 엄격 모드). 이는 PHP5에 도입된 다른 유형(클래스 이름, 인터페이스, 배열 및 콜백 유형)을 확장합니다.

password_hash('password', PASSWORD_ARGON2I);

사실 PHP 5.6의 주요 업데이트와 보안 업데이트 기간은 오래전에 끝났지만, 사용하는 웹사이트 수가 많아 PHP 유지보수 조직에서 각각 지원 기간을 연장한 적이 있었습니다. 어떤 사람들은 이러한 상황을 PHP 위험으로 묘사합니다. 최신 PHP 7.0은 2018년 12월 1일 EOL(수명 종료) 시점에 더 이상 보안 지원을 제공하지 않습니다. PHP 7.1 버전도 2018년 12월 1일에 중단됩니다. 보안 지원은 1년 후에 종료됩니다.

3대 웹사이트 콘텐츠 관리 시스템(CMS) 프로젝트 중 Drupal만이 2019년 3월 6일부터 Drupal이 웹 페이지에 대한 최소 요구 사항인 PHP 7을 지원할 것이라고 발표했으며 버전 7.1 사용을 권장합니다. Joomla는 5.3.10부터 지원되는 버전 5.6 이상을 권장합니다. Wordpress에서는 PHP 7.2 이상을 권장하며 최소 5.2.4가 지원됩니다.

ZDNet에 따르면 WordFence 보안 구성 요소 R&D 책임자인 Sean Murphy는 PHP 취약점 악용의 주요 목표는 PHP 자체가 아니라 PHP 라이브러리 및 CMS 시스템에 있다고 말했습니다. 그러나 다른 보안 전문가들은 마감일이 다가오면 해커가 있다고 믿습니다. PHP 5.6의 취약점을 적극적으로 악용할 예정입니다.

PHP 취약점 공격자의 주요 대상은 PHP 자체가 아니라 PHP 함수 라이브러리와 CMS 시스템입니다. 2개월의 기한이 다가오면 해커는 PHP 5.6 이전 버전의 취약점을 찾는 데 더욱 적극적일 것입니다. 내 웹사이트가 실수로 해킹당했고 웹사이트가 음란물 및 도박 웹사이트로 바뀌었고 이미지가 급락했습니다.

추천 학습: php 비디오 튜토리얼

위 내용은 php7에 대해 알아야 할 작은 것들의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!