SpringBoot가 JWT를 결합하여 로그인 권한 제어를 구현하는 방법

first는 사용 된 JWT 패키지를 가져와야합니다. . JWTAuthenticationFilter(로그인 확인), JWTAuthorizationFilter(권한 식별) 및 UserDetailsServiceImpl 클래스(계정 비밀번호와 일치하는지 데이터베이스 확인) 준비1.JWTAuthenticationFilter.java(로그인 확인)

<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.8.0</version>

</dependency>

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.2.0</version>

</dependency>로그인 후 복사

2.JWTAuthorizationFilter.java(권한 식별)<dependency>

<groupId>io.jsonwebtoken</groupId>

<artifactId>jjwt</artifactId>

<version>0.8.0</version>

</dependency>

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.2.0</version>

</dependency>public class LoginUser {

private Integer userId;

private String username;

private String password;

private String role;

生成getter和setter......

}import org.springframework.security.core.GrantedAuthority;

import org.springframework.security.core.authority.SimpleGrantedAuthority;

import org.springframework.security.core.userdetails.UserDetails;

import java.util.Collection;

import java.util.Collections;

public class JwtUser implements UserDetails{

private Integer id;

private String username;

private String password;

private Collection<? extends GrantedAuthority> authorities;

public JwtUser(){

}

public JwtUser(LoginUser loginUser){

this.id = loginUser.getUserId();

this.username = loginUser.getUsername();

this.password = loginUser.getPassword();

authorities = Collections.signleton(new SimpleGrantedAuthority(loginUser.getRole()));

}

@Override

public Collection<? extends GrantedAuthority> getAuthorities(){

return authorities;

}

@Override

public String getPassword(){

return password;

}

@Override

public String getUsername(){

return username;

}

//账号是否未过期

@Override

public boolean isAccountNonExpired(){

return true;

}

//账号是否未锁定

@Override

public boolean isAccountNonLocked(){

return true

}

//账号凭证是否未过期

@Override

public boolean isCredentialsNonExpired(){

return true;

}

@Override

public boolean isEnabled(){

return true;

}

}import com.bean.JwtUser;

import io.jsonwebtoken.*;

import org.springframework.security.core.userdetails.UserDetails;

import java.util.Date;

import java.util.HashMap;

import java.util.Map;

public class JwtTokenUtils {

public static final String TOKEN_HEADER = "Authorization";

public static final String TOKEN_PREFIX = "Bearer ";

public static final String SECRET = "jwtsecret";

public static final String ISS = "echisan";

private static final Long EXPIRATION = 60 * 60 * 3;//过期时间3小时

private static final String ROLE = "role";

//创建token

public static String createToken(String username, String role, boolean isRememberMe){

Map map = new HashMap();

map.put(ROLE, role);

return Jwts.builder()

.signWith(SignatureAlgorithm.HS512, SECRET)

.setClaims(map)

.setIssuer(ISS)

.setSubject(username)

.setIssuedAt(new Date())

.setExpiration(new Date(System.currentTimeMillis() + expiration * 1000))

.compact();

}

//从token中获取用户名(此处的token是指去掉前缀之后的)

public static String getUserName(String token){

String username;

try {

username = getTokenBody(token).getSubject();

} catch ( Exception e){

username = null;

}

return username;

}

public static String getUserRole(String token){

return (String) getTokenBody(token).get(ROLE);

}

private static Claims getTokenBody(String token){

Claims claims = null;

try{

claims = Jwts.parser().setSigningKey(SECRET).parseClaimsJws(token).getBody();

} catch(ExpiredJwtException e){

e.printStackTrace();

} catch(UnsupportedJwtException e){

e.printStackTrace();

} catch(MalformedJwtException e){

e.printStackTrace();

} catch(SignatureException e){

e.printStackTrace();

} catch(IllegalArgumentException e){

e.printStackTrace();

}

}

//是否已过期

public static boolean isExpiration(String token){

try{

return getTokenBody(token).getExpiration().before(new Date());

} catch(Exception e){

e.printStackTrace;

}

return true;

}

}로그인 후 복사

Five.Configure SecurityConfig권한에 대한 관련 정보를 규정하는 클래스입니다import com.bean.JwtUser;

import io.jsonwebtoken.*;

import org.springframework.security.core.userdetails.UserDetails;

import java.util.Date;

import java.util.HashMap;

import java.util.Map;

public class JwtTokenUtils {

public static final String TOKEN_HEADER = "Authorization";

public static final String TOKEN_PREFIX = "Bearer ";

public static final String SECRET = "jwtsecret";

public static final String ISS = "echisan";

private static final Long EXPIRATION = 60 * 60 * 3;//过期时间3小时

private static final String ROLE = "role";

//创建token

public static String createToken(String username, String role, boolean isRememberMe){

Map map = new HashMap();

map.put(ROLE, role);

return Jwts.builder()

.signWith(SignatureAlgorithm.HS512, SECRET)

.setClaims(map)

.setIssuer(ISS)

.setSubject(username)

.setIssuedAt(new Date())

.setExpiration(new Date(System.currentTimeMillis() + expiration * 1000))

.compact();

}

//从token中获取用户名(此处的token是指去掉前缀之后的)

public static String getUserName(String token){

String username;

try {

username = getTokenBody(token).getSubject();

} catch ( Exception e){

username = null;

}

return username;

}

public static String getUserRole(String token){

return (String) getTokenBody(token).get(ROLE);

}

private static Claims getTokenBody(String token){

Claims claims = null;

try{

claims = Jwts.parser().setSigningKey(SECRET).parseClaimsJws(token).getBody();

} catch(ExpiredJwtException e){

e.printStackTrace();

} catch(UnsupportedJwtException e){

e.printStackTrace();

} catch(MalformedJwtException e){

e.printStackTrace();

} catch(SignatureException e){

e.printStackTrace();

} catch(IllegalArgumentException e){

e.printStackTrace();

}

}

//是否已过期

public static boolean isExpiration(String token){

try{

return getTokenBody(token).getExpiration().before(new Date());

} catch(Exception e){

e.printStackTrace;

}

return true;

}

}public class JWTAuthenticationFilter extends UsernamePasswordAuthenticationFilter{

private AuthenticationManager authenticationManager;

public JWTAuthenticationFilter(AuthenticationManager authenticationManager){

this.authenticationManager = authenticationManager;

setAuthenticationFailureHandler(new FailHandler());//设置账号密码错误时的处理方式

}

@Override

public Authentication attemptAuthentication(HttpServletRequest request, HttpServletResponse response) throws AuthenticationException{

//从输入流中获取登录的信息

String username = request.getParameter("username");

String password = request.getParameter("password");

return authenticationManager.authenticate(

new UsernamePasswordAuthenticationToken(username, password, new ArrayList<>())

);

}

@Override

protected void successfulAuthentication(HttpServletRequest request,

HttpServletResponse response, FilterChain chain, Authentication authResult

) throws IOException, ServletException{

JwtUser jwtUser = (JwtUser) authResult.getPrincipal();

Collection<? extends GrantedAuthority> authorities = jwtUser.getAuthorities();

String role = "";

for(GrantedAuthority authority : authorities){

role = authority.getAuthority();

}

String token = JwtTokenUtils.createToken(jwtUser.getUsername, role, false);

//返回创建成功的token

//但是这里创建的token只是单纯的token,按照jwt的规定,

//最后请求的格式应该是 “Bearer token“。

response.addHeader(JwtTokenUtils.TOKEN_HEADER, JwtTokenUtils.TOKEN_PREFIX + token);

}

//@Override

//protected void unsuccessfulAuthentication(HttpServletRequest request, HttpServletResponse response,

// AuthenticationException failed) throws IOException, ServletException {

// response.getWriter().write("authentication failed, reason: " + failed.getMessage());

//}

}위 내용은 SpringBoot가 JWT를 결합하여 로그인 권한 제어를 구현하는 방법의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7700

7700

15

15

1640

1640

14

14

1393

1393

52

52

1287

1287

25

25

1230

1230

29

29

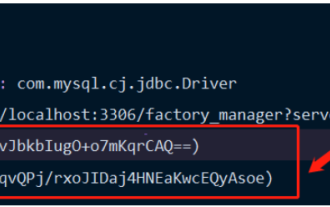

Springboot가 Jasypt를 통합하여 구성 파일 암호화를 구현하는 방법

Jun 01, 2023 am 08:55 AM

Springboot가 Jasypt를 통합하여 구성 파일 암호화를 구현하는 방법

Jun 01, 2023 am 08:55 AM

Jasypt 소개 Jasypt는 개발자가 최소한의 노력으로 프로젝트에 기본 암호화 기능을 추가할 수 있게 해주며 암호화 작동 방식에 대한 깊은 이해가 필요하지 않은 단방향 및 양방향 암호화에 대한 높은 보안을 제공합니다. 표준 기반 암호화 기술. 비밀번호, 텍스트, 숫자, 바이너리 암호화... Spring 기반 애플리케이션, 개방형 API와의 통합에 적합하며 모든 JCE 공급자와 함께 사용할 수 있습니다... 다음 종속성을 추가합니다: com.github.ulisesbocchiojasypt-spring-boot-starter2. Jasypt의 이점은 코드가 유출되더라도 데이터 소스를 보장할 수 있어 시스템 보안을 보호합니다.

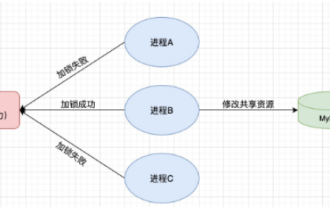

Redis를 사용하여 SpringBoot에서 분산 잠금을 구현하는 방법

Jun 03, 2023 am 08:16 AM

Redis를 사용하여 SpringBoot에서 분산 잠금을 구현하는 방법

Jun 03, 2023 am 08:16 AM

1. Redis는 분산 잠금 원칙과 분산 잠금이 필요한 이유를 구현합니다. 분산 잠금에 대해 이야기하기 전에 분산 잠금이 필요한 이유를 설명해야 합니다. 분산 잠금의 반대는 독립형 잠금입니다. 다중 스레드 프로그램을 작성할 때 공유 변수를 동시에 작동하여 발생하는 데이터 문제를 방지하기 위해 일반적으로 잠금을 사용하여 공유 변수를 상호 제외합니다. 공유 변수의 사용 범위는 동일한 프로세스에 있습니다. 동시에 공유 리소스를 운영해야 하는 여러 프로세스가 있는 경우 어떻게 상호 배타적일 수 있습니까? 오늘날의 비즈니스 애플리케이션은 일반적으로 마이크로서비스 아키텍처입니다. 이는 하나의 애플리케이션이 여러 프로세스를 배포한다는 의미이기도 합니다. 여러 프로세스가 MySQL에서 동일한 레코드 행을 수정해야 하는 경우 잘못된 작업으로 인해 발생하는 더티 데이터를 방지하려면 배포가 필요합니다. 현재 소개할 스타일은 잠겨 있습니다. 포인트를 얻고 싶다

springboot가 파일을 jar 패키지로 읽은 후 파일에 액세스할 수 없는 문제를 해결하는 방법

Jun 03, 2023 pm 04:38 PM

springboot가 파일을 jar 패키지로 읽은 후 파일에 액세스할 수 없는 문제를 해결하는 방법

Jun 03, 2023 pm 04:38 PM

Springboot가 파일을 읽지만 jar 패키지로 패키징한 후 최신 개발에 액세스할 수 없습니다. springboot가 파일을 jar 패키지로 패키징한 후 파일을 읽을 수 없는 상황이 발생합니다. 그 이유는 패키징 후 파일의 가상 경로 때문입니다. 유효하지 않으며 읽기를 통해서만 액세스할 수 있습니다. 파일은 리소스 publicvoidtest(){Listnames=newArrayList();InputStreamReaderread=null;try{ClassPathResourceresource=newClassPathResource("name.txt");Input 아래에 있습니다.

PHP에서 API 인증 및 암호화를 위해 JWT 및 JWE를 사용하는 방법

Jun 17, 2023 pm 02:42 PM

PHP에서 API 인증 및 암호화를 위해 JWT 및 JWE를 사용하는 방법

Jun 17, 2023 pm 02:42 PM

인터넷이 발전함에 따라 점점 더 많은 웹사이트와 애플리케이션에서 데이터 상호작용을 위한 API 인터페이스를 제공해야 합니다. 이 경우 API 인증과 암호화가 매우 중요한 문제가 됩니다. 널리 사용되는 인증 및 암호화 메커니즘인 JWT와 JWE는 PHP에서 점점 더 많이 사용되고 있습니다. 이 기사에서는 PHP에서 API 인증 및 암호화를 위해 JWT 및 JWE를 사용하는 방법을 설명합니다. JWT의 기본 개념 JWT는 JSONWe를 나타냅니다.

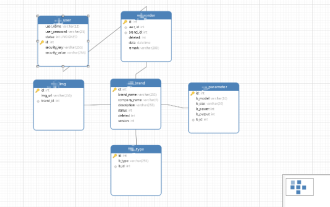

여러 테이블을 추가하기 위해 SQL 문을 사용하지 않고 Springboot+Mybatis-plus를 구현하는 방법

Jun 02, 2023 am 11:07 AM

여러 테이블을 추가하기 위해 SQL 문을 사용하지 않고 Springboot+Mybatis-plus를 구현하는 방법

Jun 02, 2023 am 11:07 AM

Springboot+Mybatis-plus가 다중 테이블 추가 작업을 수행하기 위해 SQL 문을 사용하지 않을 때 내가 직면한 문제는 테스트 환경에서 생각을 시뮬레이션하여 분해됩니다. 매개 변수가 있는 BrandDTO 개체를 생성하여 배경으로 매개 변수 전달을 시뮬레이션합니다. Mybatis-plus에서 다중 테이블 작업을 수행하는 것은 매우 어렵다는 것을 Mybatis-plus-join과 같은 도구를 사용하지 않으면 해당 Mapper.xml 파일을 구성하고 냄새나고 긴 ResultMap만 구성하면 됩니다. 해당 SQL 문을 작성합니다. 이 방법은 번거로워 보이지만 매우 유연하며 다음을 수행할 수 있습니다.

JWT 인증을 위해 ThinkPHP6을 사용하는 방법은 무엇입니까?

Jun 12, 2023 pm 12:18 PM

JWT 인증을 위해 ThinkPHP6을 사용하는 방법은 무엇입니까?

Jun 12, 2023 pm 12:18 PM

JWT(JSONWebToken)는 JSON 개체를 보안 토큰으로 사용하여 여러 시스템 간에 사용자 ID 정보를 안전하게 전송하는 경량 인증 및 권한 부여 메커니즘입니다. ThinkPHP6은 PHP 언어를 기반으로 하는 효율적이고 유연한 MVC 프레임워크로 JWT 인증 메커니즘을 포함하여 많은 유용한 도구와 기능을 제공합니다. 이 기사에서는 웹 애플리케이션의 보안과 안정성을 보장하기 위해 JWT 인증을 위해 ThinkPHP6을 사용하는 방법을 소개합니다.

SpringBoot와 SpringMVC의 비교 및 차이점 분석

Dec 29, 2023 am 11:02 AM

SpringBoot와 SpringMVC의 비교 및 차이점 분석

Dec 29, 2023 am 11:02 AM

SpringBoot와 SpringMVC는 모두 Java 개발에서 일반적으로 사용되는 프레임워크이지만 둘 사이에는 몇 가지 분명한 차이점이 있습니다. 이 기사에서는 이 두 프레임워크의 기능과 용도를 살펴보고 차이점을 비교할 것입니다. 먼저 SpringBoot에 대해 알아봅시다. SpringBoot는 Spring 프레임워크를 기반으로 하는 애플리케이션의 생성 및 배포를 단순화하기 위해 Pivotal 팀에서 개발되었습니다. 독립 실행형 실행 파일을 구축하는 빠르고 가벼운 방법을 제공합니다.

SpringBoot가 Redis를 사용자 정의하여 캐시 직렬화를 구현하는 방법

Jun 03, 2023 am 11:32 AM

SpringBoot가 Redis를 사용자 정의하여 캐시 직렬화를 구현하는 방법

Jun 03, 2023 am 11:32 AM

1. RedisAPI 기본 직렬화 메커니즘인 RedisTemplate1.1을 사용자 정의합니다. API 기반 Redis 캐시 구현은 데이터 캐싱 작업에 RedisTemplate 템플릿을 사용합니다. 여기서 RedisTemplate 클래스를 열고 클래스의 소스 코드 정보를 봅니다. 키 선언, 값의 다양한 직렬화 방법, 초기 값은 비어 있음 @NullableprivateRedisSe