MySQL과 Oracle: 데이터 암호화 및 보안 전송 지원 비교

MySQL과 Oracle: 데이터 암호화 및 보안 전송 지원 비교

소개:

데이터 보안은 오늘날 정보화 시대에 점점 더 중요해지고 있습니다. 개인 정보 보호부터 비즈니스 비밀까지 데이터의 기밀성과 무결성을 유지하는 것은 모든 조직에 중요합니다. 데이터베이스 관리 시스템(DBMS) 중에서 가장 널리 사용되는 옵션은 MySQL과 Oracle입니다. 이 기사에서는 MySQL과 Oracle이 데이터 암호화 및 보안 전송을 지원하는 정도를 비교하고 몇 가지 코드 예제를 제공합니다.

1. MySQL 데이터 암호화 및 보안 전송

MySQL은 데이터 전송 및 데이터 저장 암호화를 포함한 다양한 암호화 기술을 지원합니다. 다음은 MySQL에서 일반적으로 사용되는 데이터 암호화 기능과 안전한 전송 방법입니다.

- SSL/TLS 암호화 전송:

MySQL은 SSL/TLS 프로토콜을 통한 데이터 암호화 전송을 지원합니다. 디지털 인증서와 비대칭 암호화 알고리즘을 사용하여 클라이언트와 서버 사이에 암호화된 채널이 설정되어 전송 중 데이터의 기밀성을 보장합니다.

다음은 MySQL에서 SSL/TLS 암호화 전송을 사용하기 위한 코드 예제입니다.

-- 启用SSL/TLS加密传输 GRANT USAGE ON *.* TO 'ssl_user'@'localhost' REQUIRE SSL; -- 创建或使用具有必要权限的用户并进行连接 mysql --ssl-ca=ca.pem --ssl-cert=client-cert.pem --ssl-key=client-key.pem -u ssl_user -h localhost

- 데이터 저장소 암호화:

MySQL 5.7 이상에서는 InnoDB 테이블에 대한 데이터 암호화를 지원합니다. 데이터 기밀성은 AES 알고리즘을 사용하여 데이터를 암호화하고 해독함으로써 스토리지 엔진 수준에서 달성됩니다.

다음은 MySQL에서 데이터 저장소 암호화를 사용하는 코드 예제입니다.

-- 创建一个加密的InnoDB表

CREATE TABLE encrypted_table (

id INT PRIMARY KEY,

sensitive_data VARBINARY(255)

) ENCRYPTION='Y';

-- 插入数据到加密表中

INSERT INTO encrypted_table VALUES (1, AES_ENCRYPT('sensitive data', 'encryption_key'));

-- 从加密表中检索数据

SELECT id, AES_DECRYPT(sensitive_data, 'encryption_key') FROM encrypted_table;2. 오라클의 데이터 암호화 및 보안 전송

오라클은 강력한 데이터 암호화 및 보안 전송 기능을 제공합니다. 다음은 Oracle에서 일반적으로 사용되는 데이터 암호화 기능과 안전한 전송 방법입니다.

- 투명 데이터 암호화(TDE) 투명한 데이터 암호화:

Oracle TDE는 데이터베이스 수준에서 데이터 암호화를 구현하는 기능입니다. 데이터베이스 암호화 키를 사용하여 디스크에 저장된 데이터를 암호화 및 해독함으로써 물리적 및 논리적 액세스 위협으로부터 데이터를 보호합니다.

다음은 Oracle에서 투명한 데이터 암호화를 사용하기 위한 코드 예제입니다.

-- 启用TDE功能

ALTER SYSTEM SET ENCRYPTION KEY IDENTIFIED BY "encryption_key";

-- 创建加密表空间

CREATE TABLESPACE encrypted_data DATAFILE 'encrypted_data.dbf' SIZE 10M ENCRYPTION USING 'AES256';

-- 创建加密表

CREATE TABLE encrypted_table (

id NUMBER PRIMARY KEY,

sensitive_data VARCHAR2(255)

) TABLESPACE encrypted_data;

-- 插入数据到加密表中

INSERT INTO encrypted_table VALUES (1, 'sensitive data');

-- 从加密表中检索数据

SELECT id, sensitive_data FROM encrypted_table;- SSL/TLS 암호화 전송:

Oracle은 SSL/TLS 프로토콜을 사용하여 데이터베이스 연결 암호화를 지원합니다. Oracle Net Services를 구성하면 클라이언트와 서버 간의 보안 통신이 가능해집니다.

다음은 Oracle에서 SSL/TLS 암호화 전송을 사용하는 코드 예제입니다.

-- 创建一个包含SSL配置的监听器

LISTENER =

(DESCRIPTION_LIST =

(DESCRIPTION =

(ADDRESS = (PROTOCOL = TCP)(HOST = localhost)(PORT = 1521))

)

)

SSL_CLIENT_AUTHENTICATION = FALSE

SSL_CIPHER_SUITES = (SSL_RSA_WITH_AES_128_CBC_SHA, SSL_RSA_WITH_AES_256_CBC_SHA)

ADMIN_RESTRICTIONS=ON

SSL_SERVER_DN_MATCH=no

-- 启动监听器

LSNRCTL start결론:

MySQL과 Oracle은 모두 데이터 암호화 및 보안 전송 기능을 제공하며 데이터 기밀성을 보호하는 방법과 전략이 다릅니다. MySQL은 더 간단하고 사용하기 쉬우며 보다 개방적인 SSL/TLS 암호화 전송을 지원합니다. Oracle은 투명한 데이터 암호화와 풍부한 암호화 기능을 지원하여 데이터 암호화 분야에서 더욱 강력해졌습니다. 적절한 데이터 암호화 및 보안 전송 방법을 선택할 때는 특정 요구 사항과 환경을 고려하고 모든 요소를 종합적으로 평가한 후 자신에게 적합한 솔루션을 선택해야 합니다.

위 내용은 MySQL과 Oracle: 데이터 암호화 및 보안 전송 지원 비교의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7518

7518

15

15

1378

1378

52

52

80

80

11

11

53

53

19

19

21

21

67

67

Xiaomi Mi 14 Pro에서 NFC 기능을 활성화하는 방법은 무엇입니까?

Mar 19, 2024 pm 02:28 PM

Xiaomi Mi 14 Pro에서 NFC 기능을 활성화하는 방법은 무엇입니까?

Mar 19, 2024 pm 02:28 PM

요즘 휴대폰의 성능과 기능은 점점 더 강력해지고 있습니다. 거의 모든 휴대폰에는 사용자의 모바일 결제 및 신원 인증을 용이하게 하는 편리한 NFC 기능이 탑재되어 있습니다. 그러나 일부 Xiaomi 14Pro 사용자는 NFC 기능을 활성화하는 방법을 모를 수 있습니다. 다음으로 자세히 소개해드리겠습니다. Xiaomi 14Pro에서 NFC 기능을 활성화하는 방법은 무엇입니까? 1단계: 휴대폰의 설정 메뉴를 엽니다. 2단계: "연결 및 공유" 또는 "무선 및 네트워크" 옵션을 찾아 클릭합니다. 3단계: 연결 및 공유 또는 무선 및 네트워크 메뉴에서 "NFC 및 결제"를 찾아 클릭합니다. 4단계: "NFC 스위치"를 찾아서 클릭하세요. 일반적으로 기본값은 꺼짐입니다. 5단계: NFC 스위치 페이지에서 스위치 버튼을 클릭하여 켜세요.

Huawei Pocket2에서 원격으로 TikTok을 사용하는 방법은 무엇입니까?

Mar 18, 2024 pm 03:00 PM

Huawei Pocket2에서 원격으로 TikTok을 사용하는 방법은 무엇입니까?

Mar 18, 2024 pm 03:00 PM

화면을 공중으로 밀어내는 것은 화웨이 메이트60 시리즈에서 높은 평가를 받는 화웨이의 기능이다. 이 기능은 휴대폰의 레이저 센서와 전면 카메라의 3D 깊이 카메라를 활용해 화면이 필요 없는 일련의 기능을 완성한다. 공중에서 TikTok을 스와이프하는 등 화면을 터치하는 기능이 있는데, Huawei Pocket 2를 사용하여 공중에서 TikTok을 스와이프하는 방법은 무엇인가요? Huawei Pocket2로 공중에서 스크린샷을 찍는 방법은 무엇입니까? 1. Huawei Pocket2의 설정을 엽니다. 2. 그런 다음 [접근성]을 선택합니다. 3. 클릭하여 [스마트 인식]을 엽니다. 4. [에어 스와이프 스크린], [에어 스크린샷], [에어 프레스] 스위치를 켜기만 하면 됩니다. 5. 사용 시 화면에서 20~40CM 거리를 두고 손바닥을 펴고 화면에 손바닥 아이콘이 나타날 때까지 기다려야 합니다.

iPhone 16 Pro CAD 도면이 공개되어 두 번째 새 버튼이 추가되었습니다.

Mar 09, 2024 pm 09:07 PM

iPhone 16 Pro CAD 도면이 공개되어 두 번째 새 버튼이 추가되었습니다.

Mar 09, 2024 pm 09:07 PM

아이폰16 프로의 CAD 파일이 노출됐는데, 디자인은 기존 루머와 일치한다. 지난해 가을 아이폰 15 프로에는 액션 버튼이 추가됐고, 올 가을 애플은 하드웨어 크기를 소폭 조정할 계획인 것으로 보인다. 캡처 버튼 추가 소문에 따르면 아이폰 16 프로는 두 번째 새 버튼을 추가할 수도 있는데, 이는 지난해에 이어 2년 연속 새 버튼이 추가되는 셈이다. 아이폰 16 프로에서는 새로운 캡처 버튼이 오른쪽 하단에 배치될 것이라는 소문이 돌고 있다. 이 디자인은 카메라 제어를 더욱 편리하게 하고 액션 버튼을 다른 기능에도 사용할 수 있게 할 것으로 예상된다. 이 버튼은 더 이상 일반 셔터 버튼이 아닙니다. 카메라에 관해서는 현재 iP에서

문서를 더 깔끔하게 만들기 위해 WPS Word에서 줄 간격을 설정하는 방법

Mar 20, 2024 pm 04:30 PM

문서를 더 깔끔하게 만들기 위해 WPS Word에서 줄 간격을 설정하는 방법

Mar 20, 2024 pm 04:30 PM

WPS는 당사에서 흔히 사용하는 사무용 소프트웨어입니다. 긴 글을 편집할 때 글꼴이 너무 작아서 선명하게 보이지 않는 경우가 많아 글꼴과 전체 문서가 조정됩니다. 예를 들어 문서의 줄 간격을 조정하면 문서 전체가 매우 명확해집니다. 오늘은 구체적인 작업 단계를 알려드리겠습니다. 와서 살펴보세요. 조정하려는 WPS 텍스트 파일을 열고 [시작] 메뉴에서 단락 설정 툴바를 찾으면 작은 줄 간격 설정 아이콘(그림에서 빨간색 원으로 표시)이 표시됩니다. 2. 줄 간격 설정 오른쪽 하단에 있는 작은 역삼각형을 클릭하면 해당 줄 간격 값이 나타납니다. 줄 간격의 1~3배를 선택할 수 있습니다(그림의 화살표 참조). 3. 또는 해당 단락을 마우스 오른쪽 버튼으로 클릭하면 나타납니다.

클라우드에 대규모 모델을 배포하기 위한 세 가지 비밀

Apr 24, 2024 pm 03:00 PM

클라우드에 대규모 모델을 배포하기 위한 세 가지 비밀

Apr 24, 2024 pm 03:00 PM

편집|제작자 Xingxuan|51CTO 기술 스택(WeChat ID: blog51cto) 지난 2년 동안 저는 기존 시스템보다는 대규모 언어 모델(LLM)을 사용하는 생성 AI 프로젝트에 더 많이 참여해 왔습니다. 서버리스 클라우드 컴퓨팅이 그리워지기 시작했습니다. 이들의 애플리케이션은 대화형 AI 강화부터 다양한 산업에 대한 복잡한 분석 솔루션 제공 및 기타 다양한 기능에 이르기까지 다양합니다. 퍼블릭 클라우드 제공업체가 이미 기성 생태계를 제공하고 있으며 이것이 저항이 가장 적은 경로이기 때문에 많은 기업이 이러한 모델을 클라우드 플랫폼에 배포합니다. 그러나 저렴하지는 않습니다. 클라우드는 확장성, 효율성, 고급 컴퓨팅 기능(요청 시 GPU 사용 가능)과 같은 다른 이점도 제공합니다. 퍼블릭 클라우드 플랫폼에 LLM을 배포하는 프로세스에는 잘 알려지지 않은 몇 가지 측면이 있습니다.

TrendX 연구소: Merlin Chain 프로젝트 분석 및 생태 목록

Mar 24, 2024 am 09:01 AM

TrendX 연구소: Merlin Chain 프로젝트 분석 및 생태 목록

Mar 24, 2024 am 09:01 AM

3월 2일 통계에 따르면 비트코인의 2계층 네트워크 MerlinChain의 총 TVL은 미화 30억 달러에 도달했습니다. 이 중 비트코인 생태자산은 15억9600만 달러 상당의 BTC, 4억400만 달러 상당의 BRC-20 자산 등 90.83%를 차지했다. 지난 달 MerlinChain의 총 TVL은 스테이킹 활동을 시작한 지 14일 만에 19억 7천만 달러에 이르렀으며, 이는 작년 11월에 출시된 Blast를 능가하며 가장 최근이자 똑같이 눈길을 사로잡습니다. 2월 26일, MerlinChain 생태계의 NFT 총 가치는 미화 4억 2천만 달러를 초과하여 이더리움 외에 NFT 시장 가치가 가장 높은 퍼블릭 체인 프로젝트가 되었습니다. 프로젝트 소개 MerlinChain은 OKX 지원입니다

C언어와 PHP의 차이점과 비교분석

Mar 20, 2024 am 08:54 AM

C언어와 PHP의 차이점과 비교분석

Mar 20, 2024 am 08:54 AM

C 언어와 PHP의 차이점 및 비교 분석 C 언어와 PHP는 모두 일반적인 프로그래밍 언어이지만 여러 측면에서 분명한 차이점이 있습니다. 이 기사에서는 C 언어와 PHP를 비교 분석하고 구체적인 코드 예제를 통해 이들 간의 차이점을 설명합니다. 1. 구문 및 사용법: C 언어: C 언어는 프로세스 지향 프로그래밍 언어로 주로 시스템 수준 프로그래밍 및 임베디드 개발에 사용됩니다. C 언어의 구문은 상대적으로 간단하고 저수준이며, 메모리를 직접 조작할 수 있고 효율적이고 유연합니다. C 언어는 프로그래머의 프로그램 완성도를 강조합니다.

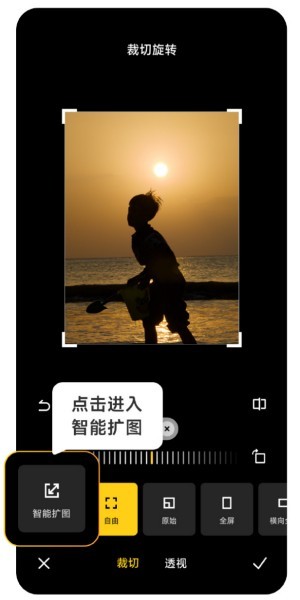

Xiaomi Mi 14 Ultra AI 스마트 이미지 확장을 사용하는 방법은 무엇입니까?

Mar 16, 2024 pm 12:37 PM

Xiaomi Mi 14 Ultra AI 스마트 이미지 확장을 사용하는 방법은 무엇입니까?

Mar 16, 2024 pm 12:37 PM

시대의 진보로 인해 많은 사람들의 소득이 점점 더 높아지고 있으며, 그들이 일반적으로 사용하는 휴대폰은 자주 변경될 것입니다. Xiaomi가 최근 출시한 Xiaomi Mi 14 Ultra는 사용자에게 친숙할 것입니다. 사용자에게 더 많은 것을 제공할 수 있습니다. 편안하고 원활한 경험을 제공하기 위해 새로운 휴대폰은 필연적으로 사용되지 않는 많은 기능을 접하게 됩니다. 예를 들어 Xiaomi 14UltraAI 스마트 이미지 확장을 사용하는 방법은 무엇입니까? 아래의 사용법 튜토리얼을 살펴보세요! Xiaomi 14UltraAI 스마트 이미지 확장을 사용하는 방법은 무엇입니까? 먼저 Xiaomi 14Ultra를 열고 사진 앨범에 들어가서 확대하려는 사진을 선택한 다음 사진 앨범 편집 옵션에 들어갑니다. 자르기 회전을 클릭하고 자르기를 클릭한 다음 나타나는 선택 항목에서 스마트 확장을 클릭합니다. 마지막으로 필요에 따라 이미지를 확장하는 방법을 선택합니다.