최근 Jamf Threat Lab에서는 놀라운 연구 결과를 발표했습니다. 연구소에 따르면, 그들은 네트워크 연결을 유지하면서 iOS 16을 실행하는 iPhone 장치에서 비행기 모드 상태를 위장할 수 있는 새로운 공격 후 지속성 기술을 성공적으로 개발했습니다. 이 기술은 업계에서 폭넓은 주목을 받고 있습니다

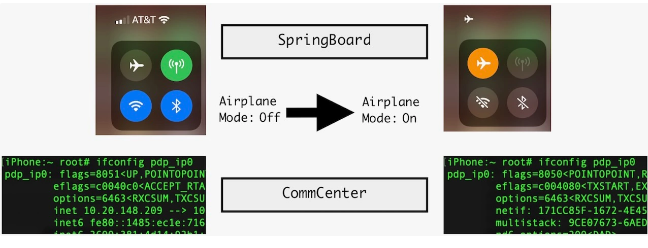

보도에 따르면 이 공격 기술의 핵심 아이디어는 SpringBoard와 CommCenter의 두 가지 핵심 구성 요소를 활용하는 것입니다. 전자는 iPhone 장치의 사용자 인터페이스 요소를 처리하고 후자는 네트워크 연결을 관리합니다. 이 두 구성 요소의 시너지 효과를 통해 공격자는 iPhone 사용자가 비행기 모드가 켜져 있다고 잘못 믿게 만들 수 있지만 실제로 WiFi 및 셀룰러 데이터 연결은 여전히 정상입니다

공격이 성공하면 사용자 인터페이스에 다음이 표시됩니다. 비행기 모드가 이미 켜져 있습니다. 이러한 위장을 통해 사용자는 자신도 모르게 네트워크 서비스를 계속 사용할 수 있게 되어 숨겨진 위험에 빠지게 됩니다. 또한, 연구소에서는 전체 공격 과정을 자세히 공개하지 않았고, 공격이 무선으로 수행될 수 있는지 여부도 명확히 밝히지 않았지만, 이 기술의 잠재적인 위협이 업계의 주목을 끌었습니다

전문가들은 이 공격 방법이 네트워크 보안 분야의 과제를 강조합니다. 새로운 은밀한 공격 가능성이 있습니다. 공격자는 더 이상 네트워크 연결을 직접적으로 방해하는 데 국한되지 않고 대신 장치 사용자 인터페이스의 표시 상태를 변경하여 네트워크 연결을 유지합니다. 이 혁신적인 접근 방식은 민감한 사용자 정보 도용, 통신 모니터링 등과 같은 악의적인 활동에 악용될 수 있습니다. 그러나 이 연구는 보안 및 개인 정보 보호에 대한 일련의 우려를 불러일으켰습니다. 사용자와 개발자는 자신의 장치와 애플리케이션이 유사한 공격의 영향을 받지 않도록 세심한 주의를 기울여야 합니다. 또한 업계에서는 유사한 은밀한 공격이 구현되는 것을 방지하기 위해 iOS 시스템의 보안 강화를 요구하고 있습니다

위 내용은 Jamf Threat Labs의 성공적인 개발: iOS 16 장치는 비행기 모드를 위장하여 인터넷 연결을 유지합니다.의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!