기본 인증으로 WP REST API 설정 및 사용

이 시리즈의 소개 부분에서는 REST 아키텍처를 간략하게 검토하고 이것이 더 나은 애플리케이션을 만드는 데 어떻게 도움이 되는지 살펴보았습니다. 그런 다음 WordPress에서 REST API의 역사를 살펴보고 최신 추가 사항인 WP REST API 플러그인을 소개했습니다. 우리는 플러그인 설치와 요청을 보내거나 서버 응답을 보기 위한 HTTP 클라이언트를 포함하는 플러그인 테스트를 위한 기본 작업 환경을 설정했습니다.

이 시리즈의 현재 부분에서는 서버에 기본 인증 프로토콜을 설정하여 REST API를 통해 다양한 작업을 수행하기 위한 인증된 요청을 보냅니다.

이 섹션에서는 구체적으로 다음을 수행합니다.

- REST API 플러그인 사용 시 사용할 수 있는 다양한 인증 방법 보기

- 서버에 기본 인증 설정하기

- Postman을 사용하여 인증된 요청 보내기

- JavaScript 프레임워크를 사용하여 인증된 요청 보내기

- 명령줄을 사용하여 인증된 요청 보내기

- WP HTTP API를 사용하여 인증된 요청 보내기

그럼 먼저 인증 자체부터 살펴보겠습니다.

인증이란 무엇인가요?

가장 기본적인 정의에서 신원 확인은 개인의 신원을 확인하는 프로세스입니다.

인터넷 백과사전에 따르면:

일반적으로 사용자 이름과 비밀번호를 기반으로 개인을 식별하는 프로세스입니다. 보안 시스템에서 인증은 개인의 신원을 기반으로 시스템 개체에 대한 액세스 권한을 개인에게 부여하는 프로세스인 권한 부여와 다릅니다. 인증은 개인이 자신이 주장하는 사람인지 확인만 할 뿐 개인의 액세스 권한을 지정하지는 않습니다.

WP REST API에 대해 말하자면, 충분한 권한이 있는 사용자는 게시물 작성, 사이트의 모든 사용자 검색, 사용자 권한 취소 등 다양한 CRUD 작업을 수행할 수 있습니다. 그러나 이러한 모든 작업을 수행하려면 사용자는 서버에 자신의 신원을 증명해야 하며 여기서 인증이 중요합니다.

적절한 인증이 없으면 악의적인 야망을 가진 사람이 웹 사이트를 손상시키기 쉽기 때문에 인증은 사용자의 권한과 수행할 수 있는 작업을 제한하는 데 필요한 보안 계층을 제공합니다.

인증을 위해 WP REST API를 사용하세요

WP REST API는 각각 특정 목적을 가진 세 가지 인증 옵션을 제공합니다. 옵션은 다음과 같습니다:

- 기본인증

- OAuth 인증

- 쿠키인증

현재 WordPress를 인증하는 기본 방법은 쿠키 인증을 이용하는 것입니다. 이것이 WordPress가 사용자가 누구인지, 사용자가 수행할 수 있는 작업을 결정하는 방법입니다. WP REST API와 함께 위에 나열된 다른 두 가지 인증 방법을 사용하려면 GitHub의 WP REST API 팀에서 제공하는 해당 플러그인을 설치해야 합니다. 두 가지 방법 모두 REST API 플러그인 자체를 통해 WordPress 코어에도 포함될 수 있기를 바랍니다.

기본 인증은 요청 헤더와 함께 로그인 자격 증명이 전송되는 가장 기본적인 유형의 HTTP 인증입니다.

기본 인증 작동 방식

기본 인증에서는 클라이언트가 인증이 필요한 URL을 요청합니다. 서버는 클라이언트(또는 사용자 에이전트)에게 401-Not Authorized 코드를 전송하여 자신을 인증하도록 요청합니다. 그 대가로 클라이언트는 동일한 요청을 다시 보내지만 로그인 자격 증명은 Base64로 인코딩된 문자열 형식으로 用户名:password。该字符串在 Authorization 헤더 필드에 다음과 같이 전송됩니다.

따라서 사용자 이름이 tutsplus 并且密码是 123456인 경우 다음 헤더 필드가 요청과 함께 전송됩니다.

base64로 인코딩된 문자열은 쉽게 디코딩될 수 있으므로 이 방법은 개방형 네트워크에서 사용하기에 매우 안전하지 않습니다. 따라서 이 방법은 서버와 클라이언트 간의 연결을 신뢰할 수 있는 경우 디버깅 및 개발 목적으로만 사용해야 합니다.

플러그인 설치

위에서 언급했듯이 WP REST API 팀은 GitHub에서 플러그인을 제공합니다. 따라서 우리가 해야 할 일은 이를 plugins 디렉터리에 복제하고 활성화하는 것뿐입니다.

플러그인에 대한 명령을 실행하려면 /wp-content/plugins/ 目录并克隆您可能需要 sudo 권한으로 이동하세요. 이렇게 하려면 다음 명령을 실행하세요:

단말기에 비밀번호를 입력하라는 메시지가 표시됩니다. 비밀번호를 입력하고 저장소를 디렉터리에 복제하세요.

플러그인을 복제한 후 WP 관리자를 통해 활성화하세요. 이제 REST API 플러그인에서 기본 HTTP 인증 방법을 사용할 수 있습니다.

Postman을 사용하여 인증된 요청 보내기

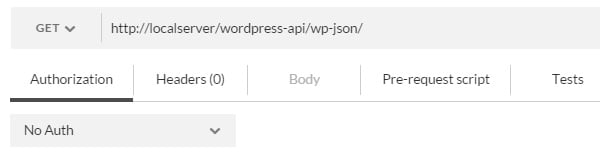

대부분의 HTTP 클라이언트는 Chrome용 Postman과 마찬가지로 기본 인증 방법을 사용하여 요청 보내기를 기본적으로 지원합니다. 인증된 요청을 보내려면 주소 표시줄 아래의 인증탭으로 이동하세요.

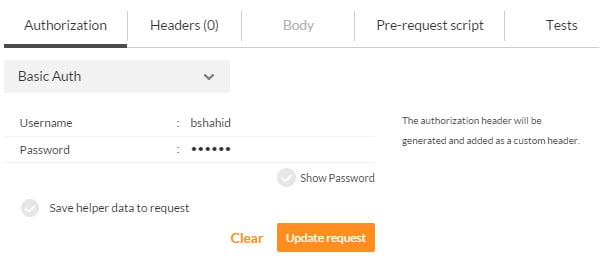

现在从下拉菜单中选择基本身份验证。系统将要求您输入用户名和密码。输入您的凭据后,点击更新请求按钮。

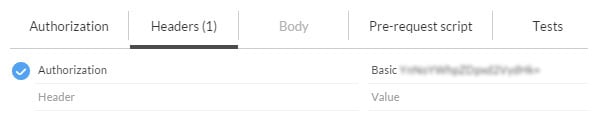

更新身份验证选项后,您将在标头选项卡中看到更改,并且现在包括一个标头字段,其中包含编码的用户名和密码字符串:

这就是我们如何使用 Postman 设置基本身份验证。现在您可以发送测试请求,例如删除帖子,这需要身份验证:

DELETE http://dev-server/wp-json/wp/v2/posts/52

其中 dev-server 是您的开发服务器的路径。

如果一切顺利,服务器将返回200 OK状态代码,表明id为52的帖子已被删除:

不用担心我们在这里提出的请求 - 我们将在以后的部分中更详细地讨论它该系列。

从命令行发送经过身份验证的请求

我们可以使用命令行使用此方法发送经过身份验证的请求。考虑以下与上述请求等效的 curl:

curl --request DELETE -I --user admin:password http://dev-server/wp-json/wp/v2/posts/52

服务器将发送以下响应,表明一切正常:

HTTP/1.1 200 OK Date: Fri, 28 Aug 2015 20:02:43 GMT Server: Apache/2.4.6 (CentOS) PHP/5.6.12 X-Powered-By: PHP/5.6.12 Set-Cookie: PHPSESSID=k0rg6mcbsie7ufvoav219lqre0; path=/ Expires: Thu, 19 Nov 1981 08:52:00 GMT Cache-Control: no-store, no-cache, must-revalidate, post-check=0, pre-check=0 Pragma: no-cache X-Content-Type-Options: nosniff Link: <http://localserver/wordpress-api/demo-post-28/>; rel="alternate"; type=text/html Allow: GET, POST, PUT, PATCH, DELETE Transfer-Encoding: chunked Content-Type: application/json; charset=UTF-8

--request 选项指定要使用的请求方法,在我们的示例中为 DELETE。您还可以使用 -X 作为 --request 选项的替代选项。

-I 选项仅获取服务器发送的 HTTP 标头。 -I 的替代选项是 --head 选项。

使用 JavaScript 发送经过身份验证的请求

如果您使用客户端 JavaScript 框架(例如 jQuery)与启用了 WP API 的 WordPress 站点进行远程交互,则可以在 AJAX 请求中发送授权标头。考虑通过 jQuery.ajax() 方法发送的以下 DELETE 请求:

$.ajax({

url: 'http://dev-server/wp-json/wp/v2/posts/52',

method: 'DELETE',

crossDomain: true,

beforeSend: function ( xhr ) {

xhr.setRequestHeader( 'Authorization', 'Basic ' + Base64.encode( 'username:password' ) );

},

success: function( data, txtStatus, xhr ) {

console.log( data );

console.log( xhr.status );

}

});

其中 Base64 是用于编码和解码 Base64 字符串的对象。在上面的 jQuery.ajax() 方法调用之前,其定义如下:

var Base64={_keyStr:"ABCDEFGHIJKLMNOPQRSTUVWXYZabcdefghijklmnopqrstuvwxyz0123456789+/=",encode:function(e){var t="";var n,r,i,s,o,u,a;var f=0;e=Base64._utf8_encode(e);while(f<e.length){n=e.charCodeAt(f++);r=e.charCodeAt(f++);i=e.charCodeAt(f++);s=n>>2;o=(n&3)<<4|r>>4;u=(r&15)<<2|i>>6;a=i&63;if(isNaN(r)){u=a=64}else if(isNaN(i)){a=64}t=t+this._keyStr.charAt(s)+this._keyStr.charAt(o)+this._keyStr.charAt(u)+this._keyStr.charAt(a)}return t},decode:function(e){var t="";var n,r,i;var s,o,u,a;var f=0;e=e.replace(/[^A-Za-z0-9\+\/\=]/g,"");while(f<e.length){s=this._keyStr.indexOf(e.charAt(f++));o=this._keyStr.indexOf(e.charAt(f++));u=this._keyStr.indexOf(e.charAt(f++));a=this._keyStr.indexOf(e.charAt(f++));n=s<<2|o>>4;r=(o&15)<<4|u>>2;i=(u&3)<<6|a;t=t+String.fromCharCode(n);if(u!=64){t=t+String.fromCharCode(r)}if(a!=64){t=t+String.fromCharCode(i)}}t=Base64._utf8_decode(t);return t},_utf8_encode:function(e){e=e.replace(/\r\n/g,"\n");var t="";for(var n=0;n<e.length;n++){var r=e.charCodeAt(n);if(r<128){t+=String.fromCharCode(r)}else if(r>127&&r<2048){t+=String.fromCharCode(r>>6|192);t+=String.fromCharCode(r&63|128)}else{t+=String.fromCharCode(r>>12|224);t+=String.fromCharCode(r>>6&63|128);t+=String.fromCharCode(r&63|128)}}return t},_utf8_decode:function(e){var t="";var n=0;var r=c1=c2=0;while(n<e.length){r=e.charCodeAt(n);if(r<128){t+=String.fromCharCode(r);n++}else if(r>191&&r<224){c2=e.charCodeAt(n+1);t+=String.fromCharCode((r&31)<<6|c2&63);n+=2}else{c2=e.charCodeAt(n+1);c3=e.charCodeAt(n+2);t+=String.fromCharCode((r&15)<<12|(c2&63)<<6|c3&63);n+=3}}return t}};

我在 StackOverflow 上找到了它,它是一种在 JavaScript 中编码和解码 Base64 字符串的跨浏览器方式。

在上述请求中,我们使用 xhr 对象的 setRequestHeader() 方法作为参数传递给 Authorization 标头beforeSend() 方法。

除了上述请求之外,Access-Control-Allow-Headers 标头还应允许服务器上的 Authorization 字段。可以通过在 WordPress .htaccess 文件中添加以下代码行来启用此功能:

Header always set Access-Control-Allow-Headers Authorization Header always set

上述请求完成后,将在浏览器控制台中回显响应,如下图所示:

服务器返回的200状态响应代码显示id为

使用 WP HTTP API 发送经过身份验证的请求

如果您通过 WordPress 安装与另一个 WordPress 站点进行远程交互,发送 HTTP 请求的最合适方法是 WP HTTP API。

考虑以下代码,该代码将 DELETE 请求发送到另一个启用了 WP REST API 和基本身份验证的 WordPress 安装:

$wp_request_headers = array(

'Authorization' => 'Basic ' . base64_encode( 'username:password' )

);

$wp_request_url = 'http://localserver/wordpress-api/wp-json/wp/v2/posts/52';

$wp_delete_post_response = wp_remote_request(

$wp_request_url,

array(

'method' => 'DELETE',

'headers' => $wp_request_headers

)

);

echo wp_remote_retrieve_response_code( $wp_delete_post_response ) . ' ' . wp_remote_retrieve_response_message( $wp_delete_post_response );

这里我们使用了 wp_remote_request() 函数,它接受两个参数:

-

$url: 请求的URL -

$args:要传递的附加参数数组

$args 数组中定义的 $method 数组是 DELETE,并且应始终以大写形式书写。 $headers 数组采用随请求传递的所有标头字段的键值对。我们已经传递了 Authorization 密钥,其值为 base64 编码的用户名和密码字符串。

响应将保存在 $wp_delete_post_response 变量中,我们可以将其与 wp_remote_retrieve_response_code() 和 wp_remote_retrieve_response_message() 一起使用功能。这两个函数是 WP HTTP API 中的辅助函数,它们分别从响应中提取状态代码和状态消息。

如果通过上述请求成功删除帖子,则会回显以下文本:

200 OK

这就是 WP REST API 支持的基本身份验证方法。由于其简单性,除非另有说明,我们将在未来的部分中使用相同的身份验证方法来检索、创建或修改数据。

结论

在本系列的当前部分中,我们仔细研究了 WP REST API 支持的基本 HTTP 身份验证方法。但是,它不应该在实时生产环境中使用,因为 Base64 编码的字符串很容易被解码,并且您的凭据可能会落入坏人之手。

成功设置并测试 HTTP 基本身份验证方法后,我们准备进一步设置更复杂的身份验证方式 — OAuth 1.0a 方法。我们将在本系列的下一部分中做到这一点,敬请期待!

위 내용은 기본 인증으로 WP REST API 설정 및 사용의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7413

7413

15

15

1359

1359

52

52

76

76

11

11

20

20

19

19

JavaScript로 문자열 문자를 교체하십시오

Mar 11, 2025 am 12:07 AM

JavaScript로 문자열 문자를 교체하십시오

Mar 11, 2025 am 12:07 AM

JavaScript 문자열 교체 방법 및 FAQ에 대한 자세한 설명 이 기사는 JavaScript에서 문자열 문자를 대체하는 두 가지 방법 인 내부 JavaScript 코드와 웹 페이지의 내부 HTML을 탐색합니다. JavaScript 코드 내부의 문자열을 교체하십시오 가장 직접적인 방법은 대체 () 메소드를 사용하는 것입니다. str = str.replace ( "find", "replace"); 이 메소드는 첫 번째 일치 만 대체합니다. 모든 경기를 교체하려면 정규 표현식을 사용하고 전역 플래그 g를 추가하십시오. str = str.replace (/fi

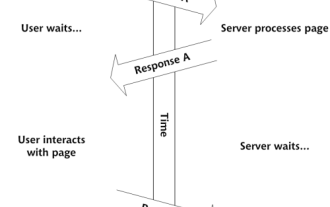

자신의 Ajax 웹 응용 프로그램을 구축하십시오

Mar 09, 2025 am 12:11 AM

자신의 Ajax 웹 응용 프로그램을 구축하십시오

Mar 09, 2025 am 12:11 AM

그래서 여기 당신은 Ajax라는이 일에 대해 배울 준비가되어 있습니다. 그러나 정확히 무엇입니까? Ajax라는 용어는 역동적이고 대화식 웹 컨텐츠를 만드는 데 사용되는 느슨한 기술 그룹을 나타냅니다. 원래 Jesse J에 의해 만들어진 Ajax라는 용어

10 JQuery Fun 및 Games 플러그인

Mar 08, 2025 am 12:42 AM

10 JQuery Fun 및 Games 플러그인

Mar 08, 2025 am 12:42 AM

10 재미있는 jQuery 게임 플러그인 웹 사이트를보다 매력적으로 만들고 사용자 끈적함을 향상시킵니다! Flash는 여전히 캐주얼 웹 게임을 개발하기위한 최고의 소프트웨어이지만 JQuery는 놀라운 효과를 만들 수 있으며 Pure Action Flash 게임과 비교할 수는 없지만 경우에 따라 브라우저에서 예기치 않은 재미를 가질 수 있습니다. jQuery tic 발가락 게임 게임 프로그래밍의 "Hello World"에는 이제 jQuery 버전이 있습니다. 소스 코드 jQuery Crazy Word Composition 게임 이것은 반은 반은 게임이며, 단어의 맥락을 알지 못해 이상한 결과를 얻을 수 있습니다. 소스 코드 jQuery 광산 청소 게임

내 자신의 JavaScript 라이브러리를 어떻게 작성하고 게시합니까?

Mar 18, 2025 pm 03:12 PM

내 자신의 JavaScript 라이브러리를 어떻게 작성하고 게시합니까?

Mar 18, 2025 pm 03:12 PM

기사는 JavaScript 라이브러리 작성, 게시 및 유지 관리, 계획, 개발, 테스트, 문서 및 홍보 전략에 중점을 둡니다.

jQuery 시차 자습서 - 애니메이션 헤더 배경

Mar 08, 2025 am 12:39 AM

jQuery 시차 자습서 - 애니메이션 헤더 배경

Mar 08, 2025 am 12:39 AM

이 튜토리얼은 jQuery를 사용하여 매혹적인 시차 배경 효과를 만드는 방법을 보여줍니다. 우리는 멋진 시각적 깊이를 만드는 계층화 된 이미지가있는 헤더 배너를 만들 것입니다. 업데이트 된 플러그인은 jQuery 1.6.4 이상에서 작동합니다. 다운로드

브라우저에서 성능을 위해 JavaScript 코드를 최적화하려면 어떻게해야합니까?

Mar 18, 2025 pm 03:14 PM

브라우저에서 성능을 위해 JavaScript 코드를 최적화하려면 어떻게해야합니까?

Mar 18, 2025 pm 03:14 PM

이 기사는 브라우저에서 JavaScript 성능을 최적화하기위한 전략에 대해 설명하고 실행 시간을 줄이고 페이지로드 속도에 미치는 영향을 최소화하는 데 중점을 둡니다.

Matter.js : 소개를 시작합니다

Mar 08, 2025 am 12:53 AM

Matter.js : 소개를 시작합니다

Mar 08, 2025 am 12:53 AM

Matter.js는 JavaScript로 작성된 2D 강성 신체 물리 엔진입니다. 이 라이브러리를 사용하면 브라우저에서 2D 물리학을 쉽게 시뮬레이션 할 수 있습니다. 그것은 단단한 몸체를 생성하고 질량, 면적 또는 밀도와 같은 물리적 특성을 할당하는 능력과 같은 많은 기능을 제공합니다. 중력 마찰과 같은 다양한 유형의 충돌 및 힘을 시뮬레이션 할 수도 있습니다. Matter.js는 모든 주류 브라우저를 지원합니다. 또한, 터치를 감지하고 반응이 좋기 때문에 모바일 장치에 적합합니다. 이러한 모든 기능을 사용하면 엔진 사용 방법을 배울 수있는 시간이 필요합니다. 이는 물리 기반 2D 게임 또는 시뮬레이션을 쉽게 만들 수 있습니다. 이 튜토리얼에서는 설치 및 사용을 포함한이 라이브러리의 기본 사항을 다루고

jQuery 및 Ajax를 사용한 자동 새로 고침 DIV 컨텐츠

Mar 08, 2025 am 12:58 AM

jQuery 및 Ajax를 사용한 자동 새로 고침 DIV 컨텐츠

Mar 08, 2025 am 12:58 AM

이 기사에서는 jQuery 및 Ajax를 사용하여 5 초마다 DIV의 컨텐츠를 자동으로 새로 고치는 방법을 보여줍니다. 이 예제는 RSS 피드의 최신 블로그 게시물을 마지막 새로 고침 타임 스탬프와 함께 가져오고 표시합니다. 로딩 이미지는 선택 사항입니다