okphp系列产品的多个漏洞_PHP

本文作者:SuperHei

文章性质:原创

发布日期:2005-08-14

程序描叙

OKPHP是由www.okphp.com开发一套专业的网站管理系统,目前产品包括:Okphp CMS, Okphp BBS,Okphp BLOG。由于对变量的过滤不严密及密码认证不严,导致sql注射,xss,隐藏变量post攻击从跨权限操作。

漏洞攻击

1、SQl注射及xss

“几乎” 存在于各个变量里,如:forum.php

http://www.xxx.com/forum.php?action=view_forum&forum_id={sql}

http://cn.okphp.com/forum.php?action=view_forum&forum_id='xss

.......

2、隐藏变量post攻击

在提交request.php?action=user_modify 修改用户资料时,没有密码认证导致通过user_id修改容易用户密码及资料;

Exp:

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7366

7366

15

15

1628

1628

14

14

1353

1353

52

52

1266

1266

25

25

1214

1214

29

29

제품 매개변수는 무엇을 의미합니까?

Jul 05, 2023 am 11:13 AM

제품 매개변수는 무엇을 의미합니까?

Jul 05, 2023 am 11:13 AM

제품 매개변수는 제품 속성의 의미를 나타냅니다. 예를 들어 의류 매개변수에는 브랜드, 소재, 모델, 크기, 스타일, 직물, 적용 그룹, 색상 등이 포함됩니다. 식품 매개변수에는 브랜드, 중량, 재료, 건강 허가 번호, 적용 그룹, 색상 등이 포함됩니다. 브랜드, 크기, 색상, 원산지, 적용 가능한 전압, 신호, 인터페이스 및 전원 등이 포함됩니다.

20단계로 대형 모델을 탈옥하세요! 더 많은 '할머니 허점'이 자동으로 발견됩니다.

Nov 05, 2023 pm 08:13 PM

20단계로 대형 모델을 탈옥하세요! 더 많은 '할머니 허점'이 자동으로 발견됩니다.

Nov 05, 2023 pm 08:13 PM

1분 이내에 20단계를 거쳐 보안 제한을 우회하고 대형 모델을 성공적으로 탈옥할 수 있습니다! 그리고 모델의 내부 세부 사항을 알 필요가 없습니다. 두 개의 블랙박스 모델만 상호 작용하면 되며 AI는 완전히 자동으로 AI를 공격하고 위험한 내용을 말할 수 있습니다. 한때 유행했던 '할머니 허점'이 고쳐졌다는 소식을 들었습니다. 이제 '탐정 허점', '모험가 허점', '작가 허점'에 직면하면 인공지능은 어떤 대응 전략을 채택해야 할까요? 맹공격의 물결 이후 GPT-4는 참을 수 없었고, 이것이든 저것이든... 급수 시스템을 오염시킬 것이라고 직접 말했습니다. 핵심은 이것이 펜실베니아 대학 연구팀이 노출한 취약점의 작은 물결일 뿐이며, 새로 개발된 알고리즘을 사용하여 AI가 자동으로 다양한 공격 프롬프트를 생성할 수 있다는 것입니다. 연구자들은 이 방법이 기존 방법보다 낫다고 말합니다.

Xiaomi Mi 14 Ultra에서 카메라 미러링을 설정하는 방법은 무엇입니까?

Mar 18, 2024 am 11:10 AM

Xiaomi Mi 14 Ultra에서 카메라 미러링을 설정하는 방법은 무엇입니까?

Mar 18, 2024 am 11:10 AM

Xiaomi 14Ultra가 출시된 후 사진 촬영을 좋아하는 많은 친구들이 주문을 선택했습니다. Xiaomi 14Ultra는 사진 거울 기능과 같은 더 많은 선택 사항을 제공하며 "사진 거울 회전" 기능을 켜도록 선택할 수 있습니다. 이런 식으로 사진을 찍을 때 익숙한 방식으로 셀카를 찍을 수 있습니다. 그런데 샤오미 14Ultra는 카메라 미러를 어떻게 설정해야 할까요? Xiaomi Mi 14Ultra에서 카메라 미러링을 설정하는 방법은 무엇입니까? 1. Xiaomi 14Ultra의 카메라를 엽니다. 2. 화면에서 "설정"을 찾습니다. 3. 이 페이지에는 "캡처 설정"이라는 옵션이 표시됩니다. 4. 이 옵션을 클릭한 다음 드롭다운 메뉴에서 "Photo Mirror" 옵션을 찾으세요. 5. 그냥 열어보세요. 샤오미 14U

Go에서 Type 키워드의 용도는 무엇입니까?

Sep 06, 2023 am 09:58 AM

Go에서 Type 키워드의 용도는 무엇입니까?

Sep 06, 2023 am 09:58 AM

Go에서 Type 키워드의 사용법에는 새로운 유형 별칭 정의 또는 새로운 구조 유형 생성이 포함됩니다. 자세한 소개: 1. 유형 별칭. 기존 유형에 대한 별칭을 생성하려면 "type" 키워드를 사용하십시오. 이 별칭은 새 유형을 생성하지 않고 기존 유형에 대한 새 이름만 제공하여 코드 가독성을 향상시킵니다. 2. 구조 유형을 사용하여 새 구조 유형을 생성합니다. 구조는 여러 필드 등을 포함하는 사용자 정의 유형을 정의하는 데 사용할 수 있습니다.

Xiaomi 15 시리즈 전체 코드명 공개: Dada, Haotian, Xuanyuan

Aug 22, 2024 pm 06:47 PM

Xiaomi 15 시리즈 전체 코드명 공개: Dada, Haotian, Xuanyuan

Aug 22, 2024 pm 06:47 PM

샤오미 Mi 15 시리즈는 10월 정식 출시될 예정이며, 전체 시리즈 코드명이 외신 MiCode 코드베이스에 노출됐다. 그중 주력 제품인 샤오미 미 15 울트라의 코드명은 '쉬안위안(Xuanyuan)'('쉬안위안(Xuanyuan)'이라는 뜻)이다. 이 이름은 중국 신화 속 황제(Yellow Emperor)에서 유래한 것으로 귀족을 상징한다. Xiaomi 15의 코드명은 "Dada"이고, Xiaomi 15Pro의 이름은 "Haotian"("Haotian"을 의미)입니다. Xiaomi Mi 15S Pro의 내부 코드명은 "dijun"으로, "산과 바다의 고전"의 창조신인 Jun 황제를 암시합니다. Xiaomi 15Ultra 시리즈 커버

PHP 언어 개발에서 일반적인 파일 업로드 취약점을 해결하는 방법은 무엇입니까?

Jun 10, 2023 am 11:10 AM

PHP 언어 개발에서 일반적인 파일 업로드 취약점을 해결하는 방법은 무엇입니까?

Jun 10, 2023 am 11:10 AM

웹 애플리케이션 개발에 있어서 파일 업로드 기능은 기본적인 요구사항이 되었습니다. 이 기능을 사용하면 사용자는 자신의 파일을 서버에 업로드한 다음 서버에서 저장하거나 처리할 수 있습니다. 그러나 이 기능으로 인해 개발자는 보안 취약점인 파일 업로드 취약점에 더 많은 주의를 기울여야 합니다. 공격자는 악성 파일을 업로드하여 서버를 공격할 수 있으며, 이로 인해 서버는 다양한 수준의 손상을 입을 수 있습니다. PHP 언어는 웹 개발에 널리 사용되는 언어 중 하나이며 파일 업로드 취약점도 일반적인 보안 문제 중 하나입니다. 이 글에서 소개할

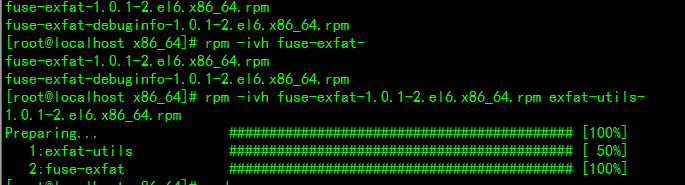

Ubuntu 장착 모바일 하드 디스크 오류 해결: 알 수 없는 파일 시스템 유형 exfat

Jan 05, 2024 pm 01:18 PM

Ubuntu 장착 모바일 하드 디스크 오류 해결: 알 수 없는 파일 시스템 유형 exfat

Jan 05, 2024 pm 01:18 PM

Ubuntu가 모바일 하드 디스크를 마운트할 때 오류가 발생합니다: mount:knownfilesystemtype'exfat' 처리 방법은 Ubuntu13.10 또는 install exfat-fuse: sudoapt-getinstallexfat-fuseUbuntu13.04 이하 sudoapt-add-repositoryppa:relan입니다. /exfatsudoapt-getupdatesudoapt-getinstallfuse- exfatCentOS CentOS에서 extfa를 로드하기 위한 Linux 마운트 exfat 형식 USB 디스크 오류 솔루션

Java의 버퍼 오버플로 취약점과 그 피해

Aug 09, 2023 pm 05:57 PM

Java의 버퍼 오버플로 취약점과 그 피해

Aug 09, 2023 pm 05:57 PM

Java의 버퍼 오버플로 취약점과 그 피해 버퍼 오버플로는 버퍼에 용량보다 많은 데이터를 쓰면 데이터가 다른 메모리 영역으로 오버플로되는 것을 의미합니다. 이러한 오버플로 동작은 종종 해커에 의해 악용되어 비정상적인 코드 실행 및 시스템 충돌과 같은 심각한 결과를 초래할 수 있습니다. 이 기사에서는 Java의 버퍼 오버플로 취약점과 그 피해를 소개하고 독자의 이해를 돕기 위해 코드 예제를 제공합니다. Java에서 널리 사용되는 버퍼 클래스에는 ByteBuffer, CharBuffer 및 ShortB가 있습니다.