Java 보안 메커니즘의 인증 및 권한 부여 메커니즘은 어떻게 구현됩니까?

Java 애플리케이션은 인증 및 권한 부여 메커니즘을 통해 데이터 보안을 보호합니다. 인증은 사용자의 ID(비밀번호 또는 토큰 기반)를 결정하고 권한 부여는 사용자의 권한(역할 또는 권한 기반)을 결정합니다. 실제 응용에서는 코드를 통해 사용자 인증을 확인할 수 있으며 인증되지 않은 경우 오류가 반환됩니다.

Java 보안 메커니즘 인증 및 권한 부여 메커니즘 구현

Java 애플리케이션에서 인증 및 권한 부여 메커니즘은 데이터 및 애플리케이션 보안을 보호하는 데 중요합니다.

인증

인증은 사용자가 주장하는 사람이 맞는지 여부를 결정합니다. Java에서 인증을 구현하는 두 가지 주요 방법이 있습니다.

// 基于密码的认证 String username = "admin"; String password = "secret"; boolean authenticated = authManager.authenticate(username, password); // 基于令牌的认证 String token = "eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9..."; boolean authenticated = authManager.authenticate(token);

인증

인증은 인증된 사용자에게 특정 작업을 수행할 권한이 있는지 여부를 결정합니다. Java에서 인증을 구현하는 두 가지 주요 방법은 다음과 같습니다.

// 基于角色的授权 String role = "admin"; boolean authorized = authManager.authorize(authenticatedUser, role); // 基于权限的授权 String permission = "READ_USER"; boolean authorized = authManager.authorize(authenticatedUser, permission);

실제 예

다음 코드가 포함된 간단한 Java 웹 애플리케이션을 생각해 보세요.

@WebServlet("/user")

public class UserServlet extends HttpServlet {

@Override

protected void doGet(HttpServletRequest req, HttpServletResponse resp) throws IOException {

// 检查授权

if (!authManager.authorize(req.getUserPrincipal(), "READ_USER")) {

resp.setStatus(403);

resp.getWriter().write("没有访问权限!");

return;

}

// 加载并显示用户数据

User user = userRepository.findById(req.getParameter("id"));

resp.getWriter().write(user.toString());

}

}이 예에서는 authManager 实例负责认证和授权,userRepository 实例负责管理用户数据。当用户访问 /user 端点时,UserServlet 会检查用户是否拥有 READ_USER 권한, 사용자에게 권한이 없는 경우, 403 오류가 반환됩니다.

위 내용은 Java 보안 메커니즘의 인증 및 권한 부여 메커니즘은 어떻게 구현됩니까?의 상세 내용입니다. 자세한 내용은 PHP 중국어 웹사이트의 기타 관련 기사를 참조하세요!

핫 AI 도구

Undresser.AI Undress

사실적인 누드 사진을 만들기 위한 AI 기반 앱

AI Clothes Remover

사진에서 옷을 제거하는 온라인 AI 도구입니다.

Undress AI Tool

무료로 이미지를 벗다

Clothoff.io

AI 옷 제거제

AI Hentai Generator

AI Hentai를 무료로 생성하십시오.

인기 기사

뜨거운 도구

메모장++7.3.1

사용하기 쉬운 무료 코드 편집기

SublimeText3 중국어 버전

중국어 버전, 사용하기 매우 쉽습니다.

스튜디오 13.0.1 보내기

강력한 PHP 통합 개발 환경

드림위버 CS6

시각적 웹 개발 도구

SublimeText3 Mac 버전

신 수준의 코드 편집 소프트웨어(SublimeText3)

뜨거운 주제

7563

7563

15

15

1385

1385

52

52

84

84

11

11

61

61

19

19

28

28

99

99

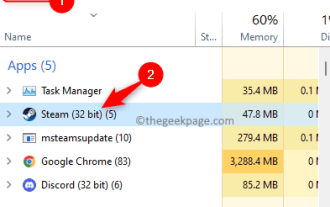

Windows 11/10에서 프로세스가 파일 오류 수정에 액세스할 수 없습니다.

May 12, 2023 pm 07:10 PM

Windows 11/10에서 프로세스가 파일 오류 수정에 액세스할 수 없습니다.

May 12, 2023 pm 07:10 PM

우리 모두 알고 있듯이 파일이 사용 중이면 다른 프로세스가 해당 파일에 액세스하거나 변경할 수 없습니다. 이 경우 프로세스가 파일을 열려고 하면 운영 체제는 다른 프로세스가 해당 파일을 수정하지 못하도록 파일을 잠급니다. “다른 프로세스에서 사용 중이기 때문에 해당 프로세스에서 파일에 액세스할 수 없습니다.”는 Windows 컴퓨터에서 많은 사용자가 관찰하는 오류 메시지입니다. 이 오류는 WindowsOS와 WindowsServer의 다른 버전에서 발생하는 것으로 알려져 있습니다. 일반적으로 이 오류 메시지는 사용자의 Windows PC에서 Netsh 명령을 사용할 때 나타납니다. 이 오류가 발생하는 또 다른 상황은 IIS(인터넷 정보 서비스) M을 실행하려고 할 때입니다.

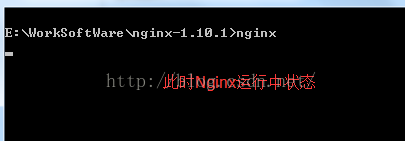

IIS 웹 사이트에 액세스하기 위해 Windows에 nginx1.10.1 역방향 프록시를 설치하는 방법

May 23, 2023 pm 05:40 PM

IIS 웹 사이트에 액세스하기 위해 Windows에 nginx1.10.1 역방향 프록시를 설치하는 방법

May 23, 2023 pm 05:40 PM

먼저 공식 홈페이지에 가서 소프트웨어 패키지를 다운로드하고 압축을 풀어보세요. 중국어 nginx 구성에서는 경로 문제가 발생하지 않는 것이 가장 좋습니다. Windows에서는 파일 경로를 "\", "\\"로 구분할 수 있습니다. 또는 "/" 기호. 하지만 "\"는 문제를 일으킬 가능성이 가장 높으므로 사용하지 않는 것이 좋습니다. 경로를 추가하지 마십시오. 그렇지 않으면 구성 파일 경로를 찾을 수 없습니다. 예를 들어, e 드라이브에 압축을 풀면 cmd 명령은 nginx.exe가 있는 폴더인 cde:\worksoftware\를 찾습니다. nginx-1.10.1을 실행한 후 먼저 nginx.conf 파일을 확인합니다. 실제로 nginx의 가장 중요하고 주요한 작업은 구성 파일이며 다른 것은 없습니다.

IIS 응용 프로그램 풀을 여는 방법

Apr 09, 2024 pm 07:48 PM

IIS 응용 프로그램 풀을 여는 방법

Apr 09, 2024 pm 07:48 PM

IIS에서 응용 프로그램 풀을 열려면: 1. IIS 관리자를 엽니다. 2. "응용 프로그램 풀" 노드로 이동합니다. 3. 대상 응용 프로그램 풀을 마우스 오른쪽 버튼으로 클릭하고 "관리"를 선택합니다. 4. "고급 설정" 탭을 클릭합니다. . 여기에서 애플리케이션 풀 구성을 확인하고 수정할 수 있습니다.

Nginx 프록시 관리자를 사용하여 API 게이트웨이 인증 및 권한 부여 구현

Sep 27, 2023 pm 08:49 PM

Nginx 프록시 관리자를 사용하여 API 게이트웨이 인증 및 권한 부여 구현

Sep 27, 2023 pm 08:49 PM

NginxProxyManager를 사용하여 API 게이트웨이 인증 및 권한 부여를 구현하는 것은 현대 인터넷 애플리케이션 개발에서 중요한 부분입니다. API 게이트웨이는 인터페이스 호출을 제공하지만 인터페이스 보안도 보장해야 합니다. 그 중 인증과 권한 부여는 API 게이트웨이의 필수 기능으로, 요청자의 신원을 확인하고 접근 권한을 부여하는 데 사용됩니다. 이 기사에서는 NginxProxyManager를 사용하여 API 게이트웨이 인증 및 권한 부여를 구현하는 방법을 소개하고 특정 코드 예제를 제공합니다. 1. 무엇입니까?

Gin 프레임워크를 사용하여 API 게이트웨이와 인증 및 권한 부여 기능 구현

Jun 22, 2023 am 08:57 AM

Gin 프레임워크를 사용하여 API 게이트웨이와 인증 및 권한 부여 기능 구현

Jun 22, 2023 am 08:57 AM

현대 인터넷 아키텍처에서 API 게이트웨이는 중요한 구성 요소가 되었으며 기업 및 클라우드 컴퓨팅 시나리오에서 널리 사용됩니다. API 게이트웨이의 주요 기능은 여러 마이크로서비스 시스템의 API 인터페이스를 균일하게 관리 및 배포하고 액세스 제어 및 보안 보호를 제공하며 API 문서 관리, 모니터링 및 로깅도 수행할 수 있습니다. API 게이트웨이의 보안과 확장성을 더 잘 보장하기 위해 일부 액세스 제어, 인증 및 권한 부여 메커니즘도 API 게이트웨이에 추가되었습니다. 이러한 메커니즘은 사용자와 서비스가

HTML 파일에서 URL을 생성하는 방법

Apr 21, 2024 pm 12:57 PM

HTML 파일에서 URL을 생성하는 방법

Apr 21, 2024 pm 12:57 PM

HTML 파일을 URL로 변환하려면 다음 단계를 포함하는 웹 서버가 필요합니다. 웹 서버를 얻습니다. 웹 서버를 설정합니다. HTML 파일을 업로드하세요. 도메인 이름을 만듭니다. 요청을 라우팅합니다.

iis를 해결하는 방법을 시작할 수 없습니다

Dec 06, 2023 pm 05:07 PM

iis를 해결하는 방법을 시작할 수 없습니다

Dec 06, 2023 pm 05:07 PM

iis 시작 실패에 대한 해결 방법: 1. 시스템 파일의 무결성을 확인합니다. 3. 관련 서비스를 시작합니다. 5. Windows 시스템을 재설정합니다. 8. 운영 체제 및 응용 프로그램을 업데이트하십시오. 9. 불필요한 소프트웨어를 너무 많이 설치하지 마십시오. 10. 중요한 데이터를 정기적으로 백업하십시오. 자세한 소개: 1. 시스템 파일의 무결성을 확인하고, 시스템 파일 검사 도구를 실행하고, 시스템 파일의 무결성을 확인하는 등의 작업을 수행합니다.

iis 로그 파일을 삭제할 수 있나요? 어떻게 삭제하나요?

Apr 09, 2024 pm 07:45 PM

iis 로그 파일을 삭제할 수 있나요? 어떻게 삭제하나요?

Apr 09, 2024 pm 07:45 PM

예, IIS 로그 파일을 삭제할 수 있습니다. 제거에는 IIS 관리자를 통해 웹 사이트 또는 응용 프로그램 풀을 선택하고 로그 파일 탭에서 로그 파일을 삭제하는 작업이 포함됩니다. 명령 프롬프트를 사용하여 로그 파일 저장 디렉터리(일반적으로 %SystemRoot%\System32\LogFiles\W3SVC1)로 이동한 후 del 명령을 사용하여 로그 파일을 삭제합니다. Log Parser와 같은 타사 도구를 사용하여 로그 파일을 자동으로 삭제합니다.