MongoDB的授权和权限

MongoDB的授权和权限 1. 在开启MongoDB 服务时不添加任何参数时,可以对数据库任意操作,而且可以远程访问数据库。如果启动的时候指定auth参数,可以对数据库进行用户验证。 www.2cto.com $ ./mongod --auth mongodb.log 开启 ./mongo MongoDB shell version

MongoDB的授权和权限

1. 在开启MongoDB 服务时不添加任何参数时,可以对数据库任意操作,而且可以远程访问数据库。如果启动的时候指定—auth参数,可以对数据库进行用户验证。 www.2cto.com

$ ./mongod --auth >> mongodb.log & 开启

./mongo

MongoDB shell version: 1.8.1

connecting to: test

>show dbs

admin (empty)

local (empty)

2. 添加用户

在刚安装完毕的时候MongoDB都默认有一个admin数据库,而admin.system.users中将会保存比在其它数据库中设置的用户权限更大的用户信息。

当admin.system.users中一个用户都没有时,即使mongod启动时添加了--auth参数,如果没有在admin数据库中添加用户,此时不进行任何认证还是可以做任何操作,直到在admin.system.users中添加了一个用户。

下面创建数据库tage,并给tage创建用户:

> use tage

switched to db tage

> db.addUser("tage","123")

{

"user" : "tage",

"readOnly" : false,

"pwd" : "1f66d5c4223029536080d41febe0ec33"

}

在admin库中创建root用户:

> use admin

switched to db admin

> db.addUser("root","123456")

{

"user" : "root",

"readOnly" : false,

"pwd" : "34e5772aa66b703a319641d42a47d696"

}

3. 验证用户:

> db.auth("root","123")

0 密码错误,返回0,验证失败

> db.auth("root","123456")

1 验证成功,返回1

下面试验用户权限设置:

$ ./mongo 登录时不加用户名与密码

MongoDB shell version: 1.8.1

connecting to: test

> use tage

switched to db tage

> db.system.users.find()

error: {

"$err" : "unauthorized db:tage lock type:-1 client:127.0.0.1",

"code" : 10057

}

4. 以上验证说明,登录时不指定用户名与密码,就会报错。下面指定用户与密码

$ ./mongo -uroot -p123456 指定用户与密码,但是不指定库名

MongoDB shell version: 1.8.1

connecting to: test

Wed Aug 3 21:30:42 uncaught exception: login failed

exception: login failed

mongodb登录时默认连接test库,如果登录时不指定库名,就会报错

5. 下面以tage库的用户名登录进行验证:

$ ./mongo tage -utage -p123

MongoDB shell version: 1.8.1

connecting to: tage

> db.system.users.find() 对所属自己的库进行操作,有权限

{ "_id" : ObjectId("4e394c696b50a56254359088"), "user" : "tage", "readOnly" : false, "pwd" : "1f66d5c4223029536080d41febe0ec33" }

> use admin

switched to db admin

> db.system.users.find() 对其他库操作,没有权限

error: {

"$err" : "unauthorized db:admin lock type:-1 client:127.0.0.1",

"code" : 10057

}

6. 下面以admin库下的root用户登录进行验证:

./mongo admin -uroot -p123456

MongoDB shell version: 1.8.1

connecting to: admin

> db.system.users.find()

{ "_id" : ObjectId("4e394caf6b50a56254359089"), "user" : "root", "readOnly" : false, "pwd" : "34e5772aa66b703a319641d42a47d696" }

> use tage

switched to db tage

> db.system.users.find() 对其他库进行操作,有权限

{ "_id" : ObjectId("4e394c696b50a56254359088"), "user" : "tage", "readOnly" : false, "pwd" : "1f66d5c4223029536080d41febe0ec33" }

7. mongodb的远程用户连接

语法结构:mongo –uusername –ppwd ServerIP:port/dbname

其中port默认为27017

$ ./mongo -uroot -p123456 192.168.2.150/admin

MongoDB shell version: 1.8.1

connecting to: 192.168.2.150/admin

> db.system.users.find()

{ "_id" : ObjectId("4e394caf6b50a56254359089"), "user" : "root", "readOnly" : false, "pwd" : "34e5772aa66b703a319641d42a47d696" }

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1393

1393

52

52

37

37

110

110

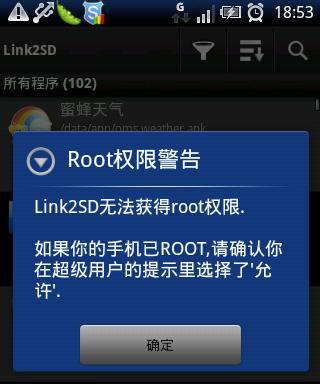

Dayakan kebenaran root dengan satu klik (dapatkan kebenaran root dengan cepat)

Jun 02, 2024 pm 05:32 PM

Dayakan kebenaran root dengan satu klik (dapatkan kebenaran root dengan cepat)

Jun 02, 2024 pm 05:32 PM

Ia membolehkan pengguna melakukan operasi yang lebih mendalam dan penyesuaian sistem kebenaran Root ialah kebenaran pentadbir dalam sistem Android. Mendapatkan keistimewaan root biasanya memerlukan satu siri langkah yang membosankan, yang mungkin tidak mesra pengguna biasa, bagaimanapun. Dengan mendayakan kebenaran root dengan satu klik, artikel ini akan memperkenalkan kaedah yang mudah dan berkesan untuk membantu pengguna mendapatkan kebenaran sistem dengan mudah. Fahami kepentingan dan risiko kebenaran root dan mempunyai kebebasan yang lebih besar keizinan Root membolehkan pengguna mengawal sepenuhnya sistem telefon mudah alih. Kuatkan kawalan keselamatan, sesuaikan tema dan pengguna boleh memadamkan aplikasi yang diprapasang. Sebagai contoh, pemadaman fail sistem secara tidak sengaja menyebabkan ranap sistem, penggunaan keistimewaan akar yang berlebihan dan pemasangan perisian hasad secara tidak sengaja juga berisiko, walau bagaimanapun. Sebelum menggunakan keistimewaan root

Apakah kegunaan net4.0

May 10, 2024 am 01:09 AM

Apakah kegunaan net4.0

May 10, 2024 am 01:09 AM

.NET 4.0 digunakan untuk mencipta pelbagai aplikasi dan ia menyediakan pemaju aplikasi dengan ciri yang kaya termasuk: pengaturcaraan berorientasikan objek, fleksibiliti, seni bina berkuasa, penyepaduan pengkomputeran awan, pengoptimuman prestasi, perpustakaan yang luas, keselamatan, Kebolehskalaan, akses data dan mudah alih sokongan pembangunan.

Cara mengkonfigurasi pengembangan automatik MongoDB pada Debian

Apr 02, 2025 am 07:36 AM

Cara mengkonfigurasi pengembangan automatik MongoDB pada Debian

Apr 02, 2025 am 07:36 AM

Artikel ini memperkenalkan cara mengkonfigurasi MongoDB pada sistem Debian untuk mencapai pengembangan automatik. Langkah -langkah utama termasuk menubuhkan set replika MongoDB dan pemantauan ruang cakera. 1. Pemasangan MongoDB Pertama, pastikan MongoDB dipasang pada sistem Debian. Pasang menggunakan arahan berikut: SudoaptDateSudoaptInstall-ImongoDB-Org 2. Mengkonfigurasi set replika replika MongoDB MongoDB Set memastikan ketersediaan dan kelebihan data yang tinggi, yang merupakan asas untuk mencapai pengembangan kapasiti automatik. Mula MongoDB Service: sudosystemctlstartmongodsudosys

Cara Memastikan Ketersediaan MongoDB Tinggi di Debian

Apr 02, 2025 am 07:21 AM

Cara Memastikan Ketersediaan MongoDB Tinggi di Debian

Apr 02, 2025 am 07:21 AM

Artikel ini menerangkan cara membina pangkalan data MongoDB yang sangat tersedia pada sistem Debian. Kami akan meneroka pelbagai cara untuk memastikan keselamatan data dan perkhidmatan terus beroperasi. Strategi Utama: Replicaset: Replicaset: Gunakan replika untuk mencapai redundansi data dan failover automatik. Apabila nod induk gagal, set replika secara automatik akan memilih nod induk baru untuk memastikan ketersediaan perkhidmatan yang berterusan. Sandaran dan Pemulihan Data: Secara kerap Gunakan perintah Mongodump untuk membuat sandaran pangkalan data dan merumuskan strategi pemulihan yang berkesan untuk menangani risiko kehilangan data. Pemantauan dan penggera: Menyebarkan alat pemantauan (seperti Prometheus, Grafana) untuk memantau status MongoDB dalam masa nyata, dan

Kaedah Navicat untuk melihat kata laluan pangkalan data MongoDB

Apr 08, 2025 pm 09:39 PM

Kaedah Navicat untuk melihat kata laluan pangkalan data MongoDB

Apr 08, 2025 pm 09:39 PM

Tidak mustahil untuk melihat kata laluan MongoDB secara langsung melalui Navicat kerana ia disimpan sebagai nilai hash. Cara mendapatkan kata laluan yang hilang: 1. Tetapkan semula kata laluan; 2. Periksa fail konfigurasi (mungkin mengandungi nilai hash); 3. Semak Kod (boleh kata laluan Hardcode).

Kemas kini utama Pi Coin: Pi Bank akan datang!

Mar 03, 2025 pm 06:18 PM

Kemas kini utama Pi Coin: Pi Bank akan datang!

Mar 03, 2025 pm 06:18 PM

Pinetwork akan melancarkan Pibank, platform perbankan mudah alih revolusioner! Pinetwork hari ini mengeluarkan kemas kini utama mengenai Pimisrbank Elmahrosa (muka), yang disebut sebagai Pibank, yang mengintegrasikan dengan baik perkhidmatan perbankan tradisi C). Apakah pesona Pibank? Mari kita cari! Fungsi utama Pibank: Pengurusan sehenti akaun bank dan aset cryptocurrency. Menyokong urus niaga masa nyata dan mengamalkan biospesies

Apakah strategi sandaran CentOS MongoDB?

Apr 14, 2025 pm 04:51 PM

Apakah strategi sandaran CentOS MongoDB?

Apr 14, 2025 pm 04:51 PM

Penjelasan terperinci mengenai strategi sandaran yang cekap MongoDB di bawah sistem CentOS Artikel ini akan memperkenalkan secara terperinci pelbagai strategi untuk melaksanakan sandaran MongoDB pada sistem CentOS untuk memastikan kesinambungan data dan kesinambungan perniagaan. Kami akan merangkumi sandaran manual, sandaran masa, sandaran skrip automatik, dan kaedah sandaran dalam persekitaran kontena Docker, dan menyediakan amalan terbaik untuk pengurusan fail sandaran. Sandaran Manual: Gunakan perintah Mongodump untuk melakukan sandaran penuh manual, contohnya: Mongodump-Hlocalhost: 27017-U Pengguna-P Password-D Database Data-O/Backup Direktori Perintah ini akan mengeksport data dan metadata pangkalan data yang ditentukan ke direktori sandaran yang ditentukan.

Cara Menyulitkan Data dalam Debian Mongodb

Apr 12, 2025 pm 08:03 PM

Cara Menyulitkan Data dalam Debian Mongodb

Apr 12, 2025 pm 08:03 PM

Menyulitkan pangkalan data MongoDB pada sistem Debian memerlukan langkah berikut: Langkah 1: Pasang MongoDB terlebih dahulu, pastikan sistem Debian anda dipasang MongoDB. Jika tidak, sila rujuk kepada dokumen MongoDB rasmi untuk pemasangan: https://docs.mongodb.com/manual/tutorial/install-mongodb-on-debian/step 2: menghasilkan fail kunci penyulitan Buat fail yang mengandungi kunci penyulitan dan tetapkan kebenaran yang betul: