Mysql学习用户认证原理与实现

这是有事没事时做的关于我们来理解在mysql核心代码中的用户验证原理,有兴趣的同学可以参考一下。

验证用户名和密码的过程,我们平时做一个系统的时候,很多时候都会涉及到身份验证。今天我们就来看下Mysql是如何进

行验证的。(注意是登录,不是登陆^_^)

一、用户认证原理

我们在应用程序中实现验证的方式基本上都是创建一张用户表,里面至少包含username和password两个字段,

password基本上都是加密后进行存储的。作为,对用户的限制较多,不是像我说的仅仅只有username和password

这么简单了。首先粗略的讲下访问控制。

信息系统中,访问控制分为自主访问控制(DAC)和强制访问控制(MAC)。具体到DBMS,自主访问控制就是我们所熟悉

的GRANT,REVOKE,大多数数据库都支持自助的访问控制。强制访问控制就是ORACLE中的LABEL,只有很少的一些系统支持MAC。

严格来说,登录并不属于访问控制机制,而应该属于用户身份识别和认证。在Mysql中,将登录和DAC的相关接口都实现在了

sql_acl.cc中(其实说登录是用户拥有的一种权限也未尝不可,正如ORACLE中的CREATE SESSION,不过登录并不仅仅是一种权

限,还包含很多其他的属性),从文件名大家可以看出来,ACL即ACCESS CONTROL LIST,访问控制列表,这是实现访问控制的

基本方法。下图是Mysql的整个访问控制的流程。

Mysql中用户管理模块的信息存储在系统表.User中,这个表不仅仅存放了授权用户的基本信息,还存放一些权限

信息。我们首先大概看一下这个表的结构。

| 代码如下 | 复制代码 |

+-----------------------+-----------------------------------+------+-----+---------+-------+

| Field | Type | Null | Key | Default | Extra |

+-----------------------+-----------------------------------+------+-----+---------+-------+

| Host | char(60) | NO | PRI | | |

| User | char(16) | NO | PRI | | |

| Password | char(41) | NO | | | |

| Select_priv | enum('N','Y') | NO | | N | |

| Insert_priv | enum('N','Y') | NO | | N | |

| Update_priv | enum('N','Y') | NO | | N | |

| Delete_priv | enum('N','Y') | NO | | N | |

| Create_priv | enum('N','Y') | NO | | N | |

| Drop_priv | enum('N','Y') | NO | | N | |

| Reload_priv | enum('N','Y') | NO | | N | |

| Shutdown_priv | enum('N','Y') | NO | | N | |

| Process_priv | enum('N','Y') | NO | | N | |

| File_priv | enum('N','Y') | NO | | N | |

| Grant_priv | enum('N','Y') | NO | | N | |

| References_priv | enum('N','Y') | NO | | N | |

| Index_priv | enum('N','Y') | NO | | N | |

| Alter_priv | enum('N','Y') | NO | | N | |

| Show_db_priv | enum('N','Y') | NO | | N | |

| Super_priv | enum('N','Y') | NO | | N | |

| Create_tmp_table_priv | enum('N','Y') | NO | | N | |

| Lock_tables_priv | enum('N','Y') | NO | | N | |

| Execute_priv | enum('N','Y') | NO | | N | |

| Repl_slave_priv | enum('N','Y') | NO | | N | |

| Repl_client_priv | enum('N','Y') | NO | | N | |

| Create_view_priv | enum('N','Y') | NO | | N | |

| Show_view_priv | enum('N','Y') | NO | | N | |

| Create_routine_priv | enum('N','Y') | NO | | N | |

| Alter_routine_priv | enum('N','Y') | NO | | N | |

| Create_user_priv | enum('N','Y') | NO | | N | |

| Event_priv | enum('N','Y') | NO | | N | |

| Trigger_priv | enum('N','Y') | NO | | N | |

| ssl_type | enum('','ANY','X509','SPECIFIED') | NO | | | |

| ssl_cipher | blob | NO | | NULL | |

| x509_issuer | blob | NO | | NULL | |

| x509_subject | blob | NO | | NULL | |

| max_questions | int(11) unsigned | NO | | 0 | |

| max_updates | int(11) unsigned | NO | | 0 | |

| max_connections | int(11) unsigned | NO | | 0 | |

| max_user_connections | int(11) unsigned | NO | | 0 | |

+-----------------------+-----------------------------------+------+-----+---------+-------+

39 rows in set (0.01 sec)Salin selepas log masuk |

|

这个表包含了39个字段,对于我们登录来说,应该主要是使用前三个字段,即Host,User,Password。

| 代码如下 | 复制代码 |

mysql> Host,User,Password from user; +-----------+------+----------+ | Host | User | Password | +-----------+------+----------+ | localhost | root | | | 127.0.0.1 | root | | | localhost | | | +-----------+------+----------+ 3 rows in set (0.00 sec) Salin selepas log masuk |

|

这里比我们预想的只需要用户名和密码的方式有所出入,多了一个Host字段,这个字段起到什么作用呢?!原来Mysql的登录认证不仅需要验证用户名和密码,还需要验证连接的主机地址,这样也是为了提高安全性吧。那如果我想一个用户在任何地址都可以进行登录岂不是要设置很多地址?Mysql提供了通配符,可以设置Host字段为*,这就代表可以匹配任何Host。具体看下这三行的意思,这三行的密码均为空。针对root用户,不需要输入密码,客户端的地址为本机。第三行的用户名为空,Host为localhost,说明本地的任何用户均可以进行登录,即使是个不存在的用户也可以登录成功,但是仅限于登录,没有其他相关的权限,无法进行实际操作。

二、跟踪

在Connection Manager中提到了login_connection函数用于检查用户名和密码等相关信息,其源码如下(重点的函数代码

会着色):

| 代码如下 | 复制代码 |

static bool login_connection(THD *thd)

{

NET *net= &thd->net;

int error;

DBUG_ENTER("login_connection");

DBUG_PRINT("info", ("login_connection called by thread %lu",

thd->thread_id));

/* Use "connect_timeout" value during connection phase */

my_net_set_read_timeout(net, connect_timeout);

my_net_set_write_timeout(net, connect_timeout);

error= check_connection(thd); //此处是验证的具体函数

net_end_statement(thd);

if (error)

{ // Wrong permissions

#ifdef __NT__

if (vio_type(net->vio) == VIO_TYPE_NAMEDPIPE)

my_sleep(1000); /* must wait after eof() */

#endif

statistic_increment(aborted_connects,&LOCK_status);

DBUG_RETURN(1);

}

/* Connect completed, set read/write timeouts back to default */

my_net_set_read_timeout(net, thd->variables.net_read_timeout);

my_net_set_write_timeout(net, thd->variables.net_write_timeout);

DBUG_RETURN(0);

}Salin selepas log masuk |

|

此函数主要是功能是调用函数check_connection进行用户认证,由于函数check_connection过长,对其进行简化,如下所示:

static int check_connection(THD *thd)

{

uint connect_errors= 0;

NET *net= &thd->net;

ulong pkt_len= 0;

char *end;

DBUG_PRINT("info",

("New connection received on %s", vio_description(net->vio)));

#ifdef SIGNAL_WITH_VIO_CLOSE

thd->set_active_vio(net->vio);

#endif

if (!thd->main_security_ctx.host) // If TCP/IP connection

{

char ip[30];

if (vio_peer_addr(net->vio, ip, &thd->peer_port))

{

my_error(ER_BAD_HOST_ERROR, MYF(0), thd->main_security_ctx.host_or_ip);

return 1;

}

if (!(thd->main_security_ctx.ip= my_strdup(ip,MYF(MY_WME))))

return 1; /* The error is set by my_strdup(). */

thd->main_security_ctx.host_or_ip= thd->main_security_ctx.ip;

vio_in_addr(net->vio,&thd->remote.sin_addr);

if (!(specialflag & SPECIAL_NO_RESOLVE))

{

vio_in_addr(net->vio,&thd->remote.sin_addr);

thd->main_security_ctx.host=

ip_to_hostname(&thd->remote.sin_addr, &connect_errors);

/* Cut very long hostnames to avoid possible overflows */

if (thd->main_security_ctx.host)

{

if (thd->main_security_ctx.host != my_localhost)

thd->main_security_ctx.host[min(strlen(thd->main_security_ctx.host),

HOSTNAME_LENGTH)]= 0;

thd->main_security_ctx.host_or_ip= thd->main_security_ctx.host;

}

if (connect_errors > max_connect_errors)

{

my_error(ER_HOST_IS_BLOCKED, MYF(0), thd->main_security_ctx.host_or_ip);

return 1;

}

}

...

if (acl_check_host(thd->main_security_ctx.host, thd->main_security_ctx.ip))//此处验证主机名或IP是否存在

{

my_error(ER_HOST_NOT_PRIVILEGED, MYF(0),

thd->main_security_ctx.host_or_ip);

return 1;

}

}

else /* Hostname given means that the connection was on a socket */

{

...

}

vio_keepalive(net->vio, TRUE);

...

char *user= end;

char *passwd= strend(user)+1;

uint user_len= passwd - user - 1;

char *db= passwd;

char db_buff[NAME_LEN + 1]; // buffer to store db in utf8

char user_buff[USERNAME_LENGTH + 1]; // buffer to store user in utf8

uint dummy_errors;

uint passwd_len= thd->client_capabilities & CLIENT_SECURE_CONNECTION ?

(uchar)(*passwd++) : strlen(passwd);

db= thd->client_capabilities & CLIENT_CONNECT_WITH_DB ?

db + passwd_len + 1 : 0;

uint db_len= db ? strlen(db) : 0;

if (passwd + passwd_len + db_len > (char *)net->read_pos + pkt_len)

{

inc_host_errors(&thd->remote.sin_addr);

my_error(ER_HANDSHAKE_ERROR, MYF(0), thd->main_security_ctx.host_or_ip);

return 1;

}

...

/* If username starts and ends in "'", chop them off */

if (user_len > 1 && user[0] == ''' && user[user_len - 1] == ''')

{

user[user_len-1]= 0;

user++;

user_len-= 2;

}

if (thd->main_security_ctx.user)

x_free(thd->main_security_ctx.user);

if (!(thd->main_security_ctx.user= my_strdup(user, MYF(MY_WME))))

return 1; /* The error is set by my_strdup(). */

return check_user(thd, COM_CONNECT, passwd, passwd_len, db, TRUE);//验证用户名和密码

}上面的源码主要做了如下几件事情:

- 获取客户端的IP和主机名

- acl_check_host函数验证USER表中是否存在相应的IP或HOST,如果不存在直接报错

- 获取用户名和密码

- check_user函数验证用户名和密码(不输入用户名默认为ODBC),如果系统表中不存在匹配的报错返回

- 获取用户的权限列表,验证用户的相关属性是否合法,如连接数是否超过上限,连接是否超时,操作是否超过限制等信息,如果不合法,则报错返回。

由于在一个认证的过程中涉及到的东西比较多,各个方面吧,我不能一一跟踪,只能大概了解其中的实现流程,捡重点进行

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1386

1386

52

52

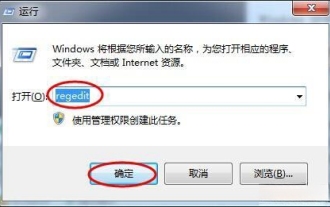

Penutupan Windows 11 menggesa hos tugas hos tugas tetingkap sedang melaksanakan penyelesaian tugas penutupan

Feb 12, 2024 pm 12:40 PM

Penutupan Windows 11 menggesa hos tugas hos tugas tetingkap sedang melaksanakan penyelesaian tugas penutupan

Feb 12, 2024 pm 12:40 PM

Baru-baru ini, ramai pengguna Win11 telah melaporkan bahawa apabila menutup, mereka digesa bahawa hos tugas taskhostwindow sedang melaksanakan tugas penutupan. Jadi apa yang sedang berlaku? Pengguna boleh memasukkan folder Desktop di bawah editor pendaftaran tempatan, dan kemudian pilih AutoEndTasks dalam tetingkap kanan untuk menetapkannya. Biarkan tapak web ini dengan teliti memperkenalkan kepada pengguna penyelesaian kepada masalah ini apabila ditutup. Penutupan Windows 11 menggesa bahawa hos tugas taskhostwindow sedang melaksanakan tugas penutupan 1. Gunakan kekunci kombinasi kekunci win + r, masukkan "regedit" dan tekan Enter, seperti yang ditunjukkan dalam rajah di bawah. 2. Cari [HKEY

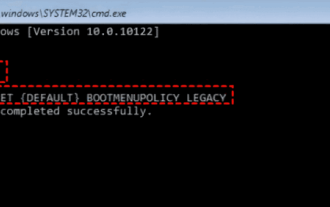

17 cara untuk menyelesaikan skrin biru kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

17 cara untuk menyelesaikan skrin biru kernel_security_check_failure

Feb 12, 2024 pm 08:51 PM

Kernelsecuritycheckfailure (kegagalan pemeriksaan kernel) adalah jenis kod henti yang agak biasa Walau bagaimanapun, tidak kira apa sebabnya, ralat skrin biru menyebabkan ramai pengguna merasa tertekan dengan berhati-hati. 17 penyelesaian kepada skrin biru kernel_security_check_failure Kaedah 1: Alih keluar semua peranti luaran Apabila mana-mana peranti luaran yang anda gunakan tidak serasi dengan versi Windows anda, ralat skrin biru Kernelsecuritycheckfailure mungkin berlaku. Untuk melakukan ini, anda perlu mencabut semua peranti luaran sebelum cuba memulakan semula komputer anda.

Bagaimana untuk menyemak sama ada aggregator host.exe selamat dalam Windows 11

Apr 13, 2023 pm 04:22 PM

Bagaimana untuk menyemak sama ada aggregator host.exe selamat dalam Windows 11

Apr 13, 2023 pm 04:22 PM

Apabila kami melancarkan Pengurus Tugas untuk menamatkan tugas atau menghentikan aplikasi, kami biasanya mendapati sejumlah besar proses berjalan. Ini adalah perkara biasa. Walau bagaimanapun, kadangkala kita melihat program yang menggunakan sumber sistem yang kita langsung tidak sedar. Salah satu proses ini ialah aggregator host.exe, yang telah menyebabkan beberapa kekeliruan di kalangan pengguna baru-baru ini. Sesetengah proses ini mungkin keperluan Windows yang sah, tetapi yang lain mungkin program berniat jahat yang berjalan di latar belakang dan menyebabkan masalah tanpa pengetahuan atau persetujuan pengguna. Selepas kami melihat lima cara anda boleh melancarkan Pengurus Tugas dalam Windows 11, kami akan menunjukkan kepada anda cara untuk menyemak sama ada aggregator host.exe selamat atau virus. teruskan

Apakah perbezaan antara tuan dan tuan rumah

Sep 28, 2023 pm 01:34 PM

Apakah perbezaan antara tuan dan tuan rumah

Sep 28, 2023 pm 01:34 PM

Perbezaan antara tuan dan tuan rumah ialah: 1. Hos boleh memainkan peranan sebagai pelanggan atau pelayan, manakala tuan adalah pelayan pusat yang bertanggungjawab untuk menyelaras dan menguruskan pelayan hamba lain dalam sistem teragih; biasanya mempunyai kuasa pemprosesan yang lebih tinggi dan sumber digunakan untuk memproses dan mengagihkan tugas, mengurus data, dan mengekalkan kestabilan keseluruhan sistem 3. Hos ialah nod dalam rangkaian, dan tuan adalah pelayan yang memainkan peranan utama dalam sistem teragih.

Perkara yang perlu dilakukan jika tiada laluan ke hos

Oct 07, 2023 am 10:50 AM

Perkara yang perlu dilakukan jika tiada laluan ke hos

Oct 07, 2023 am 10:50 AM

Penyelesaian kepada "tiada laluan ke hos" termasuk menyemak sambungan rangkaian, menyemak alamat IP dan port, menyemak konfigurasi tembok api, menyemak konfigurasi penghalaan, menyemak konfigurasi peranti rangkaian, menyemak status perkhidmatan rangkaian, menyemak konfigurasi rangkaian dan menghubungi pentadbir rangkaian. Pengenalan terperinci: 1. Semak sambungan rangkaian untuk memastikan sambungan rangkaian antara klien dan hos sasaran adalah normal Anda boleh cuba menguji ketersambungan rangkaian melalui arahan ping atau alat rangkaian lain, dan semak sama ada peranti perkakasan seperti kabel rangkaian , rangkaian wayarles dan penghala berfungsi dengan betul Pastikan sambungan rangkaian stabil, dsb.

Cara menggunakan modul enum untuk menentukan jenis penghitungan dalam Python 2.x

Jul 29, 2023 pm 09:33 PM

Cara menggunakan modul enum untuk menentukan jenis penghitungan dalam Python 2.x

Jul 29, 2023 pm 09:33 PM

Cara menggunakan modul enum untuk mentakrifkan jenis penghitungan dalam Python2.x Pengenalan: Penghitungan ialah jenis data yang mengehadkan nilai pembolehubah kepada julat terhad Menggunakan jenis penghitungan boleh menjadikan kod lebih jelas dan lebih mudah dibaca. Dalam Python2.x, kita boleh menggunakan modul enum untuk menentukan jenis penghitungan. Artikel ini akan memperkenalkan cara menggunakan modul enum untuk mentakrif dan menggunakan jenis penghitungan, dan memberikan contoh kod yang sepadan. Mengimport modul enum Sebelum menggunakan modul enum, anda perlu mengimport modul terlebih dahulu. wujud

host文件在哪里

Jan 04, 2021 am 11:25 AM

host文件在哪里

Jan 04, 2021 am 11:25 AM

host文件位于路径“C:\Windows\System32\drivers\etc”下;host文件是一个纯文本的文件,用普通的文本编辑软件,如记事本等都能打开;host文件的作用是包含IP地址和Host name主机名的映射关系。

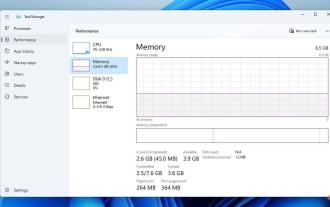

4 Petua Pantas untuk Membetulkan CPU Tinggi Hos Penyedia WMI pada Windows 11

Apr 18, 2023 pm 08:25 PM

4 Petua Pantas untuk Membetulkan CPU Tinggi Hos Penyedia WMI pada Windows 11

Apr 18, 2023 pm 08:25 PM

Proses WMIProviderHost memainkan peranan penting dalam Windows 11. Ia membolehkan aplikasi lain meminta maklumat tentang komputer anda. Proses yang berkaitan dengan WMIProviderHost lazimnya dijalankan di latar belakang, oleh itu, proses tersebut lazimnya tidak menggunakan sejumlah besar sumber sistem. Walau bagaimanapun, telah dilaporkan bahawa perkhidmatan itu kadangkala menggunakan lebih daripada 50% kuasa CPU kerana aplikasi lain. Adalah membimbangkan untuk menjalankan pemproses komputer anda pada kapasiti hampir maksimum untuk tempoh masa yang panjang, kerana ini boleh menyebabkan terlalu panas dan merosakkan komponen sistem. Dalam tutorial hari ini, kita akan melihat mengapa WMIProviderHost berfungsi dalam C pada Windows 11