pembangunan bahagian belakang

pembangunan bahagian belakang

C++

C++

Bagaimana untuk Membaca Kunci Peribadi PEM RSA dalam .NET menggunakan Bouncy Castle?

Bagaimana untuk Membaca Kunci Peribadi PEM RSA dalam .NET menggunakan Bouncy Castle?

Bagaimana untuk Membaca Kunci Peribadi PEM RSA dalam .NET menggunakan Bouncy Castle?

Membaca Kunci Peribadi PEM RSA dalam .NET

Pembangun sering menghadapi keperluan untuk membaca kunci peribadi PEM RSA dalam persekitaran .NET . Untuk menangani perkara ini, mari kita terokai penyelesaian menggunakan kedua-dua .NET Framework dan perpustakaan sumber terbuka popular yang dipanggil Bouncy Castle.

Memperkenalkan Bouncy Castle

Bouncy Castle ialah sebuah perpustakaan kriptografi komprehensif yang menyediakan sokongan meluas untuk pelbagai algoritma dan format. Ia termasuk kefungsian teguh untuk mengendalikan kunci RSA dalam format PEM.

Melaksanakan Penyelesaian

Untuk membaca kunci peribadi PEM RSA daripada .NET menggunakan Bouncy Castle, ikut langkah ini :

- Pasang perpustakaan Bouncy Castle dalam projek.

- Dapatkan kunci persendirian RSA yang dikodkan PEM dan simpannya dalam pembolehubah yang dipanggil privateKey.

-

Buat contoh kelas AsymmetricCipherKeyPair:

AsymmetricCipherKeyPair keyPair;

Salin selepas log masuk -

Baca fail PEM yang mengandungi kunci peribadi ke dalam TextReader objek:

using (var reader = File.OpenText(@"c:\myprivatekey.pem")) { // Read the private key from the file using a PEM reader keyPair = (AsymmetricCipherKeyPair) new PemReader(reader).ReadObject(); }Salin selepas log masuk -

Buat contoh kelas Pkcs1Encoding dengan enjin RSA:

var decryptEngine = new Pkcs1Encoding(new RsaEngine());

Salin selepas log masuk -

Memulakan enjin Pkcs1Encoding untuk penyahsulitan menggunakan peribadi kunci:

decryptEngine.Init(false, keyPair.Private);

Salin selepas log masuk -

Nyahkod bait berkod base64 untuk dinyahsulit (sebelum ini disimpan dalam bytesToDecrypt) menggunakan Pengekodan Pkcs1 enjin:

var decrypted = Encoding.UTF8.GetString(decryptEngine.ProcessBlock(bytesToDecrypt, 0, bytesToDecrypt.Length));

Salin selepas log masuk

Kesimpulan

Petunjuk terperinci ini menunjukkan cara membaca dan menggunakan kunci peribadi PEM RSA dalam .NET dengan berkesan. Dengan memanfaatkan keupayaan Bouncy Castle, pembangun boleh menyepadukan penyahsulitan RSA dengan lancar ke dalam aplikasi mereka.

Atas ialah kandungan terperinci Bagaimana untuk Membaca Kunci Peribadi PEM RSA dalam .NET menggunakan Bouncy Castle?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

Struktur Data Bahasa C: Perwakilan Data dan Operasi Pokok dan Grafik

Apr 04, 2025 am 11:18 AM

Struktur Data Bahasa C: Perwakilan Data dan Operasi Pokok dan Grafik

Apr 04, 2025 am 11:18 AM

Struktur Data Bahasa C: Perwakilan data pokok dan graf adalah struktur data hierarki yang terdiri daripada nod. Setiap nod mengandungi elemen data dan penunjuk kepada nod anaknya. Pokok binari adalah jenis pokok khas. Setiap nod mempunyai paling banyak dua nod kanak -kanak. Data mewakili structtreenode {intData; structtreenode*left; structtreenode*right;}; Operasi mewujudkan pokok traversal pokok (predecision, in-order, dan kemudian pesanan) Node Node Carian Pusat Node Node adalah koleksi struktur data, di mana unsur-unsur adalah simpul, dan mereka boleh dihubungkan bersama melalui tepi dengan data yang betul atau tidak jelas yang mewakili jiran.

Kebenaran di sebalik masalah operasi fail bahasa C

Apr 04, 2025 am 11:24 AM

Kebenaran di sebalik masalah operasi fail bahasa C

Apr 04, 2025 am 11:24 AM

Kebenaran mengenai masalah operasi fail: Pembukaan fail gagal: Kebenaran yang tidak mencukupi, laluan yang salah, dan fail yang diduduki. Penulisan data gagal: Penampan penuh, fail tidak boleh ditulis, dan ruang cakera tidak mencukupi. Soalan Lazim Lain: Traversal fail perlahan, pengekodan fail teks yang salah, dan kesilapan bacaan fail binari.

Apakah keperluan asas untuk fungsi bahasa C

Apr 03, 2025 pm 10:06 PM

Apakah keperluan asas untuk fungsi bahasa C

Apr 03, 2025 pm 10:06 PM

Fungsi bahasa C adalah asas untuk modularization kod dan bangunan program. Mereka terdiri daripada pengisytiharan (tajuk fungsi) dan definisi (badan fungsi). Bahasa C menggunakan nilai untuk lulus parameter secara lalai, tetapi pembolehubah luaran juga boleh diubahsuai menggunakan lulus alamat. Fungsi boleh mempunyai atau tidak mempunyai nilai pulangan, dan jenis nilai pulangan mestilah selaras dengan perisytiharan. Penamaan fungsi harus jelas dan mudah difahami, menggunakan nomenclature unta atau garis bawah. Ikuti prinsip tanggungjawab tunggal dan pastikan kesederhanaan fungsi untuk meningkatkan kebolehkerjaan dan kebolehbacaan.

Definisi nama fungsi dalam bahasa c

Apr 03, 2025 pm 10:03 PM

Definisi nama fungsi dalam bahasa c

Apr 03, 2025 pm 10:03 PM

Definisi nama fungsi bahasa C termasuk: jenis nilai pulangan, nama fungsi, senarai parameter dan badan fungsi. Nama fungsi harus jelas, ringkas dan bersatu dalam gaya untuk mengelakkan konflik dengan kata kunci. Nama fungsi mempunyai skop dan boleh digunakan selepas pengisytiharan. Penunjuk fungsi membolehkan fungsi diluluskan atau ditugaskan sebagai hujah. Kesalahan umum termasuk konflik penamaan, ketidakcocokan jenis parameter, dan fungsi yang tidak diisytiharkan. Pengoptimuman prestasi memberi tumpuan kepada reka bentuk dan pelaksanaan fungsi, sementara kod yang jelas dan mudah dibaca adalah penting.

Konsep fungsi bahasa c

Apr 03, 2025 pm 10:09 PM

Konsep fungsi bahasa c

Apr 03, 2025 pm 10:09 PM

F Fungsi bahasa adalah blok kod yang boleh diguna semula. Mereka menerima input, melakukan operasi, dan hasil pulangan, yang secara modular meningkatkan kebolehgunaan dan mengurangkan kerumitan. Mekanisme dalaman fungsi termasuk parameter lulus, pelaksanaan fungsi, dan nilai pulangan. Seluruh proses melibatkan pengoptimuman seperti fungsi dalam talian. Fungsi yang baik ditulis mengikut prinsip tanggungjawab tunggal, bilangan parameter kecil, penamaan spesifikasi, dan pengendalian ralat. Penunjuk yang digabungkan dengan fungsi dapat mencapai fungsi yang lebih kuat, seperti mengubahsuai nilai pembolehubah luaran. Pointer fungsi meluluskan fungsi sebagai parameter atau alamat kedai, dan digunakan untuk melaksanakan panggilan dinamik ke fungsi. Memahami ciri dan teknik fungsi adalah kunci untuk menulis program C yang cekap, boleh dipelihara, dan mudah difahami.

Cara Mengira C-SubScript 3 Subscript 5 C-SubScript 3 Subscript 5 Algoritma Tutorial

Apr 03, 2025 pm 10:33 PM

Cara Mengira C-SubScript 3 Subscript 5 C-SubScript 3 Subscript 5 Algoritma Tutorial

Apr 03, 2025 pm 10:33 PM

Pengiraan C35 pada dasarnya adalah matematik gabungan, yang mewakili bilangan kombinasi yang dipilih dari 3 dari 5 elemen. Formula pengiraan ialah C53 = 5! / (3! * 2!), Yang boleh dikira secara langsung oleh gelung untuk meningkatkan kecekapan dan mengelakkan limpahan. Di samping itu, memahami sifat kombinasi dan menguasai kaedah pengiraan yang cekap adalah penting untuk menyelesaikan banyak masalah dalam bidang statistik kebarangkalian, kriptografi, reka bentuk algoritma, dll.

CS-Week 3

Apr 04, 2025 am 06:06 AM

CS-Week 3

Apr 04, 2025 am 06:06 AM

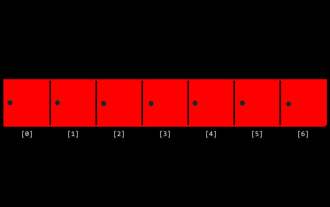

Algorithms are the set of instructions to solve problems, and their execution speed and memory usage vary. In programming, many algorithms are based on data search and sorting. Artikel ini akan memperkenalkan beberapa algoritma pengambilan data dan penyortiran. Carian linear mengandaikan bahawa terdapat array [20,500,10,5,100,1,50] dan perlu mencari nombor 50. Algoritma carian linear memeriksa setiap elemen dalam array satu demi satu sehingga nilai sasaran dijumpai atau array lengkap dilalui. Carta aliran algoritma adalah seperti berikut: kod pseudo untuk carian linear adalah seperti berikut: periksa setiap elemen: jika nilai sasaran dijumpai: pulih semula benar-benar pelaksanaan bahasa palsu c: #termasuk #termasukintmain (tidak sah) {i

C# vs C: Sejarah, evolusi, dan prospek masa depan

Apr 19, 2025 am 12:07 AM

C# vs C: Sejarah, evolusi, dan prospek masa depan

Apr 19, 2025 am 12:07 AM

Sejarah dan evolusi C# dan C adalah unik, dan prospek masa depan juga berbeza. 1.C dicipta oleh BjarnestroustRup pada tahun 1983 untuk memperkenalkan pengaturcaraan berorientasikan objek ke dalam bahasa C. Proses evolusinya termasuk pelbagai standardisasi, seperti C 11 memperkenalkan kata kunci auto dan ekspresi Lambda, C 20 memperkenalkan konsep dan coroutin, dan akan memberi tumpuan kepada pengaturcaraan prestasi dan sistem pada masa akan datang. 2.C# telah dikeluarkan oleh Microsoft pada tahun 2000. Menggabungkan kelebihan C dan Java, evolusinya memberi tumpuan kepada kesederhanaan dan produktiviti. Sebagai contoh, C#2.0 memperkenalkan generik dan C#5.0 memperkenalkan pengaturcaraan tak segerak, yang akan memberi tumpuan kepada produktiviti pemaju dan pengkomputeran awan pada masa akan datang.