pangkalan data

pangkalan data

tutorial mysql

tutorial mysql

Sekiranya saya membersihkan kata laluan sebelum hashing untuk penyimpanan pangkalan data?

Sekiranya saya membersihkan kata laluan sebelum hashing untuk penyimpanan pangkalan data?

Sekiranya saya membersihkan kata laluan sebelum hashing untuk penyimpanan pangkalan data?

Storan kata laluan pangkalan data selamat: tiada prapemprosesan diperlukan

Apabila mencincang kata laluan pengguna dan menyimpannya dalam pangkalan data, pembangun sering mempertimbangkan prapemprosesan menggunakan teknik seperti escape_string() atau addslashes(). Walau bagaimanapun, pendekatan ini tidak diperlukan dan boleh menimbulkan bahaya keselamatan.

Mengapa anda tidak perlu melepaskan kata laluan?

Melepaskan kata laluan sebelum pencincangan tidak meningkatkan keselamatan. Proses pencincangan itu sendiri memastikan kata laluan disimpan dengan selamat, tanpa mengira kandungannya. Algoritma pencincangan tidak menganggap aksara tertentu sebagai istimewa, dan sebarang percubaan untuk membersihkan kata laluan mungkin menimbulkan kelemahan.

Potensi risiko keselamatan prapemprosesan kata laluan

Membersihkan kata laluan boleh mewujudkan cabaran keselamatan tambahan:

- Kerumitan Tidak Perlu: Pembersihan memerlukan kod yang tidak diperlukan, yang boleh memperkenalkan pepijat atau kelemahan.

- Isu Keserasian: Pengesahan kata laluan mungkin gagal jika kaedah sanitasi tidak konsisten dengan kaedah yang digunakan untuk menyimpan kata laluan cincang.

Amalan Terbaik dalam Pengendalian Kata Laluan

- Jangan bersihkan kata laluan sebelum mencincangnya.

- Gunakan algoritma password_hash() dan PASSWORD_BCRYPT untuk pencincangan selamat.

- Simpan kata laluan cincang sebagai VARCHAR(255) atau TEXT untuk memastikan kaedah pencincangan yang berbeza boleh diterima pada masa hadapan.

Contoh kaedah pembersihan dan kesannya

Menggunakan kaedah sanitasi biasa pada kata laluan seperti "Saya seorang "pencuci mulut" &

| Kaedah | Hasil | |||||||||||

|---|---|---|---|---|---|---|---|---|---|---|---|---|

"Saya ialah "topping pencuci mulut" &

|

||||||||||||

| htmlentities() | "Saya seorang "topping pencuci mulut" & |

|||||||||||

| htmlspecialchars() | Sama seperti htmlentities() | |||||||||||

| addslashes() | "Saya seorang \"topping pencuci mulut\" & ! " (Aksara melarikan diri telah ditambahkan) | |||||||||||

| strip_tags() | "Saya seorang "topping pencuci mulut" & ! " (teg dialih keluar) |

Kesimpulan

Melepaskan kata laluan yang dibekalkan pengguna sebelum mencincangnya adalah tidak perlu dan mungkin menimbulkan risiko keselamatan. Dengan mengikuti amalan terbaik di atas, pembangun boleh memastikan storan kata laluan mereka selamat dan cekap.Atas ialah kandungan terperinci Sekiranya saya membersihkan kata laluan sebelum hashing untuk penyimpanan pangkalan data?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

Bilakah imbasan jadual penuh lebih cepat daripada menggunakan indeks di MySQL?

Apr 09, 2025 am 12:05 AM

Bilakah imbasan jadual penuh lebih cepat daripada menggunakan indeks di MySQL?

Apr 09, 2025 am 12:05 AM

Pengimbasan jadual penuh mungkin lebih cepat dalam MySQL daripada menggunakan indeks. Kes -kes tertentu termasuk: 1) jumlah data adalah kecil; 2) apabila pertanyaan mengembalikan sejumlah besar data; 3) Apabila lajur indeks tidak selektif; 4) Apabila pertanyaan kompleks. Dengan menganalisis rancangan pertanyaan, mengoptimumkan indeks, mengelakkan lebih banyak indeks dan tetap mengekalkan jadual, anda boleh membuat pilihan terbaik dalam aplikasi praktikal.

Bolehkah saya memasang mysql pada windows 7

Apr 08, 2025 pm 03:21 PM

Bolehkah saya memasang mysql pada windows 7

Apr 08, 2025 pm 03:21 PM

Ya, MySQL boleh dipasang pada Windows 7, dan walaupun Microsoft telah berhenti menyokong Windows 7, MySQL masih serasi dengannya. Walau bagaimanapun, perkara berikut harus diperhatikan semasa proses pemasangan: Muat turun pemasang MySQL untuk Windows. Pilih versi MySQL yang sesuai (komuniti atau perusahaan). Pilih direktori pemasangan yang sesuai dan set aksara semasa proses pemasangan. Tetapkan kata laluan pengguna root dan simpan dengan betul. Sambung ke pangkalan data untuk ujian. Perhatikan isu keserasian dan keselamatan pada Windows 7, dan disyorkan untuk menaik taraf ke sistem operasi yang disokong.

Mysql: Konsep mudah untuk pembelajaran mudah

Apr 10, 2025 am 09:29 AM

Mysql: Konsep mudah untuk pembelajaran mudah

Apr 10, 2025 am 09:29 AM

MySQL adalah sistem pengurusan pangkalan data sumber terbuka. 1) Buat Pangkalan Data dan Jadual: Gunakan perintah Createdatabase dan Createtable. 2) Operasi Asas: Masukkan, Kemas kini, Padam dan Pilih. 3) Operasi lanjutan: Sertai, subquery dan pemprosesan transaksi. 4) Kemahiran Debugging: Semak sintaks, jenis data dan keizinan. 5) Cadangan Pengoptimuman: Gunakan indeks, elakkan pilih* dan gunakan transaksi.

Bolehkah Mysql dan Mariadb wujud bersama

Apr 08, 2025 pm 02:27 PM

Bolehkah Mysql dan Mariadb wujud bersama

Apr 08, 2025 pm 02:27 PM

MySQL dan Mariadb boleh wujud bersama, tetapi perlu dikonfigurasikan dengan berhati -hati. Kuncinya adalah untuk memperuntukkan nombor port dan direktori data yang berbeza untuk setiap pangkalan data, dan menyesuaikan parameter seperti peruntukan memori dan saiz cache. Konfigurasi sambungan, konfigurasi aplikasi, dan perbezaan versi juga perlu dipertimbangkan dan perlu diuji dengan teliti dan dirancang untuk mengelakkan perangkap. Menjalankan dua pangkalan data secara serentak boleh menyebabkan masalah prestasi dalam situasi di mana sumber terhad.

Hubungan antara pengguna dan pangkalan data MySQL

Apr 08, 2025 pm 07:15 PM

Hubungan antara pengguna dan pangkalan data MySQL

Apr 08, 2025 pm 07:15 PM

Dalam pangkalan data MySQL, hubungan antara pengguna dan pangkalan data ditakrifkan oleh kebenaran dan jadual. Pengguna mempunyai nama pengguna dan kata laluan untuk mengakses pangkalan data. Kebenaran diberikan melalui perintah geran, sementara jadual dibuat oleh perintah membuat jadual. Untuk mewujudkan hubungan antara pengguna dan pangkalan data, anda perlu membuat pangkalan data, membuat pengguna, dan kemudian memberikan kebenaran.

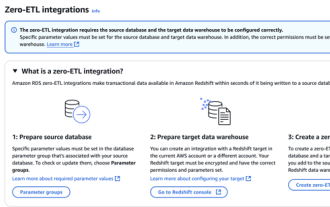

Integrasi RDS MySQL dengan Redshift Zero ETL

Apr 08, 2025 pm 07:06 PM

Integrasi RDS MySQL dengan Redshift Zero ETL

Apr 08, 2025 pm 07:06 PM

Penyederhanaan Integrasi Data: AmazonRDSMYSQL dan Integrasi Data Integrasi Zero ETL Redshift adalah di tengah-tengah organisasi yang didorong oleh data. Proses tradisional ETL (ekstrak, menukar, beban) adalah kompleks dan memakan masa, terutamanya apabila mengintegrasikan pangkalan data (seperti Amazonrdsmysql) dengan gudang data (seperti redshift). Walau bagaimanapun, AWS menyediakan penyelesaian integrasi ETL sifar yang telah mengubah keadaan ini sepenuhnya, menyediakan penyelesaian yang mudah, hampir-sebenar untuk penghijrahan data dari RDSMYSQL ke redshift. Artikel ini akan menyelam ke integrasi RDSMYSQL Zero ETL dengan redshift, menjelaskan bagaimana ia berfungsi dan kelebihan yang dibawa kepada jurutera dan pemaju data.

Laravel fasih orm dalam carian model separa Bangla)

Apr 08, 2025 pm 02:06 PM

Laravel fasih orm dalam carian model separa Bangla)

Apr 08, 2025 pm 02:06 PM

Pengambilan Model Laraveleloquent: Mudah mendapatkan data pangkalan data Eloquentorm menyediakan cara ringkas dan mudah difahami untuk mengendalikan pangkalan data. Artikel ini akan memperkenalkan pelbagai teknik carian model fasih secara terperinci untuk membantu anda mendapatkan data dari pangkalan data dengan cekap. 1. Dapatkan semua rekod. Gunakan kaedah semua () untuk mendapatkan semua rekod dalam jadual pangkalan data: USEAPP \ MODELS \ POST; $ POSTS = POST :: SEMUA (); Ini akan mengembalikan koleksi. Anda boleh mengakses data menggunakan gelung foreach atau kaedah pengumpulan lain: foreach ($ postsas $ post) {echo $ post->

MySQL: Kemudahan Pengurusan Data untuk Pemula

Apr 09, 2025 am 12:07 AM

MySQL: Kemudahan Pengurusan Data untuk Pemula

Apr 09, 2025 am 12:07 AM

MySQL sesuai untuk pemula kerana mudah dipasang, kuat dan mudah untuk menguruskan data. 1. Pemasangan dan konfigurasi mudah, sesuai untuk pelbagai sistem operasi. 2. Menyokong operasi asas seperti membuat pangkalan data dan jadual, memasukkan, menanyakan, mengemas kini dan memadam data. 3. Menyediakan fungsi lanjutan seperti menyertai operasi dan subqueries. 4. Prestasi boleh ditingkatkan melalui pengindeksan, pengoptimuman pertanyaan dan pembahagian jadual. 5. Sokongan sokongan, pemulihan dan langkah keselamatan untuk memastikan keselamatan data dan konsistensi.