Pengesahan Pengguna dengan Stack Mean

Artikel ini meneroka pengesahan pengguna dalam aplikasi stack min, menggunakan seni bina yang sama: aplikasi satu halaman sudut berinteraksi dengan Node.js, Express.js, dan API REST berasaskan MongoDB. Kami akan merangkumi aspek utama pengurusan pengguna yang selamat.

Cabaran Pengesahan Teras:

Proses memerlukan menangani beberapa titik penting:

- Pendaftaran Pengguna.

- penyimpanan data selamat (kata laluan adalah tidak pernah

- disimpan secara langsung). Log masuk pengguna.

- Mengekalkan sesi pengguna aktif di seluruh lawatan halaman.

- Mengehadkan akses ke halaman tertentu untuk pengguna yang disahkan sahaja.

- secara dinamik menyesuaikan antara muka pengguna berdasarkan status log masuk (mis., Memaparkan butang "Login" atau "Profil saya").

Sebelum menyelidiki kod, mari kita periksa aliran pengesahan peringkat tinggi:

- Penyimpanan data:

- Data pengguna, termasuk kata laluan hashed, tinggal di MongoDB. API (Express.js):

- Pengendalian API Express.js Buat, Baca, Kemas Kini, dan Padam (CRUD) untuk Data Pengguna. Interaksi sisi klien (sudut):

- Aplikasi sudut berinteraksi dengan API, menguruskan interaksi pengguna dan keadaan sesi menggunakan token Web JSON (JWTS). jwts:

- JWTS, menggantikan kuki tradisional, sesuai untuk aplikasi satu halaman yang bergantung kepada API yang tenang. Mereka dihasilkan semasa pendaftaran atau log masuk yang berjaya. Pengurusan Sesi:

- Sudut menyimpan JWT untuk mengekalkan sesi pengguna. Kesahan JWT diperiksa sebelum memaparkan pandangan yang dilindungi. JWT dihantar kembali ke API Express untuk akses laluan yang dilindungi. Keselamatan:

- Kata laluan adalah hashed dan masin menggunakan modul Node.js . Pasport.js, dalam Express, melaksanakan strategi pengesahan (khususnya, strategi tempatan untuk pengesahan nama pengguna/kata laluan).

crypto

Contoh struktur aplikasi:

Contoh struktur aplikasi:

Kod Lengkap boleh didapati di GitHub. Prasyarat termasuk node.js, mongodb, dan cli sudut.

Permohonan sudut:

aplikasi sudut mempunyai empat halaman asas:

rumah

- Daftar

- Login

- profil (hanya boleh diakses kepada pengguna log masuk)

REST API (node.js, express.js, mongoDB):

API termasuk tiga laluan teras: skema mongoDB (mongoose): mentakrifkan Hashing dan Salting Kata Laluan:

dan jwt generasi:

menggunakan modul konfigurasi pasport.js:

mentakrifkan strategi tempatan: API Endpoints and Authentication:

mentakrifkan laluan API, termasuk middleware untuk pengesahan JWT menggunakan Perkhidmatan Pengesahan Angular:

) menguruskan penyimpanan JWT (LocalStorage), pengambilan semula, penghapusan, panggilan API, pemeriksaan status log masuk, dan pengekstrakan butiran pengguna dari JWT. perlindungan laluan sudut:

) melindungi laluan Kesimpulan:

Soalan-soalan yang sering ditanya (Soalan Lazim): (Soalan Lazim Asal sudah cukup komprehensif dan ditulis dengan baik. Saya tidak akan mengulanginya di sini, kerana menambah mereka akan membuat respons ini terlalu lama.)

/api/register (pos): Pendaftaran pengguna. /api/login (pos): log masuk pengguna. /api/profile/:USERID (mendapatkan): mengambil butiran profil pengguna (dilindungi). /api/models/users.js, email, name, dan hash medan. Bidang salt adalah unik. email

var userSchema = new mongoose.Schema({

email: { type: String, unique: true, required: true },

name: { type: String, required: true },

hash: String,

salt: String

});setPassword, memanfaatkan modul Node.js validPassword, mengendalikan pengurusan kata laluan yang selamat tanpa menyimpan kata laluan secara langsung. crypto

userSchema.methods.setPassword = function(password) {

this.salt = crypto.randomBytes(16).toString('hex');

this.hash = crypto.pbkdf2Sync(password, this.salt, 1000, 64, 'sha512').toString('hex');

};

userSchema.methods.validPassword = function(password) {

var hash = crypto.pbkdf2Sync(password, this.salt, 1000, 64, 'sha512').toString('hex');

return this.hash === hash;

};generateJwt untuk membuat JWTS. jsonwebtoken ingat untuk menyimpan rahsia anda dengan selamat, idealnya sebagai pemboleh ubah persekitaran, tidak langsung dalam kod.

userSchema.methods.generateJwt = function() {

var expiry = new Date();

expiry.setDate(expiry.getDate() + 7);

return jwt.sign({

_id: this._id,

email: this.email,

name: this.name,

exp: parseInt(expiry.getTime() / 1000),

}, "MY_SECRET");

};/api/config/passport.js

passport.use(new LocalStrategy({ usernameField: 'email' }, function(username, password, done) {

User.findOne({ email: username }, function(err, user) {

// ... (error handling and password verification logic) ...

});

}));/api/routes/index.js: express-jwt

var auth = jwt({ secret: 'MY_SECRET', userProperty: 'payload' });

router.get('/profile', auth, ctrlProfile.profileRead);authentication.service.ts

auth-guard.service.ts, memastikan hanya pengguna log masuk boleh mengaksesnya. /profile

Atas ialah kandungan terperinci Pengesahan Pengguna dengan Stack Mean. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

Video Face Swap

Tukar muka dalam mana-mana video dengan mudah menggunakan alat tukar muka AI percuma kami!

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1662

1662

14

14

1419

1419

52

52

1311

1311

25

25

1261

1261

29

29

1234

1234

24

24

Demystifying JavaScript: Apa yang berlaku dan mengapa penting

Apr 09, 2025 am 12:07 AM

Demystifying JavaScript: Apa yang berlaku dan mengapa penting

Apr 09, 2025 am 12:07 AM

JavaScript adalah asas kepada pembangunan web moden, dan fungsi utamanya termasuk pengaturcaraan yang didorong oleh peristiwa, penjanaan kandungan dinamik dan pengaturcaraan tak segerak. 1) Pengaturcaraan yang didorong oleh peristiwa membolehkan laman web berubah secara dinamik mengikut operasi pengguna. 2) Penjanaan kandungan dinamik membolehkan kandungan halaman diselaraskan mengikut syarat. 3) Pengaturcaraan Asynchronous memastikan bahawa antara muka pengguna tidak disekat. JavaScript digunakan secara meluas dalam interaksi web, aplikasi satu halaman dan pembangunan sisi pelayan, sangat meningkatkan fleksibiliti pengalaman pengguna dan pembangunan silang platform.

Evolusi JavaScript: Trend Semasa dan Prospek Masa Depan

Apr 10, 2025 am 09:33 AM

Evolusi JavaScript: Trend Semasa dan Prospek Masa Depan

Apr 10, 2025 am 09:33 AM

Trend terkini dalam JavaScript termasuk kebangkitan TypeScript, populariti kerangka dan perpustakaan moden, dan penerapan webassembly. Prospek masa depan meliputi sistem jenis yang lebih berkuasa, pembangunan JavaScript, pengembangan kecerdasan buatan dan pembelajaran mesin, dan potensi pengkomputeran IoT dan kelebihan.

Enjin JavaScript: Membandingkan Pelaksanaan

Apr 13, 2025 am 12:05 AM

Enjin JavaScript: Membandingkan Pelaksanaan

Apr 13, 2025 am 12:05 AM

Enjin JavaScript yang berbeza mempunyai kesan yang berbeza apabila menguraikan dan melaksanakan kod JavaScript, kerana prinsip pelaksanaan dan strategi pengoptimuman setiap enjin berbeza. 1. Analisis leksikal: Menukar kod sumber ke dalam unit leksikal. 2. Analisis Tatabahasa: Menjana pokok sintaks abstrak. 3. Pengoptimuman dan Penyusunan: Menjana kod mesin melalui pengkompil JIT. 4. Jalankan: Jalankan kod mesin. Enjin V8 mengoptimumkan melalui kompilasi segera dan kelas tersembunyi, Spidermonkey menggunakan sistem kesimpulan jenis, menghasilkan prestasi prestasi yang berbeza pada kod yang sama.

JavaScript: meneroka serba boleh bahasa web

Apr 11, 2025 am 12:01 AM

JavaScript: meneroka serba boleh bahasa web

Apr 11, 2025 am 12:01 AM

JavaScript adalah bahasa utama pembangunan web moden dan digunakan secara meluas untuk kepelbagaian dan fleksibiliti. 1) Pembangunan front-end: Membina laman web dinamik dan aplikasi satu halaman melalui operasi DOM dan kerangka moden (seperti React, Vue.js, sudut). 2) Pembangunan sisi pelayan: Node.js menggunakan model I/O yang tidak menyekat untuk mengendalikan aplikasi konkurensi tinggi dan masa nyata. 3) Pembangunan aplikasi mudah alih dan desktop: Pembangunan silang platform direalisasikan melalui reaktnatif dan elektron untuk meningkatkan kecekapan pembangunan.

Python vs JavaScript: Keluk Pembelajaran dan Kemudahan Penggunaan

Apr 16, 2025 am 12:12 AM

Python vs JavaScript: Keluk Pembelajaran dan Kemudahan Penggunaan

Apr 16, 2025 am 12:12 AM

Python lebih sesuai untuk pemula, dengan lengkung pembelajaran yang lancar dan sintaks ringkas; JavaScript sesuai untuk pembangunan front-end, dengan lengkung pembelajaran yang curam dan sintaks yang fleksibel. 1. Sintaks Python adalah intuitif dan sesuai untuk sains data dan pembangunan back-end. 2. JavaScript adalah fleksibel dan digunakan secara meluas dalam pengaturcaraan depan dan pelayan.

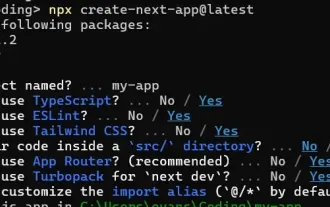

Cara Membina Aplikasi SaaS Multi-Tenant dengan Next.js (Integrasi Frontend)

Apr 11, 2025 am 08:22 AM

Cara Membina Aplikasi SaaS Multi-Tenant dengan Next.js (Integrasi Frontend)

Apr 11, 2025 am 08:22 AM

Artikel ini menunjukkan integrasi frontend dengan backend yang dijamin oleh permit, membina aplikasi edtech SaaS yang berfungsi menggunakan Next.Js. Frontend mengambil kebenaran pengguna untuk mengawal penglihatan UI dan memastikan permintaan API mematuhi dasar peranan

Dari C/C ke JavaScript: Bagaimana semuanya berfungsi

Apr 14, 2025 am 12:05 AM

Dari C/C ke JavaScript: Bagaimana semuanya berfungsi

Apr 14, 2025 am 12:05 AM

Peralihan dari C/C ke JavaScript memerlukan menyesuaikan diri dengan menaip dinamik, pengumpulan sampah dan pengaturcaraan asynchronous. 1) C/C adalah bahasa yang ditaip secara statik yang memerlukan pengurusan memori manual, manakala JavaScript ditaip secara dinamik dan pengumpulan sampah diproses secara automatik. 2) C/C perlu dikumpulkan ke dalam kod mesin, manakala JavaScript adalah bahasa yang ditafsirkan. 3) JavaScript memperkenalkan konsep seperti penutupan, rantaian prototaip dan janji, yang meningkatkan keupayaan pengaturcaraan fleksibiliti dan asynchronous.

Membina aplikasi SaaS Multi-penyewa dengan Next.js (Integrasi Backend)

Apr 11, 2025 am 08:23 AM

Membina aplikasi SaaS Multi-penyewa dengan Next.js (Integrasi Backend)

Apr 11, 2025 am 08:23 AM

Saya membina aplikasi SaaS multi-penyewa berfungsi (aplikasi edTech) dengan alat teknologi harian anda dan anda boleh melakukan perkara yang sama. Pertama, apakah aplikasi SaaS multi-penyewa? Aplikasi SaaS Multi-penyewa membolehkan anda melayani beberapa pelanggan dari Sing