详解三种二维码的开源工具的不同之处

本文主要介绍了生成二维码的开源工具的对比,附源码下载,具有一定的参考价值,下面跟着小编一起来看下吧

某天发现生成二维码的工具(zxing)运行的很慢,于是乎上网上寻找生成二维码的工具,发现常见的开源工具有如下三种:

Zxing(zxing.dll)

ThoughtWorks(ThoughtWorks.QRCode.dll)

QrCodeNet(Gma.QrCodeNet.Encoding.dll)

选哪个好呢?那就自己手动比较一下吧。

首先就遇到一个大坑,为啥人家zxing的使用方式和自己的使用的不一样,后来才发现zxing.dll其实有俩版,一个416kb,一个200多kb。我们原来用的是200多kb的,效率比较慢,那就用416kb的比较吧

(zxing有俩版,都叫zxing.dll,都是生成二维码的,可能作者还是一个人,但是使用方式和效率差距太大了,请认准416kb版本)

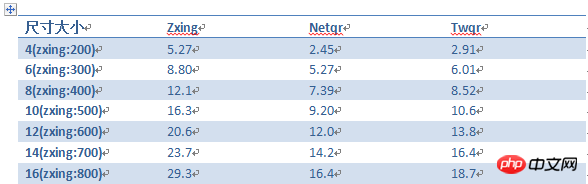

1. 对被编码的内容长度的支持,如下表所示:

可以看出ThoughtWorks对于编码内容有长度限制(可以通过设置调整,但是还是很容易超长),基本已经被踢出局。)

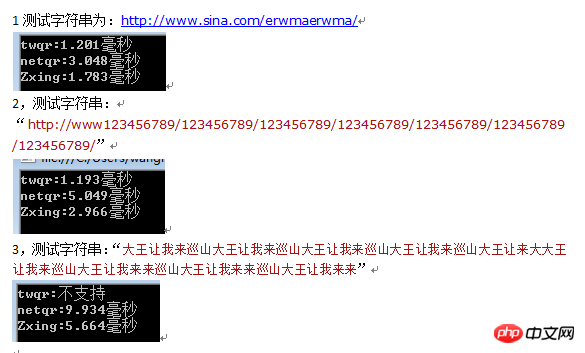

2. 三种工具的执行效率

其中:twqr指ThoughtWorks,netqr指QrCodeNet。可以看出已经out出局的ThoughtWorks执行效率最快,而Zxing是QrCodeNet的2倍,但是时间都不是很长。而除了ThoughtWorks外另外俩个都会随被编码内容变长而增长。

3. 生成文件大小的比较:

文件大小QrCodeNet更小些,QrCodeNet甚至可以根据内容大小调整尺寸。而Zxing最大,不过Zxing的尺寸也是大于其他俩个的。

(zxing是设置象素大小,所以此处用于50x数值,因为只有100的倍数才能保证边框的设置和实际生成的边框大小相符;而ThoughtWorks和QrCodeNet设置数值,实际尺寸约是33x数值,和边框值有关)

4. 边框设置

该问题比较复杂,表格可以列很多,此处就概述下

ThoughtWorks默认不支持边框,所以他设置尺寸是:33x数值+1

QrCodeNet支持无边框,细边框,粗边框三种,所以设置的尺寸为:29x数值、33x数值、37x数值

Zxing尺寸和边框可以任意设置,所以zxing优先保证尺寸,至于边框是在满足尺寸之后才会考虑边框的大小,根据经验尺寸是100的倍数时边框支持的最好。

5. 抉择

已经对比完成了,大伙觉得选哪个呢?如果非要选一个我更倾向于选Zxing。不过我更想告诉大家的是,谁也不选,而是做一个代理模式,对外暴漏的是自己的接口,底层你管我用的是谁呢,说不定明天我就换了一个更美更好的接口呢。

6. 我要带logo

二维码必须带logo,所以我从"诸葛风流"那偷来了源码,会放到附件上。附件中已经是做好了代理模式的源码,如果有用请点赞,用好请留言。

【相关推荐】

2.ASP教程

Atas ialah kandungan terperinci 详解三种二维码的开源工具的不同之处. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1377

1377

52

52

Cara Mentafsirkan Hasil Output Debian Sniffer

Apr 12, 2025 pm 11:00 PM

Cara Mentafsirkan Hasil Output Debian Sniffer

Apr 12, 2025 pm 11:00 PM

DebiansNiffer adalah alat sniffer rangkaian yang digunakan untuk menangkap dan menganalisis cap waktu paket rangkaian: Memaparkan masa untuk penangkapan paket, biasanya dalam beberapa saat. Alamat IP Sumber (SourceIP): Alamat rangkaian peranti yang menghantar paket. Alamat IP Destinasi (DestinationIP): Alamat rangkaian peranti yang menerima paket data. Sourceport: Nombor port yang digunakan oleh peranti yang menghantar paket. Destinatio

Cara memeriksa konfigurasi OpenSSL Debian

Apr 12, 2025 pm 11:57 PM

Cara memeriksa konfigurasi OpenSSL Debian

Apr 12, 2025 pm 11:57 PM

Artikel ini memperkenalkan beberapa kaedah untuk memeriksa konfigurasi OpenSSL sistem Debian untuk membantu anda dengan cepat memahami status keselamatan sistem. 1. Sahkan versi OpenSSL terlebih dahulu, sahkan sama ada OpenSSL telah dipasang dan maklumat versi. Masukkan arahan berikut di terminal: Jika OpenSslversion tidak dipasang, sistem akan meminta ralat. 2. Lihat fail konfigurasi. Fail konfigurasi utama OpenSSL biasanya terletak di /etc/ssl/openssl.cnf. Anda boleh menggunakan editor teks (seperti nano) untuk melihat: Sudonano/etc/ssl/openssl.cnf Fail ini mengandungi maklumat konfigurasi penting seperti kunci, laluan sijil, dan algoritma penyulitan. 3. Menggunakan OPE

Perbandingan antara Sniffer Debian dan Wireshark

Apr 12, 2025 pm 10:48 PM

Perbandingan antara Sniffer Debian dan Wireshark

Apr 12, 2025 pm 10:48 PM

Artikel ini membincangkan alat analisis rangkaian Wireshark dan alternatifnya dalam sistem Debian. Harus jelas bahawa tidak ada alat analisis rangkaian standard yang dipanggil "Debiansniffer". Wireshark adalah penganalisis protokol rangkaian terkemuka industri, sementara Debian Systems menawarkan alat lain dengan fungsi yang sama. Perbandingan Ciri Fungsian Wireshark: Ini adalah penganalisis protokol rangkaian yang kuat yang menyokong penangkapan data rangkaian masa nyata dan tontonan mendalam kandungan paket data, dan menyediakan sokongan protokol yang kaya, penapisan dan fungsi carian untuk memudahkan diagnosis masalah rangkaian. Alat Alternatif dalam Sistem Debian: Sistem Debian termasuk rangkaian seperti TCPDUMP dan TSHARK

Apakah tetapan keselamatan untuk log debian tomcat?

Apr 12, 2025 pm 11:48 PM

Apakah tetapan keselamatan untuk log debian tomcat?

Apr 12, 2025 pm 11:48 PM

Untuk meningkatkan keselamatan log Debiantomcat, kita perlu memberi perhatian kepada dasar -dasar utama berikut: 1. Kawalan Kebenaran dan Pengurusan Fail: Kebenaran Fail Log: Kebenaran fail log lalai (640) mengehadkan akses. Adalah disyorkan untuk mengubah suai nilai UMASK dalam skrip Catalina.sh (contohnya, berubah dari 0027 hingga 0022), atau secara langsung menetapkan fail filepermissions dalam fail konfigurasi LOG4J2 untuk memastikan kebenaran baca dan tulis yang sesuai. Lokasi fail log: Log Tomcat biasanya terletak di/opt/tomcat/log (atau laluan yang serupa), dan tetapan kebenaran direktori ini perlu diperiksa dengan kerap. 2. Putaran dan format log: putaran log: konfigurasikan server.xml

Cara Menggunakan Log Debian Apache Untuk Meningkatkan Prestasi Laman Web

Apr 12, 2025 pm 11:36 PM

Cara Menggunakan Log Debian Apache Untuk Meningkatkan Prestasi Laman Web

Apr 12, 2025 pm 11:36 PM

Artikel ini akan menerangkan bagaimana untuk meningkatkan prestasi laman web dengan menganalisis log Apache di bawah sistem Debian. 1. Asas Analisis Log Apache Log merekodkan maklumat terperinci semua permintaan HTTP, termasuk alamat IP, timestamp, url permintaan, kaedah HTTP dan kod tindak balas. Dalam sistem Debian, log ini biasanya terletak di direktori/var/log/apache2/access.log dan /var/log/apache2/error.log. Memahami struktur log adalah langkah pertama dalam analisis yang berkesan. 2. Alat Analisis Log Anda boleh menggunakan pelbagai alat untuk menganalisis log Apache: Alat baris arahan: grep, awk, sed dan alat baris arahan lain.

Bagaimana log tomcat membantu menyelesaikan masalah kebocoran memori

Apr 12, 2025 pm 11:42 PM

Bagaimana log tomcat membantu menyelesaikan masalah kebocoran memori

Apr 12, 2025 pm 11:42 PM

Log Tomcat adalah kunci untuk mendiagnosis masalah kebocoran memori. Dengan menganalisis log tomcat, anda boleh mendapatkan wawasan mengenai kelakuan memori dan pengumpulan sampah (GC), dengan berkesan mencari dan menyelesaikan kebocoran memori. Berikut adalah cara menyelesaikan masalah kebocoran memori menggunakan log Tomcat: 1. GC Log Analysis terlebih dahulu, membolehkan pembalakan GC terperinci. Tambah pilihan JVM berikut kepada parameter permulaan TOMCAT: -XX: PrintGCDetails-XX: PrintGCDATestamps-XLogGC: GC.LOG Parameter ini akan menghasilkan log GC terperinci (GC.LOG), termasuk maklumat seperti jenis GC, saiz dan masa yang dikitar semula. Analisis GC.Log

Peranan Sniffer Debian dalam Pengesanan Serangan DDOS

Apr 12, 2025 pm 10:42 PM

Peranan Sniffer Debian dalam Pengesanan Serangan DDOS

Apr 12, 2025 pm 10:42 PM

Artikel ini membincangkan kaedah pengesanan serangan DDoS. Walaupun tiada kes permohonan langsung "debiansniffer" ditemui, kaedah berikut boleh digunakan untuk pengesanan serangan DDOS: Teknologi Pengesanan Serangan DDo Sebagai contoh, skrip Python yang digabungkan dengan perpustakaan Pyshark dan Colorama boleh memantau trafik rangkaian dalam masa nyata dan mengeluarkan makluman. Pengesanan berdasarkan analisis statistik: dengan menganalisis ciri statistik trafik rangkaian, seperti data

Cara Mengkonfigurasi Format Log Debian Apache

Apr 12, 2025 pm 11:30 PM

Cara Mengkonfigurasi Format Log Debian Apache

Apr 12, 2025 pm 11:30 PM

Artikel ini menerangkan cara menyesuaikan format log Apache pada sistem Debian. Langkah -langkah berikut akan membimbing anda melalui proses konfigurasi: Langkah 1: Akses fail konfigurasi Apache Fail konfigurasi Apache utama sistem Debian biasanya terletak di /etc/apache2/apache2.conf atau /etc/apache2/httpd.conf. Buka fail konfigurasi dengan kebenaran root menggunakan arahan berikut: Sudonano/etc/Apache2/Apache2.conf atau Sudonano/etc/Apache2/httpd.conf Langkah 2: Tentukan format log tersuai untuk mencari atau