NGINX反向代理下TOMCAT集群的介绍

下面小编就为大家带来一篇LINUX中NGINX反向代理下的TOMCAT集群(详解)。小编觉得挺不错的,现在就分享给大家,也给大家做个参考。一起跟随小编过来看看吧

Nginx具有反向代理(注意和正向代理的区别)和负载均衡等特点。

这次Nginx安装在 192.168.1.108 这台linux 机器上。安装Nginx 先要装openssl库,gcc,PCRE,zlib库等。

Tomcat 安装在192.168.1.168 和 192.168.1.178 这两台机器上。客户端通过访问192.168.1.108 反向代理访问到

192.168.1.168 和 192.168.1.178 里Tomcat 部署的工程内容。

1.Linux 下安装Nginx (机器192.168.1.108)

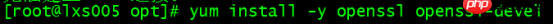

安装openssl库。

yum install -y openssl openssl-devel

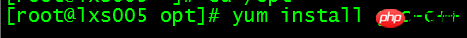

需要安装gcc:yum install gcc-c++

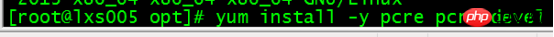

安装 PCRE yum install -y pcre pcre-devel

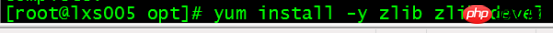

安装zlib库 yum install -y zlib zlib-devel

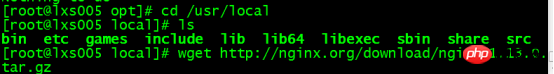

下载nginx: wget http://nginx.org/download/nginx-1.13.0.tar.gz

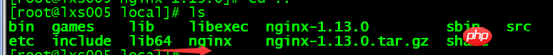

装在 /usr/local/ 下

解压 tar -zxvf nginx-1.13.0.tar.gz

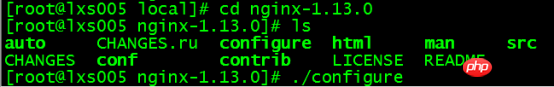

进入目录 运行 ./configure 产生makefile

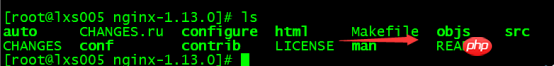

此时目录多出了 makefile

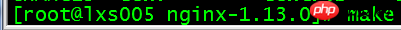

编译make

安装:make install

完成后 local 目录下 多了个 nginx

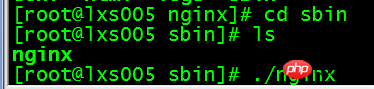

启动 nginx

进入sbin 目录 执行./nginx

查看启动结果

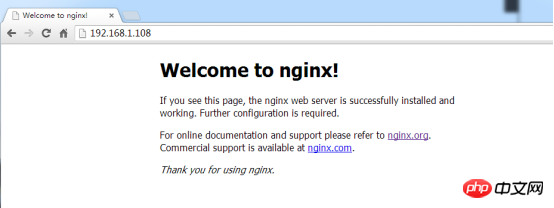

Window 访问 192.168.1.108 nginx 默认端口为80

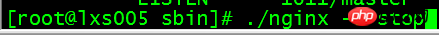

关闭 ./nginx -s stop

关闭后此时对应也无法访问

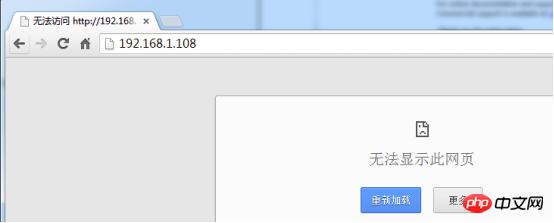

./nginx -s reload 可以在启动后重新加载配置文件 适合于在启动会修改了配置文件

2.Linux 下安装Tomcat (192.168.1.168 和 192.168.1.178 机器)

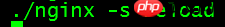

安装过程很简单,不述说了。分别在另两台Linux 机器(192.168.1.168 和 192.168.1.178)安装Tomcat ,随便部署个工程nginxTest 一个内容是 1111....... 一个是22222.......

此时访问的是不同的IP地址,还没用Nginx 配置进去当反向代理服务器。

3. Nginx当做反向代理服务器

主要配置nginx.conf 里的内容

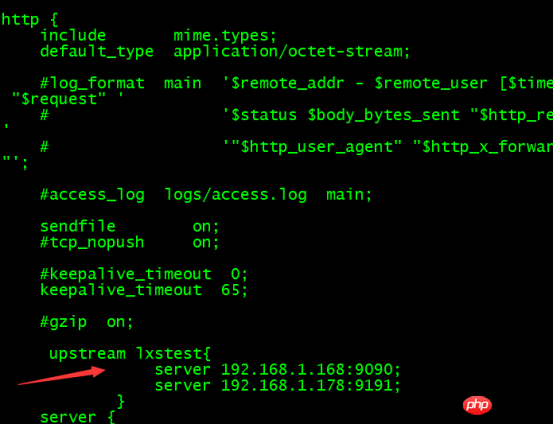

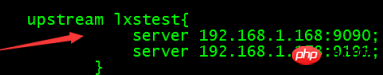

a. 配置服务器组,在http{}节点之间添加upstream配置。

192.168.1.168:9090 和 192.168.1.178:9191 是另两台Linux 机器的Tomcat (看上述2)

upstream lxstest{

server 192.168.1.168:9090;

server 192.168.1.178:9191;

}

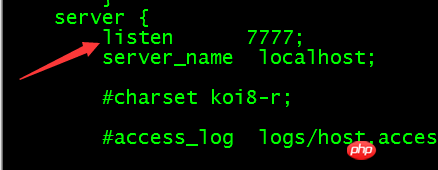

b. 修改nginx监听的端口号80,改为7777(随便改个都行,不改也行)。

server {

listen 7777;

......

}

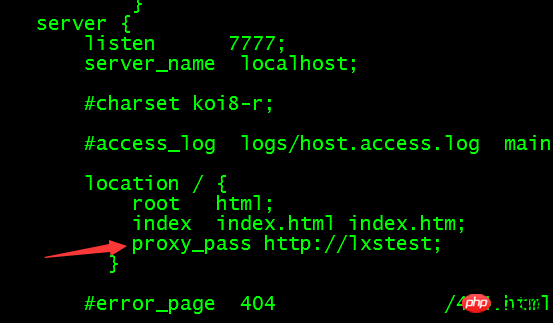

c. 在location{}中,利用proxy_pass配置反向代理地址;此处“http://”不能少,后面的地址要和第一步upstream定义的名称保持一致。(上述的是 lxstest,所以http://lxstest)

location / {

root html;

index index.html index.htm;

proxy_pass http://lxstest;

}

上述修改完后,启动 192.168.1.108机器的Nginx

最后访问 192.168.1.108:7777/nginxTest 同一个地址出来不同的页面,说明一会儿访问的是192.168.1.168,一会儿访问的是192.168.1.178

http://192.168.1.108:7777

等同于====

等同于=====

最后就会找到对应的Tomcat

再找到对应的nginxTest工程。

【相关推荐】

1. Mysql免费视频教程

2. 详解innodb_index_stats导入数据时 提示表主键冲突的错误

Atas ialah kandungan terperinci NGINX反向代理下TOMCAT集群的介绍. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1385

1385

52

52

Operasi Linux Utama: Panduan Pemula

Apr 09, 2025 pm 04:09 PM

Operasi Linux Utama: Panduan Pemula

Apr 09, 2025 pm 04:09 PM

Pemula Linux harus menguasai operasi asas seperti pengurusan fail, pengurusan pengguna dan konfigurasi rangkaian. 1) Pengurusan Fail: Gunakan arahan MKDIR, Touch, LS, RM, MV, dan CP. 2) Pengurusan Pengguna: Gunakan perintah USERADD, PASSWD, USERDEL, dan USERMOD. 3) Konfigurasi Rangkaian: Gunakan perintah IFConfig, Echo, dan UFW. Operasi ini adalah asas pengurusan sistem Linux, dan menguasai mereka dengan berkesan dapat menguruskan sistem.

Cara Mentafsirkan Hasil Output Debian Sniffer

Apr 12, 2025 pm 11:00 PM

Cara Mentafsirkan Hasil Output Debian Sniffer

Apr 12, 2025 pm 11:00 PM

DebiansNiffer adalah alat sniffer rangkaian yang digunakan untuk menangkap dan menganalisis cap waktu paket rangkaian: Memaparkan masa untuk penangkapan paket, biasanya dalam beberapa saat. Alamat IP Sumber (SourceIP): Alamat rangkaian peranti yang menghantar paket. Alamat IP Destinasi (DestinationIP): Alamat rangkaian peranti yang menerima paket data. Sourceport: Nombor port yang digunakan oleh peranti yang menghantar paket. Destinatio

Di mana untuk melihat balak tigervnc di debian

Apr 13, 2025 am 07:24 AM

Di mana untuk melihat balak tigervnc di debian

Apr 13, 2025 am 07:24 AM

Dalam sistem Debian, fail log pelayan Tigervnc biasanya disimpan dalam folder .vnc di direktori rumah pengguna. Jika anda menjalankan tigervnc sebagai pengguna tertentu, nama fail log biasanya sama dengan xf: 1.log, di mana xf: 1 mewakili nama pengguna. Untuk melihat log ini, anda boleh menggunakan arahan berikut: Cat ~/.vnc/xf: 1.log atau, anda boleh membuka fail log menggunakan editor teks: Nano ~/.vnc/xf: 1.log Sila ambil perhatian bahawa mengakses dan melihat fail log mungkin memerlukan kebenaran root, bergantung pada tetapan keselamatan sistem.

Cara memeriksa konfigurasi OpenSSL Debian

Apr 12, 2025 pm 11:57 PM

Cara memeriksa konfigurasi OpenSSL Debian

Apr 12, 2025 pm 11:57 PM

Artikel ini memperkenalkan beberapa kaedah untuk memeriksa konfigurasi OpenSSL sistem Debian untuk membantu anda dengan cepat memahami status keselamatan sistem. 1. Sahkan versi OpenSSL terlebih dahulu, sahkan sama ada OpenSSL telah dipasang dan maklumat versi. Masukkan arahan berikut di terminal: Jika OpenSslversion tidak dipasang, sistem akan meminta ralat. 2. Lihat fail konfigurasi. Fail konfigurasi utama OpenSSL biasanya terletak di /etc/ssl/openssl.cnf. Anda boleh menggunakan editor teks (seperti nano) untuk melihat: Sudonano/etc/ssl/openssl.cnf Fail ini mengandungi maklumat konfigurasi penting seperti kunci, laluan sijil, dan algoritma penyulitan. 3. Menggunakan OPE

Cara Menggunakan Log Debian Apache Untuk Meningkatkan Prestasi Laman Web

Apr 12, 2025 pm 11:36 PM

Cara Menggunakan Log Debian Apache Untuk Meningkatkan Prestasi Laman Web

Apr 12, 2025 pm 11:36 PM

Artikel ini akan menerangkan bagaimana untuk meningkatkan prestasi laman web dengan menganalisis log Apache di bawah sistem Debian. 1. Asas Analisis Log Apache Log merekodkan maklumat terperinci semua permintaan HTTP, termasuk alamat IP, timestamp, url permintaan, kaedah HTTP dan kod tindak balas. Dalam sistem Debian, log ini biasanya terletak di direktori/var/log/apache2/access.log dan /var/log/apache2/error.log. Memahami struktur log adalah langkah pertama dalam analisis yang berkesan. 2. Alat Analisis Log Anda boleh menggunakan pelbagai alat untuk menganalisis log Apache: Alat baris arahan: grep, awk, sed dan alat baris arahan lain.

Bagaimana Debian Readdir Bersepadu Dengan Alat Lain

Apr 13, 2025 am 09:42 AM

Bagaimana Debian Readdir Bersepadu Dengan Alat Lain

Apr 13, 2025 am 09:42 AM

Fungsi Readdir dalam sistem Debian adalah panggilan sistem yang digunakan untuk membaca kandungan direktori dan sering digunakan dalam pengaturcaraan C. Artikel ini akan menerangkan cara mengintegrasikan Readdir dengan alat lain untuk meningkatkan fungsinya. Kaedah 1: Menggabungkan Program Bahasa C dan Pipeline Pertama, tulis program C untuk memanggil fungsi Readdir dan output hasilnya:#termasuk#termasuk#includeintMain (intargc, char*argv []) {dir*dir; structdirent*entry; if (argc! = 2) {

Cara Mentafsirkan Amaran dalam Log Tomcat

Apr 12, 2025 pm 11:45 PM

Cara Mentafsirkan Amaran dalam Log Tomcat

Apr 12, 2025 pm 11:45 PM

Mesej amaran dalam log pelayan Tomcat menunjukkan masalah yang berpotensi yang boleh menjejaskan prestasi aplikasi atau kestabilan. Untuk mentafsirkan maklumat amaran ini dengan berkesan, anda perlu memberi perhatian kepada perkara -perkara utama berikut: Kandungan amaran: Berhati -hati mengkaji maklumat amaran untuk menjelaskan jenis, penyebab dan penyelesaian yang mungkin. Maklumat amaran biasanya memberikan penerangan terperinci. Tahap Log: Log Tomcat mengandungi tahap maklumat yang berbeza, seperti maklumat, amaran, kesilapan, dan lain-lain. "Amaran" Peringatan Tahap adalah isu bukan maut, tetapi mereka memerlukan perhatian. Timestamp: Catat masa apabila amaran berlaku untuk mengesan titik masa apabila masalah berlaku dan menganalisis hubungannya dengan peristiwa atau operasi tertentu. Maklumat konteks: Lihat kandungan log sebelum dan selepas maklumat amaran, dapatkan

Perbandingan antara Sniffer Debian dan Wireshark

Apr 12, 2025 pm 10:48 PM

Perbandingan antara Sniffer Debian dan Wireshark

Apr 12, 2025 pm 10:48 PM

Artikel ini membincangkan alat analisis rangkaian Wireshark dan alternatifnya dalam sistem Debian. Harus jelas bahawa tidak ada alat analisis rangkaian standard yang dipanggil "Debiansniffer". Wireshark adalah penganalisis protokol rangkaian terkemuka industri, sementara Debian Systems menawarkan alat lain dengan fungsi yang sama. Perbandingan Ciri Fungsian Wireshark: Ini adalah penganalisis protokol rangkaian yang kuat yang menyokong penangkapan data rangkaian masa nyata dan tontonan mendalam kandungan paket data, dan menyediakan sokongan protokol yang kaya, penapisan dan fungsi carian untuk memudahkan diagnosis masalah rangkaian. Alat Alternatif dalam Sistem Debian: Sistem Debian termasuk rangkaian seperti TCPDUMP dan TSHARK