CTF中常见的PHP漏洞介绍(图文总结)

本篇文章给大家带来的内容是关于CTF中常见的PHP漏洞介绍(图文总结)),有一定的参考价值,有需要的朋友可以参考一下,希望对你有所帮助。

平常也遇到不少这样的题目,记性不好很容易忘,于是好好总结一下加深记忆!!!

一. md5()漏洞,php在处理哈希字符串时会利用”!=”或” ==”来对哈希值进行比较,它把每一个以” 0E”开头的哈希值都解释为0,所以如果两个不同的密码经过哈希以后,其哈希值都是以” 0E”开头的,那么PHP将会认为他们相同,都是0。

下面举几个经md5处理后开头为0e的例子;

s878926199a

0e545993274517709034328855841020

s155964671a

0e342768416822451524974117254469

s214587387a

0e848240448830537924465865611904

s214587387a

0e848240448830537924465865611904

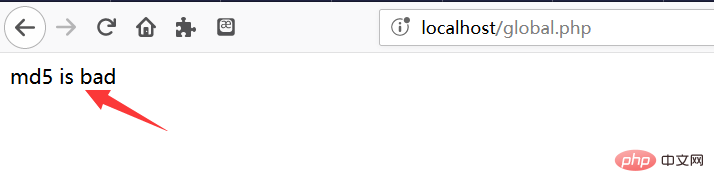

下面我们做个实验试试:

结果。。。如我们期望的一样

因此,当md5加密的字符串是可控(即可以控制输入),就可能造成漏洞!!!

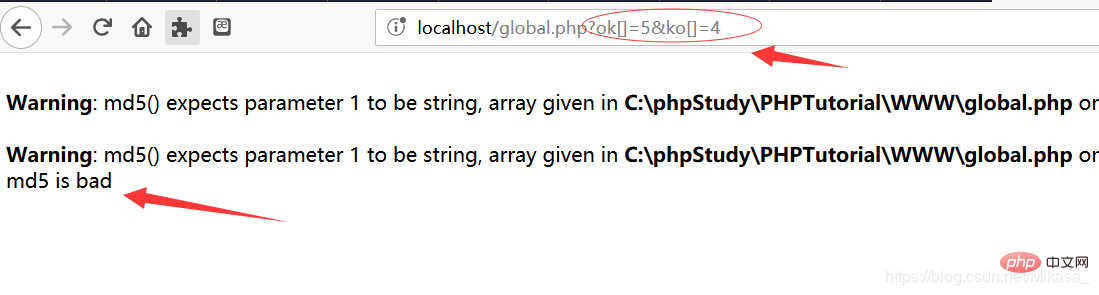

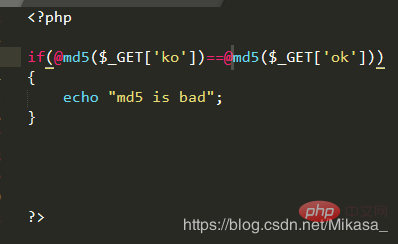

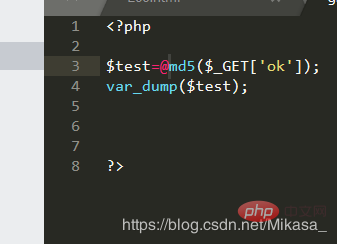

当然,更有趣的是,md5,是不能处理数组的。下面也是实验:

我们传入两个不同的数组:

会发现虽然有警告,但是仍能绕过,(不想有警告在前面加@符号即可):

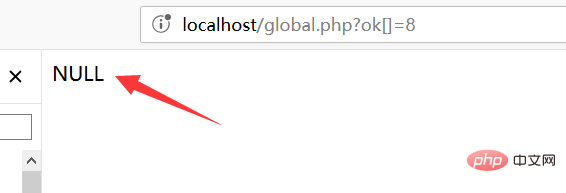

但是,不知道不知道处理数组会返回什么,因此试验一下:

var_dump()一下:

为空!!!说明处理数组的时候,会返回NULL值。

对于 md5(str)==0 有很多绕过方法;总结一下:

开头为0或0e绕过

数组

只要经md5函数处理后开头没有数字都都可以,比如"c9f0f895fb98ab9159f51fd0297e236d"==0成立!!!,用到了字符串转换成整数!!!,如果开头没有数字的话,就只能转换成0了!!

二.strcmp()函数漏洞,

strcmp()函数用于比较两个字符串,

strcmp( string$ str1, string$ str2) ;

参数str1第一个字符串.str2第二个字符串。如果str1小于str2返回<0;如果str1大于str2返回> 0;如果两者相等,返回0.(注意相等返回0这个特性)

但是如果此函数参数中有一个不合法的参数(对象,数组等),就会报错并返回0!!!(此漏洞适用于5.3之前的php,本机试了一下。。发现弄不了,不知道怎么回事)

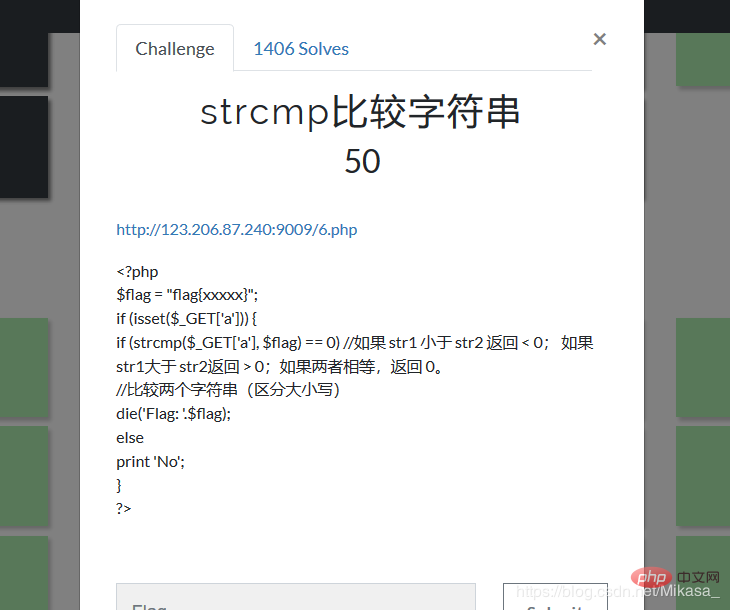

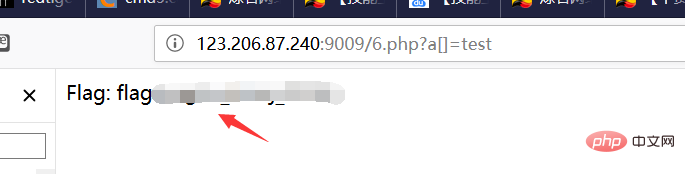

下面以BUGKU代码审计一道题实例:

如图,根据strcmp漏洞,传入一个数组试试:

传入数组,导致strcmp错误,返回,于是就绕过了!!!

还有另一个函数strcasecmp(),与strcmp()相同,strcmp()区分大小写,而strcasecmp()不区分,都可用同样方法绕过。

Atas ialah kandungan terperinci CTF中常见的PHP漏洞介绍(图文总结). Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1359

1359

52

52

Bekerja dengan Data Sesi Flash di Laravel

Mar 12, 2025 pm 05:08 PM

Bekerja dengan Data Sesi Flash di Laravel

Mar 12, 2025 pm 05:08 PM

Laravel memudahkan mengendalikan data sesi sementara menggunakan kaedah flash intuitifnya. Ini sesuai untuk memaparkan mesej ringkas, makluman, atau pemberitahuan dalam permohonan anda. Data hanya berterusan untuk permintaan seterusnya secara lalai: $ permintaan-

Curl dalam PHP: Cara Menggunakan Pelanjutan PHP Curl dalam API REST

Mar 14, 2025 am 11:42 AM

Curl dalam PHP: Cara Menggunakan Pelanjutan PHP Curl dalam API REST

Mar 14, 2025 am 11:42 AM

Pelanjutan URL Pelanggan PHP (CURL) adalah alat yang berkuasa untuk pemaju, membolehkan interaksi lancar dengan pelayan jauh dan API rehat. Dengan memanfaatkan libcurl, perpustakaan pemindahan fail multi-protokol yang dihormati, php curl memudahkan execu yang cekap

Respons HTTP yang dipermudahkan dalam ujian Laravel

Mar 12, 2025 pm 05:09 PM

Respons HTTP yang dipermudahkan dalam ujian Laravel

Mar 12, 2025 pm 05:09 PM

Laravel menyediakan sintaks simulasi respons HTTP ringkas, memudahkan ujian interaksi HTTP. Pendekatan ini dengan ketara mengurangkan redundansi kod semasa membuat simulasi ujian anda lebih intuitif. Pelaksanaan asas menyediakan pelbagai jenis pintasan jenis tindak balas: Gunakan Illuminate \ Support \ Facades \ http; Http :: palsu ([ 'Google.com' => 'Hello World', 'github.com' => ['foo' => 'bar'], 'forge.laravel.com' =>

Pembalakan PHP: Amalan Terbaik untuk Analisis Log PHP

Mar 10, 2025 pm 02:32 PM

Pembalakan PHP: Amalan Terbaik untuk Analisis Log PHP

Mar 10, 2025 pm 02:32 PM

Pembalakan PHP adalah penting untuk memantau dan menyahpepijat aplikasi web, serta menangkap peristiwa kritikal, kesilapan, dan tingkah laku runtime. Ia memberikan pandangan yang berharga dalam prestasi sistem, membantu mengenal pasti isu -isu, dan menyokong penyelesaian masalah yang lebih cepat

12 skrip sembang php terbaik di codecanyon

Mar 13, 2025 pm 12:08 PM

12 skrip sembang php terbaik di codecanyon

Mar 13, 2025 pm 12:08 PM

Adakah anda ingin memberikan penyelesaian segera, segera kepada masalah yang paling mendesak pelanggan anda? Sembang langsung membolehkan anda mempunyai perbualan masa nyata dengan pelanggan dan menyelesaikan masalah mereka dengan serta-merta. Ia membolehkan anda memberikan perkhidmatan yang lebih pantas kepada adat anda

Terangkan konsep pengikatan statik lewat dalam PHP.

Mar 21, 2025 pm 01:33 PM

Terangkan konsep pengikatan statik lewat dalam PHP.

Mar 21, 2025 pm 01:33 PM

Artikel membincangkan pengikatan statik lewat (LSB) dalam PHP, yang diperkenalkan dalam Php 5.3, yang membolehkan resolusi runtime kaedah statik memerlukan lebih banyak warisan yang fleksibel. Isu: LSB vs polimorfisme tradisional; Aplikasi Praktikal LSB dan Potensi Perfo

Menyesuaikan/Memperluas Rangka Kerja: Cara Menambah Fungsi Custom.

Mar 28, 2025 pm 05:12 PM

Menyesuaikan/Memperluas Rangka Kerja: Cara Menambah Fungsi Custom.

Mar 28, 2025 pm 05:12 PM

Artikel ini membincangkan menambah fungsi khusus kepada kerangka kerja, memberi tumpuan kepada pemahaman seni bina, mengenal pasti titik lanjutan, dan amalan terbaik untuk integrasi dan debugging.

Alipay PHP SDK Ralat Pemindahan: Bagaimana menyelesaikan masalah 'tidak dapat mengisytiharkan kelas signdata'?

Apr 01, 2025 am 07:21 AM

Alipay PHP SDK Ralat Pemindahan: Bagaimana menyelesaikan masalah 'tidak dapat mengisytiharkan kelas signdata'?

Apr 01, 2025 am 07:21 AM

Alipay Php ...