PHPCMS漏洞之逻辑问题导致getshell

关于phpcms某处逻辑问题导致getshell的修复问题

简介: 1. 漏洞名称:phpcms某处逻辑问题导致getshell 2. 补丁文件:/phpcms/libs/classes/attachment.class.php 3. 补丁来源:云盾自研 4. 漏洞描述:phpcms的/phpcms/libs/classes/attachment.class.php中,对输入参数$ext未进行类型限制,导致逻辑漏洞的产生。 【注意:该补丁为云盾自研代码修复方案,云盾会根据您当前代码是否符合云盾自研的修复模式进行检测,如果您自行采取了 底层/框架统一修复、或者使用了其他的修复方案,可能会导致您虽然已经修复了改漏洞,云盾依然报告存在漏洞,遇到该情况 可选择忽略该漏洞提示】 … 阿里云漏洞提示。

解决办法:

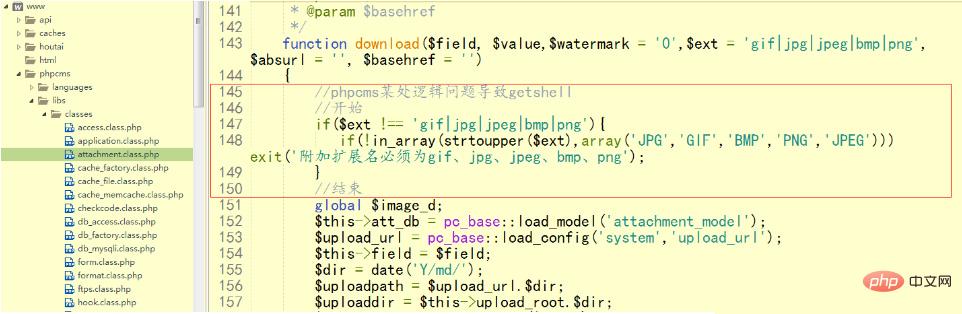

1.根据漏洞描述,找到对应文件attachment.class.php的对应位置(第144行附近),并添加补丁代码。

补丁代码如下:

if($ext !== 'gif|jpg|jpeg|bmp|png'){

if(!in_array(strtoupper($ext),array('JPG','GIF','BMP','PNG','JPEG'))) exit('附加扩展名必须为gif、jpg、jpeg、

bmp、png');

}添加后的代码,截图如下:

2.然后,将修改好的文件,上传到服务器对应文件位置,直接覆盖;

3.最后,登录阿里云后台,点击验证(截图如下),即可完成漏洞修复。

以上就是关于“ phpcms某处逻辑问题导致getshell ”漏洞修复的全部内容。

PHP中文网,大量的免费PHPCMS教程,欢迎在线学习!

Atas ialah kandungan terperinci PHPCMS漏洞之逻辑问题导致getshell. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1378

1378

52

52

Cara menghasilkan semula kerentanan getshell bahagian hadapan EyouCMS V1.5.1

May 20, 2023 pm 08:14 PM

Cara menghasilkan semula kerentanan getshell bahagian hadapan EyouCMS V1.5.1

May 20, 2023 pm 08:14 PM

Pengenalan kepada kerentanan 0x00 Teknologi Rangkaian Zanzan EyouCMS (EyouCMS) ialah sistem pengurusan kandungan (CMS) sumber terbuka berdasarkan ThinkPHP dari Syarikat Teknologi Rangkaian Zanzan China. Eyoucmsv1.5.1 dan versi terdahulu mempunyai log masuk latar belakang pengguna yang sewenang-wenangnya dan kerentanan kemasukan fail Kerentanan ini membolehkan penyerang menetapkan sesi pentadbir di latar depan dengan memanggil API dan fail muat turun pemalam jauh latar belakang mengandungi getshell. 0x01 versi terjejas EyouCMS

Contoh analisis akses Spring Boot Actuator yang tidak dibenarkan kepada getshell

May 23, 2023 am 08:56 AM

Contoh analisis akses Spring Boot Actuator yang tidak dibenarkan kepada getshell

May 23, 2023 am 08:56 AM

Bos jabatan pendahuluan menggali kelemahan ini dalam src tertentu Ia adalah lubang lama yang saya fikir ia menarik, jadi saya menyediakan persekitaran tempatan untuk mengujinya. Actuator ialah modul berfungsi yang disediakan oleh springboot untuk introspeksi dan pemantauan sistem aplikasi Dengan bantuan Actuator, pembangun boleh melihat dan mengumpul statistik pada penunjuk pemantauan tertentu sistem aplikasi. Apabila Actuator didayakan, jika kebenaran yang berkaitan tidak dikawal, pengguna yang menyalahi undang-undang boleh mendapatkan maklumat pemantauan dalam sistem aplikasi dengan mengakses titik akhir penggerak lalai, yang membawa kepada kebocoran maklumat atau bahkan pengambilalihan pelayan. Seperti yang ditunjukkan di atas, penggerak ialah springb

Jailbreak mana-mana model besar dalam 20 langkah! Lebih banyak 'celah nenek' ditemui secara automatik

Nov 05, 2023 pm 08:13 PM

Jailbreak mana-mana model besar dalam 20 langkah! Lebih banyak 'celah nenek' ditemui secara automatik

Nov 05, 2023 pm 08:13 PM

Dalam masa kurang daripada satu minit dan tidak lebih daripada 20 langkah, anda boleh memintas sekatan keselamatan dan berjaya menjailbreak model besar! Dan tidak perlu mengetahui butiran dalaman model - hanya dua model kotak hitam perlu berinteraksi, dan AI boleh mengalahkan AI secara automatik dan bercakap kandungan berbahaya. Saya mendengar bahawa "Grandma Loophole" yang pernah popular telah diperbaiki: Sekarang, menghadapi "Detektif Loophole", "Adventurer Loophole" dan "Writer Loophole", apakah strategi tindak balas yang harus diguna pakai kecerdasan buatan? Selepas gelombang serangan, GPT-4 tidak tahan lagi, dan secara langsung mengatakan bahawa ia akan meracuni sistem bekalan air selagi... ini atau itu. Kuncinya ialah ini hanyalah gelombang kecil kelemahan yang didedahkan oleh pasukan penyelidik University of Pennsylvania, dan menggunakan algoritma mereka yang baru dibangunkan, AI boleh menjana pelbagai gesaan serangan secara automatik. Penyelidik mengatakan kaedah ini lebih baik daripada yang sedia ada

Apakah hak pentadbir latar belakang Getshell dalam ZenTao 12.4.2?

May 16, 2023 pm 03:43 PM

Apakah hak pentadbir latar belakang Getshell dalam ZenTao 12.4.2?

May 16, 2023 pm 03:43 PM

0x00 Pengenalan ZenTao ialah perisian pengurusan projek R&D sumber terbuka domestik profesional yang mengintegrasikan pengurusan produk, pengurusan projek, pengurusan kualiti, pengurusan dokumen, pengurusan organisasi dan pengurusan transaksi, merangkumi sepenuhnya proses teras pengurusan projek R&D. Idea pengurusan adalah berdasarkan kaedah pengurusan projek tangkas yang popular di peringkat antarabangsa - Scrum Atas dasar mengikut nilainya dan menggabungkan status semasa penyelidikan dan pembangunan projek domestik, ia mengintegrasikan pelbagai fungsi seperti pengurusan tugas, pengurusan permintaan, pepijat. pengurusan, pengurusan kes penggunaan, dsb., meliputi perisian daripada perancangan hingga ke seluruh kitaran hayat keluaran. Gambaran Keseluruhan Kerentanan 0x01 ZenTao versi 12.4.2 mempunyai kelemahan muat turun fail sewenang-wenangnya Kerentanan ini adalah kerana penapisan dalam kaedah muat turun dalam kelas klien tidak ketat dan ftp boleh digunakan untuk memuat turun fail.

Kelemahan limpahan penampan di Jawa dan bahayanya

Aug 09, 2023 pm 05:57 PM

Kelemahan limpahan penampan di Jawa dan bahayanya

Aug 09, 2023 pm 05:57 PM

Kelemahan limpahan penampan di Jawa dan bahayanya Limpahan penimbal bermakna apabila kita menulis lebih banyak data ke penimbal daripada kapasitinya, ia akan menyebabkan data melimpah ke kawasan memori lain. Tingkah laku limpahan ini sering dieksploitasi oleh penggodam, yang boleh membawa kepada akibat yang serius seperti pelaksanaan kod yang tidak normal dan ranap sistem. Artikel ini akan memperkenalkan kelemahan limpahan penimbal dan kemudaratannya dalam Java dan memberikan contoh kod untuk membantu pembaca memahami dengan lebih baik. Kelas penimbal yang digunakan secara meluas dalam Java termasuk ByteBuffer, CharBuffer, dan ShortB

Bagaimana untuk menyelesaikan kelemahan muat naik fail biasa dalam pembangunan bahasa PHP?

Jun 10, 2023 am 11:10 AM

Bagaimana untuk menyelesaikan kelemahan muat naik fail biasa dalam pembangunan bahasa PHP?

Jun 10, 2023 am 11:10 AM

Dalam pembangunan aplikasi web, fungsi muat naik fail telah menjadi keperluan asas. Ciri ini membolehkan pengguna memuat naik fail mereka sendiri ke pelayan dan kemudian menyimpan atau memprosesnya pada pelayan. Walau bagaimanapun, ciri ini juga membuatkan pembangun perlu memberi lebih perhatian kepada kelemahan keselamatan: kerentanan muat naik fail. Penyerang boleh menyerang pelayan dengan memuat naik fail berniat jahat, menyebabkan pelayan mengalami pelbagai tahap kerosakan. Bahasa PHP adalah salah satu bahasa yang digunakan secara meluas dalam pembangunan web, dan kelemahan muat naik fail juga merupakan salah satu isu keselamatan yang biasa. Artikel ini akan memperkenalkan

Model OpenAI DALL-E 3 mempunyai kelemahan yang menghasilkan 'kandungan yang tidak sesuai'.

Feb 04, 2024 pm 02:40 PM

Model OpenAI DALL-E 3 mempunyai kelemahan yang menghasilkan 'kandungan yang tidak sesuai'.

Feb 04, 2024 pm 02:40 PM

Menurut berita pada 2 Februari, Shane Jones, pengurus jabatan kejuruteraan perisian Microsoft, baru-baru ini menemui kelemahan dalam model DALL-E3 OpenAI, yang dikatakan boleh menjana satu siri kandungan yang tidak sesuai. Shane Jones melaporkan kelemahan itu kepada syarikat itu, tetapi diminta untuk merahsiakannya. Bagaimanapun, dia akhirnya memutuskan untuk mendedahkan kelemahan kepada dunia luar. ▲Sumber imej: Laporan yang didedahkan oleh ShaneJones Laman web ini mendapati bahawa ShaneJones mendapati melalui penyelidikan bebas pada Disember tahun lepas bahawa terdapat kelemahan dalam model DALL-E3 imej jana teks OpenAI. Kerentanan ini boleh memintas AI Guardrail (AIGuardrail), menghasilkan penjanaan siri kandungan NSFW yang tidak sesuai. Penemuan ini menarik perhatian ramai

Kelemahan pengendali koma dan langkah perlindungan di Jawa

Aug 10, 2023 pm 02:21 PM

Kelemahan pengendali koma dan langkah perlindungan di Jawa

Aug 10, 2023 pm 02:21 PM

Gambaran Keseluruhan Kerentanan Pengendali Koma dan Langkah-langkah Pertahanan dalam Java: Dalam pengaturcaraan Java, kami sering menggunakan operator koma untuk melaksanakan berbilang operasi pada masa yang sama. Walau bagaimanapun, kadangkala kita mungkin terlepas pandang beberapa kemungkinan kelemahan pengendali koma yang mungkin membawa kepada hasil yang tidak dijangka. Artikel ini akan memperkenalkan kelemahan pengendali koma di Jawa dan menyediakan langkah perlindungan yang sepadan. Penggunaan operator koma: Sintaks operator koma di Java ialah expr1, expr2, yang boleh dikatakan sebagai operator jujukan. Fungsinya adalah untuk mengira dahulu ex