Mengikut cara firewall memproses data, firewall boleh dikelaskan kepada apa

Mengikut kaedah pemprosesan data firewall, firewall boleh dibahagikan kepada firewall penapisan paket dan produk penapisan paket adalah produk utama firewall, dan asas teknikalnya ialah teknologi penghantaran paket dalam rangkaian; Firewall juga boleh dipanggil pelayan proksi Keselamatannya lebih tinggi daripada produk penapisan paket, dan ia telah mula berkembang ke arah lapisan aplikasi.

Persekitaran pengendalian artikel ini: sistem Windows 7, komputer DELL G3

--Menurut cara tembok api memproses data, apakah bolehkah firewall dibahagikan kepada?

Walaupun pembangunan firewall telah melalui beberapa generasi, mengikut cara firewall memproses data dalaman dan luaran, ia boleh dibahagikan secara kasar kepada dua sistem utama: packet filtering firewall dan proxy firewall (application layer gateway firewall) .

Produk penapisan paket ialah produk utama tembok api, dan asas teknikalnya ialah teknologi penghantaran paket dalam rangkaian. Data pada rangkaian dihantar dalam unit "paket". pelabuhan dan pelabuhan destinasi, dsb. Firewall membaca maklumat alamat dalam paket data untuk menentukan sama ada "paket" ini datang dari tapak yang boleh dipercayai dan selamat Setelah paket data dari tapak berbahaya ditemui, firewall akan menolak data tersebut. Pentadbir sistem juga boleh secara fleksibel merumuskan peraturan penghakiman berdasarkan keadaan sebenar.

Kelebihan teknologi penapisan paket ialah ia mudah dan praktikal, dengan kos pelaksanaan yang rendah Apabila persekitaran aplikasi agak mudah, ia dapat memastikan keselamatan sistem pada tahap tertentu pada kos yang agak kecil .

Tetapi kelemahan teknologi penapisan paket juga jelas. Teknologi penapisan paket ialah teknologi keselamatan berdasarkan sepenuhnya pada lapisan rangkaian Ia hanya boleh dinilai berdasarkan maklumat rangkaian seperti sumber, destinasi dan port paket data Ia tidak dapat mengenal pasti pencerobohan berniat jahat berdasarkan lapisan aplikasi applet dan e-mel Java yang berniat jahat Didatangkan dengan virus. Penggodam yang berpengalaman boleh dengan mudah memalsukan alamat IP dan memperdaya tembok api penapisan paket.Tembok api proksi juga boleh dipanggil pelayan proksi Keselamatannya lebih tinggi daripada produk penapisan paket, dan ia telah mula berkembang ke arah lapisan aplikasi. Pelayan proksi terletak di antara pelanggan dan pelayan, menyekat sepenuhnya pertukaran data antara keduanya. Dari sudut pandangan pelanggan, pelayan proksi adalah setara dengan pelayan sebenar dan dari sudut pandangan pelayan, pelayan proksi adalah pelanggan sebenar. Apabila pelanggan perlu menggunakan data pada pelayan, ia mula-mula menghantar permintaan data kepada pelayan proksi Pelayan proksi kemudian meminta data daripada pelayan berdasarkan permintaan ini, dan kemudian pelayan proksi menghantar data kepada klien. Memandangkan tiada saluran data langsung antara sistem luaran dan pelayan dalaman, adalah sukar bagi pencerobohan berniat jahat luaran untuk membahayakan sistem rangkaian dalaman perusahaan.

Kelebihan tembok api proksi ialah ia mempunyai keselamatan yang tinggi, boleh mengesan dan mengimbas lapisan aplikasi, dan sangat berkesan dalam menangani pencerobohan dan virus berdasarkan lapisan aplikasi. Kelemahannya ialah ia mempunyai kesan yang besar terhadap prestasi keseluruhan sistem, dan pelayan proksi mesti disediakan satu demi satu untuk semua jenis aplikasi yang mungkin dihasilkan oleh pelanggan, yang meningkatkan kerumitan pengurusan sistem dengan ketara.

Yang pertama diwakili oleh tembok api Checkpoint Israel dan tembok api PIX Cisco, dan yang kedua diwakili oleh tembok api Auntlet Syarikat NAI Amerika.

--Mengikut lokasi firewall, firewall boleh dibahagikan kepada external firewall dan internal firewall.

Lapisan pertama mewujudkan lapisan pelindung antara rangkaian dalaman dan rangkaian luaran untuk menghalang pencerobohan "penggodam" dengan memantau dan menyekat semua komunikasi masuk dan keluar, menyekat maklumat haram luaran dan mengawal kebocoran maklumat sensitif; Yang terakhir memisahkan rangkaian dalaman kepada berbilang LAN, dengan itu mengehadkan kerosakan yang disebabkan oleh serangan luaran.

Untuk lebih banyak pengetahuan berkaitan, sila lawati ruangan Soalan Lazim!

Atas ialah kandungan terperinci Mengikut cara firewall memproses data, firewall boleh dikelaskan kepada apa. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1359

1359

52

52

Betulkan: Ralat Pengaktifan Windows 0x87e10bc6 pada Windows 11

Apr 19, 2023 pm 01:37 PM

Betulkan: Ralat Pengaktifan Windows 0x87e10bc6 pada Windows 11

Apr 19, 2023 pm 01:37 PM

Isu ralat pengaktifan Windows 11 0x87e10bc6 berlaku apabila sesetengah pengguna cuba mengaktifkan platform menggunakan kunci produk melalui tetapan. Apabila isu ini berlaku, tab Pengaktifan dalam Tetapan memaparkan mesej ralat berikut: Sesuatu menghalang kami daripada berkomunikasi dengan pelayan pengaktifan. Tunggu beberapa minit dan cuba lagi. Kod ralat: 0x87e10bc6. Ralat pengaktifan khusus mungkin berlaku kerana tembok api menyekat sambungan ke pelayan pengaktifan Microsoft. Oleh itu, apabila ralat ini berlaku, pengguna tidak boleh mengaktifkan Windows 11 menggunakan kunci produk mereka. Malangnya, walaupun pengguna Windows 10 telah dibelenggu oleh isu yang sama pada masa lalu, jadi bersedia untuk faedahnya

Cara membetulkan 'Ralat: 0x80070185, operasi Cloud tidak berjaya' dalam OneDrive

May 16, 2023 pm 04:26 PM

Cara membetulkan 'Ralat: 0x80070185, operasi Cloud tidak berjaya' dalam OneDrive

May 16, 2023 pm 04:26 PM

OneDrive ialah aplikasi storan awan popular yang disediakan oleh Microsoft. Kebanyakan kita menggunakan OneDrive untuk menyimpan fail, folder, dokumen, dll. Tetapi sesetengah pengguna mengadu bahawa apabila mereka cuba mengakses fail kongsi pada OneDrive, ia memberikan ralat yang menyatakan "Ralat: 0x80070185, operasi Cloud tidak berjaya". Oleh itu, mereka tidak boleh melakukan sebarang operasi pada OneDrive seperti menyalin fail, menampal, memuat turun fail kongsi, dsb. Pada masa kini, adalah perlu untuk menggunakan operasi ini dalam kerja harian kita. Ralat ini boleh diselesaikan dengan mudah dan untuk ini kami mempunyai beberapa kaedah yang boleh kami gunakan dan cuba menyelesaikan masalah. Mari mulakan! Kaedah 1 – Log keluar dan log masuk semula ke langkah aplikasi OneDrive

8 Pembetulan Besar jika Grammarly Tidak Berfungsi pada Pelayar Windows 10

May 05, 2023 pm 02:16 PM

8 Pembetulan Besar jika Grammarly Tidak Berfungsi pada Pelayar Windows 10

May 05, 2023 pm 02:16 PM

Jika anda mempunyai isu sintaks pada PC Windows 10 atau 11 anda, artikel ini akan membantu anda menyelesaikan masalah tersebut. Grammarly ialah salah satu pembantu menaip yang paling popular untuk membetulkan tatabahasa, ejaan, kejelasan dan banyak lagi. Ia telah menjadi bahagian penting dalam profesional penulisan. Walau bagaimanapun, jika ia tidak berfungsi dengan betul, ia boleh menjadi pengalaman yang sangat mengecewakan. Ramai pengguna Windows telah melaporkan bahawa alat ini tidak berfungsi dengan baik pada komputer mereka. Kami melakukan analisis yang mendalam dan menemui punca dan penyelesaian masalah ini. Mengapa Grammarly tidak berfungsi pada PC saya? Grammarly pada PC mungkin tidak berfungsi dengan baik disebabkan beberapa sebab biasa. Ia termasuk yang berikut

Win11 firewall tetapan lanjutan penyelesaian kelabu

Dec 24, 2023 pm 07:53 PM

Win11 firewall tetapan lanjutan penyelesaian kelabu

Dec 24, 2023 pm 07:53 PM

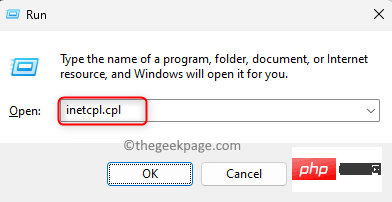

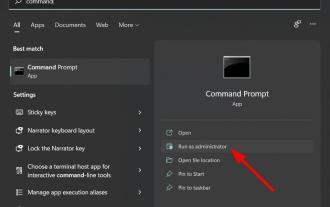

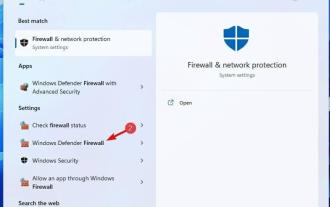

Apabila menyediakan tembok api, ramai rakan mendapati bahawa tetapan lanjutan tembok api win11 mereka dikelabukan dan tidak dapat diklik. Ini mungkin disebabkan oleh tidak menambah unit kawalan, atau dengan tidak membuka tetapan lanjutan dengan cara yang betul. Mari kita lihat cara menyelesaikannya. Tetapan lanjutan firewall Win11 dikelabukan Kaedah 1: 1. Pertama, klik menu mula di bawah, cari dan buka "Panel Kawalan" di bahagian atas 2. Kemudian buka "Windows Defender Firewall" 3. Selepas masuk, anda boleh membuka "Advanced". Tetapan" dalam lajur kiri . Kaedah 2: 1. Jika kaedah di atas tidak boleh dibuka, anda boleh klik kanan "Start Menu" dan buka "Run" 2. Kemudian masukkan "mmc" dan tekan Enter untuk mengesahkan pembukaan. 3. Selepas dibuka, klik di sebelah kiri atas

Bagaimana untuk Membetulkan Kod Ralat Steam 130 pada PC Windows

Apr 28, 2023 pm 01:40 PM

Bagaimana untuk Membetulkan Kod Ralat Steam 130 pada PC Windows

Apr 28, 2023 pm 01:40 PM

Steam ialah platform penstriman permainan dalam talian popular yang membolehkan penggunanya membeli dan bermain permainan serta berbual dengan pemain lain di platform. Sebagai tambahan kepada ciri yang ditawarkannya, terdapat juga beberapa pepijat yang ditemui pada platform. Satu ralat sedemikian yang dihadapi oleh ramai pengguna Steam ialah "Kod ralat: 130 Halaman web tidak boleh dimuatkan (Ralat tidak diketahui)". Ralat ini berlaku apabila klien Steam cuba memuatkan halaman web tetapi tidak dapat mengambil halaman itu daripada pelayannya. Kod ralat ini mungkin muncul pada mana-mana halaman dalam klien Steam, termasuk halaman inventori, kemas kini berita atau halaman kedai yang menghalang anda daripada mencari permainan yang anda berminat untuk membeli. Salah satu sebab utama masalah ini ialah sambungan internet yang lemah pada PC anda. Penyebab lain yang mungkin adalah Stea

Bagaimana untuk mendayakan atau melumpuhkan firewall pada Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Bagaimana untuk mendayakan atau melumpuhkan firewall pada Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Pada AlpineLinux, anda boleh menggunakan alat iptables untuk mengkonfigurasi dan mengurus peraturan firewall. Berikut ialah langkah asas untuk mendayakan atau melumpuhkan firewall pada AlpineLinux: Semak status firewall: sudoiptables -L Jika output menunjukkan peraturan (contohnya, terdapat beberapa peraturan INPUT, OUTPUT atau FORWARD), firewall didayakan. Jika output kosong, tembok api dilumpuhkan pada masa ini. Dayakan tembok api: sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

Selesaikan kod ralat 0xc004f074 apabila mengaktifkan Windows 11.

May 08, 2023 pm 07:10 PM

Selesaikan kod ralat 0xc004f074 apabila mengaktifkan Windows 11.

May 08, 2023 pm 07:10 PM

Selepas memasang sistem pengendalian terkini pada PC anda, mengaktifkan salinan Windows 11 anda ialah tugas utama. Ia bukan sahaja membuka kunci potensi sebenar sistem pengendalian Windows 11, tetapi ia juga menyingkirkan mesej "Aktifkan Windows 11" yang menjengkelkan. Walau bagaimanapun, bagi sesetengah pengguna, ralat pengaktifan Windows 11 0xc004f074 menghalang kemajuan pengaktifan yang lancar. Pepijat ini nampaknya menghalang pengguna daripada mengaktifkan Windows 11 dan memaksa mereka menggunakan sistem pengendalian dengan fungsi terhad. Kod ralat pengaktifan Windows 11 0xc004f074 berkaitan dengan Perkhidmatan Pengurusan Kunci. Anda akan menghadapi masalah ini apabila KMS tidak tersedia. Okay, itu sahaja untuk tutorial ini

Betulkan: Windows 11 Firewall menyekat pencetak

May 01, 2023 pm 08:28 PM

Betulkan: Windows 11 Firewall menyekat pencetak

May 01, 2023 pm 08:28 PM

Firewall memantau trafik rangkaian dan boleh menyekat sambungan rangkaian untuk program dan perkakasan tertentu. Windows 11 termasuk Windows Defender Firewall sendiri, yang mungkin menyekat akses pencetak ke web. Oleh itu, pengguna yang terjejas tidak boleh menggunakan pencetak Brother mereka apabila tembok api menyekatnya. Perlu diingat bahawa isu ini mempengaruhi jenama lain juga, tetapi hari ini kami akan menunjukkan kepada anda cara untuk membetulkannya. Mengapakah pencetak Brother saya disekat oleh tembok api? Terdapat beberapa punca untuk isu ini, dan kemungkinan besar anda perlu membuka port tertentu sebelum pencetak anda boleh mengakses rangkaian. Perisian pencetak juga boleh menyebabkan masalah, jadi pastikan anda mengemas kininya serta pemacu pencetak anda. Baca terus untuk mengetahui caranya