masalah biasa

masalah biasa

Apakah peranan firewall? Apakah teknologi utama yang digunakan untuk melaksanakan tembok api?

Apakah peranan firewall? Apakah teknologi utama yang digunakan untuk melaksanakan tembok api?

Apakah peranan firewall? Apakah teknologi utama yang digunakan untuk melaksanakan tembok api?

Fungsi utama firewall adalah untuk memastikan keselamatan sempadan rangkaian. Teknologi utama yang digunakan untuk melaksanakan firewall ialah: 1. Teknologi proksi, iaitu modul perisian yang menghantar maklumat dari satu sisi firewall ke sisi yang lain 2. Teknologi penapisan pelbagai peringkat, iaitu untuk menyediakan peraturan penapisan berbilang lapisan dalam tembok api; 3. Teknologi penukaran NAT boleh menggunakan teknologi NAT untuk menukar semua alamat dalaman secara telus, supaya rangkaian luaran tidak dapat memahami struktur dalaman rangkaian dalaman 4. Teknologi akses telus mengurangkan risiko keselamatan yang wujud dan kebarangkalian ralat sistem; log masuk.

Persekitaran pengendalian tutorial ini: sistem Windows 7, komputer Dell G3.

Teknologi Firewall (Bahasa Inggeris: Firewall) membantu rangkaian komputer membina penghalang perlindungan yang agak terpencil antara rangkaian dalaman dan luaran dengan menggabungkan pelbagai peranti perisian dan perkakasan secara organik untuk pengurusan keselamatan dan penapisan untuk melindungi keselamatan data pengguna dan maklumat.

Fungsi utama teknologi tembok api adalah untuk segera menemui dan menangani risiko keselamatan, penghantaran data dan isu lain yang mungkin wujud apabila rangkaian komputer sedang dijalankan termasuk pengasingan dan perlindungan, dan juga boleh mengawal pelbagai operasi dalam keselamatan rangkaian komputer. Melaksanakan rakaman dan ujian untuk memastikan keselamatan operasi rangkaian komputer, melindungi integriti data dan maklumat pengguna, dan menyediakan pengguna dengan pengalaman rangkaian komputer yang lebih baik dan selamat.

Fungsi utama firewall adalah untuk memastikan keselamatan sempadan rangkaian Teknologi berikut digunakan terutamanya untuk melaksanakan firewall:

-

Teknologi proksi:

Sistem proksi ialah sejenis maklumat Modul perisian yang bergerak dari satu sisi firewall ke sisi yang lain. Tembok api generasi baharu menggunakan dua mekanisme proksi, satu untuk memproksi sambungan dari rangkaian dalaman ke rangkaian luaran, dan satu lagi untuk mempksi sambungan dari rangkaian luaran ke rangkaian dalaman. Yang pertama diselesaikan menggunakan teknologi Terjemahan Alamat Rangkaian (NAT), dan yang kedua diselesaikan menggunakan proksi tersuai pengguna yang tidak sulit atau teknologi sistem proksi sulit. - Teknologi penapisan berbilang peringkat: ialah untuk menyediakan peraturan penapisan berbilang lapisan dalam tembok api. Pada lapisan rangkaian, teknologi penapisan paket digunakan untuk memintas semua alamat sumber IP palsu dan paket penghalaan sumber mengikut peraturan penapisan, lapisan pengangkutan memintas semua protokol masuk/keluar dan paket data pada lapisan aplikasi, gerbang seperti FTP dan SMTP digunakan untuk Memantau dan mengawal perkhidmatan Internet. Untuk memastikan tahap keselamatan dan perlindungan sistem, tembok api generasi baharu menggunakan langkah penapisan tiga peringkat, ditambah dengan kaedah pengenalan. Pada peringkat penapisan paket, semua paket penghalaan sumber dan alamat sumber IP palsu boleh ditapis keluar. Pada peringkat pintu masuk peringkat aplikasi, pelbagai pintu masuk seperti FTP dan SMTP boleh digunakan untuk mengawal dan memantau semua perkhidmatan biasa yang disediakan oleh Internet di peringkat pintu masuk litar, sambungan telus antara hos dalaman dan tapak luaran direalisasikan, dan akses ketat kepada perkhidmatan dilaksanakan.

- Teknologi berbilang port: mempunyai dua atau tiga kad rangkaian bebas Kad rangkaian dalaman dan luaran boleh disambungkan antara rangkaian dalaman dan rangkaian luaran tanpa IP penukaran Pada masa ini, satu lagi kad rangkaian boleh dikhaskan untuk keselamatan pelayan.

- Teknologi penukaran NAT: Gunakan teknologi NAT untuk menterjemah semua alamat dalaman secara telus, menjadikan rangkaian luaran tidak dapat memahami struktur dalaman rangkaian dalaman, sambil membenarkan rangkaian dalaman ke Menggunakan alamat IP tersuai sendiri dan rangkaian persendirian, tembok api boleh merekod setiap trafik hos secara terperinci, memastikan setiap paket dihantar ke alamat yang betul. Untuk rangkaian yang juga menggunakan NAT, sambungan ke rangkaian luaran hanya boleh dimulakan oleh rangkaian dalaman, yang meningkatkan keselamatan rangkaian dalaman dengan ketara. Satu lagi penggunaan NAT yang jelas adalah untuk menyelesaikan masalah kekurangan alamat IP.

- Teknologi akses telus: Tembok api menggunakan teknologi sistem proksi telus, dengan itu mengurangkan risiko keselamatan yang wujud dan kebarangkalian ralat log masuk sistem.

- Teknologi anti-virus Firewall mempunyai fungsi anti-virus Dalam aplikasi teknologi anti-virus, ia terutamanya termasuk pencegahan, penyingkiran dan pengesanan virus. Bagi fungsi pencegahan anti-virus firewall, semasa proses pembinaan rangkaian, firewall yang sepadan dipasang untuk mengawal ketat data maklumat antara komputer dan Internet, dengan itu membentuk halangan selamat kepada rangkaian luaran komputer dan rangkaian dalaman. Perlindungan penguatkuasaan data. Rangkaian komputer secara amnya disambungkan melalui Internet dan penghala Oleh itu, perlindungan rangkaian perlu bermula dari rangkaian tulang belakang dan mengawal sumber pusat rangkaian tulang belakang untuk mengelakkan capaian yang menyalahi undang-undang untuk menghapuskan maklumat pencerobohan haram data yang disambungkan ke port sambungan komputer mesti diperiksa dengan ketat oleh Ethernet dan alamat IP Alamat IP yang dicuri akan dibuang Pada masa yang sama, sumber maklumat penting akan direkodkan secara menyeluruh.

- Teknologi Penyulitan

Dalam proses penghantaran maklumat komputer, tembok api juga boleh menyulitkan maklumat dengan berkesan Melalui teknologi penyulitan ini, kakitangan yang berkaitan boleh menyulitkan maklumat yang dihantar dengan berkesan, dan kata laluan maklumat dikuasai oleh kedua-dua pihak yang berkomunikasi dengan maklumat itu, orang yang menerima maklumat perlu menyahsulit maklumat yang disulitkan sebelum mereka boleh mendapatkan data maklumat yang dihantar Dalam aplikasi teknologi penyulitan firewall, sentiasa memberi perhatian untuk memastikan keselamatan pemprosesan penyulitan maklumat. Dalam penerapan teknologi firewall, jika anda ingin mencapai penghantaran maklumat yang selamat, anda juga perlu mengesahkan identiti pengguna Selepas penyulitan, penghantaran maklumat perlu memberi kebenaran kepada pengguna, dan kemudian identiti penerima dan keperluan pengirim maklumat. untuk disahkan, dengan itu mewujudkan saluran untuk penghantaran maklumat selamat untuk memastikan maklumat rangkaian komputer mempunyai keselamatan yang baik semasa penghantaran Penjenayah tidak mempunyai syarat pengesahan identiti yang betul, jadi mereka tidak boleh menceroboh maklumat rangkaian komputer.

Untuk pengetahuan lanjut berkaitan, sila lawati ruangan Soalan Lazim!

Atas ialah kandungan terperinci Apakah peranan firewall? Apakah teknologi utama yang digunakan untuk melaksanakan tembok api?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1384

1384

52

52

Desktop Jauh tidak boleh mengesahkan identiti komputer jauh

Feb 29, 2024 pm 12:30 PM

Desktop Jauh tidak boleh mengesahkan identiti komputer jauh

Feb 29, 2024 pm 12:30 PM

Perkhidmatan Desktop Jauh Windows membolehkan pengguna mengakses komputer dari jauh, yang sangat mudah untuk orang yang perlu bekerja dari jauh. Walau bagaimanapun, masalah boleh dihadapi apabila pengguna tidak dapat menyambung ke komputer jauh atau apabila Desktop Jauh tidak dapat mengesahkan identiti komputer. Ini mungkin disebabkan oleh isu sambungan rangkaian atau kegagalan pengesahan sijil. Dalam kes ini, pengguna mungkin perlu menyemak sambungan rangkaian, memastikan komputer jauh berada dalam talian dan cuba menyambung semula. Selain itu, memastikan bahawa pilihan pengesahan komputer jauh dikonfigurasikan dengan betul adalah kunci untuk menyelesaikan isu tersebut. Masalah sedemikian dengan Perkhidmatan Desktop Jauh Windows biasanya boleh diselesaikan dengan menyemak dan melaraskan tetapan dengan teliti. Desktop Jauh tidak boleh mengesahkan identiti komputer jauh kerana perbezaan masa atau tarikh. Sila pastikan pengiraan anda

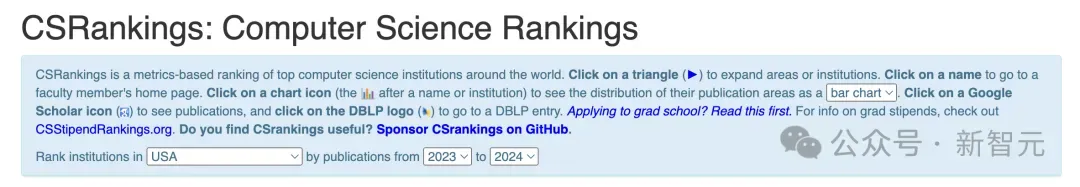

Kedudukan Sains Komputer Kebangsaan 2024 CSRankings Dikeluarkan! CMU mendominasi senarai, MIT terkeluar daripada 5 teratas

Mar 25, 2024 pm 06:01 PM

Kedudukan Sains Komputer Kebangsaan 2024 CSRankings Dikeluarkan! CMU mendominasi senarai, MIT terkeluar daripada 5 teratas

Mar 25, 2024 pm 06:01 PM

Kedudukan Utama Sains Komputer Kebangsaan 2024CSRankings baru sahaja dikeluarkan! Tahun ini, dalam ranking universiti CS terbaik di Amerika Syarikat, Carnegie Mellon University (CMU) berada di antara yang terbaik di negara ini dan dalam bidang CS, manakala University of Illinois di Urbana-Champaign (UIUC) telah menduduki tempat kedua selama enam tahun berturut-turut. Georgia Tech menduduki tempat ketiga. Kemudian, Universiti Stanford, Universiti California di San Diego, Universiti Michigan, dan Universiti Washington terikat di tempat keempat di dunia. Perlu diingat bahawa kedudukan MIT jatuh dan jatuh daripada lima teratas. CSRankings ialah projek ranking universiti global dalam bidang sains komputer yang dimulakan oleh Profesor Emery Berger dari Pusat Pengajian Sains Komputer dan Maklumat di Universiti Massachusetts Amherst. Kedudukan adalah berdasarkan objektif

Apakah e dalam komputer?

Aug 31, 2023 am 09:36 AM

Apakah e dalam komputer?

Aug 31, 2023 am 09:36 AM

"e" komputer ialah simbol notasi saintifik Huruf "e" digunakan sebagai pemisah eksponen dalam notasi saintifik, yang bermaksud "didarabkan kepada kuasa 10". 10^E, di mana M ialah nombor antara 1 dan 10 dan E mewakili eksponen.

Win11 firewall tetapan lanjutan penyelesaian kelabu

Dec 24, 2023 pm 07:53 PM

Win11 firewall tetapan lanjutan penyelesaian kelabu

Dec 24, 2023 pm 07:53 PM

Apabila menyediakan tembok api, ramai rakan mendapati bahawa tetapan lanjutan tembok api win11 mereka dikelabukan dan tidak dapat diklik. Ini mungkin disebabkan oleh tidak menambah unit kawalan, atau dengan tidak membuka tetapan lanjutan dengan cara yang betul. Mari kita lihat cara menyelesaikannya. Tetapan lanjutan firewall Win11 dikelabukan Kaedah 1: 1. Pertama, klik menu mula di bawah, cari dan buka "Panel Kawalan" di bahagian atas 2. Kemudian buka "Windows Defender Firewall" 3. Selepas masuk, anda boleh membuka "Advanced". Tetapan" dalam lajur kiri . Kaedah 2: 1. Jika kaedah di atas tidak boleh dibuka, anda boleh klik kanan "Start Menu" dan buka "Run" 2. Kemudian masukkan "mmc" dan tekan Enter untuk mengesahkan pembukaan. 3. Selepas dibuka, klik di sebelah kiri atas

Apakah maksud komputer cu?

Aug 15, 2023 am 09:58 AM

Apakah maksud komputer cu?

Aug 15, 2023 am 09:58 AM

Maksud cu dalam komputer bergantung kepada konteks: 1. Unit Kawalan, dalam pemproses pusat komputer, CU ialah komponen yang bertanggungjawab untuk menyelaras dan mengawal keseluruhan proses pengkomputeran 2. Unit Pengiraan, dalam pemproses grafik atau lain-lain pemproses dipercepatkan, CU ialah unit asas untuk memproses tugas pengkomputeran selari.

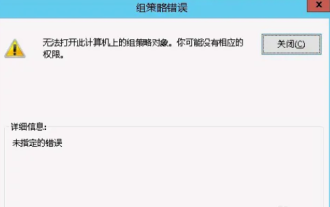

Tidak dapat membuka objek Dasar Kumpulan pada komputer ini

Feb 07, 2024 pm 02:00 PM

Tidak dapat membuka objek Dasar Kumpulan pada komputer ini

Feb 07, 2024 pm 02:00 PM

Kadangkala, sistem pengendalian mungkin tidak berfungsi apabila menggunakan komputer. Masalah yang saya hadapi hari ini ialah apabila mengakses gpedit.msc, sistem menggesa objek Dasar Kumpulan tidak boleh dibuka kerana kebenaran yang betul mungkin tiada. Objek Dasar Kumpulan pada komputer ini tidak dapat dibuka Penyelesaian: 1. Apabila mengakses gpedit.msc, sistem menggesa bahawa objek Dasar Kumpulan pada komputer ini tidak boleh dibuka kerana kekurangan kebenaran. Butiran: Sistem tidak dapat mengesan laluan yang ditentukan. 2. Selepas pengguna mengklik butang tutup, tetingkap ralat berikut muncul. 3. Semak rekod log dengan segera dan gabungkan maklumat yang direkodkan untuk mendapati bahawa masalahnya terletak pada fail C:\Windows\System32\GroupPolicy\Machine\registry.pol

Bagaimana untuk mendayakan atau melumpuhkan firewall pada Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Bagaimana untuk mendayakan atau melumpuhkan firewall pada Alpine Linux?

Feb 21, 2024 pm 12:45 PM

Pada AlpineLinux, anda boleh menggunakan alat iptables untuk mengkonfigurasi dan mengurus peraturan firewall. Berikut ialah langkah asas untuk mendayakan atau melumpuhkan firewall pada AlpineLinux: Semak status firewall: sudoiptables -L Jika output menunjukkan peraturan (contohnya, terdapat beberapa peraturan INPUT, OUTPUT atau FORWARD), firewall didayakan. Jika output kosong, tembok api dilumpuhkan pada masa ini. Dayakan tembok api: sudoiptables-PINPUTACCEPTsudoiptables-POUTPUTACCEPTsudoiptables-PFORWARDAC

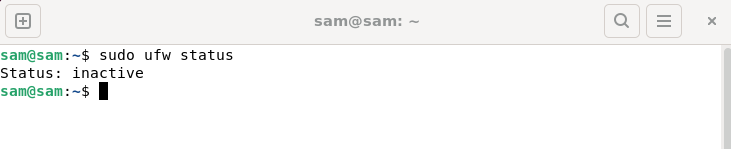

Bagaimana untuk membetulkan status UFW yang ditunjukkan sebagai tidak aktif dalam Linux

Mar 20, 2024 pm 01:50 PM

Bagaimana untuk membetulkan status UFW yang ditunjukkan sebagai tidak aktif dalam Linux

Mar 20, 2024 pm 01:50 PM

UFW, juga dikenali sebagai Uncomplex Firewall, diguna pakai oleh banyak pengedaran Linux sebagai sistem firewall mereka. UFW direka bentuk untuk memudahkan pengguna pemula mengurus tetapan tembok api melalui kedua-dua antara muka baris arahan dan antara muka pengguna grafik. Firewall UFW ialah sistem yang memantau trafik rangkaian mengikut peraturan yang ditetapkan untuk melindungi rangkaian daripada menghidu rangkaian dan serangan lain. Jika anda telah memasang UFW pada sistem Linux anda tetapi statusnya menunjukkan sebagai tidak aktif, mungkin terdapat beberapa sebab. Dalam panduan ini, saya akan berkongsi cara menyelesaikan isu tidak aktif firewall UFW pada sistem Linux. Mengapa UFW Menunjukkan Status Tidak Aktif pada Linux Mengapa UFW Tidak Aktif secara Lalai pada Linux Bagaimana Tidak Aktif pada Linux