Operasi dan penyelenggaraan

Operasi dan penyelenggaraan

operasi dan penyelenggaraan linux

operasi dan penyelenggaraan linux

Adakah linux mempunyai tembok api?

Adakah linux mempunyai tembok api?

Adakah linux mempunyai tembok api?

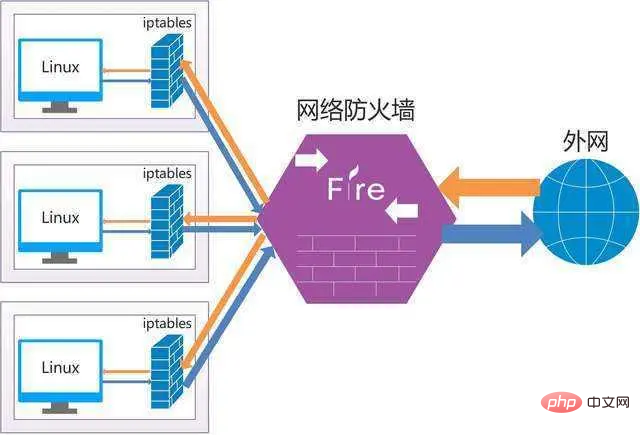

Linux mempunyai tembok api, yang hampir merupakan perisian yang mesti ada untuk pelayan Linux di Internet awam. Banyak pengedaran Linux sudah datang dengan tembok api, biasanya iptables pada pengedaran Fedora, CentOS dan Red Hat, perisian tembok api yang dipasang secara lalai ialah firewalld, yang boleh dikonfigurasikan dan dikawal melalui arahan "firewall-cmd".

Persekitaran pengendalian tutorial ini: sistem linux7.3, komputer Dell G3.

Linux mempunyai firewall dan perisian anti-virus. Firewall hampir merupakan perisian yang mesti ada untuk pelayan Linux di Internet awam. Di samping itu, hampir setiap bilik komputer mempunyai tembok api perkakasan untuk pengesanan pencerobohan, perlindungan serangan, dsb.

Tembok api yang munasabah ialah penghalang pertama untuk komputer anda untuk mengelakkan pencerobohan rangkaian. Apabila anda melayari Internet di rumah, biasanya penyedia perkhidmatan Internet akan membina tembok api dalam penghalaan. Apabila anda berada jauh dari rumah, tembok api pada komputer anda adalah satu-satunya, jadi adalah penting untuk mengkonfigurasi dan mengawal tembok api pada komputer Linux anda. Jika anda menyelenggara pelayan Linux, sama pentingnya untuk mengetahui cara mengurus tembok api anda supaya anda boleh melindungi pelayan anda daripada trafik haram, sama ada setempat atau jauh.

Tembok api pemasangan Linux

Banyak pengedaran Linux sudah disertakan dengan tembok api, biasanya iptables. Ia berkuasa dan boleh disesuaikan, tetapi agak rumit untuk dikonfigurasikan. Nasib baik, sesetengah pembangun telah menulis beberapa program bahagian hadapan untuk membantu pengguna mengawal tembok api tanpa menulis peraturan iptables yang panjang.

Pada Fedora, CentOS, Red Hat dan beberapa pengedaran yang serupa, perisian tembok api yang dipasang secara lalai ialah firewall, yang dikonfigurasikan dan dikawal melalui arahan firewall-cmd. Pada Debian dan kebanyakan pengedaran lain, firewalld boleh dipasang dari repositori anda. Ubuntu dilengkapi dengan Uncomplicated Firewall (ufw), jadi untuk menggunakan firewalld, anda mesti mendayakan repositori perisian universe:

$ sudo add-apt-repository universe $ sudo apt install firewalld

Anda juga perlu melumpuhkan ufw:

$ sudo systemctl disable ufw

Tiada alasan untuk tidak menggunakan ufw. Ia adalah bahagian hadapan firewall yang berkuasa. Walau bagaimanapun, artikel ini memfokuskan pada firewall kerana kebanyakan pengedaran menyokongnya dan ia disepadukan ke dalam systemd, yang disertakan dengan hampir semua pengedaran.

Tidak kira pengedaran mana anda, anda mesti mengaktifkan tembok api sebelum ia boleh berkuat kuasa, dan ia perlu dimuatkan semasa permulaan:

$ sudo systemctl enable --now firewalld

Fahami domain firewall

Firewalld direka untuk menjadikan konfigurasi firewall semudah mungkin. Ia mencapai matlamat ini dengan mewujudkan zon domain. Domain ialah satu set peraturan am yang munasabah yang menyesuaikan diri dengan keperluan harian kebanyakan pengguna. Secara lalai terdapat sembilan domain.

dipercayai: terima semua sambungan. Ini ialah tetapan firewall yang paling tidak paranoid dan hanya boleh digunakan dalam persekitaran yang dipercayai sepenuhnya, seperti makmal ujian atau rangkaian rumah di mana semua orang di rangkaian mengenali orang lain.

rumah, tempat kerja, dalaman: Dalam tiga domain ini, kebanyakan sambungan masuk diterima. Mereka masing-masing mengecualikan trafik masuk dari port yang tidak dijangka aktif. Ketiga-tiganya sesuai untuk digunakan dalam persekitaran rumah, kerana tidak akan ada trafik rangkaian dengan port yang tidak pasti dalam persekitaran rumah, dan anda secara amnya boleh mempercayai pengguna lain pada rangkaian rumah.

awam: digunakan di kawasan awam. Ini ialah tetapan paranoid, digunakan apabila anda tidak mempercayai komputer lain pada rangkaian. Hanya sambungan masuk biasa dan paling selamat terpilih sahaja boleh diterima.

dmz: DMZ singkatan bagi Zon Demilitarized. Domain ini kebanyakannya digunakan untuk komputer yang boleh diakses secara umum yang terletak pada rangkaian luaran organisasi dan dengan akses terhad kepada rangkaian dalaman. Untuk komputer peribadi ia tidak banyak digunakan, tetapi untuk jenis pelayan tertentu ia boleh menjadi pilihan penting.

luaran: Digunakan untuk rangkaian luaran, penyamaran akan didayakan (alamat rangkaian peribadi anda dipetakan ke alamat IP luaran dan tersembunyi). Seperti DMZ, hanya sambungan masuk terpilih sahaja diterima, termasuk SSH.

sekat: Hanya terima sambungan rangkaian yang dimulakan dalam sistem ini. Sebarang sambungan rangkaian yang diterima akan ditolak dengan mesej larangan icmp-host. Ini adalah tetapan yang sangat paranoid, penting untuk jenis pelayan atau komputer peribadi tertentu dalam persekitaran yang tidak dipercayai atau tidak selamat.

drop: Semua paket rangkaian yang diterima digugurkan tanpa sebarang balasan. Hanya sambungan rangkaian keluar tersedia. Penyelesaian yang lebih melampau daripada tetapan ini ialah mematikan WiFi dan mencabut kabel rangkaian.

Anda boleh melihat semua zon untuk pengedaran anda atau melihat tetapan pentadbir melalui fail konfigurasi /usr/lib/firewalld/zones. Contohnya: Berikut ialah domain FedoraWorkstation yang disertakan dengan Fefora 31:

$ cat /usr/lib/firewalld/zones/FedoraWorkstation.xml <?xml version="1.0" encoding="utf-8"?> <zone> <short>Fedora Workstation</short> <description>Unsolicited incoming network packets are rejected from port 1 to 1024, except for select network services. Incoming packets that are related to outgoing network connections are accepted. Outgoing network connections are allowed.</description> <service name="dhcpv6-client"/> <service name="ssh"/> <service name="samba-client"/> <port protocol="udp" port="1025-65535"/> <port protocol="tcp" port="1025-65535"/> </zone>

Dapatkan domain semasa

Anda boleh melakukannya pada bila-bila masa Semak zon mana anda berada dengan pilihan --get-active-zones:

$ sudo firewall-cmd --get-active-zones

输出结果中,会有当前活跃的域的名字和分配给它的网络接口。笔记本电脑上,在默认域中通常意味着你有个 WiFi 卡:

FedoraWorkstation interfaces: wlp61s0

修改你当前的域

要更改你的域,请将网络接口重新分配到不同的域。例如,把例子中的 wlp61s0 卡修改为 public 域:

$ sudo firewall-cmd --change-interface=wlp61s0 --zone=public

你可以在任何时候、任何理由改变一个接口的活动域 —— 无论你是要去咖啡馆,觉得需要增加笔记本的安全策略,还是要去上班,需要打开一些端口进入内网,或者其他原因。在你凭记忆学会 firewall-cmd 命令之前,你只要记住了关键词 change 和 zone,就可以慢慢掌握,因为按下 Tab 时,它的选项会自动补全。

相关推荐:《Linux视频教程》

Atas ialah kandungan terperinci Adakah linux mempunyai tembok api?. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1385

1385

52

52

Perbezaan antara centos dan ubuntu

Apr 14, 2025 pm 09:09 PM

Perbezaan antara centos dan ubuntu

Apr 14, 2025 pm 09:09 PM

Perbezaan utama antara CentOS dan Ubuntu adalah: asal (CentOS berasal dari Red Hat, untuk perusahaan; Ubuntu berasal dari Debian, untuk individu), pengurusan pakej (CentOS menggunakan yum, yang memberi tumpuan kepada kestabilan; Ubuntu menggunakan APT, untuk kekerapan yang tinggi) Pelbagai tutorial dan dokumen), kegunaan (CentOS berat sebelah ke arah pelayan, Ubuntu sesuai untuk pelayan dan desktop), perbezaan lain termasuk kesederhanaan pemasangan (CentOS adalah nipis)

Pilihan Centos setelah menghentikan penyelenggaraan

Apr 14, 2025 pm 08:51 PM

Pilihan Centos setelah menghentikan penyelenggaraan

Apr 14, 2025 pm 08:51 PM

CentOS telah dihentikan, alternatif termasuk: 1. Rocky Linux (keserasian terbaik); 2. Almalinux (serasi dengan CentOS); 3. Ubuntu Server (Konfigurasi diperlukan); 4. Red Hat Enterprise Linux (versi komersial, lesen berbayar); 5. Oracle Linux (serasi dengan CentOS dan RHEL). Apabila berhijrah, pertimbangan adalah: keserasian, ketersediaan, sokongan, kos, dan sokongan komuniti.

Cara memasang centos

Apr 14, 2025 pm 09:03 PM

Cara memasang centos

Apr 14, 2025 pm 09:03 PM

Langkah Pemasangan CentOS: Muat turun Imej ISO dan Burn Bootable Media; boot dan pilih sumber pemasangan; Pilih susun atur bahasa dan papan kekunci; Konfigurasikan rangkaian; memisahkan cakera keras; Tetapkan jam sistem; Buat pengguna root; pilih pakej perisian; Mulakan pemasangan; Mulakan semula dan boot dari cakera keras selepas pemasangan selesai.

Cara menggunakan desktop docker

Apr 15, 2025 am 11:45 AM

Cara menggunakan desktop docker

Apr 15, 2025 am 11:45 AM

Bagaimana cara menggunakan desktop Docker? Docktop Docktop adalah alat untuk menjalankan bekas Docker pada mesin tempatan. Langkah -langkah untuk digunakan termasuk: 1. Pasang desktop Docker; 2. Mulakan desktop Docker; 3. Buat imej Docker (menggunakan Dockerfile); 4. Membina imej Docker (menggunakan Docker Build); 5. Jalankan bekas Docker (menggunakan Docker Run).

Penjelasan terperinci mengenai Prinsip Docker

Apr 14, 2025 pm 11:57 PM

Penjelasan terperinci mengenai Prinsip Docker

Apr 14, 2025 pm 11:57 PM

Docker menggunakan ciri -ciri kernel Linux untuk menyediakan persekitaran berjalan yang cekap dan terpencil. Prinsip kerjanya adalah seperti berikut: 1. Cermin digunakan sebagai templat baca sahaja, yang mengandungi semua yang anda perlukan untuk menjalankan aplikasi; 2. Sistem Fail Kesatuan (Unionfs) menyusun pelbagai sistem fail, hanya menyimpan perbezaan, menjimatkan ruang dan mempercepatkan; 3. Daemon menguruskan cermin dan bekas, dan pelanggan menggunakannya untuk interaksi; 4. Ruang nama dan cgroups melaksanakan pengasingan kontena dan batasan sumber; 5. Pelbagai mod rangkaian menyokong interkoneksi kontena. Hanya dengan memahami konsep -konsep teras ini, anda boleh menggunakan Docker dengan lebih baik.

Konfigurasi komputer apa yang diperlukan untuk vscode

Apr 15, 2025 pm 09:48 PM

Konfigurasi komputer apa yang diperlukan untuk vscode

Apr 15, 2025 pm 09:48 PM

Keperluan Sistem Kod Vs: Sistem Operasi: Windows 10 dan ke atas, MACOS 10.12 dan ke atas, pemproses pengedaran Linux: minimum 1.6 GHz, disyorkan 2.0 GHz dan ke atas memori: minimum 512 MB, disyorkan 4 GB dan ke atas ruang penyimpanan: minimum 250 mb, disyorkan 1 GB dan di atas keperluan lain:

Cara Melihat Proses Docker

Apr 15, 2025 am 11:48 AM

Cara Melihat Proses Docker

Apr 15, 2025 am 11:48 AM

Kaedah Melihat Proses Docker: 1. Docker CLI Command: Docker PS; 2. Systemd CLI Command: Sistem Status SistemCTL; 3. Docker mengarang arahan CLI: Docker-Compose PS; 4 Proses Explorer (Windows); 5. /Direktori Proc (Linux).

Apa yang perlu dilakukan sekiranya imej docker gagal

Apr 15, 2025 am 11:21 AM

Apa yang perlu dilakukan sekiranya imej docker gagal

Apr 15, 2025 am 11:21 AM

Langkah Penyelesaian Masalah untuk Gagal Docker Image Build: Semak Sintaks Dockerfile dan Versi Ketergantungan. Semak jika konteks binaan mengandungi kod sumber dan kebergantungan yang diperlukan. Lihat log binaan untuk butiran ralat. Gunakan pilihan sasaran untuk membina fasa hierarki untuk mengenal pasti titik kegagalan. Pastikan anda menggunakan versi terkini Enjin Docker. Bina imej dengan --t [nama imej]: mod debug untuk debug masalah. Semak ruang cakera dan pastikan ia mencukupi. Lumpuhkan Selinux untuk mengelakkan gangguan dengan proses binaan. Tanya platform komuniti untuk mendapatkan bantuan, sediakan dockerfiles dan bina deskripsi log untuk cadangan yang lebih spesifik.