Operasi dan penyelenggaraan

Operasi dan penyelenggaraan

Nginx

Nginx

Bagaimana untuk melaksanakan kawalan akses dan sekatan sambungan berdasarkan Nginx

Bagaimana untuk melaksanakan kawalan akses dan sekatan sambungan berdasarkan Nginx

Bagaimana untuk melaksanakan kawalan akses dan sekatan sambungan berdasarkan Nginx

1. Sintaks konfigurasi lalai

nginx.conf sebagai fail konfigurasi utama

serta /etc/nginx/conf . Selepas membaca d/*.conf, .conf direktori juga akan dibaca dalam

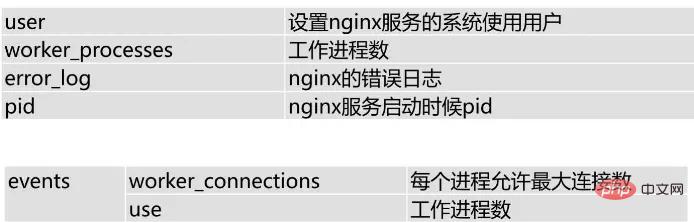

1.1 Tahap global dan perkhidmatan

user 设置使用用户 worker_processes 进行增大并发连接数的处理 跟cpu保持一致 八核设置八个 error_log nginx的错误日志 pid nginx服务启动时候pid

modul acara 1.2 untuk acara

rreee1.3 pelayan

worker_connections一个进程允许处理的最大连接数 use定义使用的内核模型

2 http

root 首页的路径 index 首页默认访问哪个页面 error_page 500 502 503 504 /50x.html 错误页面 前面的500是**`http状态码`** systemctl restart nginx.service 重启nginx systemctl reload nginx.service 不关闭服务柔和地重启

3 jenis: error.log dan access.log

curl-v http://www.baidu.com >/dev/null #-v 同时显示状态码等信息 nginx -v #显示nginx版本及配置文件等信息

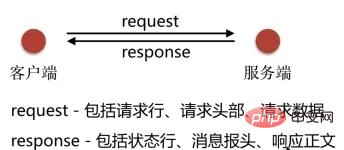

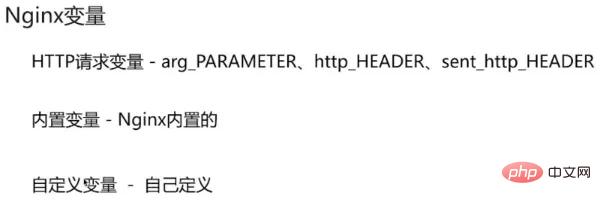

4. Pembolehubah

Had sambungan_module_conn

Had sambungan_module_conn

module_sambungan: Had kekerapan sambungan TCP, satu sambungan TCP boleh mewujudkan berbilang permintaan http.

Sintaks konfigurasi:limit_limit_conn_zone akan mengisytiharkan ruang

untuk merekod status sambungan bagi mengehadkan nombor.

| limit_conn_module语法 | 范围 | 说明 |

|---|---|---|

| limit_conn_zone 标识 zone=空间名:空间大小; | http | 用于声明一个存储空间 |

| limit_conn 空间名 并发限制数; | http、server或location | 用于限制某个存储空间的并发数量 |

| limit_conn_log_level 日志等级; | http、server或location | 当达到最大限制连接数后, 记录日志的等级 |

| limit_conn_status 状态码; | http、server或location | 当超过限制后,返回的响应状态码,默认是503 |

zone sebagai untuk mengenal pasti setiap sambungan. zoneApabila ruang $binary_remote_addr kehabisan, pelayan akan mengembalikan ralat key untuk semua permintaan seterusnya. zone503(service temporarily unavailable)Permintaan had had_req_mudule

:

Minta had kekerapan, satu sambungan boleh mewujudkan berbilang limit_req_mudule permintaan. httpSintaks konfigurasi:tcphttp

| http_access_module语法 | 范围 | 说明 |

|---|---|---|

| allow ip地址 | cidr网段 | unix: | all; | http、server、location和limit_except | 允许ip地址、cidr格式的网段、unix套接字或所有来源访问 |

| deny ip地址 | cidr网段 | unix: | all; | http、server、location和limit_except | 禁止ip地址、cidr格式的网段、unix套接字或所有来源访问 |

allow和deny会按照顺序, 从上往下, 找到第一个匹配规则, 判断是否允许访问, 所以一般把all放最后

location / {

deny 192.168.1.1;

allow 192.168.1.0/24;

allow 10.1.1.0/16;

allow 2001:0db8::/32;

deny all;

}基于用户密码的访问控制

http_auth_basic_module: 基于文件匹配用户密码的登录

| http_auth_basic_module语法 | 范围 | 说明 |

|---|---|---|

| auth_basic 请输入你的帐号密码 | off; | http、server、location和limit_except | 显示用户登录提示 (有些浏览器不显示提示) |

| auth_basic_user_file 存储帐号密码的文件路径; | http、server、location和limit_except | 从文件中匹配帐号密码 |

密码文件可以通过htpasswd生成,htpasswd需要安装yum install -y httpd-tools。

# -c 创建新文件, -b在参数中直接输入密码 $ htpasswd -bc /etc/nginx/conf.d/passwd user1 pw1 adding password for user user1 $ htpasswd -b /etc/nginx/conf.d/passwd user2 pw2 adding password for user user2 $ cat /etc/nginx/conf.d/passwd user1:$apr1$7v/m0.if$2kpm9nvvxbav.jsuvuqr01 user2:$apr1$xmoo4zzy$df76u0gzxbd7.5vxe0use0

Atas ialah kandungan terperinci Bagaimana untuk melaksanakan kawalan akses dan sekatan sambungan berdasarkan Nginx. Untuk maklumat lanjut, sila ikut artikel berkaitan lain di laman web China PHP!

Alat AI Hot

Undresser.AI Undress

Apl berkuasa AI untuk mencipta foto bogel yang realistik

AI Clothes Remover

Alat AI dalam talian untuk mengeluarkan pakaian daripada foto.

Undress AI Tool

Gambar buka pakaian secara percuma

Clothoff.io

Penyingkiran pakaian AI

AI Hentai Generator

Menjana ai hentai secara percuma.

Artikel Panas

Alat panas

Notepad++7.3.1

Editor kod yang mudah digunakan dan percuma

SublimeText3 versi Cina

Versi Cina, sangat mudah digunakan

Hantar Studio 13.0.1

Persekitaran pembangunan bersepadu PHP yang berkuasa

Dreamweaver CS6

Alat pembangunan web visual

SublimeText3 versi Mac

Perisian penyuntingan kod peringkat Tuhan (SublimeText3)

Topik panas

1386

1386

52

52

Cara mengkonfigurasi nama domain pelayan awan di nginx

Apr 14, 2025 pm 12:18 PM

Cara mengkonfigurasi nama domain pelayan awan di nginx

Apr 14, 2025 pm 12:18 PM

Cara mengkonfigurasi nama domain Nginx pada pelayan awan: Buat rekod yang menunjuk ke alamat IP awam pelayan awan. Tambah blok hos maya dalam fail konfigurasi Nginx, menyatakan port pendengaran, nama domain, dan direktori akar laman web. Mulakan semula nginx untuk memohon perubahan. Akses konfigurasi ujian nama domain. Nota Lain: Pasang sijil SSL untuk membolehkan HTTPS, pastikan firewall membenarkan trafik port 80, dan tunggu resolusi DNS berkuatkuasa.

Cara memeriksa sama ada nginx dimulakan

Apr 14, 2025 pm 01:03 PM

Cara memeriksa sama ada nginx dimulakan

Apr 14, 2025 pm 01:03 PM

Bagaimana untuk mengesahkan sama ada nginx dimulakan: 1. Gunakan baris arahan: status sistem sistem nginx (linux/unix), netstat -ano | Findstr 80 (Windows); 2. Periksa sama ada port 80 dibuka; 3. Semak mesej permulaan Nginx dalam log sistem; 4. Gunakan alat pihak ketiga, seperti Nagios, Zabbix, dan Icinga.

Cara memeriksa versi nginx

Apr 14, 2025 am 11:57 AM

Cara memeriksa versi nginx

Apr 14, 2025 am 11:57 AM

Kaedah yang boleh menanyakan versi nginx adalah: gunakan perintah nginx -v; Lihat arahan versi dalam fail nginx.conf; Buka halaman ralat Nginx dan lihat tajuk halaman.

Cara membuat cermin di Docker

Apr 15, 2025 am 11:27 AM

Cara membuat cermin di Docker

Apr 15, 2025 am 11:27 AM

Langkah -langkah untuk membuat imej Docker: Tulis Dockerfile yang mengandungi arahan membina. Bina imej di terminal, menggunakan arahan membina Docker. Tag imej dan tetapkan nama dan tag menggunakan arahan tag docker.

Cara memulakan pelayan nginx

Apr 14, 2025 pm 12:27 PM

Cara memulakan pelayan nginx

Apr 14, 2025 pm 12:27 PM

Memulakan pelayan Nginx memerlukan langkah-langkah yang berbeza mengikut sistem operasi yang berbeza: Sistem Linux/Unix: Pasang pakej Nginx (contohnya, menggunakan apt-get atau yum). Gunakan SystemCTL untuk memulakan perkhidmatan Nginx (contohnya, SUDO SystemCTL Mula Nginx). Sistem Windows: Muat turun dan pasang fail binari Windows. Mula Nginx menggunakan nginx.exe executable (contohnya, nginx.exe -c conf \ nginx.conf). Tidak kira sistem operasi yang anda gunakan, anda boleh mengakses IP pelayan

Bagaimana untuk memeriksa sama ada Nginx dimulakan?

Apr 14, 2025 pm 12:48 PM

Bagaimana untuk memeriksa sama ada Nginx dimulakan?

Apr 14, 2025 pm 12:48 PM

Di Linux, gunakan arahan berikut untuk memeriksa sama ada nginx dimulakan: Hakim status SistemCTL Nginx berdasarkan output arahan: Jika "Aktif: Aktif (Running)" dipaparkan, Nginx dimulakan. Jika "aktif: tidak aktif (mati)" dipaparkan, nginx dihentikan.

Cara memulakan nginx di linux

Apr 14, 2025 pm 12:51 PM

Cara memulakan nginx di linux

Apr 14, 2025 pm 12:51 PM

Langkah -langkah untuk memulakan Nginx di Linux: Periksa sama ada Nginx dipasang. Gunakan SistemCTL Mula Nginx untuk memulakan perkhidmatan Nginx. Gunakan SistemCTL Dayakan NGINX untuk membolehkan permulaan automatik Nginx pada permulaan sistem. Gunakan Status SistemCTL Nginx untuk mengesahkan bahawa permulaan berjaya. Lawati http: // localhost dalam pelayar web untuk melihat halaman selamat datang lalai.

Cara menyelesaikan nginx403

Apr 14, 2025 am 10:33 AM

Cara menyelesaikan nginx403

Apr 14, 2025 am 10:33 AM

Bagaimana untuk memperbaiki kesilapan dilarang nginx 403? Semak keizinan fail atau direktori; 2. Semak .htaccess File; 3. Semak fail konfigurasi nginx; 4. Mulakan semula nginx. Penyebab lain yang mungkin termasuk peraturan firewall, tetapan selinux, atau isu aplikasi.